一、引言

在前几期文章中我们介绍了ATT&CK中侦察、资源开发、初始访问、执行、持久化、提权战术理论知识及实战研究、部分防御规避战术,本期我们为大家介绍ATT&CK 14项战术中防御规避战术第31-36种子技术,后续会介绍防御规避其他子技术,敬请关注。

二、ATT&CK v13简介

MITRE ATT&CK 是一个全球可访问的基于现实世界观察的攻防战术和技术知识库。ATT&CK知识库被用作在私营部门、政府以及网络安全产品和服务社区中开发特定威胁模型和方法的基础。

2023年 4月25日,MITRE ATT&CK 发布了最新版本 V13,最大的变化是为ATT&CK中的一些技术添加了详细的检测指导,用于企业,移动数据源和两种新类型的更改日志(包括一个人类可读的详细更改日志,更具体地显示更新的ATT&CK对象中的更改,以及一个机器可读的JSON更改日志,其格式在ATT&CK的Github中描述)。

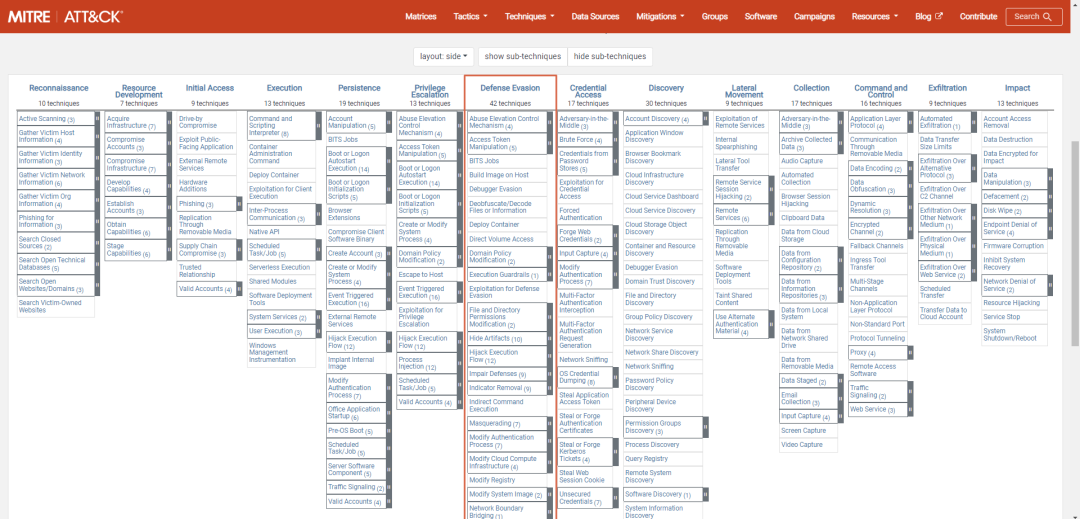

ATT&CK for Enterprise v13 包含14个战术、196个技术、411个子技术、138个组织和740个软件。

ATT&CK战术全景图(红框为防御规避战术)

三、防御规避战术

3.1 概述

防御逃避包括攻击者在攻击过程中用来避免被发现的技术,包括禁用安全软件、加密数据和脚本、利用可信进程来隐藏或伪装恶意软件。

防御规避战术包括42种技术,本期介绍第31-36种技术,逐一介绍如下:

3.2 破坏信任控制(T1553)

攻击者可能会破坏安全控制,这些安全控制警告用户不受信任的活动或阻止执行不受信任的程序。

攻击者可以进行文件和目录权限修改或修改注册表以破坏信任控制,攻击者还可能创建或窃取代码签名证书以获取对目标系统的信任。

破坏信任控制技术包含6项子技术,介绍如下:

3.2.1 Gatekeeper绕过(T1553.001)

攻击者可能会修改文件属性并颠覆Gatekeeper功能,以逃避用户提示并执行不受信任的程序。Gatekeeper是一组充当Apple安全模型层的技术,以确保仅在主机上执行受信任的应用程序。

攻击者可以通过逻辑错误(例如利用防御逃避),未检查的文件类型和外部库来破坏Gatekeeper检查中的一个或多个安全控制。例如,在Macos13Ventura之前,代码签名和公证检查仅在首次启动时进行,允许攻击者将恶意可执行文件写入之前打开的应用程序,以绕过Gatekeeper安全检查。

3.2.2 代码签名(T1553.002)

攻击者可能会创建、获取或窃取代码签名文件以对其恶意软件或工具进行签名。代码签名提供了来自开发人员的二进制文件的真实性级别,并保证二进制文件未被篡改。操作过程中使用的证书可能会被攻击者创建、获取或窃取。代码签名证书可用于绕过需要在系统上执行签名代码的安全策略。

3.2.3 SIP和信任提供程序劫持(T1553.003)

在进行签名验证检查时,攻击者可能会篡改SIP和信任提供程序组件以误导操作系统和应用程序控制工具。

由于可执行文件类型和相应的签名格式各不相同,Microsoft创建了称为主题接口包(SIPs)的软件组件,以在API函数和文件之间提供一层抽象。SIPs负责使API函数能够创建、检索、计算和验证签名。大多数文件格式(可执行文件、PowerShell、安装程序等)都存在唯一的Sip。

与代码签名类似,攻击者可能会利用此体系结构来颠覆信任控制并绕过仅允许合法签名的代码在系统上执行的安全策略。

3.2.4 安装ROOT证书(T1553.004)

在受损系统上安装根证书将为攻击者提供降低该系统安全性的方法。当被入侵的系统通过HTTPS连接到欺骗网站以收集登录凭据的攻击者控制的web服务器时,攻击者使用此技术来避免安全警告提示用户。

ROOT证书也可以克隆并重新安装。克隆的证书链将携带源的许多相同元数据特征,并可用于对恶意代码进行签名,这些恶意代码可能会绕过签名验证工具。

3.2.5 MOTW绕过(T1553.005)

攻击者可能会利用特定的文件格式来修改Web标记(MOTW)控件。在Windows中,当文件从互联网上下载时,它们被标记为一个名为Zone的隐藏NTFS备用数据流(ADS)。具有称为MOTW的特定值的标识符。使用MOTW标记的文件受到保护,无法执行某些操作。

攻击者可能会利用容器文件来传递可能未使用MOTW标记的恶意有效负载。

3.2.6 代码签名策略修改(T1553.006)

攻击者可以修改代码签名策略以启用未签名或自签名代码的执行。代码签名提供了来自开发人员的程序的真实性级别,并保证程序未被篡改。安全控制可以包括强制机制,以确保只有有效的签名代码才能在操作系统上运行。

攻击者可以通过多种方式修改代码签名策略,包括通过使用命令行或GUI实用程序,修改注册表,以调试或恢复模式重新启动计算机,或通过更改内核内存中可以修改系统的代码签名策略的命令。

3.2.7 缓解措施

| ID |

缓解措施 |

描述 |

| M1038 |

执行预防 |

系统设置可以阻止异常应用程序运行,以阻止恶意内容的加载。 |

| M1028 |

操作系统配置 |

Windows组策略可用于管理证书,以防止非管理员用户越权安装。 |

| M1024 |

限制注册表配置 |

确保为注册表配置单元设置了适当的权限,以防止用户修改与SIP和信任提供程序组件相关的密钥。 |

| M1054 |

软件配置 |

HTTP公钥固定(HPKP)通过强制使用预期证书来拦截加密通信。 |

3.2.8 检测

| ID |

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

50

50

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?