一、引言

在上一篇文章《2021 ATT&CK v10版本更新指南》中我们整体介绍了什么是ATT&CK、ATT&CK发展历史、应用场景、v10版本更新说明等内容,本期我们为大家介绍ATT&CK 14项战术中开篇侦察战术,后续会陆续介绍其他的战术内容,敬请关注。

二、ATT&CK v10简介

MITRE ATT&CK 是一个全球可访问的基于现实世界观察的对手战术和技术知识库。ATT&CK 知识库被用作在私营部门、政府以及网络安全产品和服务社区中开发特定威胁模型和方法的基础。

ATT&CK v10更新了适用于企业、移动设备和 ICS(工业控制系统)框架的技术、组和软件。最大的变化是在企业 ATT&CK 中增加了一组新的数据源和数据组件对象,这是对 ATT&CK v9 中发布的 ATT&CK 数据源名称更改的补充。在 ATT&CK v10 中更新的内容汇总了有关数据源的这些信息,同时将它们构建为新的 ATT&CK 数据源对象。

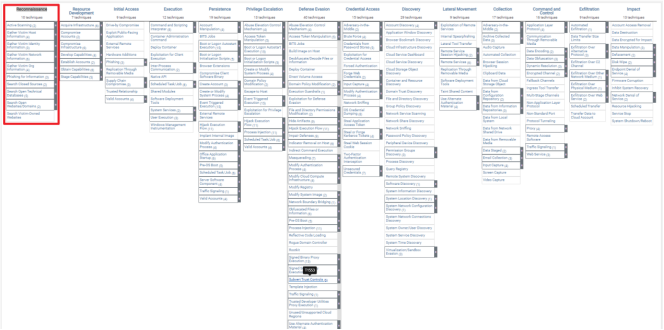

ATT&CK v10 for Enterprise包含14个战术、188个技术、379个子技术、129个组织、638个软件,一共包括38类数据源。数据源对象具有数据源的名称以及关键细节和元数据,包括 ID、定义、可以收集它的位置(收集层)、可以在什么平台上找到它,突出显示构成数据源的相关值/属性的组件。ATT&CK v10 中的数据组件分析每个亮点映射到各种(子)技术,这些技术可以用该特定数据检测到。在个别(子)技术上,数据源和组件已从页面顶部的元数据框重新定位,以与检测内容并置。这些数据源可用于 Enterprise ATT&CK 的所有平台,包括最新添加的涵盖映射到 PRE 平台技术的开源情报 (OSINT) 相关数据源。

ATT&CK战术全景图(红框为侦察战术)

三、ATT&CK技术的抽象提炼

ATT&CK有三个核心概念,用通俗一点话来讲就是:攻击视角、基于追踪真实的APT攻击来获得最新的技术、合适的抽象粒度能够将攻击行为和防御策略结合。

通过抽象提炼,形成一个通用分类法,让攻击者和防御者都可以理解单项对抗行为及其目标。通过抽象提炼,完成了适当的分类,将攻击者的行为和具体的防御方式联系起来。本质上是通过“适当”的抽象,既不很模糊,也不是太具体,而是很适度的抽象,给攻击和防御之间建立起了一个标准化的“语言”,能够让攻防双方站在同一语境下对话。

ATT&CK框架基础元素为战术、技术/子技术、程序,也就是TTPs( Tactics, Techniques and Procedures)。战术回答了攻击者想要实现的目标;技术或子技术展示了攻击者实际的攻击方式以及目标如何实现;至于程序,框架解决的是威胁行为者与攻击组织为达到目标所使用的特定应用。此外,MITRE ATT&CK框架也涵盖了威胁检测与处置建议,以及攻击中使用的软件。

战术是攻击者执行某项行动的战术目标。战术提供了各项技术的环境类别,并涵盖了攻击者在攻击时执行活动的标准、高级标记,例如持久化、信息发现、横向移动、文件执行和数据泄露。由于战术代表了攻击者的战术目标,因此随着时间的推移,这些战术将会保持相对不变,因为攻击者的目标不太可能改变。战术将攻击者试图完成的任务的各方面内容与他们运行的平台和领域结合了起来。通常,不管是在哪个平台上,这些目标都是相似的,这就是为什么Enterprise ATT&CK战术在Windows、MacOS和Linux系统中基本保持一致。目前,MITRE已经识别的企业领域攻击战术有14种:侦察、资源开发、初始访问、执行、持久化、提权、防御规避、凭证访问、发现、横向移动、收集、命令与控制、数据渗出、影响。

技术(Techniques)代表攻击者通过执行动作来实现战术目标的“方式”。例如,攻击者可能会转储凭据,以便访问网络中的有用凭据,之后可能会使用这些凭据进行横向移动。技术也可以表示攻击者通过执行一个动作要获取“内容”。这与“发现”战术有明显的区别,因为技术侧重的是攻击者采取特定动作是为了获取什么类型的信息。技术是ATT&CK的基础,代表攻击者进行某个动作或攻击者通过执行某项动作而了解到的信息。每一个技术都包括唯一的名称、分类、检测方式、缓解方式、详细信息等。具体而言,ATT&CK框架对每项技术都提供了特定的信息,这里也做一个简单的介绍:

• 技术ID:以“Txxx”格式呈现的标识符:例如,网络钓鱼为T1566,沙箱规避为T149

本文详细介绍了MITRE ATT&CK框架的侦察(Reconnaissance)战术,包括侦察的重要性、涉及的技术及其子技术,如主动扫描、搜集受害者信息等方面,旨在帮助读者理解攻击者如何在攻击前收集信息。

本文详细介绍了MITRE ATT&CK框架的侦察(Reconnaissance)战术,包括侦察的重要性、涉及的技术及其子技术,如主动扫描、搜集受害者信息等方面,旨在帮助读者理解攻击者如何在攻击前收集信息。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5484

5484

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?