关于Infoga

Infoga是一款针对针对电子邮件的公开资源情报工具(OSINT),该工具能够从各种公开源(搜索引擎、PGP密钥服务器和Shodan)收集电子邮件帐号信息,其中包括IP地址、主机名和国家信息等,并使用haveibeenpwned.com

API来检测目标电子邮件是否泄漏。该工具是一个简单且强大的工具,该工具在渗透测试的早期阶段作用非常大,你也可以使用该工具来了解你们公司在互联网上的知名度。

该工具已在Kali Linux、Parrot OS和Ubuntu OS上进行过完整测试。

工具安装

由于该工具基于Python开发,因此我们首先需要在本地安装并配置好Python环境。接下来,使用下列命令将该项目源码克隆至本地,并运行安装脚本完成Infoga的安装:

$ git clone https://github.com/m4ll0k/Infoga.git

$ cd Infoga

$ python setup.py install

$ python infoga.py

Python 2支持

众所周知,Python 2官方已经停止支持了,这也就意味着,Python 2将不会再更新,但我们仍然可以使用该工具:

$ git clone https://github.com/m4ll0k/Infoga.git

$ cd Infoga

$ wget https://bootstrap.pypa.io/pip/2.7/get-pip.py

$ python get-pip.py

$ pip2 install -r requirements.txt

$ python setup.py install

工具使用

$ python infoga.py --domain nsa.gov --source all --breach -v 2 --report ../nsa_gov.txt

$ python infoga.py --info m4ll0k@protonmail.com --breach -v 3 --report ../m4ll0k.txt

Docker支持

安装Docker Linux

安装Docker:

curl -fsSL https://get.docker.com | bash

如需使用Docker,你还需要超级管理员权限。

构建镜像(dirsearch)

下列命令可直接创建镜像:

docker build -t "infoga:1" .

dirsearch为镜像名称,1为版本号。

使用dirsearch

下列命令即可使用dirsearch:

docker run -it --rm "infoga:1" --domain target --source all --breach -v 2

targer即为目标站点。

添加持久化卷宗

docker run -it --rm "infoga:1" -v /tmp/infoga-report:/tmp --domain target --source all --breach -v 2 --report /tmp/report.txt

工具运行截图

许可证协议

本项目的开发与发布遵循 GPL

-3.0开源许可证协议。

项目地址

Infoga :【 GitHub传送门】

b/master/LICENSE)开源许可证协议。

项目地址

Infoga :【 GitHub传送门】

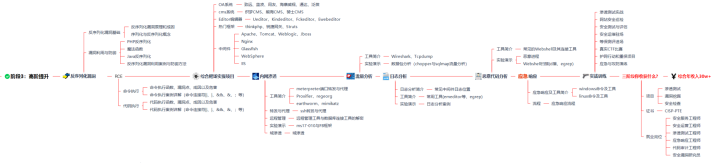

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XB2G7vvs-1690608441707)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XB2G7vvs-1690608441707)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

阶段一:基础入门

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6vPXpjCP-1690608441710)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6vPXpjCP-1690608441710)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完即可年薪15w+

阶段二:技术进阶(到了这一步你才算入门)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-dX1okSw2-1690608441712)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-dX1okSw2-1690608441712)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FTKEMbuq-1690608441714)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FTKEMbuq-1690608441714)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-rbHtrbQX-1690608441715)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-rbHtrbQX-1690608441715)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

同学们可以扫描下方二维码获取哦!

1325

1325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?