漏洞名称:PbootCMS 3.1.2 远程代码执行漏洞(CVE-2022-32417)

English Name:PbootCMS 3.1.2 RCE (CVE-2022-32417)

CVSS core: 9.0

漏洞描述:

PbootCMS是PbootCMS个人开发者的一款使用PHP语言开发的开源企业建站内容管理系统(CMS)。PbootCMS

3.1.2版本中存在安全漏洞,攻击者可通过该漏洞引发代码远程执行。

漏洞影响:

PbootCMS 3.1.2版本中存在安全漏洞,攻击者可通过该漏洞引发代码远程执行。

FOFA查询语句(点击直接查看结果):

banner=“Set-Cookie: pbootsystem=” || header=“Set-Cookie: pbootsystem=” ||

title=“PbootCMS”

此漏洞已可在Goby漏扫/红队版进行扫描验证

免费获取Goby:Goby社区版免费下载

查看Goby更多漏洞:[Goby历史漏洞合集](https://github.com/gobysec/GobyVuls/blob/master/GobyVuls-

Document.md)

关注Goby公众号获取最新动态:Gobysec

网络安全工程师(白帽子)企业级学习路线

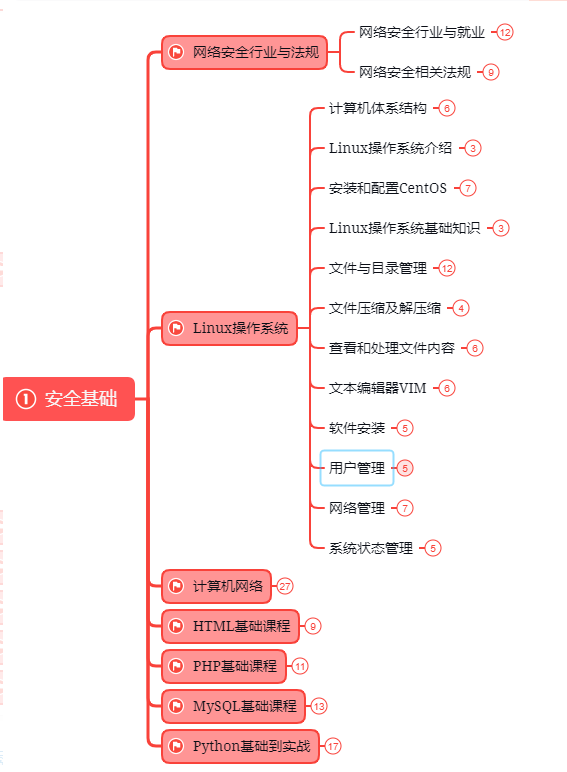

第一阶段:安全基础(入门)

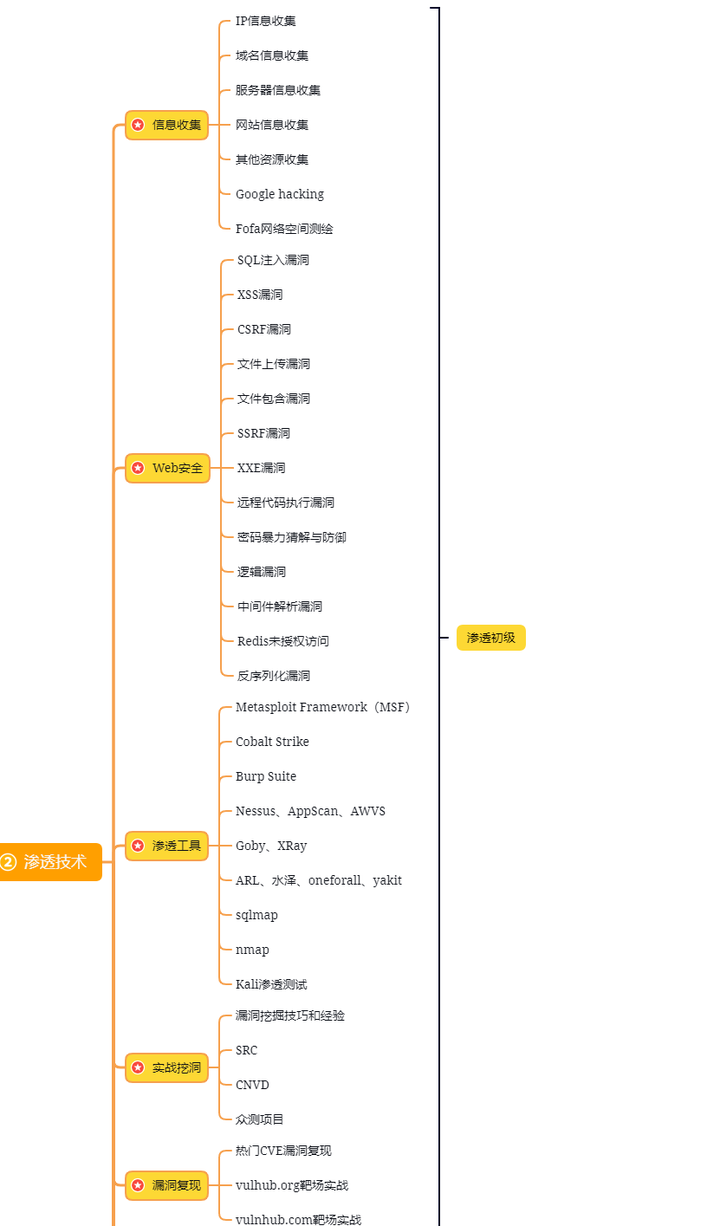

第二阶段:Web渗透(初级网安工程师)

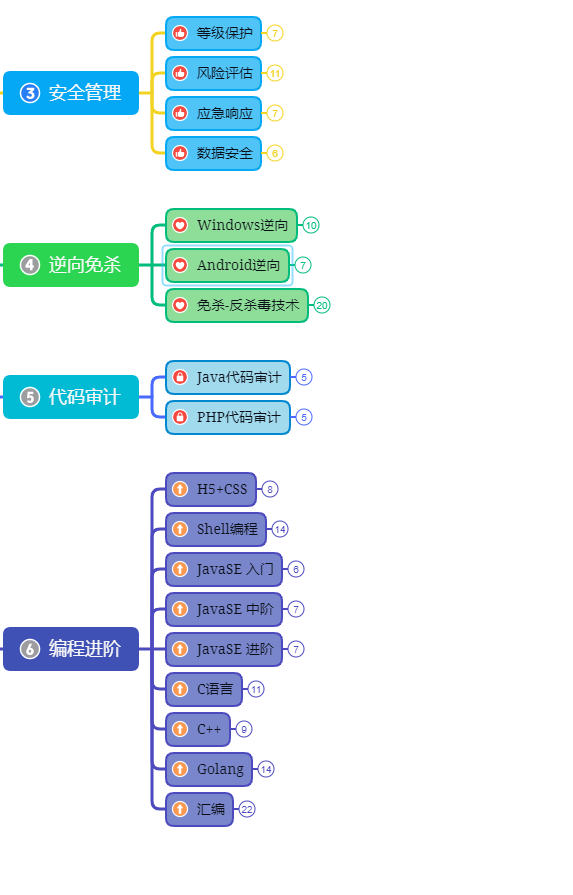

第三阶段:进阶部分(中级网络安全工程师)

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

4673

4673

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?