Nginx解析漏洞

漏洞原理

该漏洞与Nginx、php版本无关,属于用户配置不当造成的解析漏洞。

错误配置

server {

location ~ \.php$ { root /work/www/test;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

fastcgi_pass unix:/tmp/php-fpm.sock;

} }

漏洞危害

可将任意文件后缀解析成攻击者可控的,进而控制服务器

检测条件

Nginx配置错误

检测方法

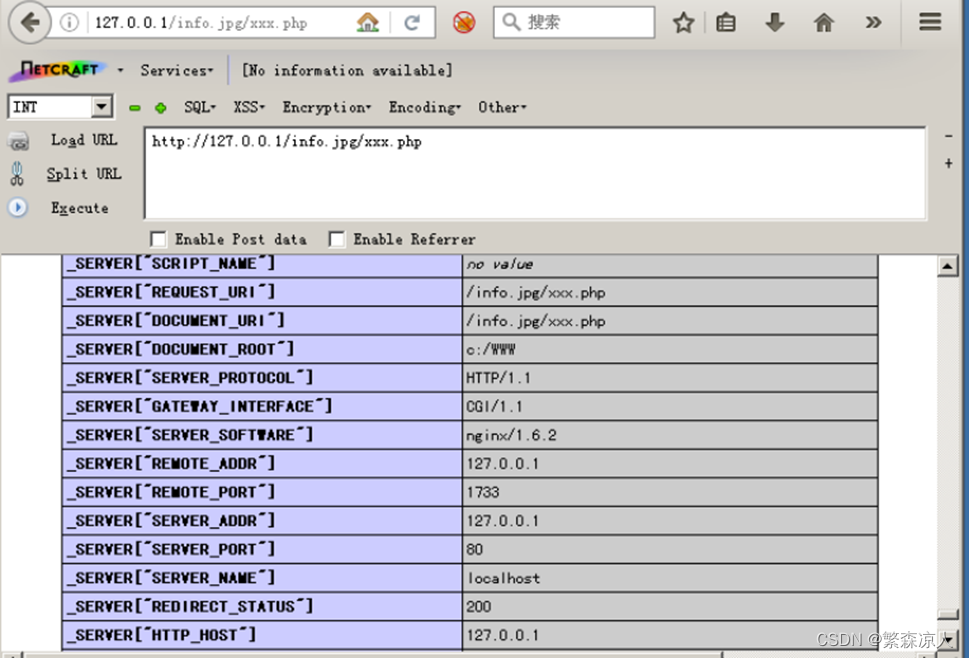

对于任意文件名,在后面添加/xxx.php(xxx为任意字符)后,即可将文件作为php解析。

修复建议

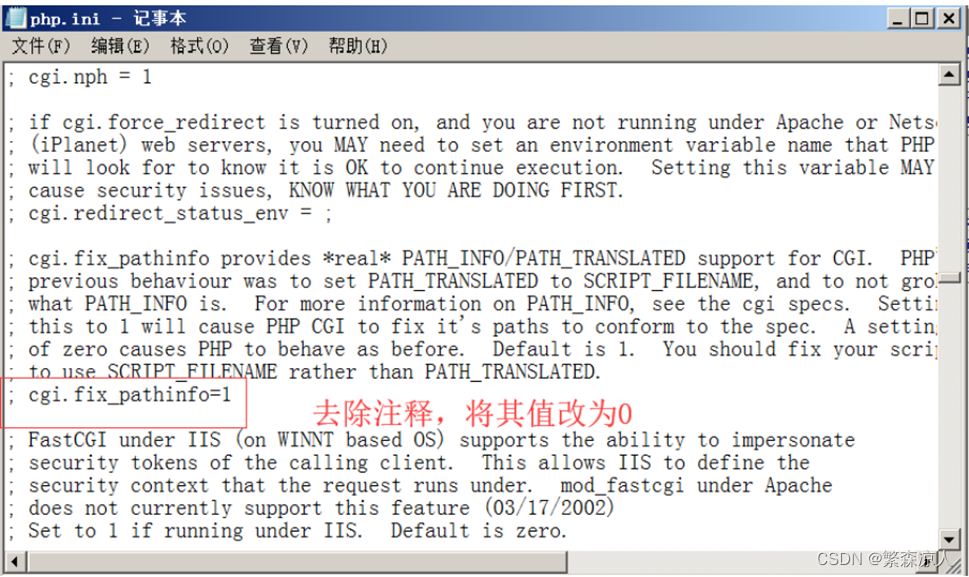

- 配置cgi.fix_pathinfo(php.ini中)为0并重启php-cgi程序

3185

3185

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?