用Windbg的!htrace可以调试句柄泄露。原理是做快照,比较两次的不同,找到在哪里分配这些泄露的句柄。

流程如下:

1.windbg关联程序leak.exe。

2.!htrace -enable开启htrace功能。!htrace -snapshot做第一个快照。

3.执行造成泄漏的操作。

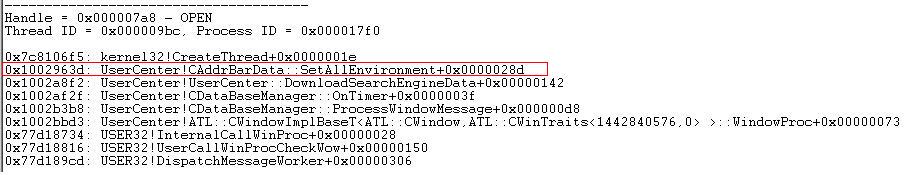

4.!hrace -diff。此命令会列出所有新增句柄的分配上下文,附图如下。具体不解释,骨灰们一看便知。

5.检查CAddrBarData::SetAllEnvironment,果然其中的thread handle没有close。造成泄漏。

注:可参考windbg帮助文档中的!htrace,但其中关于ApplicationVerifier的那段可以无视。

431

431

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?