摘要

本规范描述了在IPsec中结合SHA-256、SHA-384和SHA-512算法使用哈希消息认证模式(HMAC)。这些算法可用作认证头(AH)、封装安全有效载荷(ESP)、因特网密钥交换协议(IKE)和IKEv2协议的数据源认证和完整性验证机制的基础,也可用作IKE和IKEv2协议的伪随机函数(PRF)。为与身份验证相关的变量指定截断输出长度,相应的算法指定为HMAC-SHA-256-128、HMAC-SHA-384-192和HMAC-SHA-512-256。PRF变体未被截断,称为PRF-HMAC-SHA-256、PRF-HMAC-SHA-384和PRF-HMAC-SHA-512。

介绍

本文件规定将SHA-256、SHA-384和SHA-512[SHA2-1]与HMAC[HMAC]结合使用,作为IPsec AH[AH]、ESP[ESP]、IKE[IKE]和IKEv2[IKEv2]协议的数据源身份验证和完整性验证机制。为这些变体指定输出截断,相应的算法指定为HMAC-SHA-256-128、HMAC-SHA-384-192和HMAC-SHA-512-256。这些截断长度是根据每个算法的生日界限来选择的。

本规范还将这些算法的不可信变体描述为伪随机函数(PRF),用于IKE和IKEv2,这些算法称为PRF-HMAC-SHA-256、PRF-HMAC-SHA-384和PRF-HMAC-SHA-512。为便于参考,上述这些PRF算法和认证变体在下文统称为“HMAC-SHA-256+算法”。

PRF变体的目标是提供适用于生成密钥材料和其他协议特定数字量的安全伪随机函数,而认证变体的目标是确保数据包是真实的,并且在传输过程中不能修改。HMAC-SHA-256+在任何情况下使用时的相对安全性都取决于相关密钥的分发范围和不可预测性。如果密钥是不可预测的,并且只有发送方和接收方知道,那么这些算法确保只有持有相同密钥的各方才能派生相关值。

HMAC-SHA-256+算法

[SHA2-1]和[SHA2-2]描述了基础SHA-256、SHA-384和SHA-512算法,而[HMAC]描述了HMAC算法。HMAC算法为插入各种散列算法(如SHA-256)提供了一个框架,[SHA256+]描述了这些算法的组合使用。以下各节介绍HMAC-SHA-256+算法与IPsec一起使用时的各种特性和要求。

键控材料

根据算法是作为PRF还是作为身份验证/完整性机制运行,对密钥材料的要求有所不同。在认证/完整性的情况下,密钥长度根据使用的算法的输出长度固定。在

对于PRF,密钥长度是可变的,但给出了确保互操作性的指导。下文将进一步描述这些区别。

在描述每种用法的关键要求之前,重要的是澄清我们在下面使用的一些术语:

-

块大小:底层哈希算法所操作的数据块的大小。对于SHA-256,这是512位,对于SHA-384和SHA-512,这是1024位。

-

输出长度:基础哈希算法生成的哈希值的大小。对于SHA-256,这是256位,对于SHA-384,这是384位,对于SHA-512,这是512位。

-

验证器长度:“验证器”的大小(以位为单位)。这仅适用于与身份验证/完整性相关的算法,并指截断后剩余的位长度。在本规范中,这总是底层哈希算法输出长度的一半。

数据源身份验证和完整性验证的使用

HMAC-SHA-256+是密钥算法。虽然[HMAC]中未指定固定密钥长度,但本规范要求当用作完整性/身份验证算法时,必须支持等于散列函数输出长度的固定密钥长度,并且不得支持相关散列函数输出长度以外的密钥长度。

这些密钥长度限制部分基于[HMAC]中的建议(小于输出长度的密钥会降低安全强度,而大于输出长度的密钥不会显著提高安全强度),部分原因是允许IPsec验证器函数使用可变长度密钥会产生互操作性问题。

伪随机函数(PRF)的使用

IKE和IKEv2使用PRF生成密钥材料并验证IKE安全关联。IKEv2规范区分了具有固定密钥大小的PRF和具有可变密钥大小的PRF,因此我们在下面给出了一些特殊的指导。

当本文档中描述的PRF与IKE或IKEv2一起使用时,它被视为具有可变密钥长度,并且密钥通过以下方式导出(注意,我们只是重申[HMAC]中规定的方式):

-

如果密钥的长度正好是算法块大小,请按原样使用。

-

如果键短于块大小,则在右边用零位填充键,将其延长到块大小。但是,请注意,[HMAC]强烈反对密钥长度小于输出长度。尽管如此,我们在这里描述了较短长度的处理,以识别通常为IKE或IKEv2预共享密钥选择的较短长度。

-

如果密钥长于块大小,则通过计算整个密钥值的相应哈希算法输出来缩短它,并将结果输出值视为HMAC密钥。请注意,这将始终导致密钥长度小于块大小,因此此密钥值在使用前需要零填充(如上所述)。

随机性与关键强度

[HMAC]讨论了关键材料的要求,包括对强随机性的要求。因此,必须使用强伪随机函数生成所需密钥,以便与HMAC-SHA-256+一起使用。在撰写本文时,还没有发布用于任何HMAC-SHA-256+算法的弱密钥。

密钥分配

[ARCH]描述了当单个SA需要多个密钥时(例如,当ESP SA需要一个密钥用于保密和一个密钥用于身份验证时),获取密钥材料的一般机制。为了提供数据源身份验证和完整性验证,密钥分发机制必须确保分配唯一密钥,并且仅将其分发给参与通信的各方。

刷新键

目前,没有针对此处推荐的算法的实际攻击,尤其是针对此处推荐的密钥大小的攻击。但是,如[HMAC]所述,“……定期密钥刷新是一种基本的安全实践,有助于防止功能和密钥的潜在弱点,并限制暴露密钥的损坏”。

考虑到这一点,该规范需要由强PRF生成的256、384或512位密钥用作MAC。对这些钥匙进行蛮力攻击所需的时间将比宇宙存在的时间更长。另一方面,弱键(如字典单词)的抗攻击能力会显著降低。在确定HMAC密钥生存期的适当上限时,必须考虑这些要点,以及特定应用程序的特定威胁模型以及针对SHA-256、SHA-384和SHA-512的攻击的当前技术状态。

填充

HMAC-SHA-256算法操作512位数据块,而HMAC-SHA-384和HMAC-SHA-512算法操作1024位数据块。[SHA2-1]中规定了填充要求,作为基础SHA-256、SHA-384和SHA-512算法的一部分,因此,如果您按照[SHA2-1]实现,就这里指定的HMAC-SHA-256+算法而言,您不需要添加任何额外的填充。关于[AH]中定义的“隐式数据包填充”,不需要隐式数据包填充。

截断

HMAC-SHA-256+算法各自产生nnn位值,其中nnn对应于算法的输出位长度,例如HMAC SHA nnn。为了用作验证器,可以按照[HMAC]中的说明截断此nnn位值。当在ESP、AH、IKE或IKEv2中用作数据源身份验证和完整性验证算法时,必须支持使用前nnn/2位(正好是算法输出大小的一半)的截断值。本规范不支持其他验证器值长度。

发送时,截断的值存储在authenticator字段中。收到后,计算整个nnn位值,并将前nnn/2位与存储在验证器字段中的值进行比较,“nnn”值取决于协商的算法。

[HMAC]讨论了截断输出MAC值可能带来的安全好处,通常鼓励HMAC用户执行MAC截断。在IPsec的上下文中,选择nnn/2位的截断长度,因为它对应于每个HMAC-SHA-256+算法的生日攻击界限,并且它同时用于最小化由于使用此设施而在线路上产生的额外位。

在IKE和IKEv2中使用HMAC-SHA-256+作为PRF

PRF-HMAC-SHA-256算法与HMAC-SHA-256-128相同,只是允许使用可变长度密钥,并且不执行截断步骤。类似地,PRF-HMAC-SHA-384和PRF-HMAC-SHA-512的实现分别与HMAC-SHA-384-192和HMAC-SHA-512-256的实现相同,只是再次允许可变长度密钥,并且不执行截断。

与ESP、IKE或IKEv2密码机制的交互

截至本文撰写之时,还没有任何已知的问题阻止HMAC-SHA-256+算法与任何特定的密码算法一起使用。

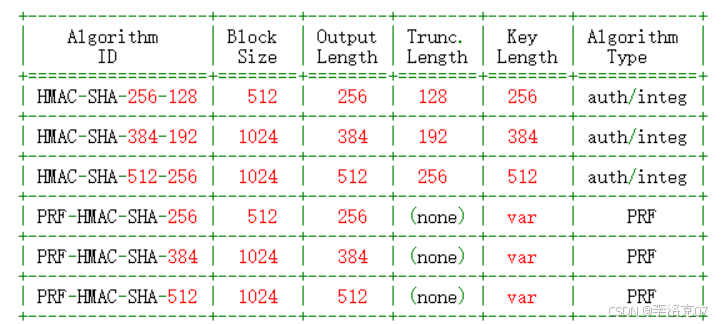

HMAC-SHA-256+参数汇总

下表总结了与HMAC-SHA-256+算法相关的各种数量。在本表中,“var”代表“variable”。

测试向量

以下测试用例包括密钥、数据、结果验证器和/或每个算法的PRF值。键和数据的值可以是ASCII字符串(用双引号括起来)或十六进制数。如果值是ASCII字符串,则相应测试用例的HMAC计算不包括字符串的尾部空字符(‘\0’)。计算出的HMAC值均为十六进制数。

重频测试向量

这些测试用例是从RFC4231[HMAC-test]中借用的。有关底层哈希算法的参考实现,请参阅[SHA256+]。请注意,出于测试目的,PRF输出被认为只是非真实的算法输出。

Test Case PRF-1: Key = 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b (20 bytes)

Data = 4869205468657265 (“Hi There”)

PRF-HMAC-SHA-256 = b0344c61d8db38535ca8afceaf0bf12b

881dc200c9833da726e9376c2e32cff7

PRF-HMAC-SHA-384 = afd03944d84895626b0825f4ab46907f

15f9dadbe4101ec682aa034c7cebc59c

faea9ea9076ede7f4af152e8b2fa9cb6

PRF-HMAC-SHA-512 = 87aa7cdea5ef619d4ff0b4241a1d6cb0

2379f4e2ce4ec2787ad0b30545e17cde

daa833b7d6b8a702038b274eaea3f4e4

be9d914eeb61f1702e696c203a126854

Test Case PRF-2: Key = 4a656665 (“Jefe”)

Data = 7768617420646f2079612077616e7420 ("what do ya want ") 666f72206e6f7468696e673f (“for nothing?”)

PRF-HMAC-SHA-256 = 5bdcc146bf60754e6a042426089575c7

5a003f089d2739839dec58b964ec3843

PRF-HMAC-SHA-384 = af45d2e376484031617f78d2b58a6b1b

9c7ef464f5a01b47e42ec3736322445e

8e2240ca5e69e2c78b3239ecfab21649

PRF-HMAC-SHA-512 = 164b7a7bfcf819e2e395fbe73b56e0a3

87bd64222e831fd610270cd7ea250554

9758bf75c05a994a6d034f65f8f0e6fd

caeab1a34d4a6b4b636e070a38bce737

Test Case PRF-3: Key aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaa (20 bytes)

Data = dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddd (50 bytes)

PRF-HMAC-SHA-256 = 773ea91e36800e46854db8ebd09181a7

2959098b3ef8c122d9635514ced565fe

PRF-HMAC-SHA-384 = 88062608d3e6ad8a0aa2ace014c8a86f

0aa635d947ac9febe83ef4e55966144b

2a5ab39dc13814b94e3ab6e101a34f27

PRF-HMAC-SHA-512 = fa73b0089d56a284efb0f0756c890be9

b1b5dbdd8ee81a3655f83e33b2279d39

bf3e848279a722c806b485a47e67c807

b946a337bee8942674278859e13292fb

Test Case PRF-4: Key = 0102030405060708090a0b0c0d0e0f10 111213141516171819 (25 bytes)

Data = cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcd (50 bytes)

PRF-HMAC-SHA-256 = 82558a389a443c0ea4cc819899f2083a

85f0faa3e578f8077a2e3ff46729665b

PRF-HMAC-SHA-384 = 3e8a69b7783c25851933ab6290af6ca7

7a9981480850009cc5577c6e1f573b4e

6801dd23c4a7d679ccf8a386c674cffb

PRF-HMAC-SHA-512 = b0ba465637458c6990e5a8c5f61d4af7

e576d97ff94b872de76f8050361ee3db

a91ca5c11aa25eb4d679275cc5788063

a5f19741120c4f2de2adebeb10a298dd

Test Case PRF-5: Key = aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaa (131 bytes)

Data = 54657374205573696e67204c61726765 (“Test Using Large”) 72205468616e20426c6f636b2d53697a (“r Than Block-Siz”) 65204b6579202d2048617368204b6579 (“e Key - Hash Key”) 204669727374 (" First")

PRF-HMAC-SHA-256 = 60e431591ee0b67f0d8a26aacbf5b77f

8e0bc6213728c5140546040f0ee37f54

PRF-HMAC-SHA-384 = 4ece084485813e9088d2c63a041bc5b4

4f9ef1012a2b588f3cd11f05033ac4c6

0c2ef6ab4030fe8296248df163f44952

PRF-HMAC-SHA-512 = 80b24263c7c1a3ebb71493c1dd7be8b4

9b46d1f41b4aeec1121b013783f8f352

6b56d037e05f2598bd0fd2215d6a1e52

95e64f73f63f0aec8b915a985d786598

Test Case PRF-6:

Key = aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaa (131 bytes)

Data = 54686973206973206120746573742075 (“This is a test u”) 73696e672061206c6172676572207468 (“sing a larger th”) 616e20626c6f636b2d73697a65206b65 (“an block-size ke”) 7920616e642061206c61726765722074 (“y and a larger t”) 68616e20626c6f636b2d73697a652064 (“han block-size d”) 6174612e20546865206b6579206e6565 (“ata. The key nee”) 647320746f2062652068617368656420 ("ds to be hashed ") 6265666f7265206265696e6720757365 (“before being use”) 642062792074686520484d414320616c (“d by the HMAC al”) 676f726974686d2e (“gorithm.”)

PRF-HMAC-SHA-256 = 9b09ffa71b942fcb27635fbcd5b0e944

bfdc63644f0713938a7f51535c3a35e2

PRF-HMAC-SHA-384 = 6617178e941f020d351e2f254e8fd32c

602420feb0b8fb9adccebb82461e99c5

a678cc31e799176d3860e6110c46523e

PRF-HMAC-SHA-512 = e37b6a775dc87dbaa4dfa9f96e5e3ffd

debd71f8867289865df5a32d20cdc944

b6022cac3c4982b10d5eeb55c3e4de15

134676fb6de0446065c97440fa8c6a58

验证器测试向量

以下部分是HMAC-SHA256-128、HMAC-SHA384-192和HMAC-SHA512-256的测试用例。为方便起见,还包括PRF输出。这些测试用例是使用[SHA256+]中提供的SHA256+参考代码生成的。

SHA256 Authentication Test Vectors

Test Case AUTH256-1: Key = 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b (32 bytes)

Data = 4869205468657265 (“Hi There”)

PRF-HMAC-SHA-256 = 198a607eb44bfbc69903a0f1cf2bbdc5

ba0aa3f3d9ae3c1c7a3b1696a0b68cf7

HMAC-SHA-256-128 = 198a607eb44bfbc69903a0f1cf2bbdc5

Test Case AUTH256-2: Key = 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”) 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”)

Data = 7768617420646f2079612077616e7420 ("what do ya want ") 666f72206e6f7468696e673f (“for nothing?”)

PRF-HMAC-SHA-256 = 167f928588c5cc2eef8e3093caa0e87c

9ff566a14794aa61648d81621a2a40c6

HMAC-SHA-256-128 = 167f928588c5cc2eef8e3093caa0e87c

Test Case AUTH256-3: Key = aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa (32 bytes)

Data = dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddd (50 bytes)

PRF-HMAC-SHA-256 = cdcb1220d1ecccea91e53aba3092f962

e549fe6ce9ed7fdc43191fbde45c30b0

HMAC-SHA-256-128 = cdcb1220d1ecccea91e53aba3092f962

Test Case AUTH256-4: Key = 0102030405060708090a0b0c0d0e0f10 1112131415161718191a1b1c1d1e1f20 (32 bytes)

Data = cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcd (50 bytes)

PRF-HMAC-SHA-256 = 372efcf9b40b35c2115b1346903d2ef4

2fced46f0846e7257bb156d3d7b30d3f

HMAC-SHA-256-128 = 372efcf9b40b35c2115b1346903d2ef4

SHA384 Authentication Test Vectors

Test Case AUTH384-1: Key = 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b (48 bytes)

Data = 4869205468657265 (“Hi There”)

PRF-HMAC-SHA-384 = b6a8d5636f5c6a7224f9977dcf7ee6c7

fb6d0c48cbdee9737a959796489bddbc

4c5df61d5b3297b4fb68dab9f1b582c2

HMAC-SHA-384-128 = b6a8d5636f5c6a7224f9977dcf7ee6c7 fb6d0c48cbdee973

Test Case AUTH384-2: Key = 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”) 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”) 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”)

Data = 7768617420646f2079612077616e7420 ("what do ya want ") 666f72206e6f7468696e673f (“for nothing?”)

PRF-HMAC-SHA-384 = 2c7353974f1842fd66d53c452ca42122

b28c0b594cfb184da86a368e9b8e16f5

349524ca4e82400cbde0686d403371c9

HMAC-SHA-384-192 = 2c7353974f1842fd66d53c452ca42122 b28c0b594cfb184d

Test Case AUTH384-3: Key = aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa (48 bytes)

Data = dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddd (50 bytes)

PRF-HMAC-SHA-384 = 809f439be00274321d4a538652164b53

554a508184a0c3160353e3428597003d

35914a18770f9443987054944b7c4b4a

HMAC-SHA-384-192 = 809f439be00274321d4a538652164b53 554a508184a0c316

Test Case AUTH384-4: Key = 0102030405060708090a0b0c0d0e0f10 1112131415161718191a1b1c1d1e1f20 0a0b0c0d0e0f10111213141516171819 (48 bytes)

Data = cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcd (50 bytes)

PRF-HMAC-SHA-384 = 5b540085c6e6358096532b2493609ed1

cb298f774f87bb5c2ebf182c83cc7428

707fb92eab2536a5812258228bc96687

HMAC-SHA-384-192 = 5b540085c6e6358096532b2493609ed1 cb298f774f87bb5c

SHA512 Authentication Test Vectors

Test Case AUTH512-1: Key = 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b 0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b0b (64 bytes)

Data = 4869205468657265 (“Hi There”)

PRF-HMAC-SHA-512 = 637edc6e01dce7e6742a99451aae82df

23da3e92439e590e43e761b33e910fb8

ac2878ebd5803f6f0b61dbce5e251ff8

789a4722c1be65aea45fd464e89f8f5b

HMAC-SHA-512-256 = 637edc6e01dce7e6742a99451aae82df

23da3e92439e590e43e761b33e910fb8

Test Case AUTH512-2: Key = 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”) 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”) 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”) 4a6566654a6566654a6566654a656665 (“JefeJefeJefeJefe”)

Data = 7768617420646f2079612077616e7420 ("what do ya want ") 666f72206e6f7468696e673f (“for nothing?”)

PRF-HMAC-SHA-512 = cb370917ae8a7ce28cfd1d8f4705d614

1c173b2a9362c15df235dfb251b15454

6aa334ae9fb9afc2184932d8695e397b

fa0ffb93466cfcceaae38c833b7dba38

HMAC-SHA-512-256 = cb370917ae8a7ce28cfd1d8f4705d614

1c173b2a9362c15df235dfb251b15454

Test Case AUTH512-3: Key = aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa (64 bytes)

Data = dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddddddddddddddddddddddddddddddd dddd (50 bytes)

PRF-HMAC-SHA-512 = 2ee7acd783624ca9398710f3ee05ae41

b9f9b0510c87e49e586cc9bf961733d8

623c7b55cebefccf02d5581acc1c9d5f

b1ff68a1de45509fbe4da9a433922655

HMAC-SHA-512-256 = 2ee7acd783624ca9398710f3ee05ae41

b9f9b0510c87e49e586cc9bf961733d8

Test Case AUTH512-4: Key = 0a0b0c0d0e0f10111213141516171819 0102030405060708090a0b0c0d0e0f10 1112131415161718191a1b1c1d1e1f20 2122232425262728292a2b2c2d2e2f30 3132333435363738393a3b3c3d3e3f40 (64 bytes)

Data = cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcdcdcdcdcdcdcdcdcdcdcdcdcdcdcd cdcd (50 bytes)

PRF-HMAC-SHA-512 = 5e6688e5a3daec826ca32eaea224eff5

e700628947470e13ad01302561bab108

b8c48cbc6b807dcfbd850521a685babc

7eae4a2a2e660dc0e86b931d65503fd2

HMAC-SHA-512-256 = 5e6688e5a3daec826ca32eaea224eff5

e700628947470e13ad01302561bab108

安全考虑

在一般意义上,HMAC-SHA-256+算法提供的安全性既基于底层哈希算法的强度,也基于源自HMAC构造的附加强度。在撰写本文时,还没有针对SHA-256、SHA-384、SHA-512或HMAC的实际加密攻击。然而,与任何密码算法一样,这些算法的优势的一个重要组成部分在于算法实现的正确性、密钥管理机制的安全性、相关密钥的优势以及所有参与系统中实现的正确性。本规范包含用于帮助验证算法实现正确性的测试向量,但这些测试向量绝不能验证周围安全基础设施的正确性(或安全性)。

HMAC密钥长度与截断长度

HMAC-SHA1-96[HMAC-SHA1]和HMAC-SHA-256+算法提供的安全级别之间存在重要差异,但也存在一些违反直觉的考虑因素。我们沿着两个不同的轴来衡量这些算法的安全性:HMAC输出长度和HMAC密钥长度。如果我们假设HMAC密钥是一个精心保护的秘密,只能通过对观察值的离线攻击来确定,并且其长度小于或等于基础哈希算法的输出长度,那么密钥的强度与其长度成正比。如果我们假设对手不知道HMAC密钥,那么猜测任何给定数据包的正确MAC值的概率与HMAC输出长度成正比。

本规范定义了输出长度为128、192或256位的截断。需要注意的是,此时,假设对手不知道HMAC密钥,则不清楚截断长度为128位的HMAC-SHA-256是否比截断长度相同的HMAC-SHA1更安全。这是因为在这种情况下,对手必须仅预测截断后剩余的比特。因为在这两种情况下,输出长度相同(128位),所以在这两种情况下,对手正确猜测值的几率也相同:1/2^128。同样,如果我们假设攻击者仍然不知道HMAC密钥,那么只有一种算法中的偏差才能将一种算法与另一种算法区分开来。目前,已知HMAC-SHA1或HMAC-SHA-256+中均不存在此类偏差。

另一方面,如果攻击者专注于猜测HMAC密钥,并且我们假设哈希算法无法区分

当被视为PRF时,HMAC密钥长度提供了对底层安全性的直接度量:密钥越长,猜测就越困难。这意味着对于HMAC密钥的被动攻击,大小很重要,HMAC-SHA-256+算法在这方面比HMAC-SHA1-96提供了更多的安全性。

IANA考虑

本文档未指定将SHA256+用于IKE第1阶段协商的约定,但需要注意的是,IANA已进行了以下IKE哈希算法属性分配:

SHA2-256: 4

SHA2-384: 5

SHA2-512: 6

对于IKE第2阶段协商,IANA已分配以下身份验证算法标识符:

HMAC-SHA2-256: 5

HMAC-SHA2-384: 6

HMAC-SHA2-512: 7

为了将HMAC-SHA-256+用作IKEv2中的PRF,IANA分配了以下IKEv2伪随机函数(类型2)变换标识符:

PRF_HMAC_SHA2_256 5

PRF_HMAC_SHA2_384 6

PRF_HMAC_SHA2_512 7

为了在IKEv2、ESP或AH中使用HMAC-SHA-256+算法进行数据源身份验证和完整性验证,IANA分配了以下IKEv2完整性(类型3)转换标识符:

AUTH_HMAC_SHA2_256_128 12

AUTH_HMAC_SHA2_384_192 13

AUTH_HMAC_SHA2_512_256 14

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?