随着混合办公模式的兴起,中国企业机构越来越多地采用零信任网络访问(ZTNA)技术来确保数字资产访问的安全性。安全和风险管理领导者应阅读这篇市场指南,了解中国ZTNA市场的趋势,根据业务需求选择合适的产品。本文总结了:七大适用场景、三种部署方案及17家代表性厂商。

主要发现

-

中国企业对混合工作模式的需求,以及对虚拟专用网络(VPN)安全性的担忧,提高了零信任网络访问(ZTNA)市场的关注度。

-

相比于以“即服务”的形式使用ZTNA,很多中国企业更愿意托管自己的ZTNA技术,以保持对其基础架构和数据处理的完全控制,但这种思路忽略了以软件即服务(SaaS)形式交付ZTNA所具有的潜在优势,例如低延迟连接,以及可扩展性和高可用性。

-

除了基于代理和无代理的部署方案外,许多中国厂商的ZTNA解决方案中也提供设备应用沙箱的部署选项,以实现数据安全。

-

与全球客户相比,中国客户更关注ZTNA,而非统一的安全访问服务边缘(SASE)或安全服务边缘(SSE)产品,这是因为中国客户并没有紧迫的整合需求,而且大量使用本地部署。

建议

希望部署ZTNA的中国安全和风险管理领导者,应:

-

制定零信任宏观战略,并且确保企业机构充分了解其身份与访问管理技术和流程。

-

优先选择SaaS形式而非本地部署的ZTNA产品,因为SaaS可提供更好的用户体验和全面的安全控制——除非有禁用SaaS的规定。

-

根据远程办公、自带设备(BYOD)、开发人员访问源代码等业务端各类用例的需求,使用基于代理、无代理或设备应用沙箱的ZTNA产品。

-

在整体SASE架构下评估各厂商的ZTNA路线图,降低在托管设备上使用多个代理等方面的复杂性。

市场定义

Gartner将零信任网络访问(ZTNA)定义为一种安全方法,其中产品和/或服务创建基于身份和情境的逻辑访问边界,该边界包括企业用户以及内部托管应用或应用集。应用处于隐藏状态,通过信任代理来控制,仅限某些实体访问,从而限制网络中的横向移动。

市场描述

ZTNA市场已经从VPN替代市场演变为一个提供标准化架构关键组件的市场,服务于对应用相关零信任网络有需求的远程和小型分支机构用户。然而,大多数中国企业采用ZTNA的主要目的仍然是替代VPN。

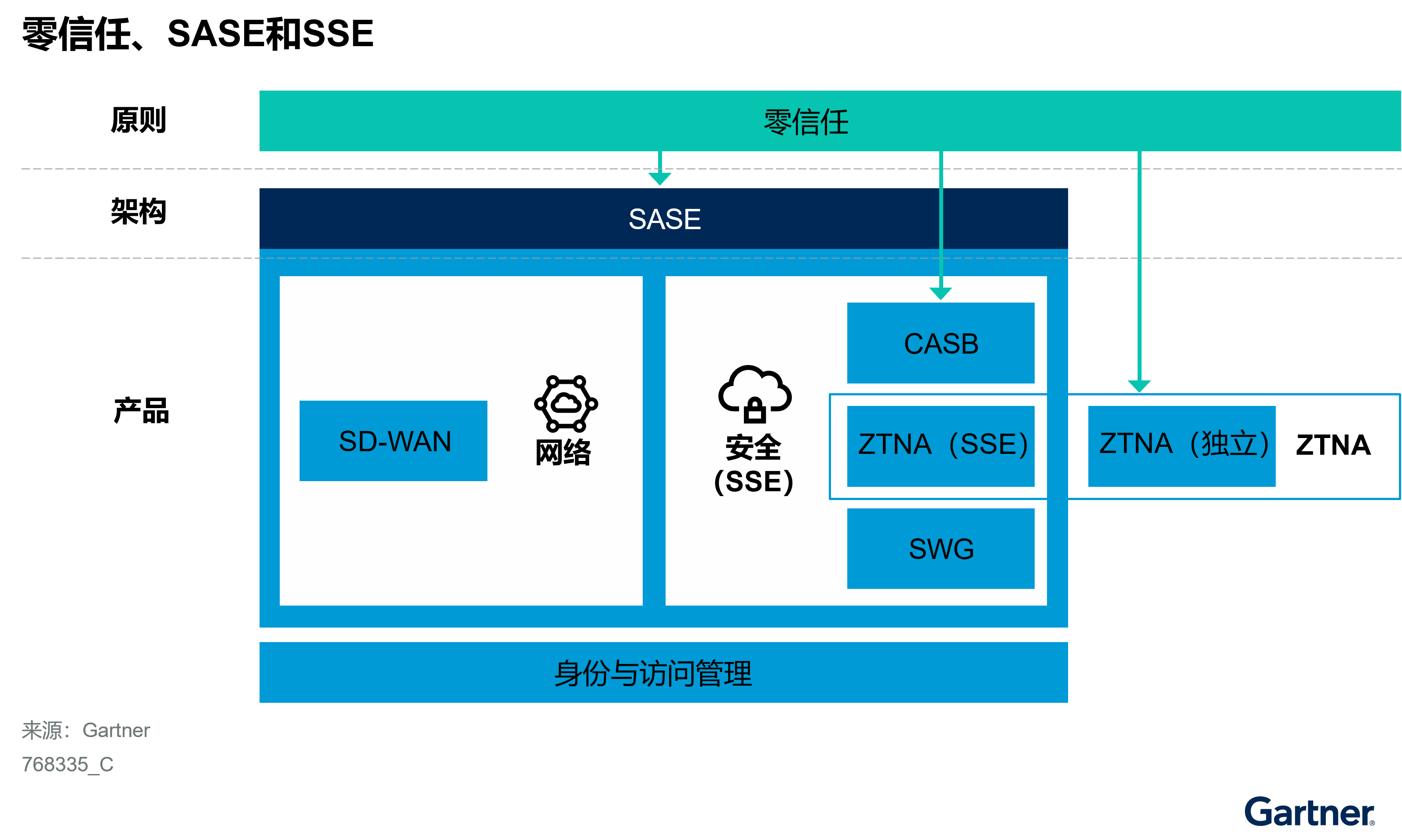

Gartner认为,采用ZTNA技术是企业机构提高零信任项目成熟度的重要一步。在全球新兴安全服务边缘市场中,ZTNA逐步与安全Web网关(SWG)和云访问安全代理(CASB)产品相结合。此时,ZTNA成为安全服务边缘市场的一项关键技术基础。图1展示了ZTNA、SSE和SASE之间的关系。

图1:零信任、SASE和SSE之间的关系

ZTNA提供可感知身份和情境的资源访问控制,其默认状态是拒绝访问,采用零信任原则,例如即时访问和将资源隔离在策略执行点之后。ZTNA根据用户及其设备的身份以及其他属性和情境信息(如时间/日期、地理位置和设备姿态)授予访问权限,灵活提供当时所需的信任级别。其效果是减小攻击面,并且在需要保护的资源位置附近灵活地进行控制,从而降低环境中的风险。

全球市场提供基于代理和无代理的ZTNA部署方案:

· 基于代理的ZTNA需要在终端安装代理,以提供终端态势评估和将网络流量重新定向到安全网关等功能。

· 无代理ZTNA主要依赖基于Web的门户完成用户身份验证和应用访问。

在中国,设备应用沙箱是中国多数厂商提供的第三种部署方案:

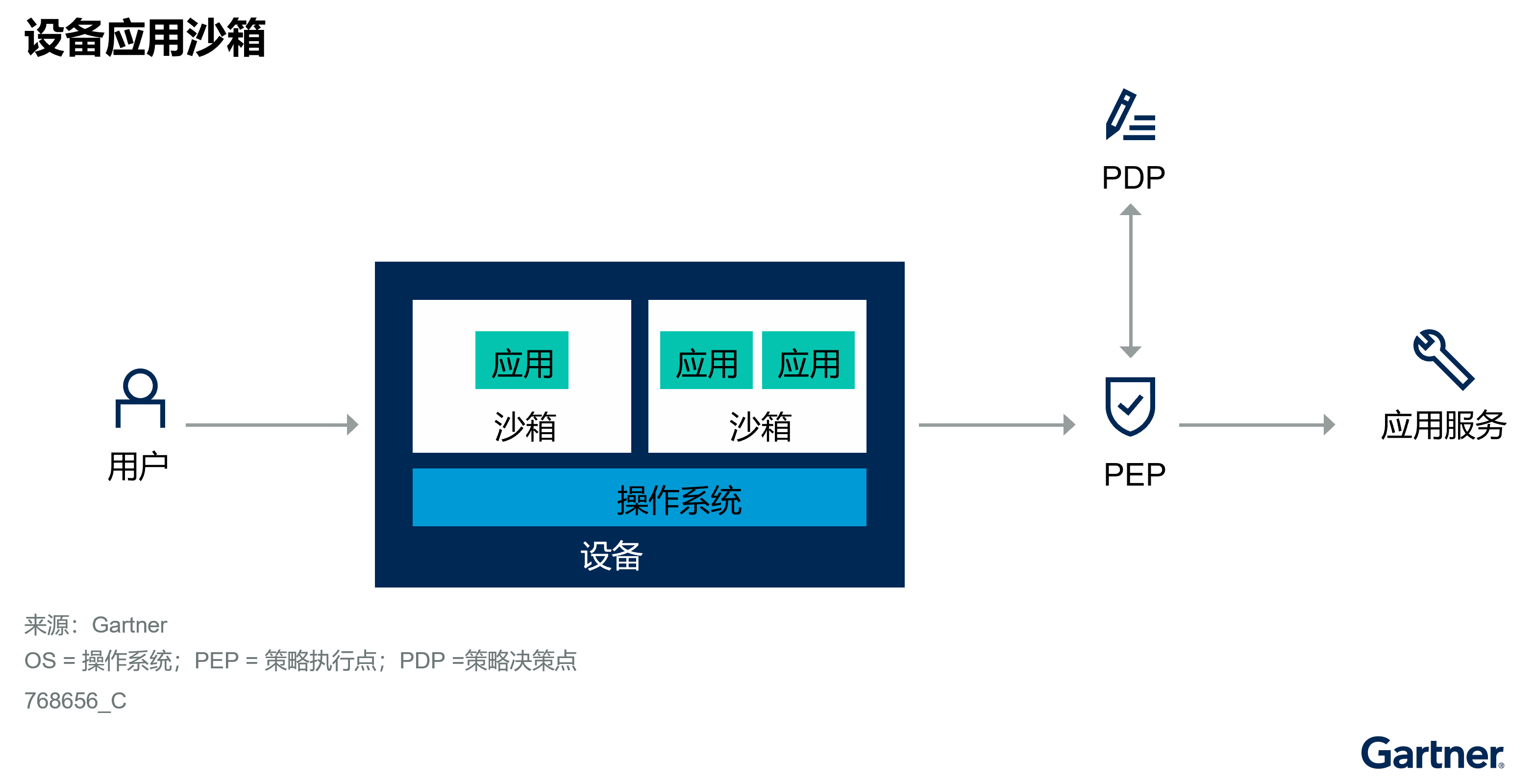

· 设备应用沙箱可在终端设备内创建虚拟的分段沙箱环境。用户可在该环境中访问应用,数据只能存储在该环境中(见图2)。默认情况下,沙箱环境与本地环境之间隔绝通信,并且受到策略控制。

图2:设备应用沙箱

无论选择哪种部署方案,ZTNA提供的隔离都使应用不必直接暴露于互联网,因为互联网仍然不可信。信任代理可协调应用和用户之间的连接。代理可以是由第三方提供商管理的云服务,也可以是自托管服务(以客户数据中心物理设备的形式提供,或者以基础设施即服务[IaaS]公有云虚拟设备的形式提供)。代理评估用户的凭证及其设备的上下文后,与逻辑上靠近应用的网关功能通信。多数情况下,网关会为用户建立出站通信路径。

与全球提供商不同的是,几乎所有中国本土ZTNA提供商都推出了自托管服务。代理和网关作为物理设备部署在客户的数据中心或云中。虽然部分中国本土厂商也提供SaaS解决方案,但出于数据安全或监管要求方面的考虑,多数中国客户更倾向于在数据中心或私有云中进行自托管。例如,政府机构和一些金融机构不允许使用公有云,只能部署自托管的ZTNA解决方案。

市场方向

ZTNA市场持续成熟并快速增长。Forecast: Enterprise Network Equipment by Market Segment, Worldwide, 2021-2027, 2Q23 Update这篇报告显示,大中华区终端用户的ZTNA支出在2021年至2022年增长了86%,预计2022年至2023年将增长54%。

与全球市场相比,中国有更多独立的ZTNA提供商。这是因为客户对ZTNA的需求旺盛,而且客户和厂商向SASE/SSE整合的速度均较慢。由于缺乏CASB、混合工作方式较少等原因,中国市场内并不存在整合的需求。然而,拥有ZTNA、SWG和SD-WAN等安全产品的多数中国本土厂商,也在逐渐整合成为SASE厂商(请参阅Magic Quadrant for Single-Vendor SASE)。

数据安全是在华运营企业机构的一项主要担忧。本土厂商的应对方法是提供设备应用沙箱,这几乎已成为中国ZTNA产品的标准配置。然而,设备应用沙箱无法推广到企业机构的全体用户,因为会降低用户体验(见下文),但选择性地使用沙箱也可能存在问题,因为多数本地ZTNA产品缺乏基本的数据丢失防护(DLP)功能,导致不使用沙箱的用户存在数据安全漏洞。

也就是说,设备应用沙箱有局限,无论其安全性如何,相关应用问题都会成为安全团队的责任。此外,多个独立工作环境的创建也大幅降低了用户体验,使其更难在企业内推广。安全和风险管理领导者必须仔细评估设备应用沙箱,将其使用范围控制在某些场景内,例如防止源代码从开发环境中泄漏或满足隔离环境的监管要求。

多数企业机构在中国的ZTNA部署是本地的,在数据中心或云端进行自托管。客户无法享受以SaaS形式交付的ZTNA所具有的部分优势,例如低延迟连接、可扩展性和易用性,但本地部署的设备更容易采用“通用ZTNA”解决方案。

通用ZTNA可将现有ZTNA技术扩展到远程访问以外的用例,以支持本地园区及分支位置的本地实施(“通用ZTNA”是一个营销术语,因为ZTNA的原始定义不限于远程访问用例)。通用ZTNA集中设备和终端用户的零信任访问策略,以实现访问策略的统一。

市场分析

优势

ZTNA的优势非常明显。替代传统网络级VPN时,ZTNA提供基于风险和最小权限的情境化应用(而非网络)访问。替换在隔离区(DMZ)公开的应用时,ZTNA可确保服务不再在公共互联网上可见,免受外部攻击。此外,ZTNA的用户体验、敏捷性、适应性和策略管理便利性具有显著优势。以SaaS形式交付的ZTNA产品,在可扩展性、易用性和低延迟方面具有额外的优势。

ZTNA适用于以下几种场景:

-

向指定的协作性生态系统成员(例如分销渠道、提供商、承包商和零售店)开放应用和服务,无需VPN或隔离区。这可以使访问与用户、应用和服务之间的关联更为紧密。

-

根据用户行为评估风险——例如,如果用户的手机位于某一个国家,但其PC位于另一个国家,并且两个设备都试图登录同一应用,则应在允许合法设备访问的同时,阻止受威胁设备的访问。

-

在网络或云中隔离高价值企业应用,以减少内部威胁,实现管理访问职责的分离。

-

减少管理要求,实现更安全的直接应用访问,从而提升安全性,简化BYOD项目。

-

在物联网(IoT)网段上创建IoT设备的安全飞地,或基于虚拟设备的连接器。

-

在无需额外终端的情况下与监管环境建立隔离连接。

-

采用设备应用沙箱,防止数据存储于本地设备中,营造保密环境。

风险

尽管ZTNA大幅降低了安全风险,但也带来了其他需要仔细了解的风险,例如:

-

企业机构可能低估了通过全面部署ZTNA来精细隔离所有用户和应用访问所需的时间和精力,也可能低估其系统长期维护的工作量,这可能会导致ZTNA部署策略的过度宽松。其结果是支出过多,但并没有实现预想的结果。

-

信任代理可能成为单一故障点,在中国市场尤其如此,因为大多数ZTNA信任代理部署在本地。通过ZTNA服务实现完全隔离的应用,在服务关闭时会停止工作。精心设计的ZTNA服务包括具有多个入口和出口点的物理和地理冗余,以尽可能降低中断对整体可用性的影响。

-

信任代理的位置可能给用户带来延迟问题,影响用户体验。选择在中国大陆无接入点(POP)的SaaS ZTNA厂商,可能会导致很高的延迟,对用户体验造成严重影响。

-

考虑到中国的数据出境法规,以SaaS形式交付的ZTNA如果没有本地接入点,可能存在跨境数据传输与合规风险(请参阅Prepare for the Security Assessment of Outbound Data Transfers From China)。

-

依赖设备应用沙箱来实现数据安全,会造成数据保护方面的缺口。沙箱仅能用于部分场景,无法覆盖所有用户,以免降低用户体验。沙箱还增加了安全团队的负担,例如在沙箱中运行应用时,需要安全团队提供相关支持、解决性能问题。

代表性厂商

本市场指南列出的供应商名单,并未涵盖所有供应商。本部分内容旨在提供市场及相关产品的更多信息,以增进对其的了解。

| 厂商名称 | 产品名称 |

| Zero Trust Security Solutions 零信任安全解决方案 | |

| AISDP 信磐零信任访问控制系统 | |

| Zero Trust Security Service Platform 竹云零信任安全服务平台 | |

| Chian Yuanwang Office Security Platform 持安远望办公安全平台 | |

| Taiji Perimeter 太极界 | |

| Shenyun SDP 深云SDP | |

| DACS Lingyu DACS 凌域 | |

| EnSDP 零信任安界防护平台 | |

| Zero Trust Security Solution 零信任安全解决方案 | |

| Zero Trust Security Solution 零信任安全解决方案 | |

| Zero Trust Security Platform 零信任安全平台 | |

| ZTNA 零信任网络访问系统 | |

| aTrust 零信任访问控制系统 | |

| iOA 零信任安全解决方案 | |

| Zero Trust SDP 零信任SDP | |

| Zero-Trust Enterprise Security 零信任业务安全平台(SDP) | |

| SecureLink 网宿安达 |

市场建议

在中国替换传统VPN时,应寻找目标用户集可转用ZTNA的场景,这可以直接改善企业机构的整体安全态势。对基于隔离区的应用,评估哪些用户集需要访问。对于拥有一组已定义用户的应用,计划在未来几年将其迁移到ZTNA服务。考虑将其放在专用IP空间中,仅限通过ZTNA服务访问。由于许可、账户和身份管理方面的挑战,面向公众的公民或消费者应用不在ZTNA的范围内,因此该规定不适用。

除非法规禁止SaaS部署,否则应优先选择以SaaS形式交付的ZTNA,而非自托管解决方案。自托管解决方案如管理不善,可能导致业务中断,引入新的攻击面。以SaaS形式提供ZTNA的厂商在中国拥有多个接入点,提供了冗余空间,可避免跨境传输,在本地完成数据处理。

根据监管要求,在某些场景和开发环境中选择设备应用沙箱的部署方式。在ZTNA中优先考虑采用DLP确保数据安全。由于多数本地厂商并未集成DLP功能,用户在设备应用沙箱之外,还需要评估一个用于实现数据安全的DLP产品。

请注意,ZTNA虽然重要,但只是零信任战略的一个要素,购买ZTNA产品并不等同于建立通用零信任架构。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?