高效威胁情报获取利器:MalConfScan与Cuckoo Sandbox的完美融合

在网络安全领域中,对恶意软件行为的深入理解是防御和响应的关键。针对这一需求,我们向大家推荐一款将MalConfScan与Cuckoo Sandbox无缝集成的开源项目——这无疑是自动化恶意软件分析流程中的一个重大突破。

项目介绍

MalConfScan是一个功能强大的工具,它基于Volatility框架,专门用于从内存快照中提取已知恶意软件的配置数据。该插件通过补丁文件(malconfscan.patch),让Cuckoo Sandbox能够集成MalConfScan的功能,从而不仅增强了Cuckoo的分析能力,还能提供详细的恶意软件配置信息,包括服务器地址、端口、模式等关键参数,极大地丰富了分析报告的内容。

技术分析

MalConfScan的核心优势在于其对多种已知恶意家族的支持,目前已覆盖超过20种不同的恶意软件类型。这个插件的工作原理是在内存图像中搜索已知恶意软件的特征,并从中解析出配置信息。结合Cuckoo Sandbox的强大功能,可以自动执行并捕获恶意软件的行为,使安全研究人员或SOC团队能够快速准确地了解恶意软件的运行环境、通信细节和其他重要信息。

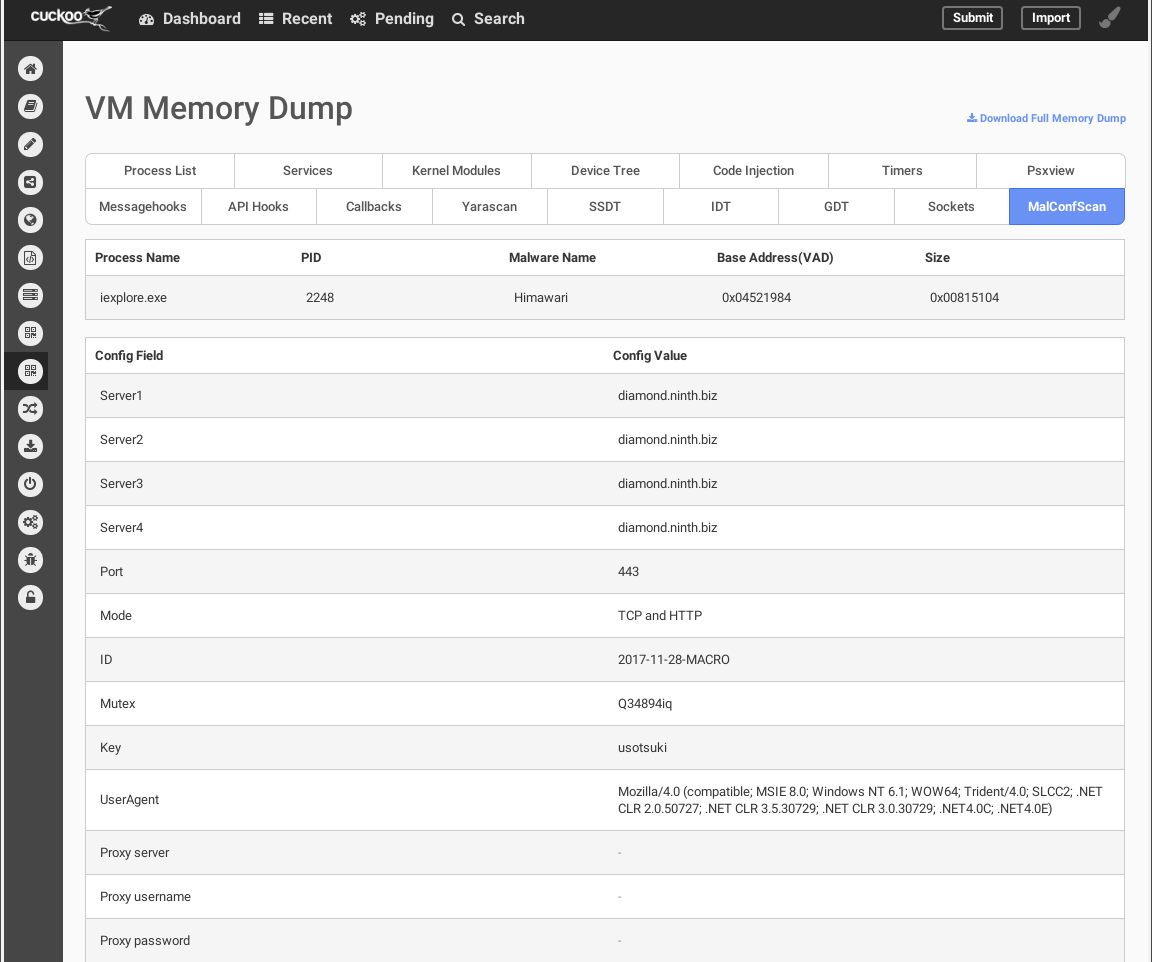

例如,下图展示了一个名为Himawari(红叶的一个变体)的恶意样本在Cuckoo中的分析报告:

报告详细列出了恶意软件的服务器地址、使用的端口以及具体的操作模式等信息。

应用场景和技术

这款集成工具特别适合于以下场景:

- 企业级安全运营中心(SOC):帮助SOC分析师快速识别和响应网络中的潜在威胁。

- 恶意软件研究机构:为研究人员提供更深层的技术洞察,促进对新出现恶意软件的理解。

- 教育与培训:作为教学资源,帮助学生学习现代恶意软件分析方法。

MalConfScan与Cuckoo的集成提供了以下技术应用点:

- 自动化恶意软件分析:一键提交样本至Cuckoo Sandbox进行深度检测和动态分析。

- 深度配置数据提取:从内存转储中精确获取配置信息,增强对恶意软件操作细节的理解。

特点亮点

- 广泛的恶意软件兼容性:支持多种流行的恶意软件家族,确保全面的安全覆盖。

- 一体化解决方案:只需简单几步即可完成安装和集成,无需复杂的配置过程。

- 详尽的报告生成:提供易于解读的结果,包含关键的恶意软件行为特征,便于后续分析。

- 视频教程支持:项目主页上的演示视频简化了理解和上手的过程。

为了更好地利用此工具,请确保你的开发环境满足以下要求:

- Python版本应为2.7.15;

- 使用Cuckoo Sandbox 2.0.6版本进行部署;

- 确保Volatility版本为2.6。

总之,MalConfScan与Cuckoo Sandbox的强强联合,不仅能提升恶意软件分析的速度和精度,更能为网络安全人员带来前所未有的便利性和效率。对于所有致力于提高系统安全性的人士来说,这是不可或缺的强大武器。立即体验,发掘更多潜力!

以上是对这个项目的详细介绍,希望可以激励更多的开发者和安全专家加入到这个开源社区中来,共同推动网络安全防护事业的进步。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?