前言

这是我在本科阶段进行的一次课程设计活动,该活动全程独立手工操作,小白的成就感,想记录一下此次实验过程,特写了篇博客,第一次使用博客,如有问题请指正

一、问题描述

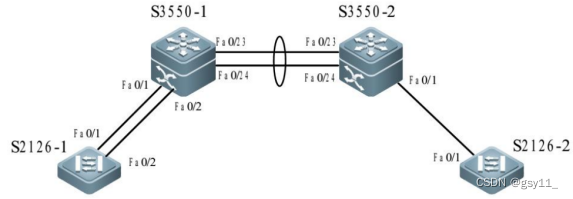

通过综合实验的练习,熟悉运用二层交换机和三层交换机组建小型局域网;网络拓扑及接口连接如图。

设计要求:

1、划分VLAN,S2126-1划分VLAN10,20,30,S2126-2划分VLAN10,20.40;

2、三层交换机之间去掉环路,并且采用链路聚合方法提高两者间带宽;

3、二层和三层交换机之间去掉环路;

4、实现跨交换机相同VLAN内部及VLAN之间的通信; 拒绝VLAN10访问VLAN40。

二、实验环境

使用Windows10操作系统,VISIO以及Cisco Packet Tracer Student软件构建二层交换与三层交换需要使用到的网络拓扑和设备环境。

三、规划设计

1.总体思路

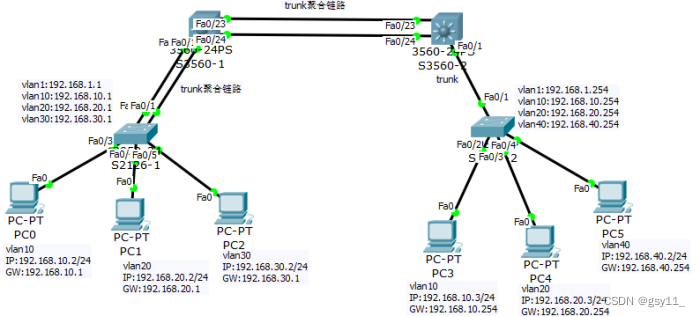

使用两个三层交换机3560-24PS作为中间桥梁,分别命名为S3660-1与S3660-2,并且采用链路聚合的方式提高两者之间的带宽,消除两者之间的环路;

之后选用两个2950的二层交换机分别链接到两个三层交换机的两边,并分别将其命名为S2126-1和S2126-2,每台二层交换机链接三台主机,为了配置三个不同的VLAN而设计,并为每台主机配置相应的IP地址和网关,其中S3560-1与S2126-1之间也采用链路聚合的方式链接提高带宽的同时,消除两交换机之间的环路。

为了方便管理,采用VTP域管理各个交换机的VLAN,S3560-1设置为VTP Server,其余交换机设置为VTP Client。VTP版本采用vtp 2,域名为gsy,密码为123456。

各台交换机之间的链接都采用TRUNK模式,方便VLAN的通信,然后对二层交换机的各个端口绑定VLAN,各个端口链接主机,将主机在VLAN下使用,作为VLAN的测试主机。

然后启动三层交换机的路由转发功能,实现同交换机和跨交换机的相同VLAN和不同之间的通信,最后创建一个ACL扩展deny10,通过指令配置使得VLAN 10不能访问VLAN 40。

2.网络规划

vlan规划

| S2126-1划分 | IP地址 | S2126-2划分 | IP地址 |

|---|---|---|---|

| VLAN1 | 192.168.1.1 | VLAN1 | 192.168.1.254 |

| VLAN10 | 192.168.10.1 | VLAN10 | 192.168.10.254 |

| VLAN20 | 192.168.20.1 | VLAN20 | 192.168.20.254 |

| VLAN30 | 192.168.30.1 | VLAN40 | 192.168.40.254 |

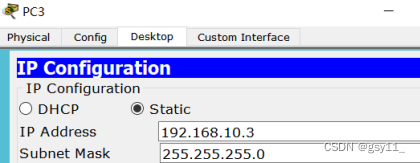

| PC0(VLAN10) | 192.168.10.2/24 | PC3(VLAN10) | 192.168.10.3/24 |

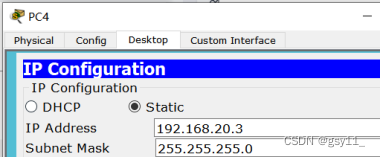

| PC1(VLAN20) | 192.168.20.2/24 | PC4(VLAN20) | 192.168.20.3/24 |

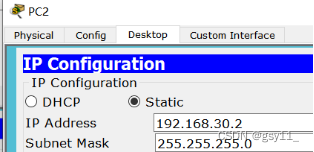

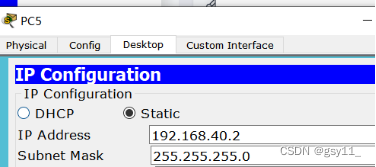

| PC2(VLAN30) | 192.168.30.2/24 | PC5(VLAN40) | 192.168.40.2/24 |

端口划分及作用

| 网络设备 | 端口 | 作用 |

|---|---|---|

| S3560-1 | Fa0/23-24 | Port-channel 1 to S3560-2 |

| - | Fa0/1-2 | Port-channel 2 to S2126-1 |

| S3560-2 | Fa0/23-24 | Port-channel 1 to S3560-1 |

| - | Fa0/1 | To S2126-2 |

| S2126-1 | Fa0/1-2 | Port-channel 2 to S3560-1 |

| - | Fa0/3 | VLAN 10 to PC0 |

| - | Fa0/4 | VLAN 20 to PC1 |

| - | Fa0/5 | VLAN 30 to PC2 |

| S2126-2 | Fa0/1 | To S3560-2 |

| - | Fa0/2 | VLAN 10 to PC3 |

| - | Fa0/3 | VLAN 20 to PC4 |

| - | Fa0/4 | VLAN 40 to PC5 |

3.逻辑拓扑图

四、配置过程

1.主机配置

两种方法,一是使用cli指令配置,拿PC0举例,命令如下:

router>en /普通视图模式,输入en进入特权模式

router# conf t /特权视图模式,输入config t进入全局视图模式

router(config)# /全局视图模式,输入int 接口名称例如int s0 或 int e0 进入接口视图

router(config-if)# /接口视图,在此模式下为接口绑定ip地址

router(config-if)#ip address 192.168.10.2 255.255.255.0

然后重启即可;

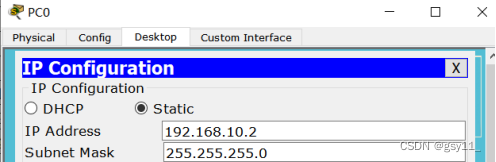

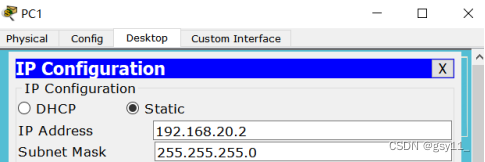

另一是,使用窗口设置默认ip:

PC0

PC1

PC2

PC3

PC4

PC5

2.VLAN划分

VTP主要管理同一个域内VLAN的建立、删除、重命名操作。

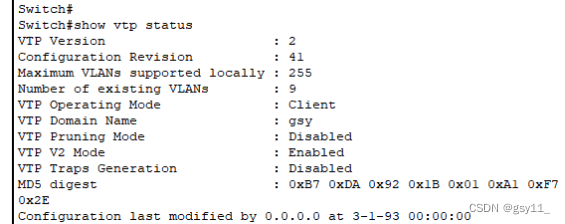

为方便多个交换机的VLAN的配置与管理,将S3560-1配置为VTP Server,其余交换机配置为VTP Client,然后对交换机之间配置为TRUNK口方便各个VLAN之间的通讯,并在相应位置配置链路聚合用来消除环路,并使用show和ping命令测试:

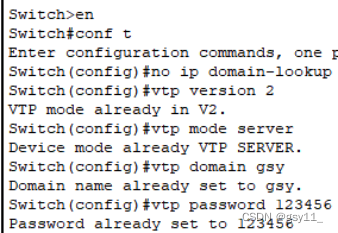

(1)首先配置S3560-1为VTP域的Server:

VTP版本为2,设置模式为server,域名为gsy,密码为123456

(2)创建VLAN10,VLAN20,VLAN30,VLAN40,并为其分配相应的IP地址(具体IP地址,在前文的网络规划内容中):

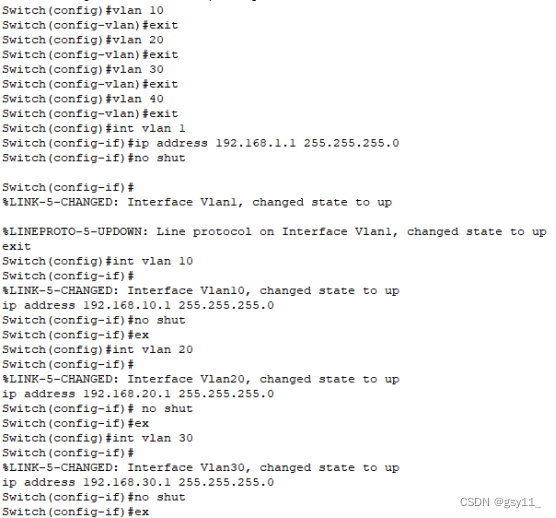

(3)配置S3560-2

将其配置为VTP Client,vtp版本为2,vtp模式为client,vtp域名为gsy,密码为123456。并配置相应的VLAN10,VLAN20,VLAN40。

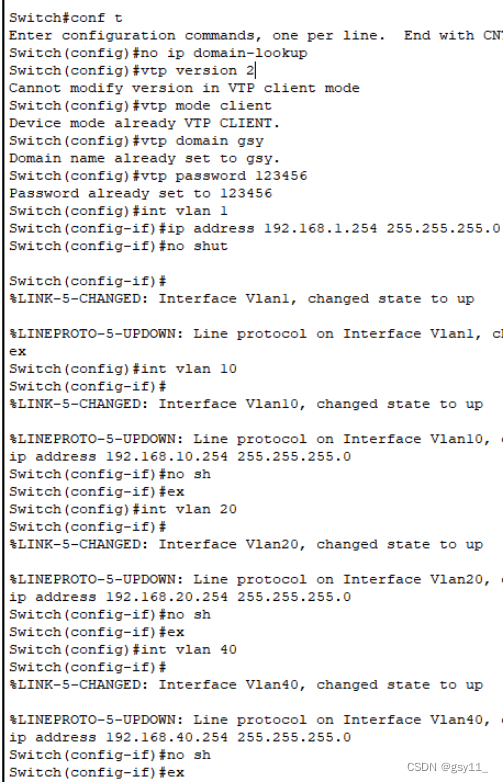

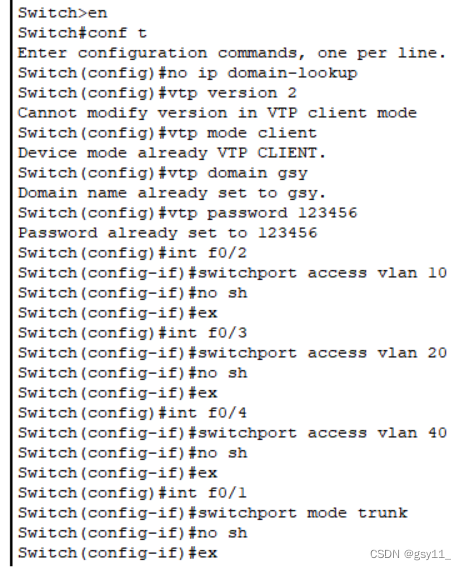

(4)配置二层交换机S2126-1

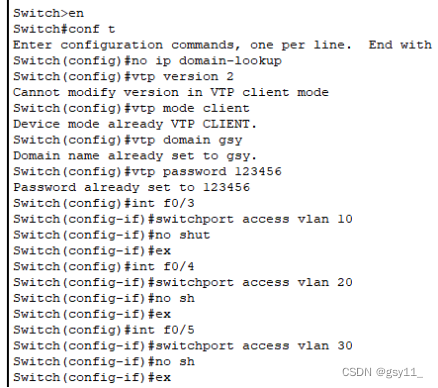

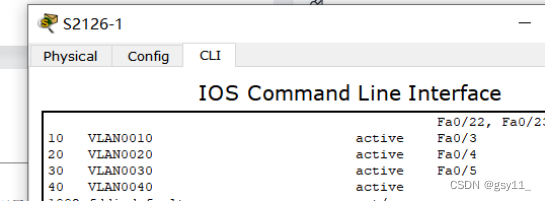

同样设置为VTP Client,vtp版本为2,vtp模式为client,vtp域名为gsy,vtp密码为123456,再为二层交换机的端口绑定VLAN,Fa0/3为VLAN10,Fa0/4为VLAN20,Fa0/5为VLAN30,然后重启端口:

(5)对二层交换机S2126-2的配置

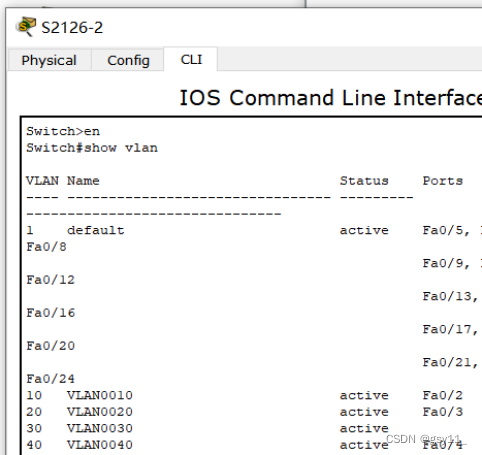

配置vtp版本为2,配置vtp模式为client,配置vtp域名为gsy,配置密码为123456,将端口绑定VLAN,Fa0/2为VLAN10,Fa0/3为VLAN20,Fa0/4为VLAN40:

3.链路聚合

(1)S3560-1交换机

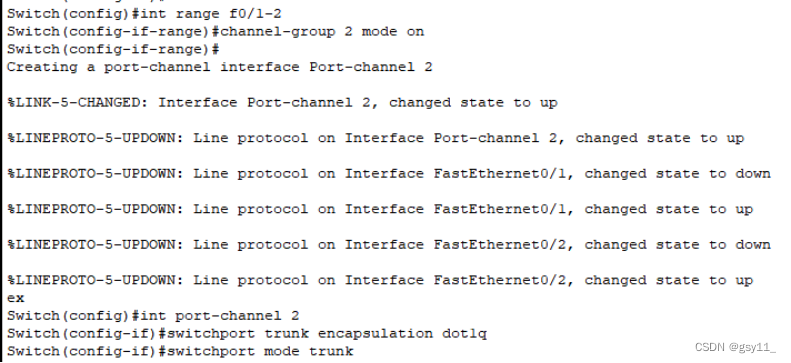

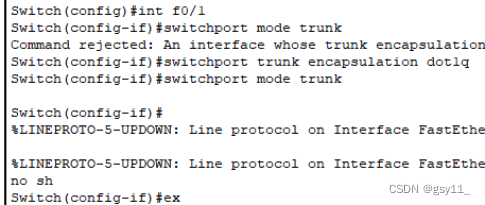

将Fa0/1,Fa0/2端口链路聚合为port-channel 2,目的是消除二层交换机与三层之间的环路,以及三层交换机之间的环路,利用:switchport trunk encapsulation dot1q封装上802.1q协议,并使用:switchport mode trunk配置为TRUNK链接方式,之后重启端口:

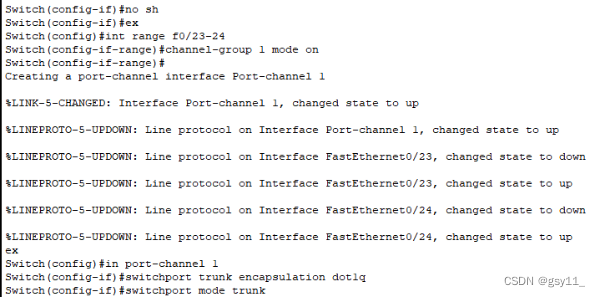

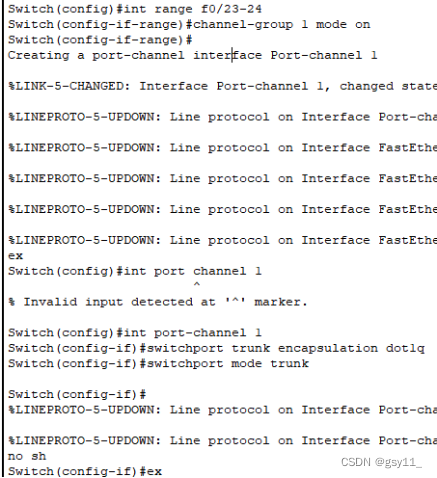

对S3560-1交换机的Fa0/23,Fa0/24端口链路聚合为port-channel 2,目的和操作同上:

(2)S3560-2交换机

将端口Fa0/23与Fa0/24链路聚合为port-channel 1与S3560-1的port-channel 1相连,目的是消除三层交换机之间的环路,并封装上dot1q协议,然后配置为TRUNK的链接方式,之后重启端口:

将S3560-2交换机的Fa0/1接口与二层交换机S2126-2的Fa0/1接口相连,并封装上dot1q协议,然后配置为TRUNK的链接方式,之后重启端口,操作同上:

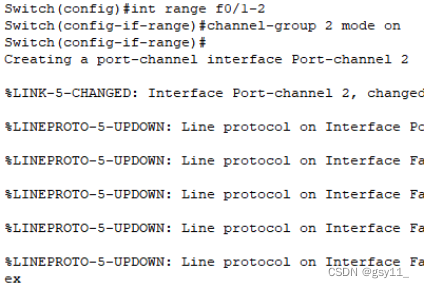

(3)S2126-1的交换机

同样配置链路聚合端口Fa0/1和Fa0/2为port-channel 2与S3560-1相连,目的是为了消除二层交换机与三层交换机之间的环路,

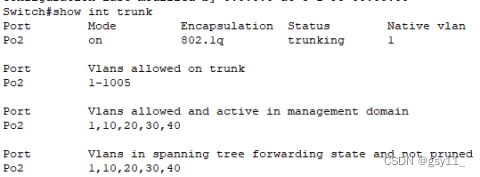

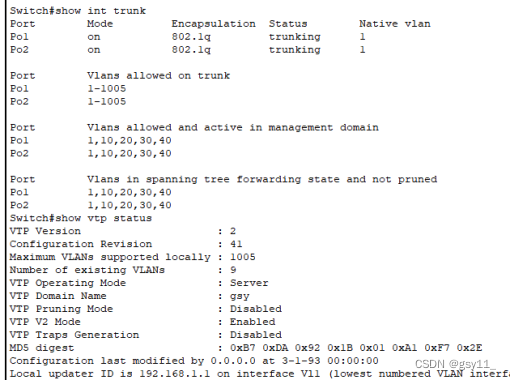

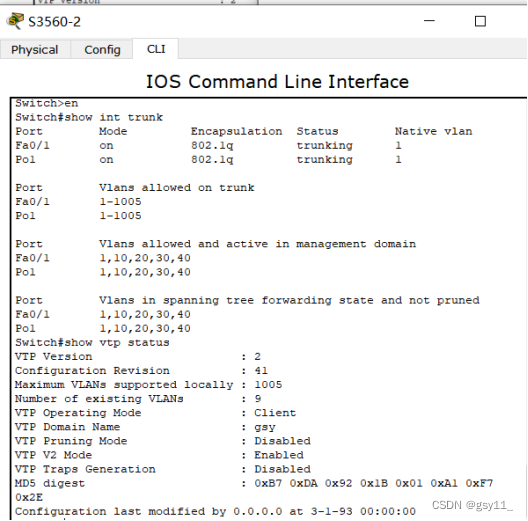

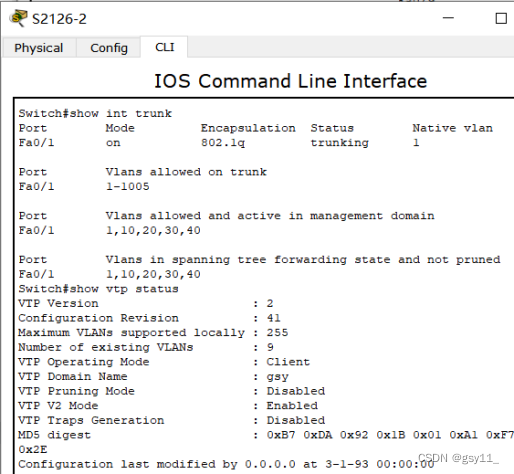

(4)使用show int trunk命令查看链路聚合情况

由图中可知,port-channel 1,port-channel 2与S3560-2的Fa0/1端口都成功打开;使用show vtp status命令查看vtp域的状态,可以查看到VTP域的server与client的配置情况和应用情况;使用show vlan 命令查看端口的VLAN绑定详情,可以看到二层交换机的VLAN与端口的绑定情况。

S2126-1的配置请况

S3560-1的配置情况

S3560-2的配置情况

S2126-2的VLAN绑定情况

S2126-2的配置情况

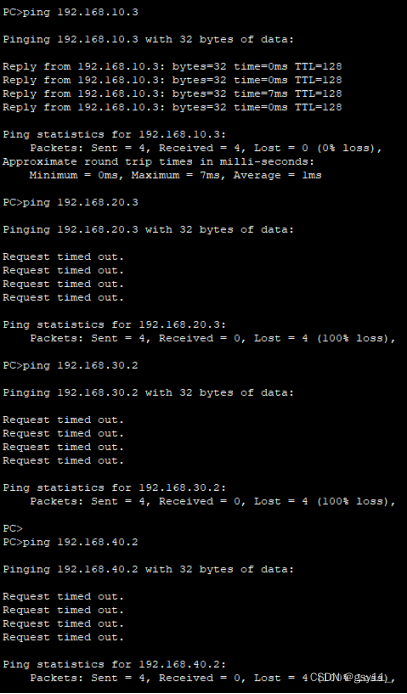

5)最后对四个交换机设备进行网络测试。

显而易见,只有同一VLAN下的主机可以ping通,不同VLAN下的主机ping不通。

使用S3560-1下的VLAN 10 跨交换机ping VLAN10可以ping通,但是跨交换机ping VLAN 20,VLAN 40 ping不通,然后使用S3560-2下的VLAN 20 跨交换机ping VLAN 20可以ping通,但是跨交换机ping VLAN 30,VLAN10,ping 不通:

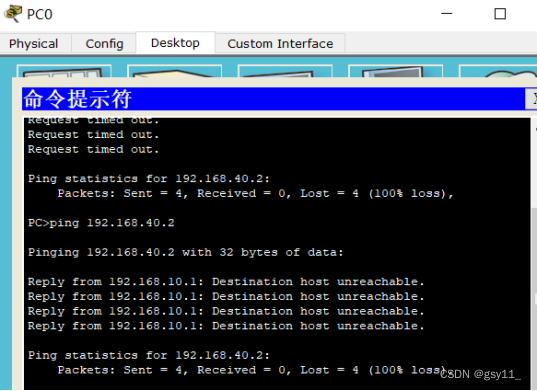

PC0测试结果

PC4测试结果

4.路由转发

配置不同VLAN之间可以使其通信,不同VLAN之间的通信,需要借助第三层设备,二层设备无法实现不同VLAN间的通信,可以选择路由器,三层交换机,本实验使用三层交换机进行实现;

(1)为PC机配置网关

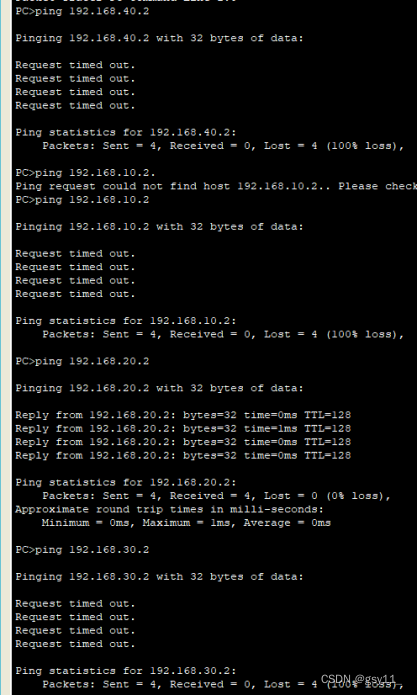

网关与PC机所处的VLAN相匹配,然后可以发现,S2126-1下的主机可以互相ping通,S2126-2下的主机可以互相ping通,同一VLAN下的主机可以互相ping通,但是VLAN 30和VLAN 40不能跨交换机通信,所以要为三层交换机配置路由转发功能,首先配置S3560-1,S3560-2:

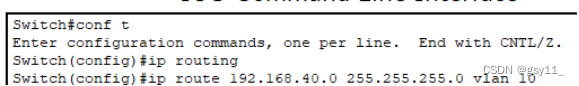

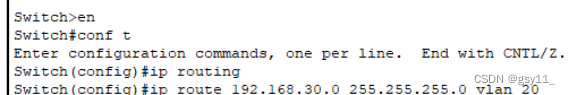

使用指令:ip routing打开三层交换机S3560-1的路由功能,并通过配置一个静态路由:ip route 192.168.40.0 255.255.255.0 vlan 10,利用三层交换机的转发功能,通过VLAN 10寻找到VLAN 40的地址。

打开三层交换机的路由功能,并配置静态路由

然后打开S3560-2的路由功能:ip routing同样的配置一个静态路由:ip route 192.168.30.0 255.255.255.0 vlan 20,利用三层交换机的转发功能,通过VLAN20转发到VLAN30。

功能同上

(2)ping测试

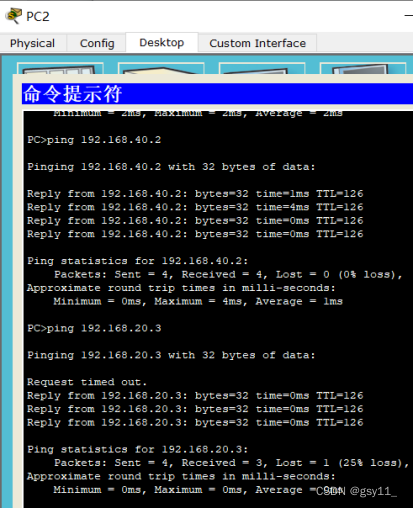

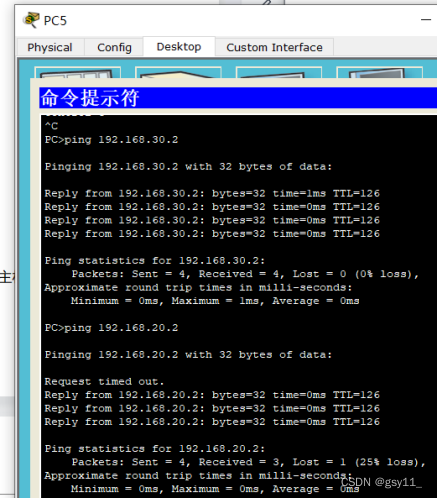

使用ping命令检查是否可以ping通,使用VLAN 30 ping VLAN 40可以ping通,使用VLAN 30 ping VLAN 20 也可以通:

VLAN 30的主机ping测试S3560-2的VLAN 40以及VLAN 20的主机

使用VLAN 40 跨交换机ping VLAN 30可以ping通,使用VLAN 40 跨交换机ping VLAN 20也可以ping通:

VLAN 40的主机ping测试S3560-1的VLAN 20与VLAN 30下的主机

由上图可知,VLAN 30与VLAN 40的主机也接入到了局域网的通信当中,可以在同一VLAN中通信,也可以在VLAN之间相互通信,成功实现了跨交换机、跨VLAN的主机通信。

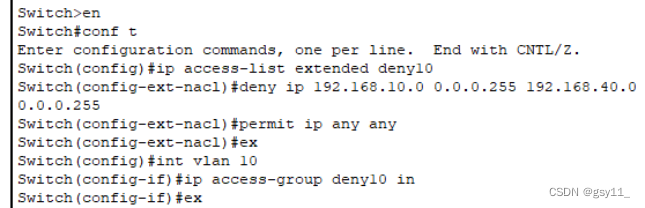

5.ACL扩展配置

拒绝VLAN10访问VLAN40,定义扩展一个ACL拒绝VLAN 10的用户访问VLAN 40的主机:

(1)在S3560-1交换机上配置扩展ACL(因为该交换机是VTP域的server服务器):

ip access-list extended deny10 //创建一个ACL扩展,扩展名为deny10

deny ip 192.168.10.0 0.0.0.255 192.168.40.0 0.0.0.255 //拒绝VLAN 10访问VLAN 40

permit ip any any //允许其他IP访问,然后进入VLAN 10

ip access-group deny10 in //将创建好的ACL扩展配置给VLAN 10。

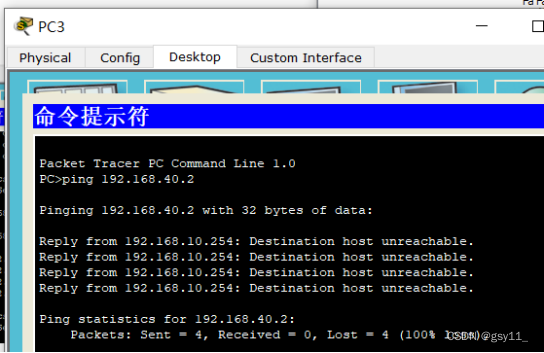

(2)配置完扩展ACL之后,使用ping命令进行测试:

先跨交换机使用VLAN 10 ping VLAN 40,发现Destination host unreachable,然后再使用同一交换机下的VLAN 10 ping VLAN 40,同样的,Destination host unreachable。最后得出结论,VLAN 10无法访问VLAN 40下的主机,因此配置成功。

至此设计任务完成,自行测试即可。

6523

6523

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?