正文共:666 字 8 图,预估阅读时间:2 分钟

我们之前介绍了IPsec(采用IKE野蛮模式建立保护IPv4报文的IPsec隧道),也介绍了L2TP VPN(巧用VSR的L2TP VPN功能实现访问云上业务),我说L2TP over IPsec会稍微复杂一点,但是说到底能有多复杂呢?我们之前操作过GRE over IPsec(GRE和IPsec搭配使用,到底是谁over谁?先看GRE over IPsec),不仅如此,连IPsec over GRE我们也很熟悉(IPsec over GRE)。再说了,iNode管理中心已经装上了,再定制一个L2TP IPsec VPN客户端就好了。

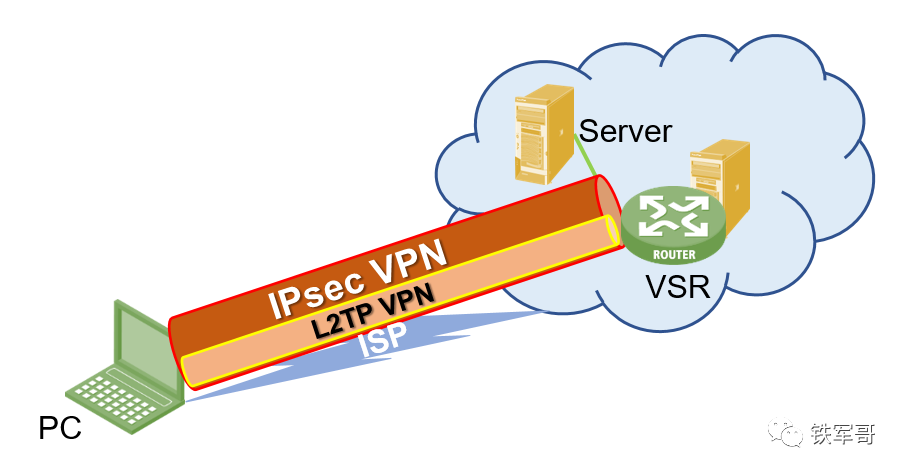

L2TP over IPsec,over是在网络模型中的说法,就是L2TP在IPsec之上,那在报文封装的时候就会先封装L2TP,再封装IPsec,从报文结构上看起来就是IPsec封装在L2TP封装之外,是用IPsec保护L2TP隧道。

关于怎么配置,我们可以从客户端定制过程中找到思路。

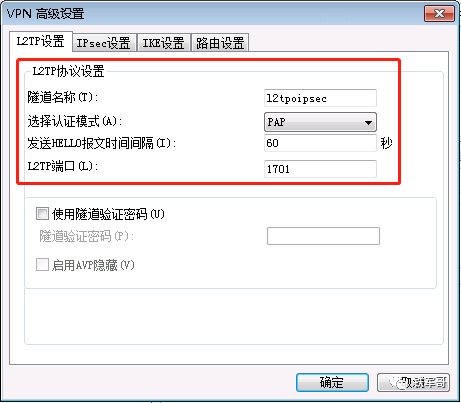

上个L2TP VPN配置过程中,我们在电脑上只需要配置服务器地址、用户名和密码就可以了,如果使用IPsec保护L2TP VPN隧道,需要增加对应的IPsec配置。

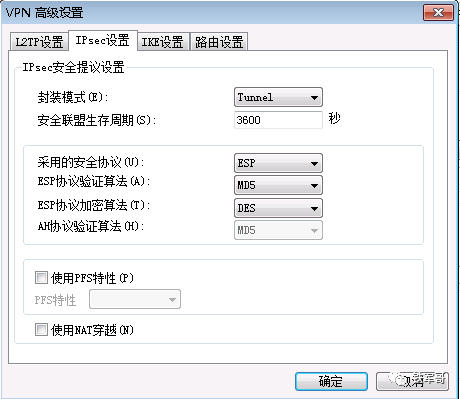

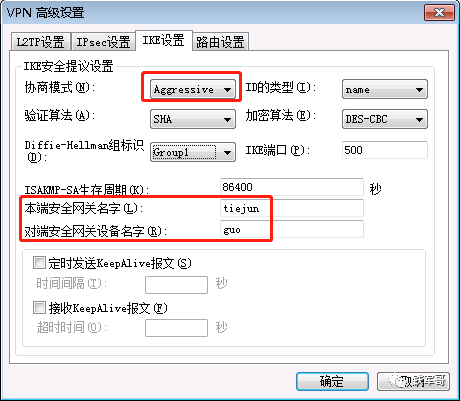

在高级设置中,可以配置IPsec、IKE等设置。

在IPsec设置中,我们要记下这些算法信息。

因为客户端IP地址可能不固定,所以我们将IKE的协商模式配置为野蛮模式,同时指定本端版权网关名字为tiejun,对端安全网关设备名字为guo。

有了上面这些参数,我们就可以开始配置VSR了。

首先配置L2TP VPN,直接上配置。

#

local-user tiejunge class network

password simple tiejunge

service-type ppp

#

domain system

authentication ppp local

#

l2tp enable

#

ip pool tiejun 10.172.113.100 10.172.113.200

ip pool tiejun gateway 10.172.113.1

#

interface Virtual-Template1

ppp authentication-mode chap pap domain system

remote address pool tiejun

ip address 10.172.113.1 255.255.255.0

#

l2tp-group 1 mode lns

allow l2tp virtual-template 1

undo tunnel authentication

tunnel name LNS然后参照iNode提示参数配置IPsec封装模式为隧道模式,安全协议使用ESP,验证算法使用md5,加密算法使用des。

#

ipsec transform-set l2tp

esp encryption-algorithm des-cbc

esp authentication-algorithm md5配置IPsec的预共享密钥为guotiejun。

#

ike keychain l2tp

pre-shared-key address 0.0.0.0 0.0.0.0 key simple guotiejun根据iNode设置,配置IKE安全提议的DH组为group1,验证算法为SHA,加密算法为DES-CBC。

#

ike proposal 1

dh group1

authentication-algorithm sha

encryption-algorithm des-cbc配置IKE协商模式为野蛮模式,指定预共享密钥为l2tp,指定本端安全网关名称为guo,对端安全网关设备名字为tiejun。

#

ike profile l2tp

keychain l2tp

exchange-mode aggressive

local-identity fqdn guo

match remote identity fqdn tiejun

proposal 1创建一个IKE协商方式的IPsec安全策略模板。

#

ipsec policy-template l2tp 10

transform-set l2tp

ike-profile l2tp引用IPsec安全策略模板创建一条IKE协商方式的IPsec安全策略。

#

ipsec policy l2tp 10 isakmp template l2tp在接口GigabitEthernet1/0上应用安全策略l2tp。

#

interface GigabitEthernet1/0

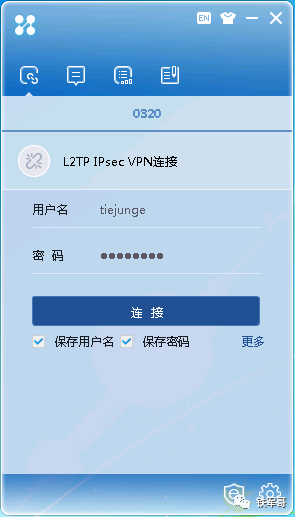

ipsec apply policy l2tp然后就可以配置进行拨号连接了。

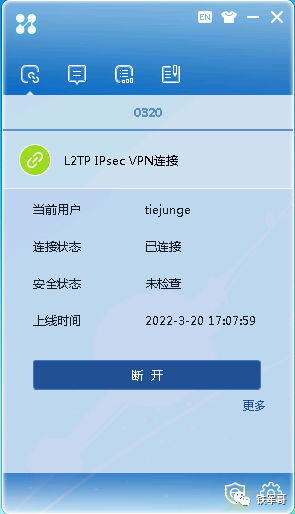

连接成功了。

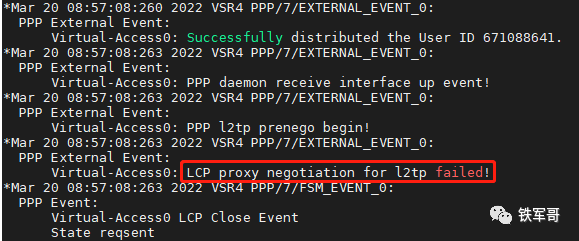

别的不说,确实有点复杂,像下面这个报错,我就排查了半天。一个原因是因为客户端认证配置的PAP,而VT接口下配置的CHAP,最后我改成了PAP和CHAP均可。另一个原因就是我配置的用户是tiejunge,我一直使用guotiejun进行登录,周末一直憋在屋里,缺氧了!

看完你还想用L2TP over IPsec吗?捎带说一句,排错的时候我去搜了案例,没想到知了社区里有一个案例竟然是错的。哎,现在的年轻人啊!

长按二维码

关注我们吧

一条100M宽带 + 一条200M宽带 = 300M,怎么就有人不信呢?

1438

1438

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?