正文共:888 字 9 图,预估阅读时间:1 分钟

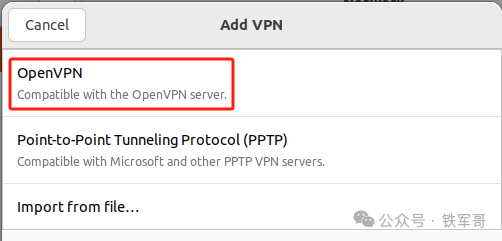

上篇文章中(Ubuntu配置openVPN服务端和客户端),我们在Ubuntu系统配置了openVPN的服务端和客户端。再配置添加客户端的VPN时,我们看到除了openVPN和PPTP这两种VPN之外,还有一个导入配置文件。

PPTP我还不知道有没有配置文件,但是openVPN是有的,之前Windows等系统就是通过配置文件导入的(openVPN客户端配置之macOS、Android操作指南)。

那这里的导入文件能不能使用呢?我们今天测试一下。

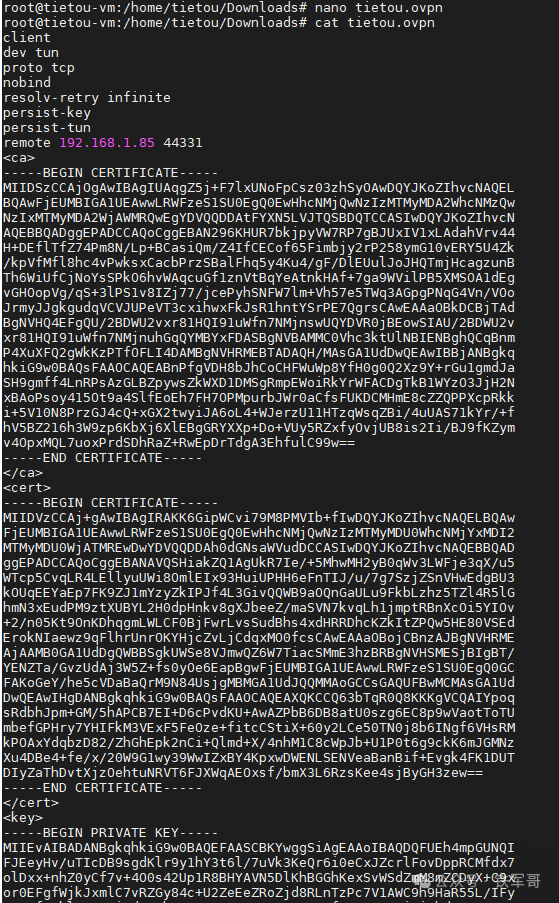

首先,我们还是跟之前一样,将证书融合进openVPN的配置文件里面(配置优化:将openVPN的配置文件合4为1)。配置文件内容如下:

client

dev tun

proto tcp

nobind

resolv-retry infinite

persist-key

persist-tun

remote 192.168.1.85 44331

<ca>

-----BEGIN CERTIFICATE-----

MIIDSzCCAjOgAwIBAgIUAqgZ5j+F7lxUNoFpCsz03zhSyOAwDQYJKoZIhvcNAQEL

BQAwFjEUMBIGA1UEAwwLRWFzeS1SU0EgQ0EwHhcNMjQwNzIzMTMyMDA2WhcNMzQw

NzIxMTMyMDA2WjAWMRQwEgYDVQQDDAtFYXN5LVJTQSBDQTCCASIwDQYJKoZIhvcN

AQEBBQADggEPADCCAQoCggEBAN296KHUR7bkjpyVW7RP7gBJUxIV1xLAdahVrv44

H+DEflTfZ74Pm8N/Lp+BCasiQm/Z4IfCECof65Fimbjy2rP258ymG10vERY5U4Zk

/kpVfMfl8hc4vPwksxCacbPrzSBalFhq5y4Ku4/gF/DlEUulJoJHQTmjHcagzunB

Th6WiUfCjNoYsSPkO6hvWAqcuGf1znVtBqYeAtnkHAf+7ga9WVilPB5XMSOA1dEg

vGHOopVg/qS+3lPS1v8IZj77/jcePyhSNFW7lm+Vh57e5TWq3AGpgPNqG4Vn/VOo

JrmyJJgkgudqVCVJUPeVT3cxihwxFkJsR1hntYSrPE7QgrsCAwEAAaOBkDCBjTAd

BgNVHQ4EFgQU/2BDWU2vxr81HQI91uWfn7NMjnswUQYDVR0jBEowSIAU/2BDWU2v

xr81HQI91uWfn7NMjnuhGqQYMBYxFDASBgNVBAMMC0Vhc3ktUlNBIENBghQCqBnm

P4XuXFQ2gWkKzPTfOFLI4DAMBgNVHRMEBTADAQH/MAsGA1UdDwQEAwIBBjANBgkq

hkiG9w0BAQsFAAOCAQEABnPfgVDH8bJhCoCHFWuWp8YfH0g0Q2Xz9Y+rGu1gmdJa

SH9gmff4LnRPsAzGLBZpywsZkWXD1DMSgRmpEWoiRkYrWFACDgTkB1WYzO3JjH2N

xBAoPsoy415Ot9a4SlfEoEh7FH7OPMpurbJWr0aCfsFUKDCMHmE8cZZQPPXcpRkk

i+5V10N8PrzGJ4cQ+xGX2twyiJA6oL4+WJerzU11HTzqWsqZBi/4uUAS71kYr/+f

hV5BZ216h3W9zp6KbXj6XlEBgGRYXXp+Do+VUy5RZxfyOvjUB8is2Ii/BJ9fKZym

v4OpxMQL7uoxPrdSDhRaZ+RwEpDrTdgA3EhfulC99w==

-----END CERTIFICATE-----

</ca>

<cert>

-----BEGIN CERTIFICATE-----

MIIDVzCCAj+gAwIBAgIRAKK6GipWCvi79M8PMVIb+fIwDQYJKoZIhvcNAQELBQAw

FjEUMBIGA1UEAwwLRWFzeS1SU0EgQ0EwHhcNMjQwNzIzMTMyMDU0WhcNMjYxMDI2

MTMyMDU0WjATMREwDwYDVQQDDAh0dGNsaWVudDCCASIwDQYJKoZIhvcNAQEBBQAD

ggEPADCCAQoCggEBANAVQSHiakZQ1AgUkR7Ie/+5MhwMH2yB0qWv3LWFje3qX/u5

WTcp5CvqLR4LEllyuUWi8OmlEIx93HuiUPHH6eFnTIJ/u/7g7SzjZSnVHwEdgBU3

kOUqEEYaEp7FK9ZJ1mYzyZkIPJf4L3GivQQWB9aOQnGaULu9FkbLzhz5TZl4R5lG

hmN3xEudPM9ztXUBYL2H0dpHnkv8gXJbeeZ/maSVN7kvqLh1jmptRBnXcOi5YIOv

+2/n05Kt9OnKDhqgmLWLCF0BjFwrLvsSudBhs4xdHRRDhcKZkItZPQw5HE80VSEd

ErokNIaewz9qFlhrUnrOKYHjcZvLjCdqxMO0fcsCAwEAAaOBojCBnzAJBgNVHRME

AjAAMB0GA1UdDgQWBBSgkUWSe8VJmwQZ6W7TiacSMmE3hzBRBgNVHSMESjBIgBT/

YENZTa/GvzUdAj3W5Z+fs0yOe6EapBgwFjEUMBIGA1UEAwwLRWFzeS1SU0EgQ0GC

FAKoGeY/he5cVDaBaQrM9N84UsjgMBMGA1UdJQQMMAoGCCsGAQUFBwMCMAsGA1Ud

DwQEAwIHgDANBgkqhkiG9w0BAQsFAAOCAQEAXQKCCQ63bTqR0Q8KKKgVCQAIYpoq

sRdbhJpm+GM/5hAPCB7EI+D6cPvdKU+AwAZPbB6DB8atU0szg6EC8p9wVaotToTU

mbefGPHry7YHIFkM3VExF5FeOze+fitcCStiX+60y2LCe50TN0j8b6INgf6VHsRM

kPOAxYdqbzD82/ZhGhEpk2nCi+Qlmd+X/4nhM1C8cWpJb+U1P0t6g9ckK6mJGMNz

Xu4DBe4+fe/x/20W9G1wy39WwIZxBY4KpxwDWENLSENVeaBanBif+Evgk4FK1DUT

DIyZaThDvtXjzOehtuNRVT6FJXWqAEOxsf/bmX3L6RzsKee4sjByGH3zew==

-----END CERTIFICATE-----

</cert>

<key>

-----BEGIN PRIVATE KEY-----

MIIEvAIBADANBgkqhkiG9w0BAQEFAASCBKYwggSiAgEAAoIBAQDQFUEh4mpGUNQI

FJEeyHv/uTIcDB9sgdKlr9y1hY3t6l/7uVk3KeQr6i0eCxJZcrlFovDppRCMfdx7

olDxx+nhZ0yCf7v+4O0s42Up1R8BHYAVN5DlKhBGGhKexSvWSdZmM8mZCDyX+C9x

or0EFgfWjkJxmlC7vRZGy84c+U2ZeEeZRoZjd8RLnTzPc7V1AWC9h9HaR55L/IFy

W3nmf5mklTe5L6i4dY5qbUQZ13DouWCDr/tv59OSrfTpyg4aoJi1iwhdAYxcKy77

ErnQYbOMXR0UQ4XCmZCLWT0MORxPNFUhHRK6JDSGnsM/ahZYa1J6zimB43Gby4wn

asTDtH3LAgMBAAECggEAVgjDslfkKwiWcnTWf8zTACu5XUFh6MJQrzLkZaU/xqQG

ZZUAHz/R2JptZyOaxaMamYFCbMhT7FLJy9CT+TP4LrtANiDMQRkM12d5128H77Ub

1SnxXd8jdWioVD8f3e0PmZhF/WEbdJYoP6rSzhKx0PNm44OzZ7xJrqHrqa0meZIz

vLgbzWjjBtT7MNOxi0j17DvUv3gQ4UYE73B1SpuQzvYhXO7rbUA3AcCycceNUsnJ

2odVfJiBU6rMMglcOZORLXZvG2g7P0+7PgJ4fX3toJNUSWTeiAQo8RHO9yjyqtmr

u8Py4dBRo7y52X7Hgd2MsSwAccr+wQvY0EFGONPFWQKBgQDdo/2Leseze7F5wObS

BLHETpWUqCumAO8wXEhnOKHwUFy2l2HfdpdxLy24PGTuMwaK1PtMLjFJ7N1rvg9+

AOGzuisOGH1An58jxeAM8WVabSKTamsQdtXBewYLJmYvcAHc5zRVkhEjgVmuItln

dybwNW6+llcm1329ybbBu1To9QKBgQDwVzhAxy4l/wknLJqj+tN36rOv4tPHJz8t

y5rzNXLo5YFtSqcAJ8R4m70fBl1Y3QcShYgZ/Hja/UnHBBdQ/dlb/giJBX+c9hoG

j+M55353zYbYygqRktKfe9mMTTMhl07AA5HkF5PBsGYuXN5exxGNA6iVQah/S3Rr

Zu6+IX6TvwKBgAX3OAfdEir+lVRVoODeR3qlMtmBfUtGkymWEkzU9WbmgthXUscV

BhaB0pU26vCOZwqtmOYACEuZGIyh3QDjPS/9PtNuTVDD+yCXXuR6SuQYM+oL3z3e

NPq0OQFr0yxLs4EiqAH1oIh4HtXVEkz6pA2rIoP2v/nHqxbEqyqjxDFRAoGAIVMG

ory7YltVapAdtQTvU15Aoe+ii6eec/waNQTBNRe1dXD3bOcWr95wP6ADS3ICLAhF

0cyW+U5Lb4Pas8ku3TmA93bCtgHNpAFJcVruxy/BNcf15S9lcuWaSYDeyRaQvcEA

9o5qV13dHSqVTrDtdw79zgw3j8bnkojIK6a7RUMCgYBmEFlpU2lD5inlkUG0S+25

ofrfS+xS/77CRdtKPIZOv4OVQ3Gqd2+M3eZW6V+yDtA6csmTl9xGTca/XEqFan0S

Yx4zpFufluDVfOI/+vaXkGcjzscbEyBsCMSNklwxRqJOXUB02XWcbxsriyfmuE2z

P6Ajqzr3aFsjWA+BjWkgFw==

-----END PRIVATE KEY-----

</key>

然后我们尝试导入,在网络设置的GUI界面,我们点击VPN配置部分的加号,然后选择“Import from file…”,然后选中配置文件tietou.ovpn。

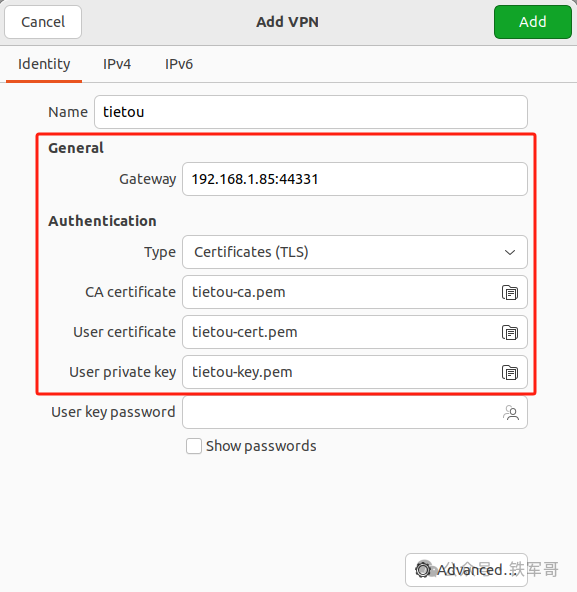

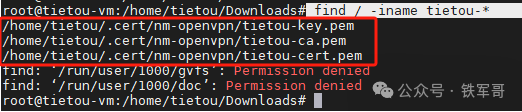

可以看到,程序自动解析了配置文件,在网关那里,直接带上了端口号,认证方式为TLS,还有3个.pem的文件,这个文件是哪里来的呢?

其实,PEM是Privacy Enhanced Mail的缩写,原本是一种经过加密处理的电子邮件,旨在提高电子邮件传输过程中的隐私保护程度。而.pem后缀的文件现在是一种包含了加密密钥或证书信息的文件格式,常用于存储SSL/TLS证书或私钥,正好跟咱们实际用途相对应。PEM格式的文件以“-----BEGIN <label>-----”开头,以“-----END <label>-----”结尾,其中<label>可以是CERTIFICATE(证书)、PRIVATE KEY(私钥)等;中间的内容通常是Base64编码的二进制数据,这些跟文件内容通通可以对应上。

我们查找一下这几个文件。

查看一下文件内容。

可以看到,文件内容完全一致,格式是PEM文件的格式,内容是ovpn配置文件中的内容,说明程序对配置文件进行了解析和重组。

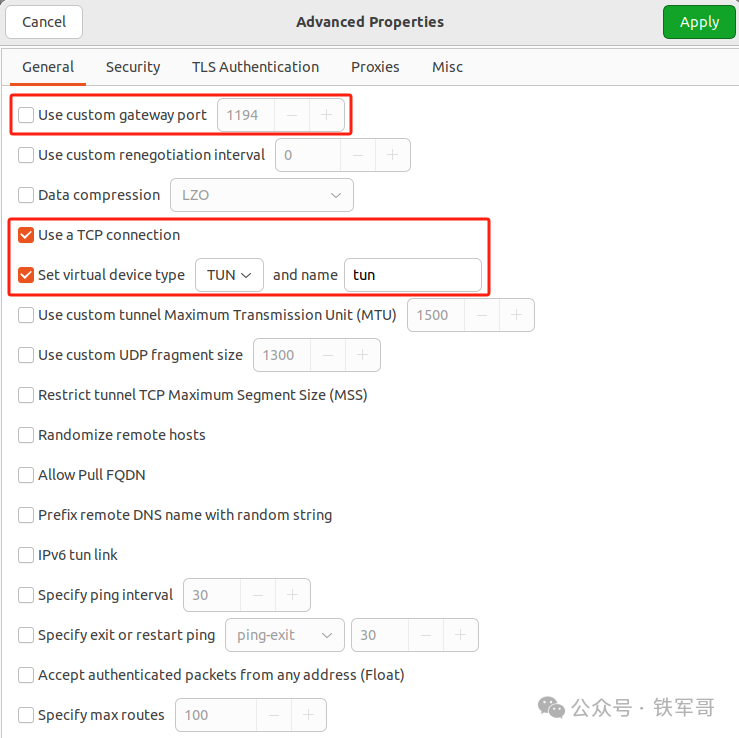

点击“Advanced”查看高级配置。

跟我们手工配置的相比,他并没有在这里指定端口号;与此同时,还指定了隧道接口的名称为tun。

我们试试看能不能建立连接。

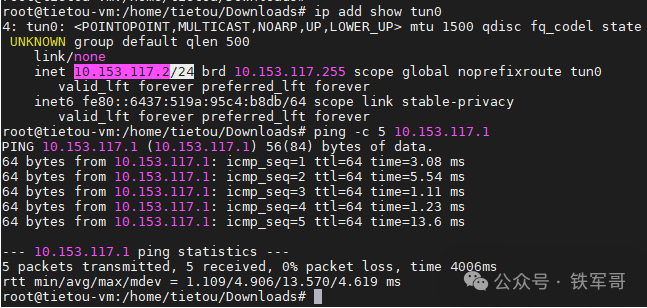

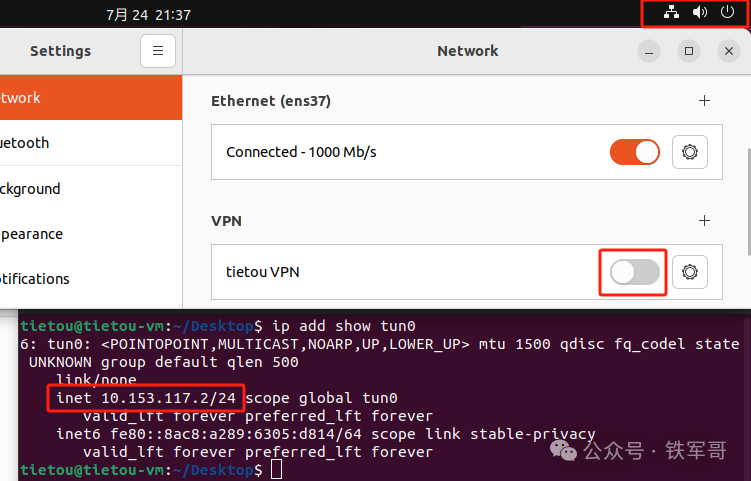

可以成功建立连接,并且右上角状态栏显示了VPN图标。查看网络信息,虚拟网卡tun0获取到了一个10.153.117.2/24的IP地址;其他状态跟手工配置的连接几乎没有差异。

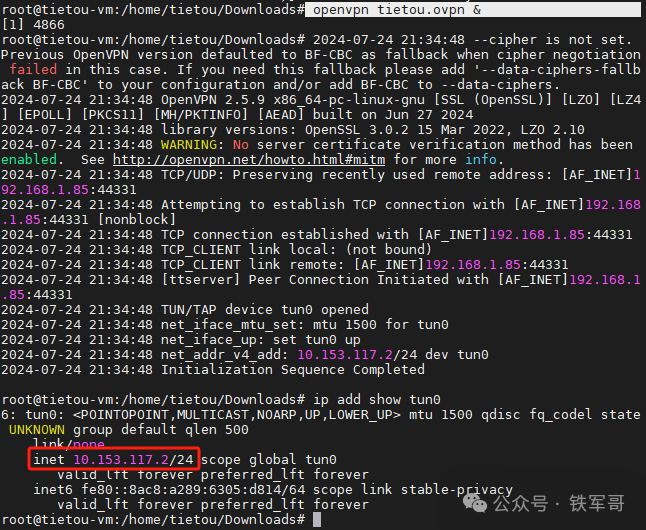

或者,我们还有更简单的连接方法(Ubuntu系统如何连接或断开openVPN)。

不过,通过命令行进行连接跟GUI的状态是不同步的。

好了,总结一下,Ubuntu的openVPN客户端支持手工配置和导入配置文件两种方式,两种方式的实现效果基本一致,但是导入配置文件的实现更加简单。如果你熟悉命令行操作,完全可以通过一条命令完成连接。

长按二维码

关注我们吧

openVPN+SmartDNS=openDNS or smartVPN?

将iStoreOS部署到VMware Workstation

6421

6421

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?