编写 snort 规则检测网络攻击

1. snort 规则

Snort 规则被分成两个逻辑部分:规则头和规则选项。 规则头包含规则的

动作,协议,源和目标 ip 地址与网络掩码,以源和目标端口信息; 规则选项

部分包含报警消息内容和要检查的包的具体部分。

Alert:使用选择的报警方法生成一个警报,然后记录(log)这个包。 Alert

动作用来在一个包符合规则条件时发送告警消息。告警的发送有多种方式,

例如可以发送到文件或者控制台。

Snort 当前分析可疑包的 ip 协议有四种: tcp 、 udp、 icmp 和 ip。

2. 编写三个 snort 规则

- 当它检测到电脑被大数据包攻击时,会发出一个报警

- 当它检测到电脑被网页访问时,会发出一个报警

- 当它检测到电脑被泛洪攻击时,会发出一个报警

具体编写内容如下图所示:

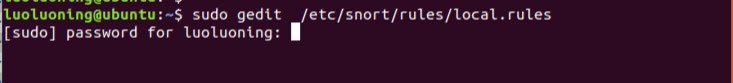

首先,运行命令 sudo gedit /etc/snort/rules/local.rules 打开文件:写入规则。

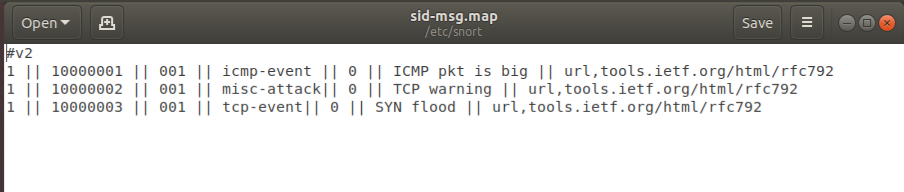

然后, 执行命令 sudo gedit /etc/snort/sid-msg.map,打开文件,写入镜像

然后, 执行命令 sudo gedit /etc/snort/sid-msg.map,打开文件,写入镜像

信息。

3. 开启 snort 和 barnyard2

开启 snort,并向 eth1 发送 ping 数据包

执行命令 sudo snort -q -u snort -g snort -c /etc/snort/snort.conf -i ens33

开启 barnyard2,将日志信息存入数据库

连续处理模式,设置 barnyard2.waldo 为书签

执行命令 sudo barnyard2 -c /etc/snort/barnyard2.conf -d /var/log/snort -f

snort.u2 -w /var/log/snort/barnyard2.waldo -g snort -u snort

如下图所示:

6101

6101

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?