目录

1.背景介绍

Ubuntu 16.04版本存在本地提权漏洞,该漏洞存在于Linux内核带有的eBPF bpf(2)系统调用中,当用户提供恶意BPF程序使eBPF验证器模块产生计算错误,导致任意内存读写问题。

攻击者(普通用户)可以利用该漏洞进行提权攻击,获取root权限,危害极大。

目前,主要是Debian和Ubuntu版本受影响,Redhat和CentOS不受影响。

影响版本:

Linux内核:Linux Kernel Version 4.4 ~ 4.14

Ubuntu版本:16.04.01~ 16.04.04

2.目的:

拿到root 权限.

3.环境

墨者学院靶场:

4.操作:

1.启动靶场环境:

利用xshell连接,查看当前用户权限

2.利用漏洞测试脚本检测存在的漏洞

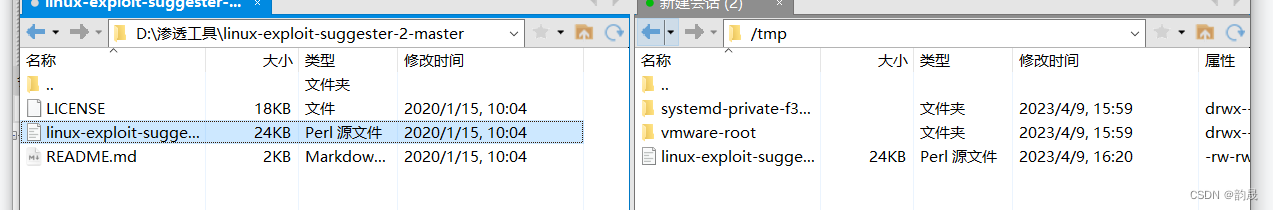

利用xshell工具上传 linux-exploit-suggester-2.pl 脚本 至/tmp

运行该脚本:

这里我们利用CVE-2017-16695这个漏洞

上传exp到/tmp

运行脚本

gcc 45010.c -o 45010

./45010

拿到root权限

工具下载地址:

linux-exploit-suggester-2.pl 下载地址

GitHub - Jewel591/Privilege-Escalation: 提权方法汇总

欢迎各位友友交流!

1741

1741

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?