首先这个文章是重点针对于加壳免杀的一个文章如果你是想在这个地方重点学习永恒之蓝或者利用msfvenom来生成后门木马,可以私信我给你们发word版的笔记,由于我也是一个新手,如果有不对的地方,希望有大佬可以指出。

那么下面进入正题第一步加壳工具的安装和使用方法:

第一步确定你所需要的版本,这里的加壳工具shellter有两个版本第一个版本是kali版安装步骤如下:

apt-get update //更新

apt-get install shellter //在线安装

在kali上使用需要安装wine和wine32(可以让linux运行exe),wine是kali自带,使用如下命令安装wine32。

dpkg --add-architecture i386 && apt-get update && apt-get install wine32

//选择一个exe可执行文件(32位)

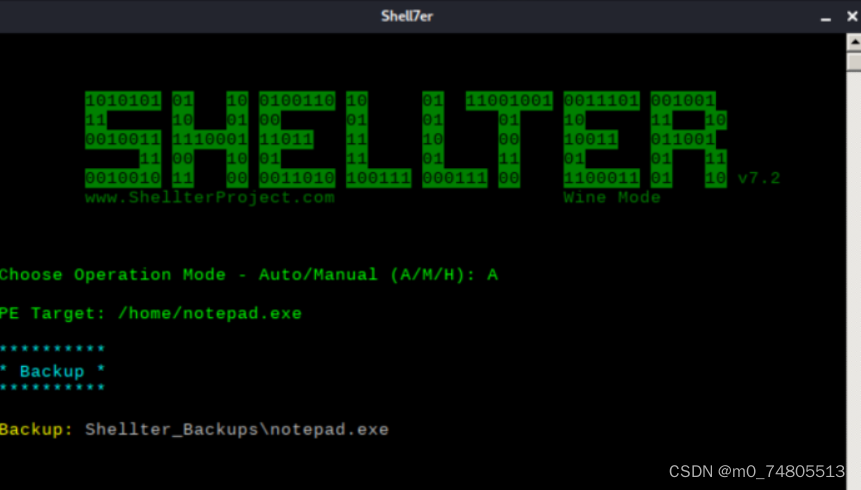

安装完之后是这样一个效果:

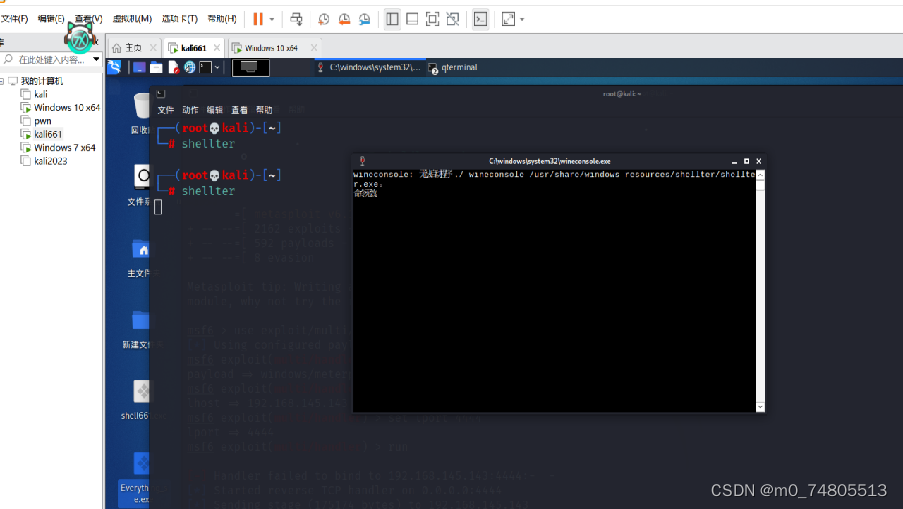

但是我使用kali2021版安装的虚拟机,但是我创建了三台kali的虚拟机,都遇到了同样的问题,网上查询也没有结果,我将问题以图片的形式呈现给大家看(分别是我的不正常情况和正常的情况进行对比)

至今这个问题也没有解决,于是我就决定安装Windows版本的shellter,那么这个版本的shellter这么安装呢?

解决办法是找到shellt

本文介绍了如何使用shellter工具进行加壳操作以避免杀毒软件检测,特别是在kali和Windows环境下。作者分享了安装shellter过程中遇到的问题,以及解决方法。通过自动模式注入后门,并设置了IP和Port。实验结果显示,经过两次加壳的木马能有效避免部分杀毒软件的查杀。最后,文章讨论了如何利用永恒之蓝漏洞在目标系统上传并运行木马。

本文介绍了如何使用shellter工具进行加壳操作以避免杀毒软件检测,特别是在kali和Windows环境下。作者分享了安装shellter过程中遇到的问题,以及解决方法。通过自动模式注入后门,并设置了IP和Port。实验结果显示,经过两次加壳的木马能有效避免部分杀毒软件的查杀。最后,文章讨论了如何利用永恒之蓝漏洞在目标系统上传并运行木马。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

664

664

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?