路由器实验总结

- 单臂、默认和浮动路由设置

- 标准访问控制列表配置

- 扩展访问控制列表配置

- PSTN与以太网

- DHCP配置

查看路由器配置文件: show running-config

查看路由表: show ip route

#静态路由

设置静态路由: ip route 目的网段 子网掩码 下一跳地址

#动态路由RIP协议

启动RIP路由功能: route rip

RIP配置: network 直连网段

router rip

version 2

no auto-sumary #关闭自动汇总

#OSPF动态路由

router ospf 进程号

network 网络号 掩码|反掩码(一般用反掩码) area 区域号

#RIP与OSPF再发布

##RIP

router rip

version 2

no auto-sumary

network 直连网段 #RIP配置

## OSPF

router ospf 进程号

network 网络号 掩码|反掩码(一般用反掩码) area 区域号

##RIP与OSPF相邻边界

RIP区域内配置RIP,OSPF区域内配置OSPF

之后相互引进: 进入RIP引入OSPF,进入OSPF引入RIP

router rip

redistribute ospf 进程号

router ospf 进程号

redistribute rip subnets

查看各自路由表,若有的路由表不全的话,加入度量值

router rip

redistribute ospf 进程号 metric 路由器个数(拓扑中有几个路由器就写几)

#直连、静态、动态路由再发布

##一、静态路由与RIP

###1.静态路由

ip route 目的网段 子网掩码 下一跳地址

###2.动态路由RIP

router rip

version 2

no auto-sumary

network 直连网段 #RIP配置

###3.边界路由

ip route 目的网段 子网掩码 下一跳地址

router rip

version 2

no auto-sumary

network 直连网段 #RIP配置

redistribute static #在RIP下引入静态路由

redistribute connected #在RIP下引入直连路由

##二、静态路由与OSPF

###1.静态路由

ip route 目的网段 子网掩码 下一跳地址

###2.OSPF

route ospf 进程号

network 网络号 掩码|反掩码(一般用反掩码) area 区域号

###3.边界路由

ip route 目的网段 子网掩码 下一跳地址

route ospf 进程号

network 网络号 掩码|反掩码(一般用反掩码) area 区域号

#####在OSPF下

redistribute static subnets #重发布携带子网的静态路由

redistribute connected subnets #重发布携带子网的直连路由

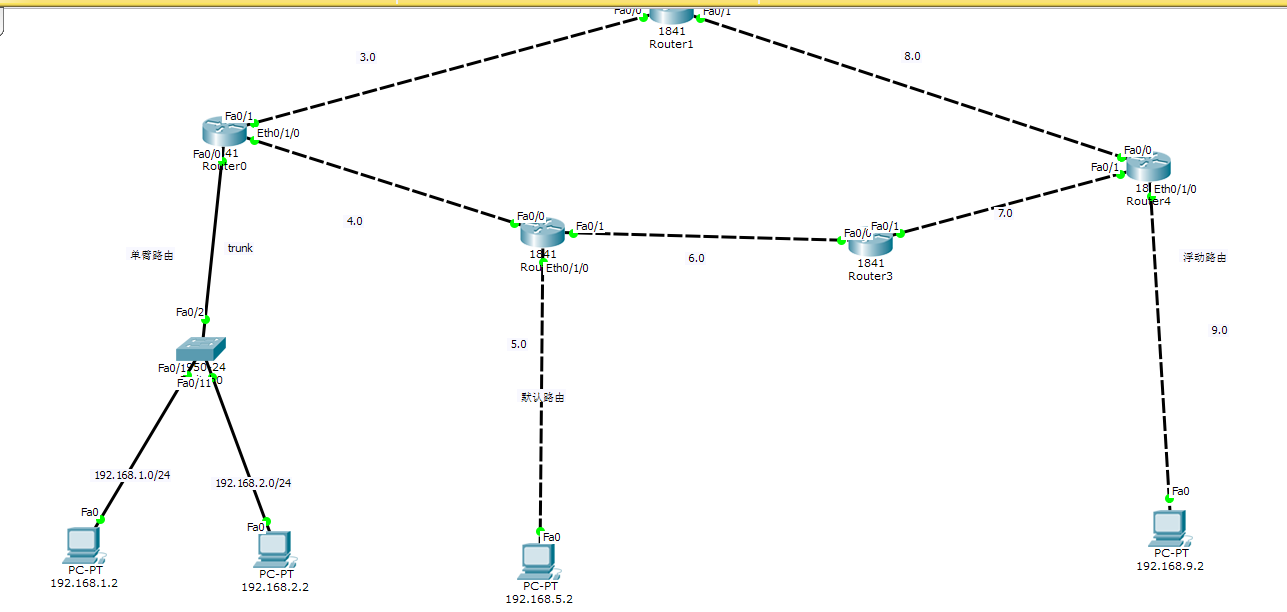

单臂、默认和浮动路由设置

#单臂、默认和浮动路由设置

单臂路由的配置:交换机设置vlan,trunk口(交换机连接路由器的接口);路由创建子接口,封装协议,添加IP

单臂路由实现不同vlan的通信

默认路由配置:ip route 0.0.0.0 0.0.0.0 下一跳地址

浮动利用的配置:

ip route 目的网络 下一跳地址 距离

交换机

划分vlan

vlan 100

exit

vlan 200

配置接口

int f0/1

switchport access vlan 100

int f0/11

switchport access vlan 200

int f0/2

switchport mode trunk

show vlan #查看vlan配置

R0

单臂

Router(config)#interface fastEthernet 0/0.1

Router(config-subif)#encapsulation dot1Q 100 //在配置子接口模式下封装IEEE802.3协议,并指明对应的vlan号(即vlan 100)

Router(config-subif)#ip add 192.168.1.1 255.255.255.0

Router(config)#interface fastEthernet 0/0.2

Router(config-subif)#encapsulation dot1Q 200

Router(config-subif)#ip add 192.168.2.1 255.255.255.0

静态路由

Router(config)#ip route 192.168.5.0 255.255.255.0 192.168.4.2

Router(config)#ip route 192.168.6.0 255.255.255.0 192.168.4.2

Router(config)#ip route 192.168.7.0 255.255.255.0 192.168.4.2

Router(config)#ip route 192.168.8.0 255.255.255.0 192.168.3.2

Router(config)#ip route 192.168.9.0 255.255.255.0 192.168.3.2

R1 配置静态路由

R2

静态路由:

1.0 2.0 3.0

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.4.1

Router(config)#ip route 192.168.2.0 255.255.255.0 192.168.4.1

Router(config)#ip route 192.168.3.0 255.255.255.0 192.168.4.1

默认路由:

7.0 8.0 9.0

Router(config)#ip route 0.0.0.0 0.0.0.0 192.168.6.2

R3 配置静态路由

R4

浮动路由

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.7.1

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.8.1 250 #副链路备用

Router(config)#ip route 192.168.2.0 255.255.255.0 192.168.7.1

Router(config)#ip route 192.168.2.0 255.255.255.0 192.168.8.1 250 #副链路备用

Router(config)#ip route 192.168.3.0 255.255.255.0 192.168.8.1

Router(config)#ip route 192.168.4.0 255.255.255.0 192.168.7.1

Router(config)#ip route 192.168.5.0 255.255.255.0 192.168.7.1

Router(config)#ip route 192.168.6.0 255.255.255.0 192.168.7.1

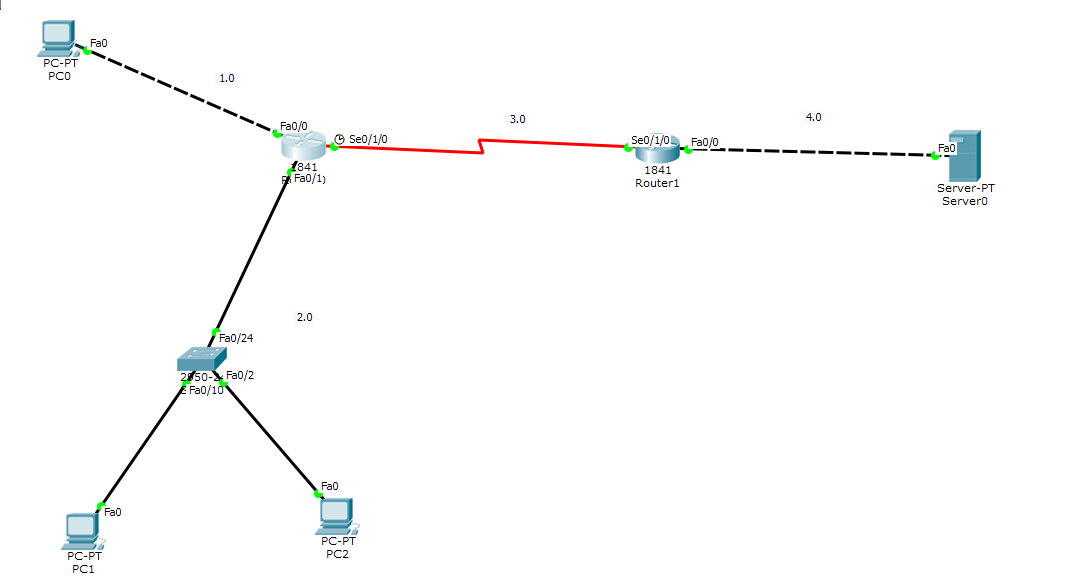

标准访问控制列表配置

1.绘制拓扑结构

2.配置IP地址

3.配置路由器的路由(静态、RIP、OSPF)

开始配置标准访问控制列表,实验设定的要求

1.经理室的所有主机可以访问财务部的主机

2.销售部的主机PC1可以访问财务部主机;但是主机PC2不可以访问财务部主机。

【在路由器1上的S口或F0/1口配置deny都可以阻止PC2访问财务部;

但是若在S口财务部里别的F口(别的主机)都会访问不了;

若在F0/1口配置拒绝访问,就只限制访问不了财务部里的PC3一台。】

配置访问控制列表:

标准ACL应该尽量放在靠近目的段--在路由器R1配置ACL

步骤:

1.创建ACL

2.选择端口

3.选择方向

-----

5.测试实验结果

R1

配置静态路由:

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.3.1

Router(config)#ip route 192.168.2.0 255.255.255.0 192.168.3.1

配置ACL:

Router(config)#access-list 1 permit 192.168.1.0 0.0.0.255

Router(config)#access-list 1 permit host 192.168.2.101

Router(config)#access-list 1 deny host 192.168.2.102

Router(config)#interface fastEthernet 0/1

Router(config-if)#ip access-group 1 out #控制在f0/1的出方向

查看配置:

access-list 1 permit 192.168.1.0 0.0.0.255

access-list 1 permit host 192.168.2.101

access-list 1 deny host 192.168.2.102

R0

配置静态路由:

Router(config)#ip route 192.168.4.0 255.255.255.0 192.168.3.2

扩展访问控制列表配置

1.禁止主机0所在网络的所有主机ping服务器,禁止主机0ftp服务器,但是可以web访问服务器

2.禁止主机1访问web服务器,但主机2可以web访问操作

3.禁止主机2访问DNS服务器,但是可以ping访问服务器。

图中服务器:ftp服务器、web服务器、DNS服务器

R0

全局模式下:

access-list 130 deny icmp 192.168.1.0 0.0.0.255 host 192.168.4.101 echo

access-list 130 deny tcp host 192.168.1.101 host 192.168.4.101 eq ftp

access-list 130 deny tcp host 192.168.2.101 host 192.168.4.101 eq www

access-list 130 deny udp host 192.168.2.102 host 192.168.4.101 eq domain

access-list 130 permit udp any any

access-list 130 permit ip any any

全局模式下进入s0/1/0口

ip access-group 130 out

访问控制列表应该提前规划好,先deny后permit,所有限制完成后再进行permit;只能将列表应用在某个接口上,一个列表可应用于多个接口。

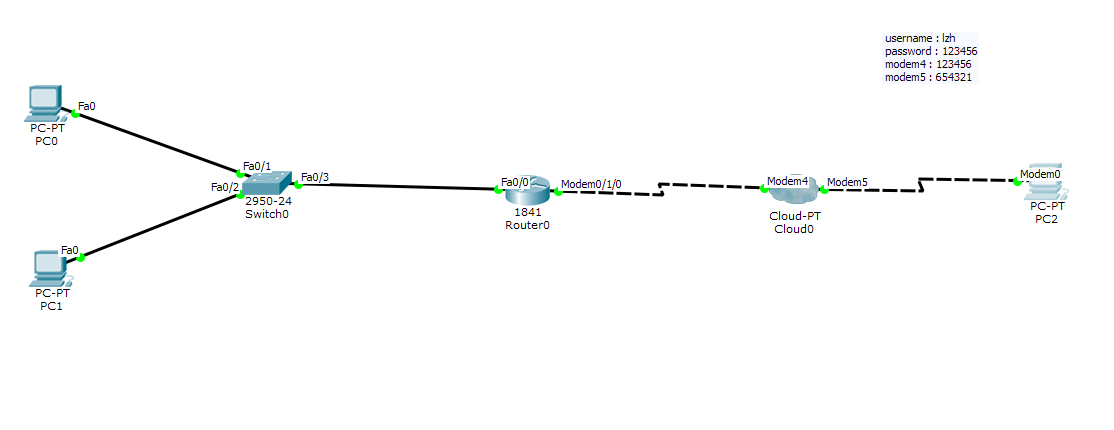

PSTN与以太网

构建互连网,由路由器实现以太网和PSTN互连

1.绘制拓扑结构

2.接口的添加

(modem)电话线接口

路由器添加:WIC-1AM

主机三添加:PT-HOST-NM-1AM

3.配置接口IP、配置仿真云

4.查看路由器路由:

只有192.168.1.0

5.创建授权用户(为了拨号连接)

在路由器中进行配置

Router(config)#username lzh password 123456

用户名:aaa

密码:bbb

6.进行拨号测试

连通之后-绿灯-再次查看路由表-1.0和2.0都有

7.主机间进行测试Ping

8.模拟状态下查看ICMP包,以太网下是Ethernet,PSTN网络下是PPP

R0:

username lzh password 123456

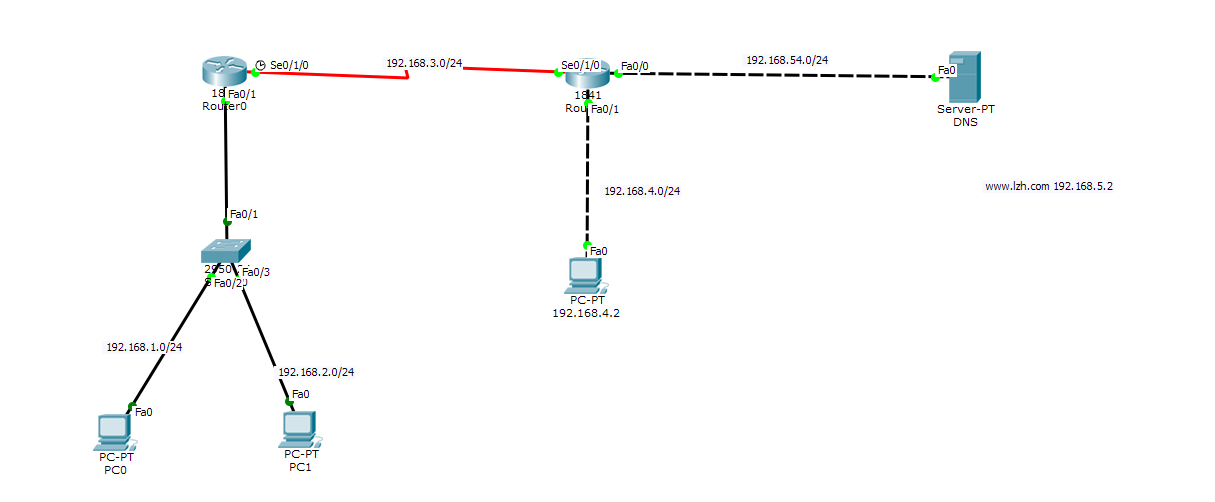

DHCP配置

1.实验目的:通过动态获取IP,配置路由,通过dns访问web服务器。

各主机动态获取IP地址,掩码,网关,DNS等信息

2.验证用户端与web服务器、DNS服务器的通信

3.具体实验步骤:

1.配置端口IP

2.给交换机划分vlan和接口、trunk口

3.给路由器配置子接口

4.给路由器配置DHCP

5.给2个路由器配置路由(rip、ospf、静态路由任选)

选用rip

6.启用服务器的DNS功能

交换机:

创建vlan

Switch(config)#vlan 2

Switch(config-vlan)#exit

Switch(config)#vlan 3

Switch(config-vlan)#exit

划分接口

Switch(config)#int f0/2

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#int f0/3

Switch(config-if)#switchport access vlan 3

Switch(config)#int f0/1

Switch(config-if)#switchport mode trunk

R0:

创建子接口1.1

Router(config)#interface f0/1.1

封装协议到vlan2

Router(config-subif)#encapsulation dot1q 2

添加IP

Router(config-subif)#ip address 192.168.1.1 255.255.255.0

创建子接口1.2

Router(config)#interface f0/1.2

封装协议到vlan3

Router(config-subif)#encapsulation dot1Q 3

添加IP

Router(config-subif)#ip address 192.168.2.1 255.255.255.0

创建DHCP

Router(config)#ip dhcp pool vlan2

Router(dhcp-config)#network 192.168.1.0 255.255.255.0

Router(dhcp-config)#default-router 192.168.1.1

Router(dhcp-config)#dns-server 192.168.5.2

Router(config)#ip dhcp pool vlan3

Router(dhcp-config)#network 192.168.2.0 255.255.255.0

Router(dhcp-config)#default-router 192.168.2.1

Router(dhcp-config)#dns-server 192.168.5.2

1174

1174

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?