本文由掌控安全学院 - 老板来一份烧鹅饭 投稿

还是老样子,打开谷歌镜像,搜索site:edu.cn指定域名,搭配关键字登陆,注册,忘记密码,等等,或者xxx系统比较容易挖出通杀。

逻辑漏洞挖掘思路

1.登陆

登陆处一般会出现

-

无验证码可爆破

-

验证码登陆爆破(4位,或长期有效)

-

验证码登陆绕过

-

验证码在返回包

-

短信轰炸

-

邮箱轰炸

-

sesslon覆盖

-

万能密码

-

post注入

-

xss

2.注册

-

任意用户注册

-

注册覆盖

-

验证码在返回包

-

短信轰炸

-

邮箱轰炸

-

xss

3.密码找回

-

任意用户密码重置

-

密保问题在前端源码

-

验证码爆破

-

手机号码篡改为自己的接收短信验证码

-

邮箱篡改为自己的接收短信验证码

4.会员系统(报名系统)

-

用户越权访问

-

订单越权查看修改

-

收货地址越权查看修改

-

资料越权查看修改

-

换绑手机号码短信轰炸

-

水平垂直越权

-

接口查询

-

数据泄露

-

文件上传

-

资料处xss

-

csrf

5.支付系统

-

商品价格修改

-

优惠卷数量修改

-

折扣修改

-

商品数量修改

-

支付金额修改

-

积分修改

-

收货地址越权遍历

-

订单查看

-

备注处xss

-

支付成功订单重放

-

优惠数量限制突破

漏洞挖掘

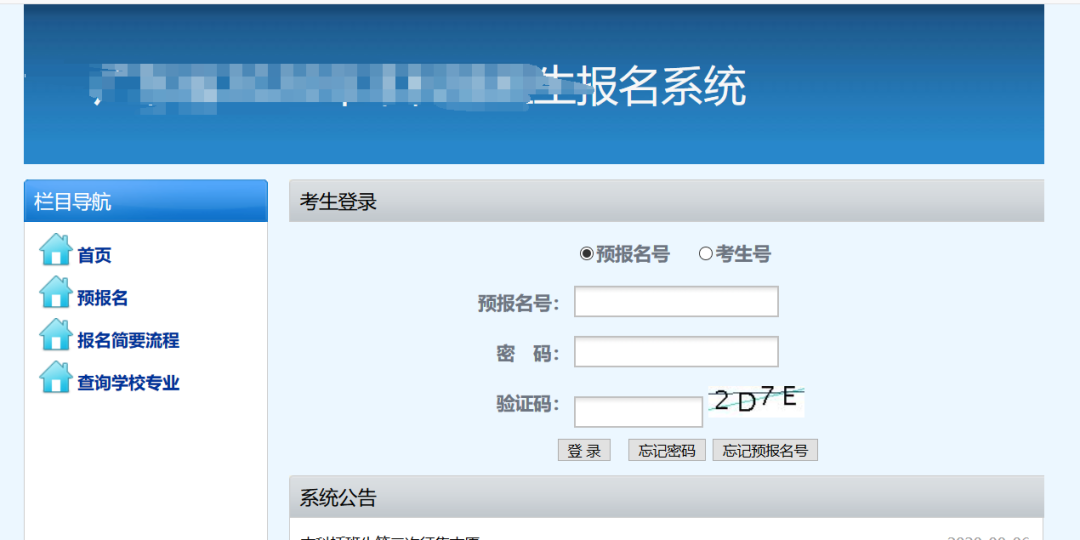

(漏洞都已修复了)从谷歌语法里找了个站测试,这是一个报名系统

整体看了一下功能,发现找回密码处是没有验证码的,抓包爆破预报名号,我一般爆破不知道是几位数字的都是从100000开始到99999999,每次加12341,如果每次就加1不知道要跑到猴年马月

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

308

308

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?