暴力破解

通过枚举用户名或脆弱口令获取当前系统的认证信息,还有信息系统中参数、

url

,常见的认证:

ssh\ftp

(明文)

\telnet\rdp\smtp\snmp\pop3\http

(明文)

强口令:

8

位以上、包含大小写字母、数字、特殊符号中的最少三种

如何定义弱口令、脆弱密码:除了强口令都是弱口令、容易被猜的均为弱口令

常见弱口令:

纯数字、纯字母、生日、姓名、你的特征、

admin@123

常见登录方式:

用户名

+

密码

+

验证码

常见验证码(滑块、图形验证码、短信、邮箱、文字验证、机器学习验证码)

双因素(输入的密码、身体特征【面部、指纹、虹膜】、

usbkey

)

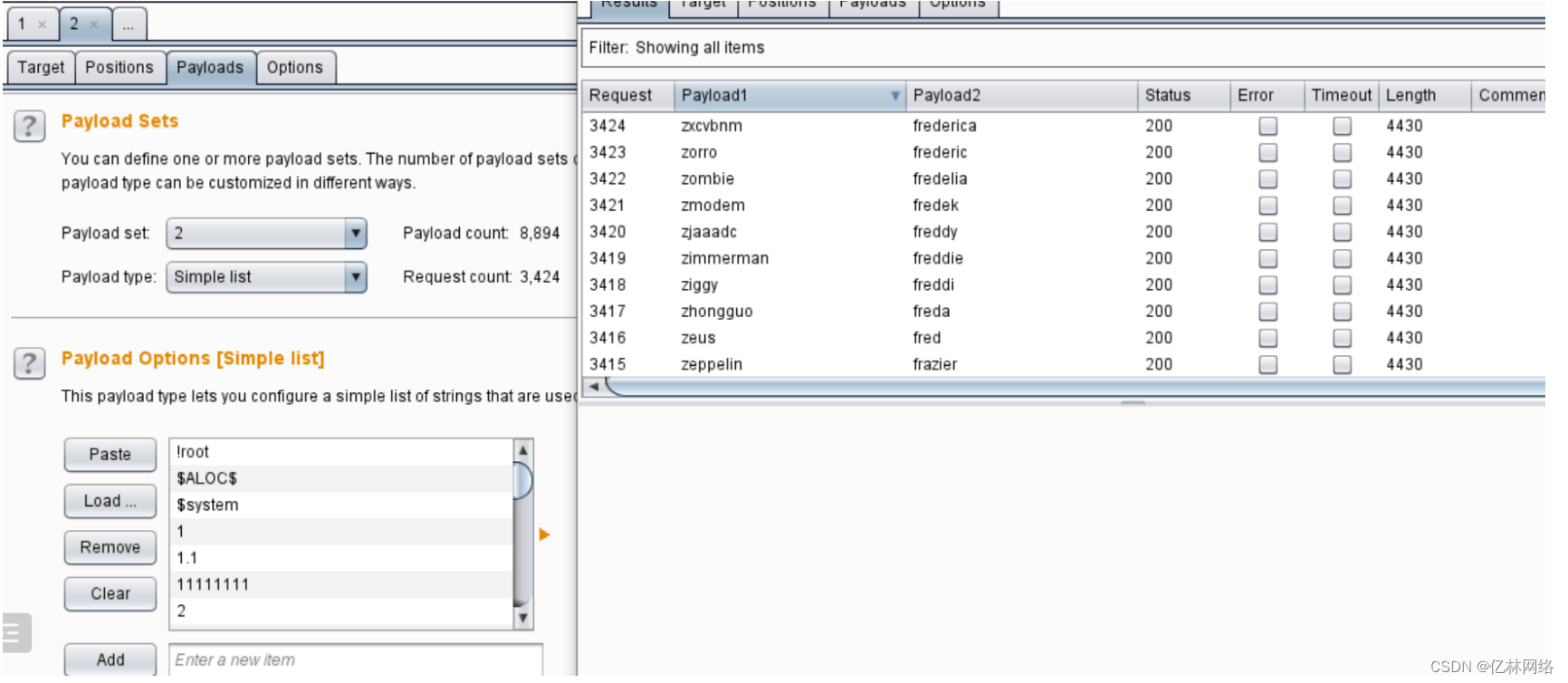

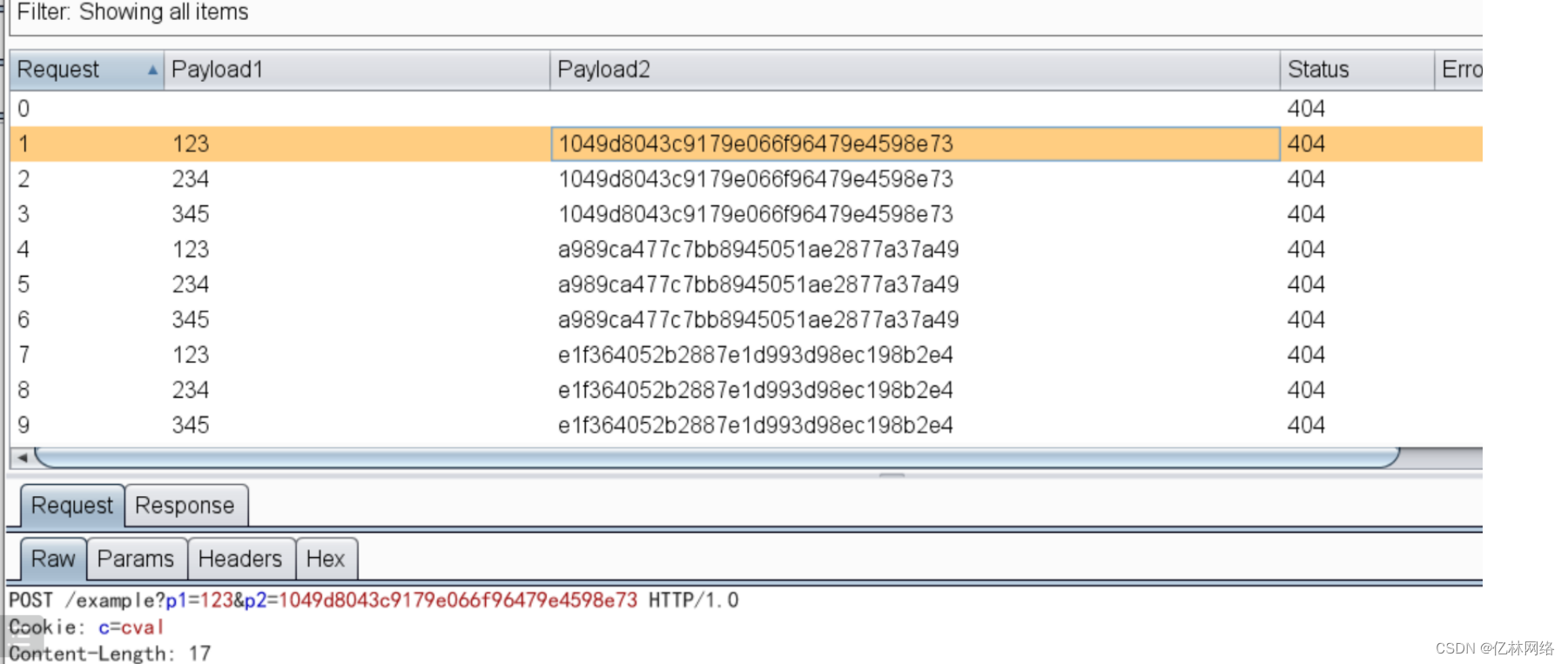

burp intruder

模块

pitch fork

模式为一对一

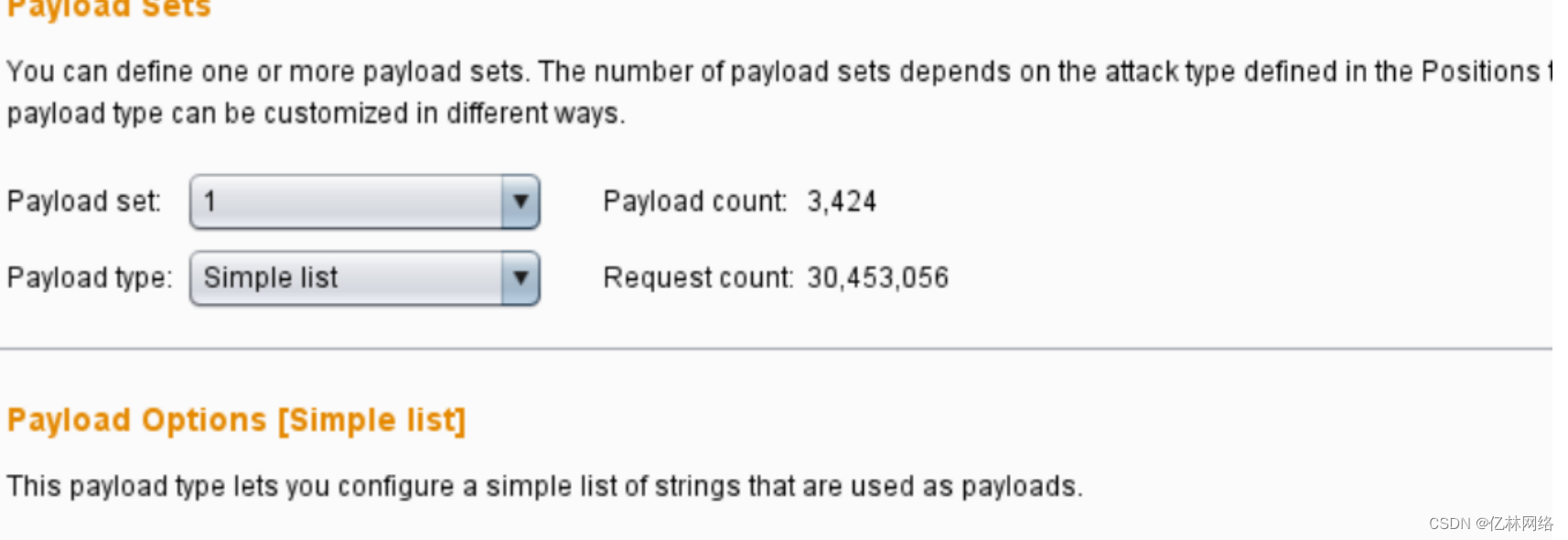

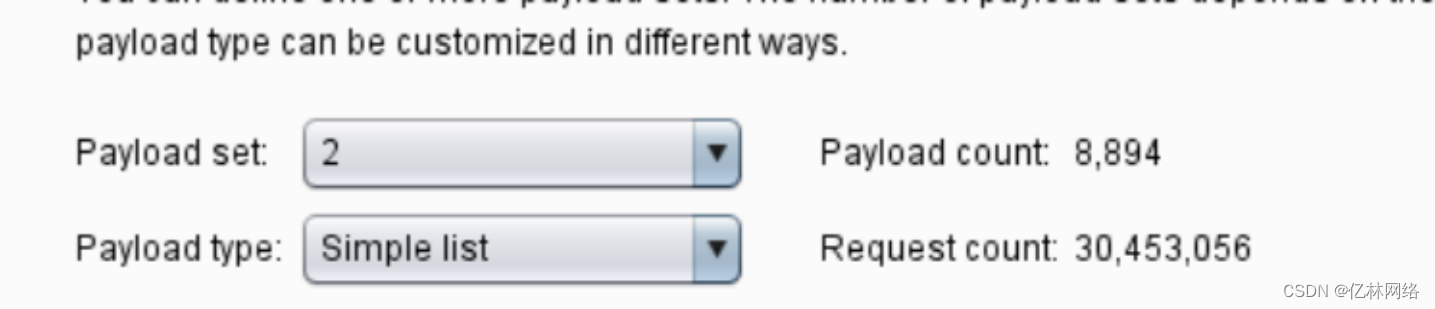

clusterbomb

模式为一对多

请求数为

payload1 x payload2

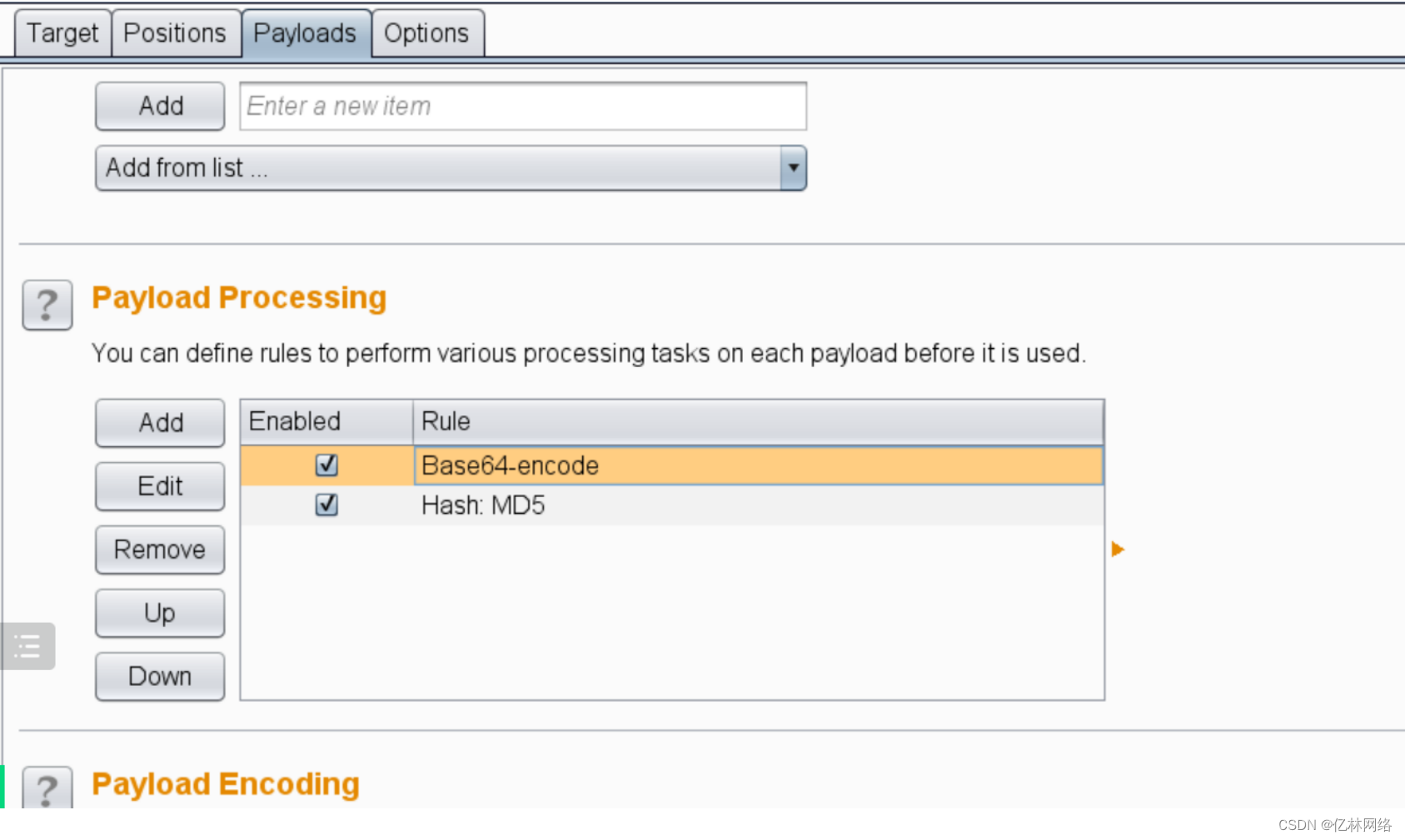

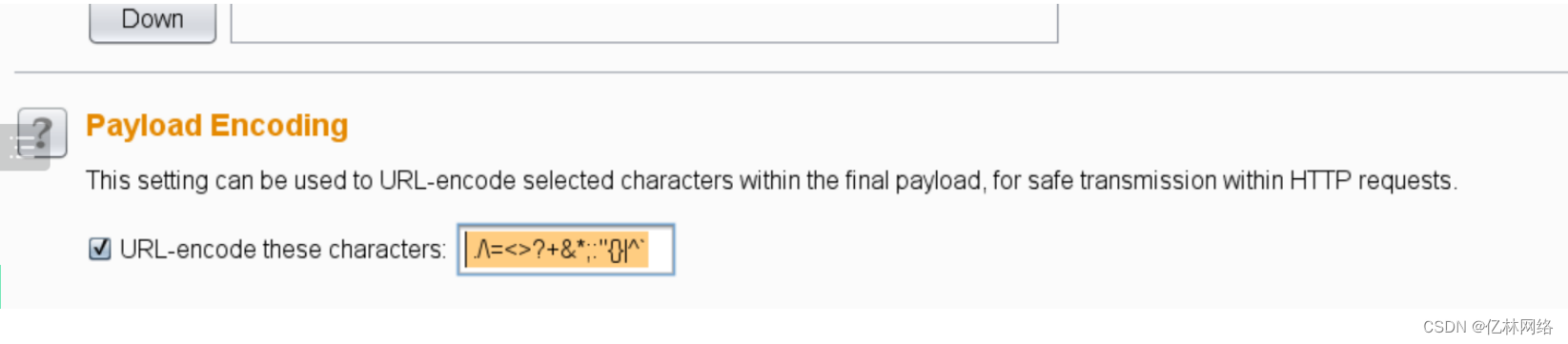

加密方式爆破

payloadprocessing

,该模块可对参数进行加密

/

编码处理

下图为

base64+md5

编码之后的结果

注:下方模块的作用是对

http

传输中的特殊符号进行

url

编码

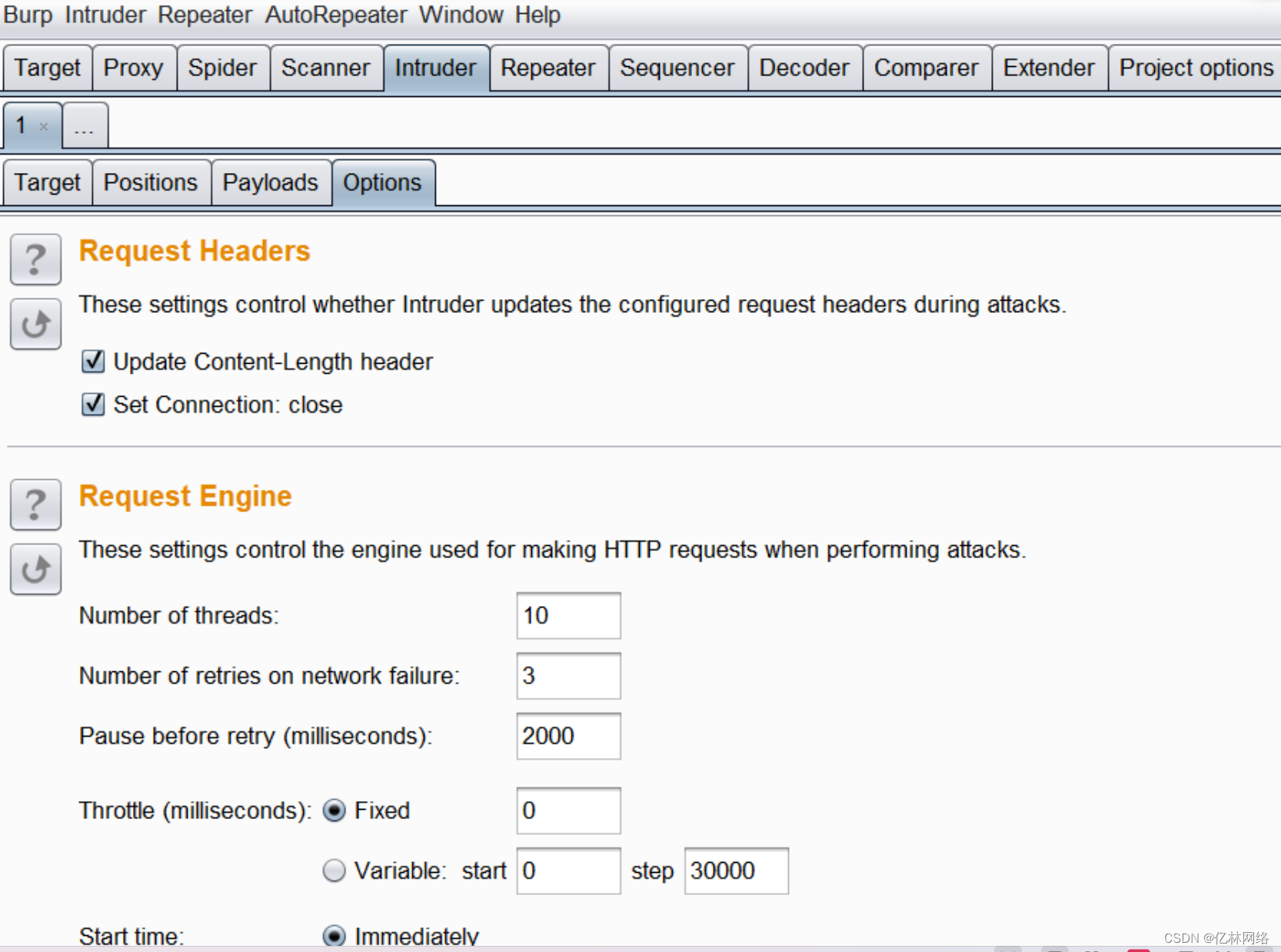

线程控制(爆破速度)

3312

3312

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?