2014年360 CTF 逆向分析 三道简单的题目

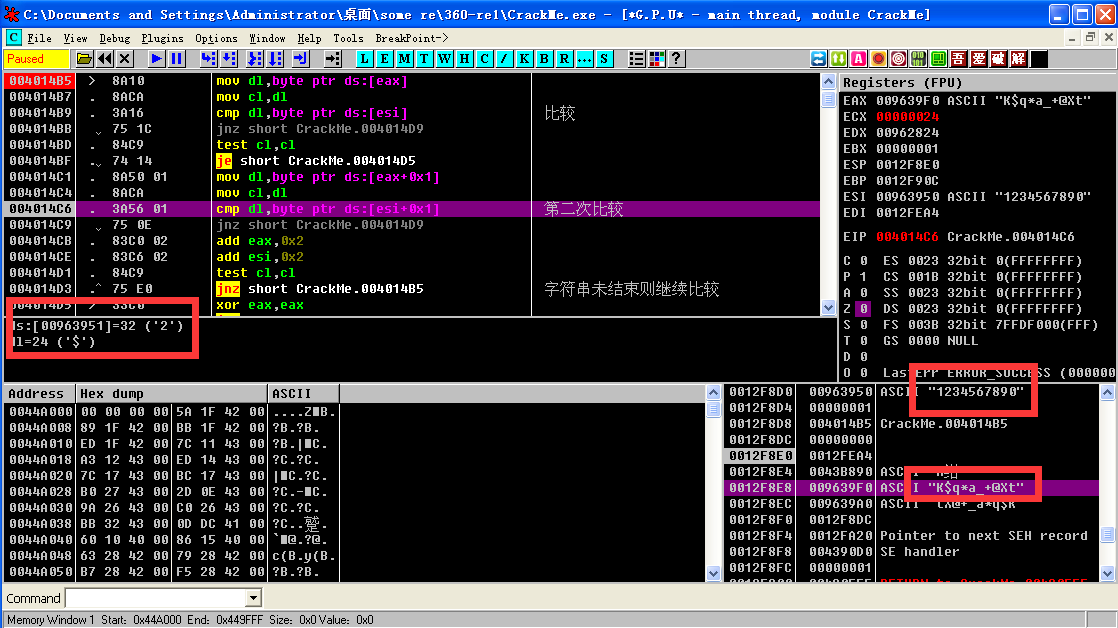

re1

输入错误密码后会提示Done

正确的会提示success

定位到success,发现是明文比较= =

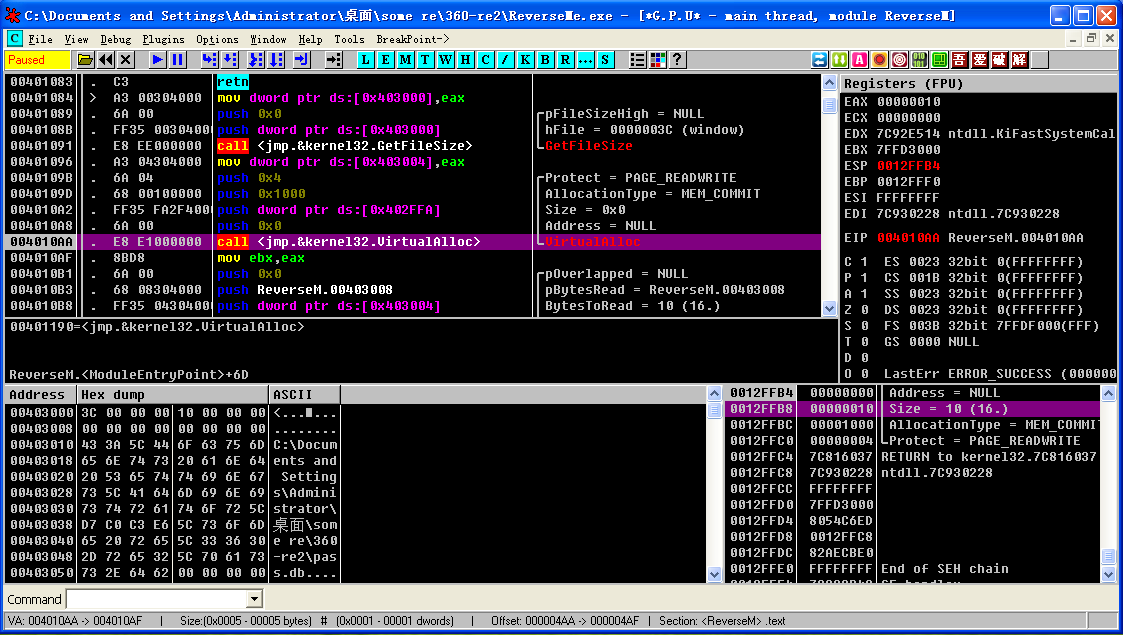

re2

设置参数为pass.db,用od载入

单步执行到VirtualAlloc,发现函数没调用成功。

根据pass.db长度把size改为0x10(16),函数成功调用

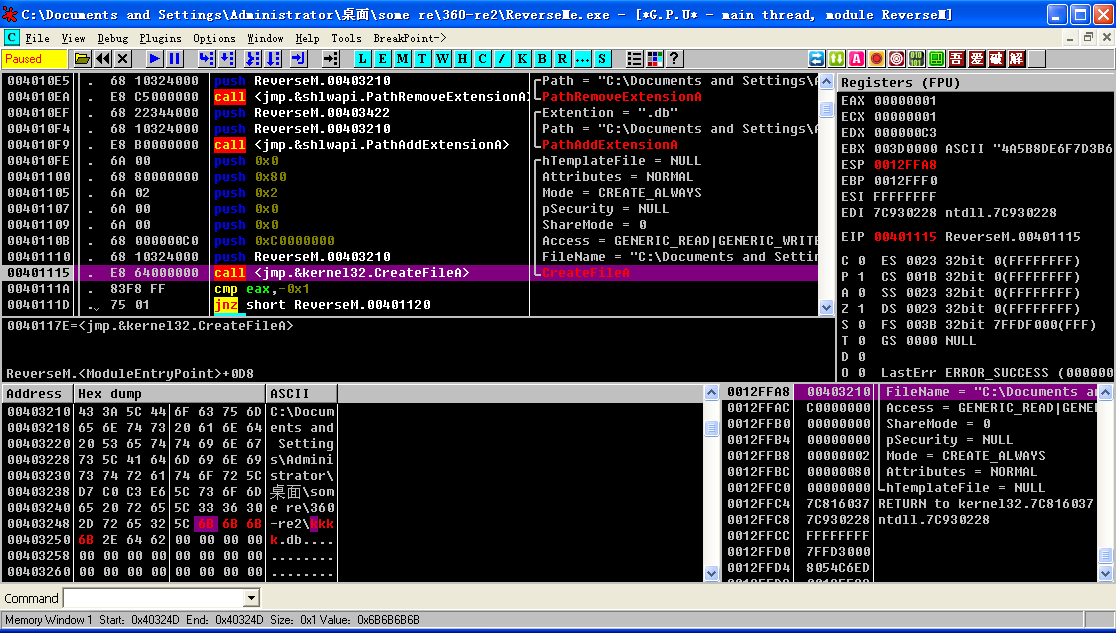

继续单步执行,又碰到一个CreateFileA,文件名还是pass.db,修改文件名

继续执行程序

打开生成的kkkk.db发现密码

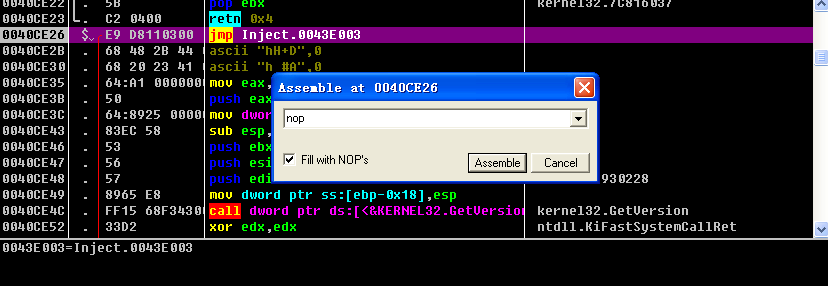

re3

...说是被病毒感染了

od载入程序后发现进入点有个jmp

直接nop掉

运行程序即可看到密码

1687

1687

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?