经典案例收集:

1.解析结构体成员变量:http://blog.chinaunix.net/uid-14528823-id-4432077.html

2.解析链表:https://access.redhat.com/solutions/2786591

3.Crash工具实战-结构体解析(skb相关解析)

1.基础知识

1)工具:crash、vmcore、kernel对应版本的kernel-debuginfo包中的vmlinux

2)基础知识

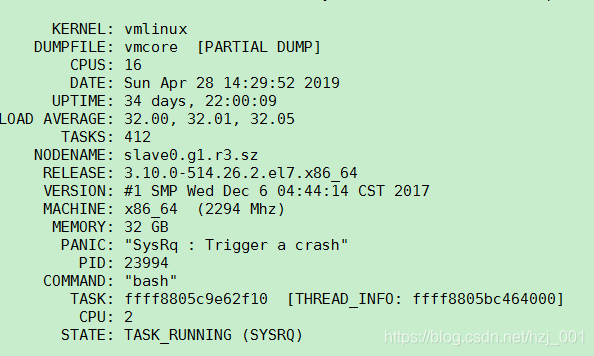

KERNEL:指明crash时运行的kernel

DUMPFILE:转储的内存core文件名称

CPUS:机器上cpu个数

DATE:crash发生的时间.

TASKS:crash时内存中运行任务的数量

NODENAME:crash的主机名

RELEASE: and VERSION:kernel的版本号

MACHINE:机器的cpu架构

MEMORY:机器的内存大小

PANIC:系统panic类型.如,Oops,soft lockup,hard lockup,oom,hung task等

PID:触发panic的进程ID

COMMAND::触发panic的进程名称,此处为swapper

TASK: 问题进程地址

CPU:crash时进程运行的当前cpu号

STATE: crash时进程的运行状态

2.看堆栈

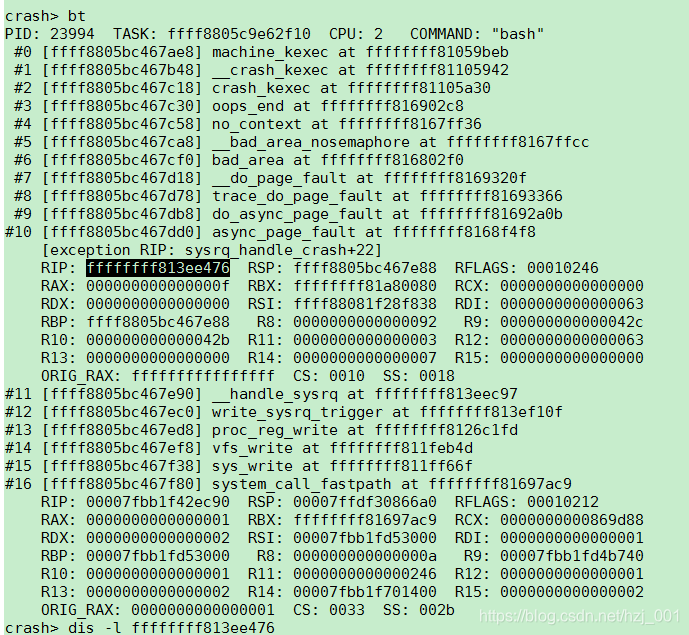

1)指令指针--》迅速找出故障发生的函数和具体位置

先看[exception RIP: sysrq_handle_crash+22]的含义:它指向进程在内存中的地址。sysrq_handle_crash是内核函数的名称,+22是十六进制,表明函数在哪里发生错误。

2)代码段寄存器Code Segment (CS) register 最低位可表明cpu当前运行特权级,0表示内核态,3表示用户态

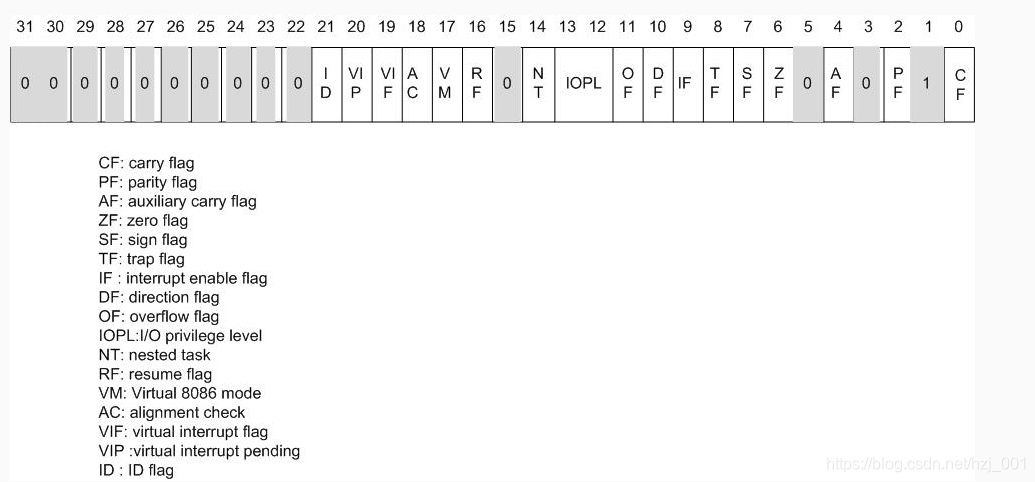

3)RFLAGS: 00010246:16位表示,第9位表示中断使能标志位,1表示允许中断,0表示禁止响应可屏蔽中断,00010246为16进制;2的就表示允许响应中断!

要看懂x86关中断local_irq_disable等的底层实现,需要从intel手册中了解cli sti指令;

RFLAGS寄存器:参考:https://blog.csdn.net/jn1158359135/article/details/7761011

CF标志:操作数的最高有效位发生进位或者借位的时候,这个标志位就是1.

PF标志:操作结果的最低有效字节,换句话说,最右边的8位中,如果bit为1的总数 是偶数,那么该标志就是1.

AF标志:如果操作结果bit3发生了进位,那么该标志就是1.

ZF标志:如果操作结果为0,那么该标志就是1。

SF标志:就是操作数的最高有效位,就是说SF的值等于操作结果的最高有效位。

OF标志:这个标志有点复杂,其结果是CF标志和次最高位是否发生进位(如果进位是1, 没进位是0)进行异或的结果。

CPU寄存器介绍参照:https://blog.csdn.net/wang010366/article/details/52015264

4. x86_64下的常用寄存器的作用

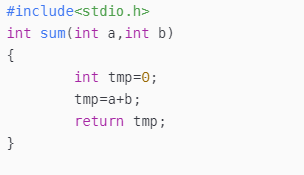

1) 利用寄存器进行参数传递

2)第一到第六个整数或指针型参数依次通过RDI, RSI, RDX, RCX, R8, 以及R9进行传递

3)其余的参数通过栈传递

4)返回值通过RAX寄存器传递

5.需要汇编和栈的相关知识基础:https://blog.csdn.net/thelostlamb/article/details/79950815

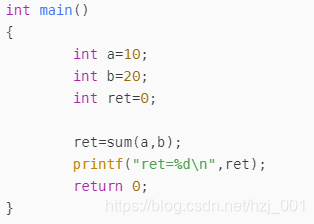

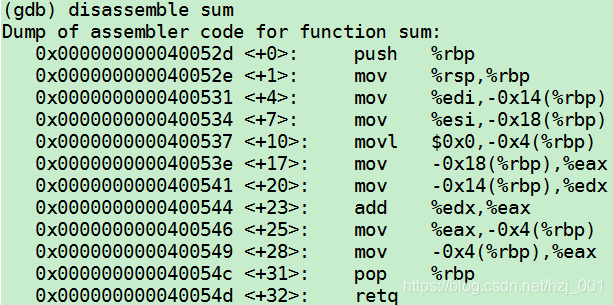

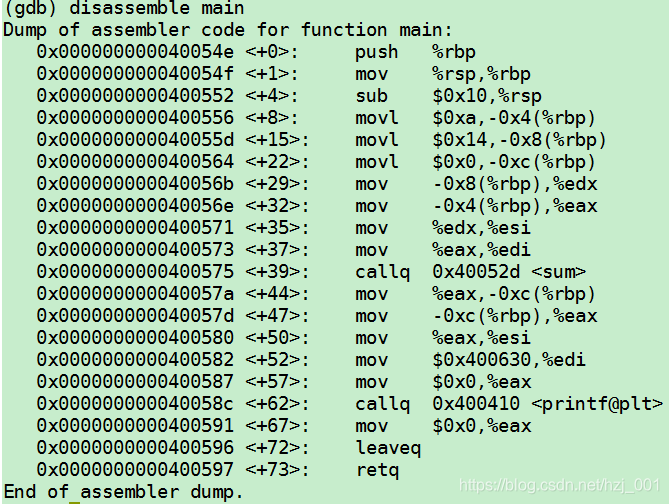

对应汇编代码:

6.crash工具解析vmcore实战

Crash工具用于解析Vmcore文件,Vmcore文件为通过kdump等手段收集的操作系统core dump信息,在不采用压缩的情况下,其相当于整个物理内存的镜像,所以其中包括了最全面、最完整的信息,对于分析定位各种疑难问题有极大的帮助。配置kdump后,在内核panic后,会自动进入kump流程,搜集Vmcore。

Crash工具即为专门用于分析vmcore文件的工具,其中提供了大量的实用分析命令,极大的提高了vmcore的分析效率。

在分析vmcore的过程中,常常需要解析内核某个流程中的关键变量的值,以便确认故障当时系统的状态,本文主要介绍变量的解析方法,主要分全局变量和局部变量两种情况。

1、全局变量解析非常简单,可通过在crash中直接p <变量名>打印,如:

crash> p jiffies

jiffies = $3 = 5540265294

2、局部变量的解析比较复杂。

Vmcore搜集的仅为故障当时内存使用情况的一个快照,是静态信息,无法进行动态调试(虽然听说可以,但没见过~~),对于某个进程而言,在Vmcore中能发掘的进程上下文信息,通常只有堆栈和寄存器的值。而我们了解,通常局部变量在栈中分配,但也可能直接使用寄存器保存,所以可以(也只能)通过“寻找局部变量跟堆栈或寄存器的关系”来解析局部变量的值。所以这里分两种情况:

1)位于栈中的局部变量

这种情况比较常见,此时,局部变量必然位于某一级函数的堆栈中,该局部变量可能通过指针一级级向底层函数传递,所以可能位于多个函数的堆栈中,可以从不同的函数堆栈中解析。但解析会比较困难,难点在于难以确认相关变量在堆栈中的具体位置,解析方法很灵活,需要结合相关源代码,仔细分析流程,找到关键的点,更多的取决于分析者的经验和代码理解能力。

如下以实例说明解析过程:

vmcore中某阻塞的进程有如下的堆栈:

crash> bt 9242

PID: 9242 TASK: ffff8805f3a21540 CPU: 4 COMMAND: "xxx"

#0 [ffff8805f3a23428] schedule at ffffffff814f8b42

#1 [ffff8805f3a234f0] schedule_timeout at ffffffff814f9a6d

#2 [ffff8805f3a235a0] __down at ffffffff814fa992

#3 [ffff8805f3a235f0] down at ffffffff81097c11

#4 [ffff8805f3a23620] xfs_buf_lock at ffffffffa0523433 [xfs]

#5 [ffff8805f3a23650] _xfs_buf_find at ffffffffa05235f2 [xfs]

#6 [ffff8805f3a236c0] xfs_buf_get at ffffffffa05237db [xfs]

#7 [ffff8805f3a23700] xfs_buf_read at ffffffffa0523e4c [xfs]

#8 [ffff8805f3a23730] xfs_trans_read_buf at ffffffffa0519a98 [xfs]

#9 [ffff8805f3a23780] xfs_read_agf at ffffffffa04cfd26 [xfs]

#10 [ffff8805f3a237c0] xfs_alloc_read_agf at ffffffffa04cfe99 [xfs]

#11 [ffff8805f3a237f0] xfs_alloc_fix_freelist at ffffffffa04d28a1 [xfs]

#12 [ffff8805f3a238d0] xfs_alloc_vextent at ffffffffa04d2e16 [xfs]可以看出,进程阻塞在信号量上,需要解析如下函数中xfs_buf_t *bp变量的值,以确认其中bp->b_sema信号量的状态。

void xfs_buf_lock( xfs_buf_t *bp)

{

trace_xfs_buf_lock(bp, _RET_IP_);

if (atomic_read(&bp->b_io_remaining))

blk_run_address_space(bp->b_target->bt_mapping);

down(&bp->b_sema);

XB_SET_OWNER(bp);

trace_xfs_buf_lock_done(bp, _RET_IP_);

} 该变量是通过入参从上级函数传入的,而跟踪上级函数会发现其为在上级函数_xfs_buf_find中分配的局部变量,解析方法有两种:

A、在上级函数中通过该变量与堆栈的关系解析

bp变量是在上级函数_xfs_buf_find定义局部变量,那么其通常会在该级栈中分配空间。但难点还在于如何确认该变量在堆栈中的位置,关键在于找到“寄存器和堆栈关联”的地方,还得分析关键代码流程:

_xfs_buf_find(

xfs_buftarg_t *btp, /* block device target */

xfs_off_t ioff, /* starting offset of range */

size_t isize, /* length of range */

xfs_buf_flags_t flags,

xfs_buf_t *new_bp)

{

xfs_off_t range_base;

size_t range_length;

xfs_bufhash_t *hash;

xfs_buf_t *bp, *n;

range_base = (ioff << BBSHIFT);

range_length = (isize << BBSHIFT);

...

found:

spin_unlock(&hash->bh_lock);

/* Attempt to get the semaphore without sleeping,

* if this does not work then we need to drop the

* spinlock and do a hard attempt on the semaphore.

*/

if (down_trylock(&bp->b_sema)) {

if (!(flags & XBF_TRYLOCK)) {

/* wait for buffer ownership */

xfs_buf_lock(bp);

XFS_STATS_INC(xb_get_locked_waited);

... 可以看到,bp是作为xfs_buf_lock函数的入参传入的,那这里应该会通过寄存器或其它方式进行传参,则必然会对bp所在的堆栈位置进行操作,由此应能找到bp在堆栈中的位置。

反汇编相关代码:

crash> dis -l _xfs_buf_find

/usr/src/debug/kernel-2.6.32-220.el6/linux-2.6.32-220.el6.x86_64/fs/xfs/linux-2.6/xfs_buf.c: 431

0xffffffffa05234f0 <_xfs_buf_find>: push %rbp

0xffffffffa05234f1 <_xfs_buf_find+1>: mov %rsp,%rbp

0xffffffffa05234f4 <_xfs_buf_find+4>: push %r15

0xffffffffa05234f6 <_xfs_buf_find+6>: push %r14

...

0xffffffffa05235e6 <_xfs_buf_find+246>: mov %rcx,%rdi

0xffffffffa05235e9 <_xfs_buf_find+249>: mov %rcx,-0x58(%rbp) //可以看出rbp偏移0x58即为入参bp的值

0xffffffffa05235ed <_xfs_buf_find+253>: callq 0xffffffffa05233e0 <xfs_buf_lock> //此处调用xfs_buf_lock

... 找到调用xfs_buf_lock函数的地方,在此之前准备入参,操作了堆栈-0x58(%rbp) ,可以看出rbp偏移0x58即为入参bp的值

再看看堆栈中-0x58(%rbp)中的内容具体是啥:

crash> bt -f 9242

PID: 9242 TASK: ffff8805f3a21540 CPU: 4 COMMAND: "xxx"

#0 [ffff8805f3a23428] schedule at ffffffff814f8b42

ffff8805f3a23430: 0000000000000082 ffff8805f3a234a8

ffff8805f3a23440: 0000000181164d0e ffff880c20518300

ffff8805f3a23450: 00051200f3a21b00 ffff880c20518300

ffff8805f3a23460: 00051200f3a21540 ffff8805f3a21af8

ffff8805f3a23470: ffff8805f3a23fd8 000000000000f4e8

ffff8805f3a23480: ffff8805f3a21af8 ffff880c20e1a080

ffff8805f3a23490: ffff8805f3a21540 ffff8805f3a234d8

ffff8805f3a234a0: 0000000000000246 ffff880c1d102400

ffff8805f3a234b0: 0000000000000246 ffff8805f3a234d8

ffff8805f3a234c0: ffff8802ecd784b8 7fffffffffffffff

ffff8805f3a234d0: ffff8805f3a235a8 7fffffffffffffff

ffff8805f3a234e0: 0000000000000200 ffff8805f3a23598

ffff8805f3a234f0: ffffffff814f9a6d

...

#5 [ffff8805f3a23650] _xfs_buf_find at ffffffffa05235f2 [xfs]

ffff8805f3a23658: ffff8805f563e600 ffff8802ecd78480

ffff8805f3a23668: 0001400500000000 ffff8805f563e690

ffff8805f3a23678: ffff8805f3a236b8 0000000000000001

ffff8805f3a23688: ffff8805f3a21af8 ffff8808fe07c0c0

ffff8805f3a23698: 0000000000014005 000000003a382231

ffff8805f3a236a8: 0000000000000001 ffff8805f563e0c0

rsp--> ffff8805f3a236b8: ffff8805f3a236f8 ffffffffa05237db

我们知道:

(1)栈的地址是向低地址延伸的,也就是说压栈时,sp(栈顶地址)减小。

(2)第一个压栈的上级函数的返回地址,所以其中的ffffffffa05237db为上级函数的返回地址(从上述堆栈中可以明显看出~)

在_xfs_buf_find()函数反汇编的第一句,就对rbp(即当前栈帧栈底中保存上级堆栈栈帧栈底)进行了压栈,所以 ffff8805f3a236f8为rbp。

0xffffffffa05234f0 <_xfs_buf_find>: push %rbp

此时的rsp应该就是ffff8805f3a236b8:接下来:

0xffffffffa05234f1 <_xfs_buf_find+1>: mov %rsp,%rbp

那么此时的rbp也就等于ffff8805f3a236b8,那么rbp-0x58就是ffff8802ecd78480即为我们苦苦寻找的bp指针了!!

通过如下命令验证下该bp指针的内容,其类型为xfs_buf_t结构体:

crash> struct xfs_buf_t ffff8802ecd78480

struct xfs_buf_t {

b_rbnode = {

rb_parent_color = 18446612143895321536,

rb_right = 0x0,

rb_left = 0x0

},

b_file_offset = 500099736064,

b_buffer_length = 512,

b_hold = {

counter = 6

},

b_lru_ref = {

counter = 3

},

b_flags = 3145844,

b_sema = {

lock = {

raw_lock = {

slock = 151718155

}

},

count = 0,

wait_list = {

next = 0xffff88008c3f38c8,

prev = 0xffff8805f3a235a8

}

}, 内容输出正常,应说明解析是正确的。

从该结构体内容可以看出,该xfs_lock被其它进程占用了,且等待队列中有进程正在等待该锁,进一步分析wait_list可以得到每个等待进行的相关信息,这里不再赘述具体方法。

B、在本级或下级函数中通过该变量与堆栈的关系解析

解析关键在于:需要找到引用该变量的关键点,比如这里的down(&bp->b_sema)函数,以bp变量所为入参,那么就必然会对该变量进行操作,比如通过寄存器传参到down函数中,在此可以寻找到蛛丝马迹。

首先,需要对xfs_buf_lock函数进行反汇编:

crash> dis -l xfs_buf_lock

/usr/src/debug/kernel-2.6.32-220.el6/linux-2.6.32-220.el6.x86_64/fs/xfs/linux-2.6/xfs_buf.c: 933

0xffffffffa05233e0 <xfs_buf_lock>: push %rbp

0xffffffffa05233e1 <xfs_buf_lock+1>: mov %rsp,%rbp

0xffffffffa05233e4 <xfs_buf_lock+4>: sub $0x20,%rsp

0xffffffffa05233e8 <xfs_buf_lock+8>: mov %rbx,-0x18(%rbp)

0xffffffffa05233ec <xfs_buf_lock+12>: mov %r12,-0x10(%rbp)

0xffffffffa05233f0 <xfs_buf_lock+16>: mov %r13,-0x8(%rbp)

0xffffffffa05233f4 <xfs_buf_lock+20>: nopl 0x0(%rax,%rax,1)

...

/usr/src/debug/kernel-2.6.32-220.el6/linux-2.6.32-220.el6.x86_64/fs/xfs/linux-2.6/xfs_buf.c: 940

0xffffffffa052342a <xfs_buf_lock+74>: lea 0x38(%rbx),%rdi

0xffffffffa052342e <xfs_buf_lock+78>: callq 0xffffffff81097bd0 <down>

/usr/src/debug/kernel-2.6.32-220.el6/linux-2.6.32-220.el6.x86_64/fs/xfs/linux-2.6/xfs_trace.h: 325

0xffffffffa0523433 <xfs_buf_lock+83>: mov 0x2976e(%rip),%r11d # 0xffffffffa054cba8 <__tracepoint_xfs_buf_lock_done+8>

/usr/src/debug/kernel-2.6.32-220.el6/linux-2.6.32-220.el6.x86_64/fs/xfs/linux-2.6/xfs_buf.c: 943

0xffffffffa052343a <xfs_buf_lock+90>: mov 0x8(%rbp),%r12 找到关键点:调用down()函数的地方,然后可以发现,在call down之前,就行了相关寄存器操作,可以推测是进行传参相关的准备。

可以发现有

lea 0x38(%rbx),%rdi

对比代码

down(&bp->b_sema);

可以看出,入参是bp结构体的一个成员,刚好跟0x38偏移对应,由此可推测此时的rbx寄存器为存放bp指针的寄存器。

接下来,需要寻找rbx寄存器跟堆栈的关系,需要找到从rbx向堆栈写、或从堆栈向rbx读的相关操作,而在当级函数的反汇编代码中显然没有,需要进入下级函数down()中,看看是否有相关操作,对down()进行反汇编:

crash> dis -l down

/usr/src/debug/kernel-2.6.32-220.el6/linux-2.6.32-220.el6.x86_64/kernel/semaphore.c: 54

0xffffffff81097bd0 <down>: push %rbp

0xffffffff81097bd1 <down+1>: mov %rsp,%rbp

0xffffffff81097bd4 <down+4>: push %rbx

0xffffffff81097bd5 <down+5>: sub $0x18,%rsp

0xffffffff81097bd9 <down+9>: nopl 0x0(%rax,%rax,1)

0xffffffff81097bde <down+14>: mov %rdi,%rbx

... 可以看出,其中第5行对rbx寄存器进行压栈,bingo!,这正是我们要寻找的,由此说明bp指针的值,必然可以在down()这一级函数的栈中找到。

解析堆栈:

crash> bt -f 9242

PID: 9242 TASK: ffff8805f3a21540 CPU: 4 COMMAND: "_0605_KLINUX_DF"

#0 [ffff8805f3a23428] schedule at ffffffff814f8b42

ffff8805f3a23430: 0000000000000082 ffff8805f3a234a8

ffff8805f3a23440: 0000000181164d0e ffff880c20518300

ffff8805f3a23450: 00051200f3a21b00 ffff880c20518300

ffff8805f3a23460: 00051200f3a21540 ffff8805f3a21af8

ffff8805f3a23470: ffff8805f3a23fd8 000000000000f4e8

ffff8805f3a23480: ffff8805f3a21af8 ffff880c20e1a080

ffff8805f3a23490: ffff8805f3a21540 ffff8805f3a234d8

ffff8805f3a234a0: 0000000000000246 ffff880c1d102400

ffff8805f3a234b0: 0000000000000246 ffff8805f3a234d8

ffff8805f3a234c0: ffff8802ecd784b8 7fffffffffffffff

ffff8805f3a234d0: ffff8805f3a235a8 7fffffffffffffff

ffff8805f3a234e0: 0000000000000200 ffff8805f3a23598

ffff8805f3a234f0: ffffffff814f9a6d

...

#3 [ffff8805f3a235f0] down at ffffffff81097c11

ffff8805f3a235f8: ffff8805f3a23618 0000000000000292

ffff8805f3a23608: ffff8802ecd78480 ffff8802ecd78480

ffff8805f3a23618: ffff8805f3a23648 ffffffffa0523433

#4 [ffff8805f3a23620] xfs_buf_lock at ffffffffa0523433 [xfs]

ffff8805f3a23628: 0000000000016ec0 0000000000016ec0

ffff8805f3a23638: ffff8808fe07c0c0 ffff8802ecd78490

ffff8805f3a23648: ffff8805f3a236b8 ffffffffa05235f2down()的堆栈在第#3级,再看看down()的反汇编代码的头三句:

0xffffffff81097bd0 <down>: push %rbp

0xffffffff81097bd1 <down+1>: mov %rsp,%rbp

0xffffffff81097bd4 <down+4>: push %rbp 显然,接下来压栈的是rbp,即ffff8805f3a23648是rbp,即上一级堆栈的栈帧指针。

第3句,即对rbx压栈,说明rbx(即我们要找的bp指针的值)就位于down()函数堆栈中的第5个位置(第1为上级函数返回地址、第2为上级栈的栈底,第3个rbx),即:

ffff8802ecd78480

所以,我们找到了。。。。

2)位于寄存器中的局部变量

由于Vmcore只是一个内存快照的静态数据,所以其中保存的进程上下文中,只保存了最后一级函数执行时的寄存器内容,所以,如果相关局部变量位于最后一级函数中,且用寄存器保存,那么此时可以直接通过相关进程的bt上下文得到:

crash> bt 9242

PID: 9242 TASK: ffff8805f3a21540 CPU: 4 COMMAND: "_0605_KLINUX_DF"

#0 [ffff8805f3a23428] schedule at ffffffff814f8b42

#1 [ffff8805f3a234f0] schedule_timeout at ffffffff814f9a6d

#2 [ffff8805f3a235a0] __down at ffffffff814fa992

#3 [ffff8805f3a235f0] down at ffffffff81097c11

#4 [ffff8805f3a23620] xfs_buf_lock at ffffffffa0523433 [xfs]

#5 [ffff8805f3a23650] _xfs_buf_find at ffffffffa05235f2 [xfs]

#6 [ffff8805f3a236c0] xfs_buf_get at ffffffffa05237db [xfs]

..

#24 [ffff8805f3a23f80] system_call_fastpath at ffffffff8100b0f2

RIP: 0000003885e0ed2d RSP: 00007f43871e36e0 RFLAGS: 00003297

RAX: 0000000000000002 RBX: ffffffff8100b0f2 RCX: 0000000000000000

RDX: 0000000000000241 RSI: 0000000000000241 RDI: 00007f43871e3710

RBP: 00007f43871e365c R8: 00007f43871df440 R9: 0000000000100000

R10: 0000000000000000 R11: 0000000000003293 R12: ffffffff8117a830

R13: ffff8805f3a23f78 R14: 00007f43871e3710 R15: 00007f43871e391c

ORIG_RAX: 0000000000000002 CS: 0033 SS: 002b

但是,如果需要解析的局部变量位于中间流程,且使用寄存器保存,且不能在最后一级函数执行时的进程上下文中体现,那么此类局部变量就无法解析了。。

1133

1133

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?