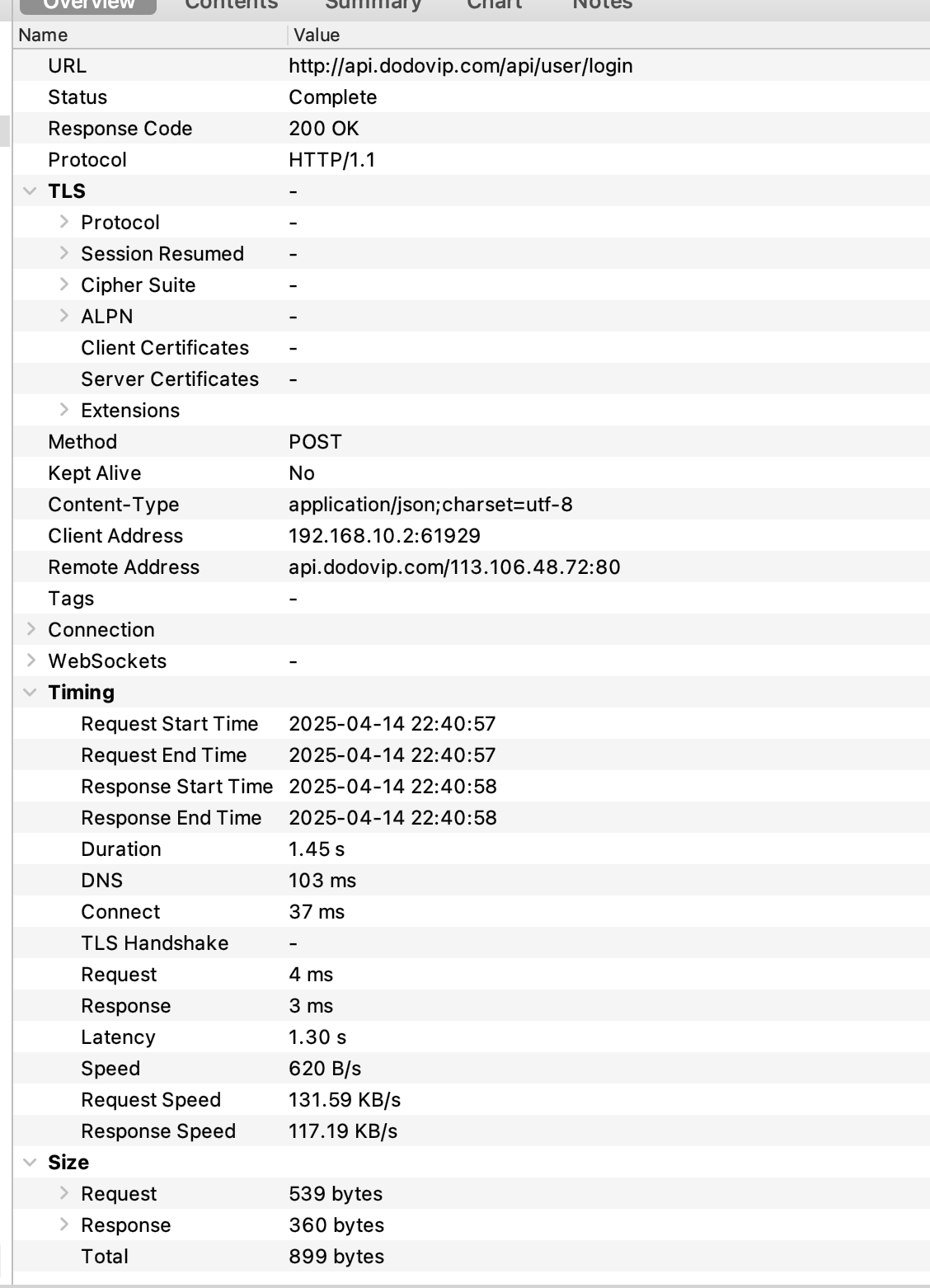

抓包定位

全局搜索 接口名 /login

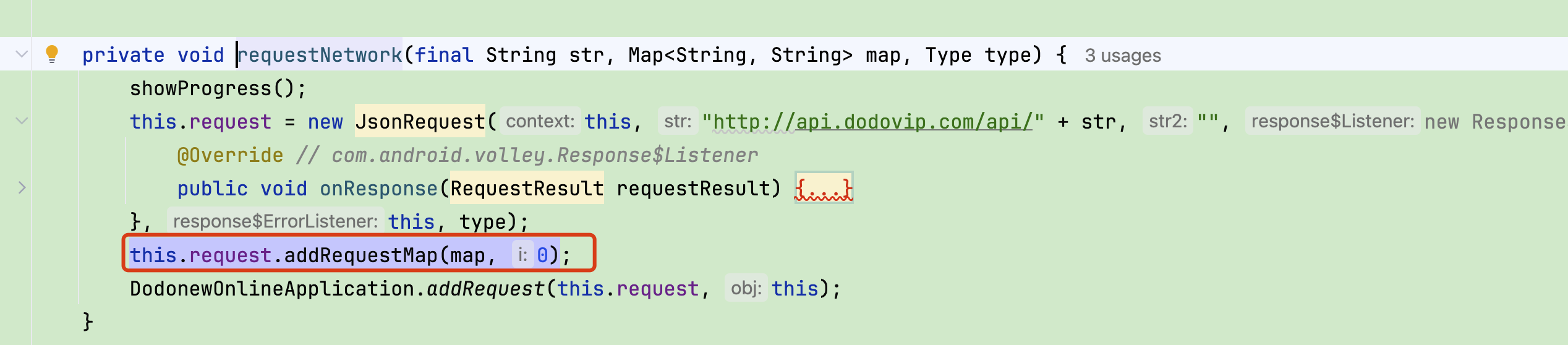

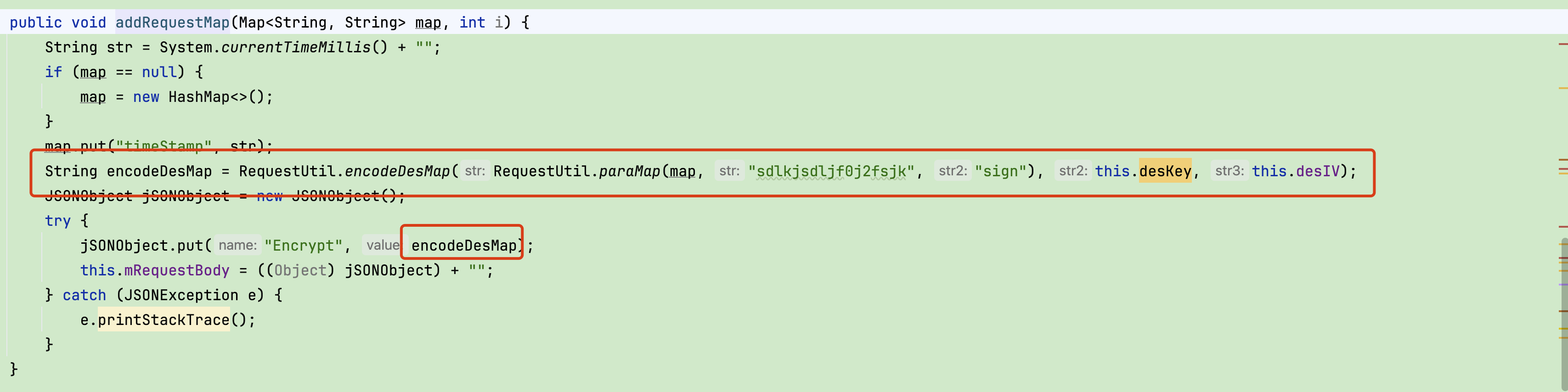

跟着逻辑继续跟栈,这边的逻辑是没有被混淆的,很容易可以定位到加密位置

看到这个方法,大概是请求前置加密的位置

frida hook脚本

Java.perform(function () {

let Utils = Java.use("com.dodonew.online.util.Utils");

Utils["md5"].implementation = function (str) {

console.log(`Utils.md5 is called: str=${str}`);

let result = this["md5"](str);

console.log(`Utils.md5 result=${result}`);

return result;

};

let RequestUtil = Java.use("com.dodonew.online.http.RequestUtil");

RequestUtil["encodeDesMap"].overload('java.lang.String', 'java.lang.String', 'java.lang.String').implementation = function (str, str2, str3) {

console.log(`RequestUtil.encodeDesMap is called: str=${str}, str2=${str2}, str3=${str3}`);

let result = this["encodeDesMap"](str, str2, str3);

console.log(`RequestUtil.encodeDesMap result=${JSON.stringify(result)}`);

return result;

};

});

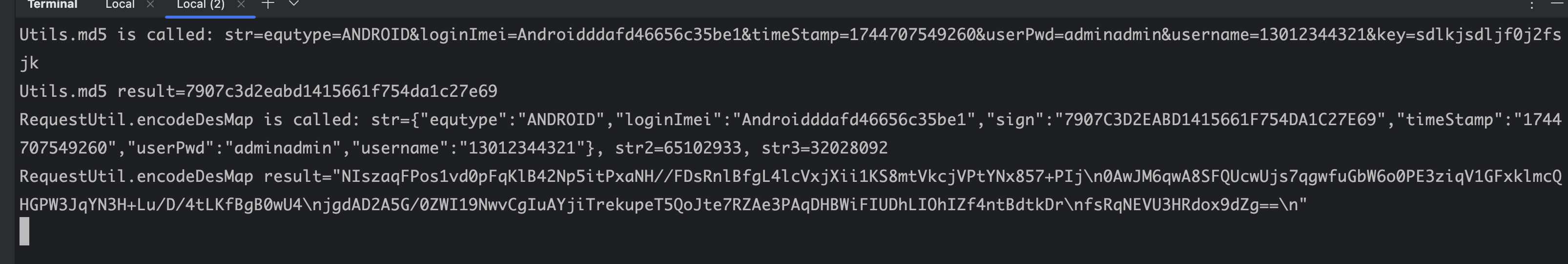

可以hook到结果,对比抓包数据,可以断定这边就是加密的逻辑,直接扣代码即可

849

849

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?