Serv-U作为一款非常好的FTP服务器软件,它设置简单,功能强大,性能稳定而得到大家的亲睐,可是设置不好,又常会被黑客利用,而您的系统造成一定程序上的危害。

Serv-U在软件内部集成了一个本地默认管理端口:43958,默认管理员:LocalAdministrator,默认密码

:

#l@$ak#.lk;0@P,可以以Guest权限来进行连接,对Serv-U进行管理。

从上面的分析结果来看,可能您会觉得RhinoSoft公司开发的这款软件实在太差强人意,其实不然,作为此软件的忠实fans,我来替他们说个公道话吧。此软件开放的43958端口只是针对于本机的(安装了Serv_U的机器),外面是拒绝连接此端口的,被提权也常因为您的服务器上程序的漏洞(诸如您的Web站点)被上传木马而导致的。

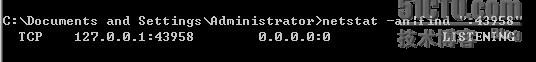

好了,既然说,安装了Serv_U的机器会开放一个默认43958端口,那我们来到一台装好Serv_U的机器上查看一下:

好了,既然说,安装了Serv_U的机器会开放一个默认43958端口,那我们来到一台装好Serv_U的机器上查看一下:

嗯,43958端口是真的开放了。网上有不少网友支招说修改此默认管理端口,方法也是大同小异,我试过,确实也是可行的。不过,如果黑客得知您更改后的端口,可能还会继续对您进行提权,至于如何修改,因为此类文章baidu,google一下,随处都是,所以在此就不再加以赘述了。 我这里准备从服务与权限的角度来加以对Serv_U的安全设置,从Serv_U无安全设置下的提权到Serv_U安全设置来加以具体阐述。

一、Serv_U无安全设置下的提权

首先,我们来安装一下Serv_U,Windows下应用程序的安装步骤都基本上一致的,常用“下一步”,一直到完成。好了,这里就不再进行安装了,学过Windows程序安装的人都应该会的。呵呵,可不要告诉我,你不会哟!

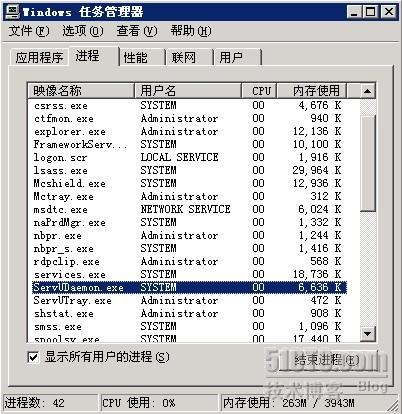

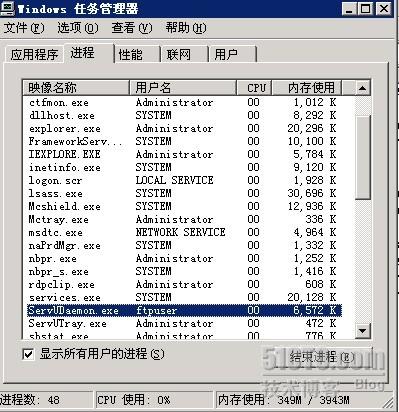

我们来看一下安装好的Serv_U是用什么用户来启动服务进程的,打开任务管理器:

从上面的任务管理器来看,ServUDaemon.exe这个ftp服务是用SYSTEM用户来运行的,SYSTEM特权非常高。

好了,我们来做一下提权实验,看能否提权成功。首先,我们以上传木马到Web站点的方式来加以提权,如果您是黑客的话,肯定前提是您发现站点有漏洞才能上传木马的,这里,我们不谈论黑客技术,只是谈论安全设置,所以直接上传木马,这里借用一下Goldsun的asp版Serv_U提权木马一用。

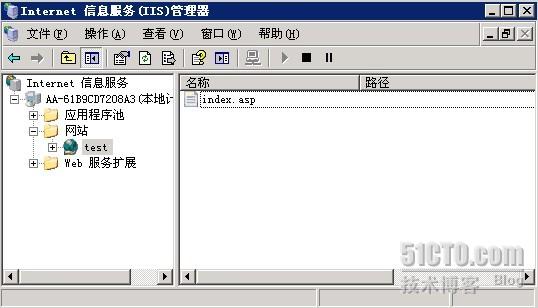

我们在要提权的服务器上面建立一个空站点,如下:

在站点里放入Goldsun的asp木马文件,并且改名为index.asp,然后我们来浏览一下木马页面

http://60.19*.*.*/index.asp,如下图:

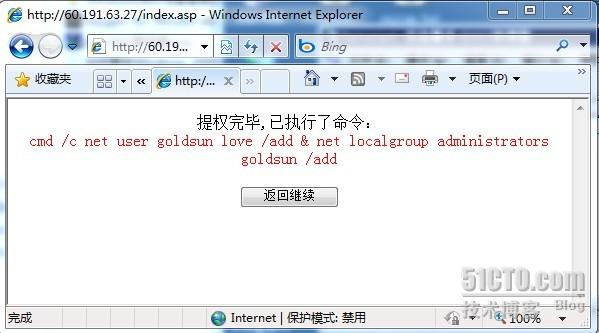

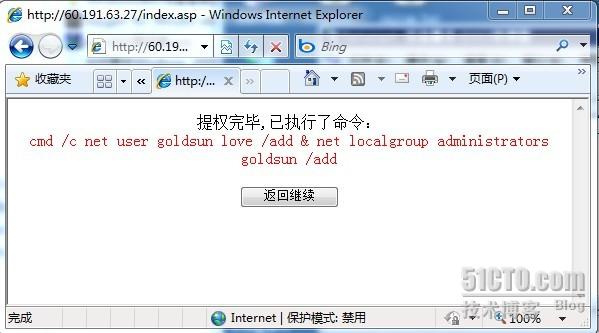

从上图可以清晰地看到此提权木马就是利用了Serv_U内建管理员与密码,通过43958端口来进行提权的,提权过程中是使用的net这个命令,cmd /c net user goldsun love /add & net localgroup administrators goldsun /add,这个命令的主要的意思是在系统中建立一个goldsun用户,密码为love,而且加入到管理员组中。好了,到底有没有成功呢,我们来“提交”一下,经过了好几个页面的跳转,最后出现了如下页面:

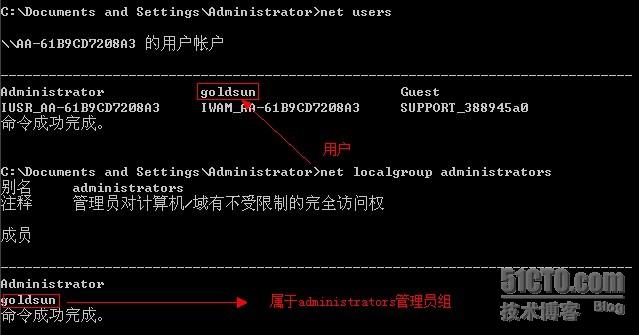

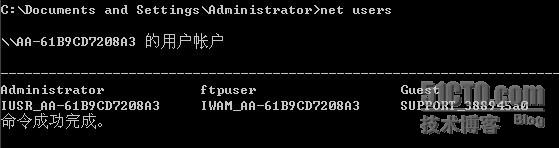

从上面的提示来看,好像是成功建立了goldsun这个用户,但“耳听为虚,眼见为实”,为了让我们一饱眼福,我们还是进入系统中亲自察看一下吧,好,我们直接在服务器上面以命令的形式来快速看一下:

从服务器上的查看结果来看,的确是提权成功了。或许你看过我的《Windows 2003系统安全+IIS下Web与FTP的完美结合(上)》文档后,会提出这样的一个疑问,既然这样,我直接把net这个系统中的文件权限都取消掉,让net文件无任何权限,是不是提权就不会成功了呢?回答是:“是的”。不过,你有没有想过,黑客会不会上传net这个文件到您可执行的目录下,用指定具体路径的方式来运行他的net文件呢?呵呵,这样是不是照样可以提权成功?

好了,既然直接安装,在站点被挂马情况下,能使用Serv_U内建管理员帐户与密码来直接提权得到系统管理员用户,那我们在不能保证站点的安全下,如何去安全地设置Serv_U呢?好了,我们紧接着来讲一讲Serv_U 的安全设置。

二、Serv_U的安全设置

对于Serv_U的安全设置,我主要从服务与权限二方面来着手的,由于Serv_U默认运行服务的用户是SYSTEM,用户特权很高,是导致被提权的导火线。那好,我们单独建立一个guests组的用户来运行Serv_U,然后我们再来提权,看是不是也会成功?

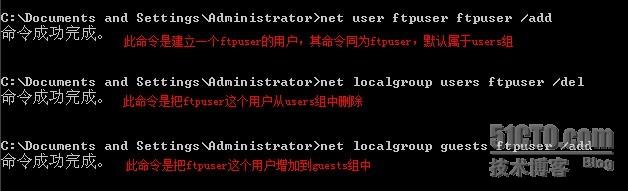

首先,我们建一个属于guests组的ftpuser为名的用户,密码也为ftpuser。具体步骤:首先我们创建一个ftpuser帐户,从users组中去除,然后再增加到guests组中。

好了,用户建好了,并且赋予到了guests组中了,现在我们来把Serv_U的服务以ftpuser这个权限低的用户来运行一下。

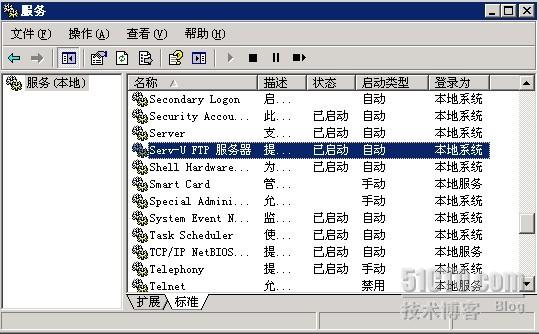

首先,我们直接进入服务(services.msc)中,并且找到Serv_U这个服务,如图:

在此服务上面,右键,选其属性,在出来的 Serv_U FTP服务器属性窗口中,选择“登录”选项卡,把登录身份从“本地系统帐户”改为“指定帐户”,这里我们选择刚才自行建立的ftpuser这个用户。

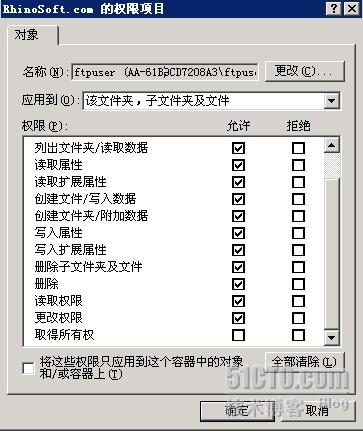

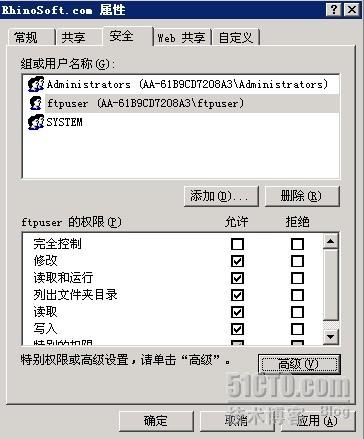

应用确定后,我们下面再来对Serv_U安装目录加以权限的设置,只保留administrators、system,还有我们刚才新建ftpuser这个用户的权限,首先我们来对安装目录Rhinosoft.com给予ftpuser权限,权限如下:

这样一来,整个Serv_U的安装目录Rhinosoft.com的权限如下:

好了,我们来重新启动一下Serv_U的这个服务,OK,成功启动了,接着,我们再来看一下任务管理器,看一下Serv_U现在是用什么用户运行服务的了。

可以看到,做了指定用户启动服务后,这里Serv_U的进程是使用ftpuser这个低权限的用户来启动。这样是不是真的就安全了呢?我们还是以上面的木马来加以测试吧,我们直接访问木马页面

http://60.19*.*.*/index.asp:

还是和前面没有做安全时出来的结果一样,难道一番辛苦设置就这样付诸东流了?系统中是不是真的建立了goldsun这个用户呢,我们还是进入服务器一看究竟:

原来是谎报,呵呵,事实上并没有建立上用户。好了,整个设置大致如此。不过,在使用Serv_U时,有一点要特别注意的,在建立ftp用户时,指定的主目录也必须给ftpuser的权限,如果你想上传,要给此目录加上ftpuser修改的权限,而且此目录的根目录至少也要给上ftpuser读取权限,不然ftp不能正常使用的。

好了,Serv_U的安全设置到此大致已经讲完,如果大家感兴趣,还是付诸于实践吧,最后祝您成功。

本文出自 “↑山高海深↓——踏梦狼” 博客,请务必保留此出处http://tamenglang.blog.51cto.com/431396/194798

8573

8573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?