1.写在前面

很多时候,一些项目,或许都会有一定的系统安全要求。一般常见于政府项目比较多!!!

项目做完后,都需要做一些安全的扫描:包括以下方面:

1.服务器安全漏洞问题扫描

2.项目安全漏洞问题扫描

3.中间件安全漏洞扫描(例如:mysql、oracle、redis、nacos等)

那我们今天就来讲讲第2点,项目安全漏洞的场景问题!!!

来,上干货!!!

2.项目安全常见漏洞

2.1Cross-origin resource sharing: arbitrary origin trusted漏洞修复

这个问题,就是经常遇到的

CORS跨域问题,所导致。

对于springboot项目来说,都会加上下面的代码,解决前后端分离存在的CORS跨域问题

因为我们设置了Access-Control-Allow-Origin为*,表示允许所有的请求。导致了这个漏洞。

一般来说,我们会加个过滤器,对Origin、Referer、Host等进行限制。

那这里,我们贴以下gateway网关,filter的方法:

public class CsrfRequestGlobalFilter implements GlobalFilter, Ordered {

@Autowired

private SecurityProperties securityProperties;

/**

* @param exchange

* @param chain

* @return

*

* get请求参考spring cloud gateway自带过滤器:

* @see org.springframework.cloud.gateway.filter.factory.AddRequestParameterGatewayFilterFactory

*

* post请求参考spring cloud gateway自带过滤器:

* @see org.springframework.cloud.gateway.filter.factory.rewrite.ModifyRequestBodyGatewayFilterFactory

*/

@SneakyThrows

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

ServerHttpRequest serverHttpRequest = exchange.getRequest();

log.debug("----自定义防CSRF攻击网关全局过滤器生效----");

// swagger文档不进行跨站点请求伪造拦截

String path = serverHttpRequest.getPath().value();

if(path.endsWith("api-docs")){

return chain.filter(exchange);

}

HttpHeaders headers = serverHttpRequest.getHeaders();

List<String> hosts = headers.get("host");

if(!CollectionUtils.isEmpty(hosts)){

// host没有斜杆,要加上斜杆,避免这种csrf漏洞“Origin或referer=http://192.168.4.68.vnl”

hosts = hosts.stream().map(item->item+"/").collect(Collectors.toList());

}

List<String> referers = headers.get("Referer");

List<String> origin = headers.get("Origin");

if(!CollectionUtils.isEmpty(origin)){

// origin没有斜杆,要加上斜杆,避免这种csrf漏洞“Origin或referer=http://192.168.4.68.vnl”

origin = origin.stream().map(item->item+"/").collect(Collectors.toList());

}

//判断是否没有hosts、refers

if ((hosts == null || hosts.size() == 0) || (referers == null || referers.size() == 0)) {

this.removeHeadOnCsrf(exchange);

throw new IllegalStateException("跨站点请求伪造:Header获取host或refers为空");

}

//判断请求host是否在白名单

if (hosts != null && hosts.size() > 0) {

hosts.stream().forEach(host -> {

boolean isIgnore = securityProperties.getIgnore().containsCsrfHosts(host);

if (!isIgnore) {

this.removeHeadOnCsrf(exchange);

throw new IllegalStateException("跨站点请求伪造:攻击地址为 " + host);

}

});

}

//判断来源referers是否在白名单

if (referers != null && referers.size() > 0) {

referers.stream().forEach(referer -> {

boolean isIgnore = securityProperties.getIgnore().containsCsrfHosts(referer);

if (!isIgnore) {

this.removeHeadOnCsrf(exchange);

throw new IllegalStateException("跨站点请求伪造:攻击地址为 " + referer);

}

});

}

//判断请求origin是否在白名单

if (origin != null && origin.size() > 0) {

origin.stream().forEach(host -> {

boolean isIgnore = securityProperties.getIgnore().containsCsrfHosts(host);

if (!isIgnore) {

this.removeHeadOnCsrf(exchange);

throw new IllegalStateException("跨站点请求伪造:攻击地址为 " + host);

}

});

}

return chain.filter(exchange);

}

@Override

public int getOrder() {

return -88;

}

private void removeHeadOnCsrf(ServerWebExchange exchange){

exchange.getResponse().getHeaders().remove("Access-Control-Allow-Origin");

exchange.getResponse().getHeaders().remove("Access-Control-Allow-Credentials");

}

}

这里有个经典的地方,就是

remove("Access-Control-Allow-Origin")为什么要这么干呢?

因为我们过滤器判断了Origin、Referer、Host,进行了拦截,但是response的header还是会带上Access-Control-Allow-Origin这些header信息,那扫描工具,还是会认为这是个漏洞

所以我们将这个Access-Control-Allow-Origin的header信息,也不返回给你,那扫描工具,就不再报高危了!!!

牛牛牛!!!这都被你想到了

2.2SQL injection

这个就是常见的sql注入问题。

那很多时候,我们使用mybatis的时候,就有帮我们处理sql注入的问题。

但是,这个异常信息,我们不应该返回给前端,否则,漏洞扫描工具,就会认为这是个高危的问题。

那我们一般的做法,是定义一个全局异常处理器

@RestControllerAdvice

@Slf4j

public class ExceptionHandlerAdvice

@ExceptionHandler(Throwable.class)

public JsonResult handleError(Throwable exception) {

JsonResult result= JsonResult.Fail("系统执行出错!");

result.setShow(showErr);

SysConfig sysConfig= SpringUtil.getBean(SysConfig.class);

String errorShow="true";

try{

errorShow=sysConfig.getVal("errorShow");

}catch (Exception e){

}

//定义个开关,动态设置是否要返回异常信息

if(MBoolean.TRUE_LOWER.val.equals(errorShow)) {

result.setData(errorMessage);

}

else{

result.setData("系统执行出错了,错误日志已记录!");

}

return result;

}

}

这里,我们有个开关,就是可以动态设置是否要返回异常信息

因为在开发环境中,我们开发人员,还是需要看到报错的异常信息,这样方便我们定位问题

在生产环境中,就可以关闭,不返回异常信息给前端。

3.3Unix文件参数变更

这个错,是vue项目,漏洞扫描,发现Unix 文件参数变更

一开始看到这个漏洞,我们都不知道从何下手!!!

那百度看看喽!!!

嘿,还真有人遇到这个问题。详情可查看这里:点击查看

哈哈,直接和测试人员说一下,不存在安全问题,就完事了!!!

好了,以上就是我个人的实操了。

个人理解,可能也不够全面,班门弄斧了。

好了,今天就先到这里了!!!_

如果觉得有收获的,帮忙点赞、评论、收藏一下呗!!!

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

给大家分享我自己学习的一份全套的网络安全学习资料,希望对想学习 网络安全的小伙伴们有帮助!

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

【点击免费领取】CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。【点击领取视频教程】

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取技术文档】

(都打包成一块的了,不能一一展开,总共300多集)

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本【点击领取书籍】

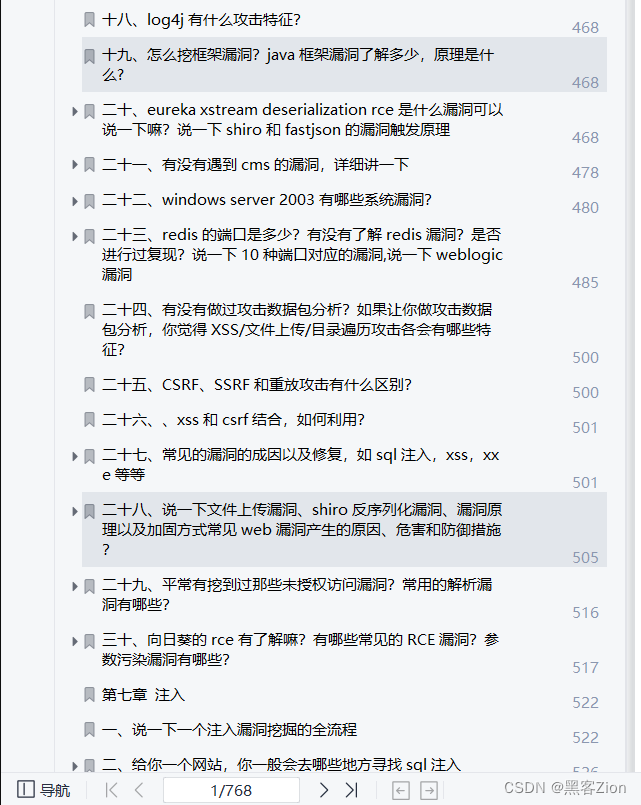

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

👋全套《黑客&网络安全入门&进阶学习资源包》👇👇👇

这份完整版的学习资料已经上传CSDN,也可以微信扫描下方CSDN官方认证二维码免费领取【保证100%免费】

1600

1600

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?