一:漏洞介绍

名称: struts2-046 远程代码执行 (CVE-2017-5638)

描述: Apache Struts是美国阿帕奇(Apache)软件基金会的一个开源项目,是一套用于创建企业级Java Web应用的开源MVC框架,主要提供两个版本框架产品,Struts 1和Struts 2。 攻击者可以将恶意代码放入http报文头部的Content-Disposition的filename字段,通 过不恰当的filename字段或者大小超过2G的Content-Length字段来触发异常,进而导致任意代码执行。

二:漏洞编号

CVE-2017-5638

三:受影响版本

Struts 2.3.5 – Struts 2.3.31

Struts 2.5 – Struts 2.5.10

四:环境搭建

使用vulfocus

五:漏洞复现

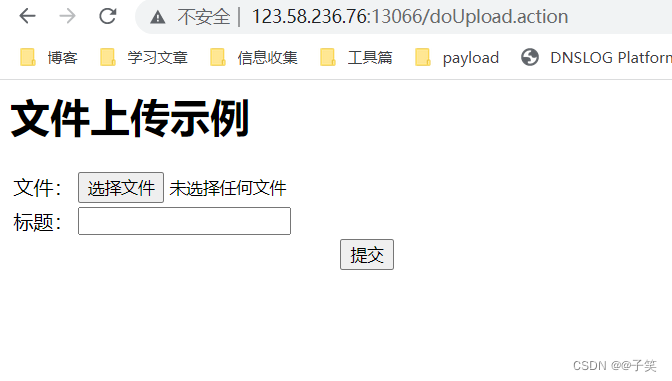

1.访问靶场,是一个文件上传也面,点击提交burp抓包

2.修改filename参数

poc:

%{#context['com.opensymphony.xwork2.dispatcher.HttpServletResponse'].addHeader('X-Test',1+99)}\xb

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

964

964

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?