Justice Odoom, Xiaofang Huang, Zuhong Zhou, Samuel Danso, Jinan Zheng, Yanjie Xiang,

Linked or unlinked: A systematic review of linkable ring signature schemes

Journal of Systems Architecture, 2023

这是一篇关于环签名的可链接性的综述论文,整理如下(只包括部分感兴趣的内容,完整见原文)。

Linkable Ring Signatures

定义:在LRS中,链接属性是通过集成到签名阶段中的特殊功能来实现的,该功能称为link tag,也称为link flag、signature image、key image和tracking mark,通常从签名者的秘钥/私钥和指定事件中计算。

链接正确性:在相同事件标识符下生成的任何两个有效签名,如果它们都是由相同的签名者生成的,就会被链接起来。

安全性模型

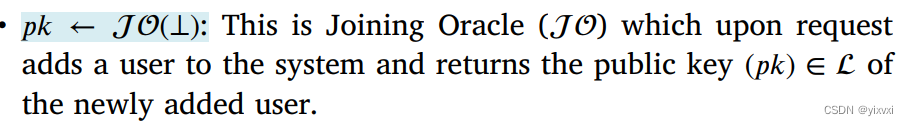

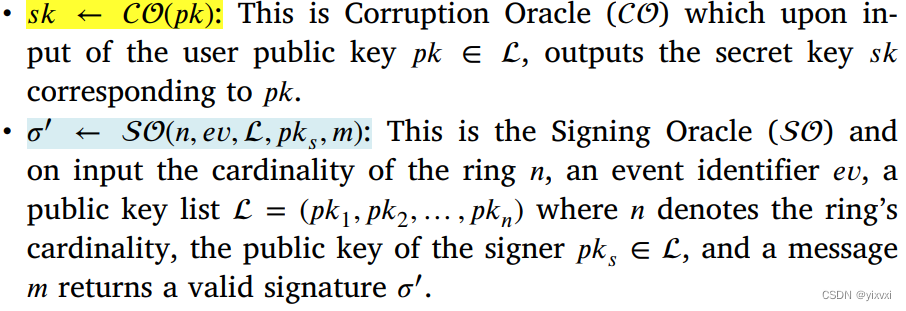

三种(两种)Oracle

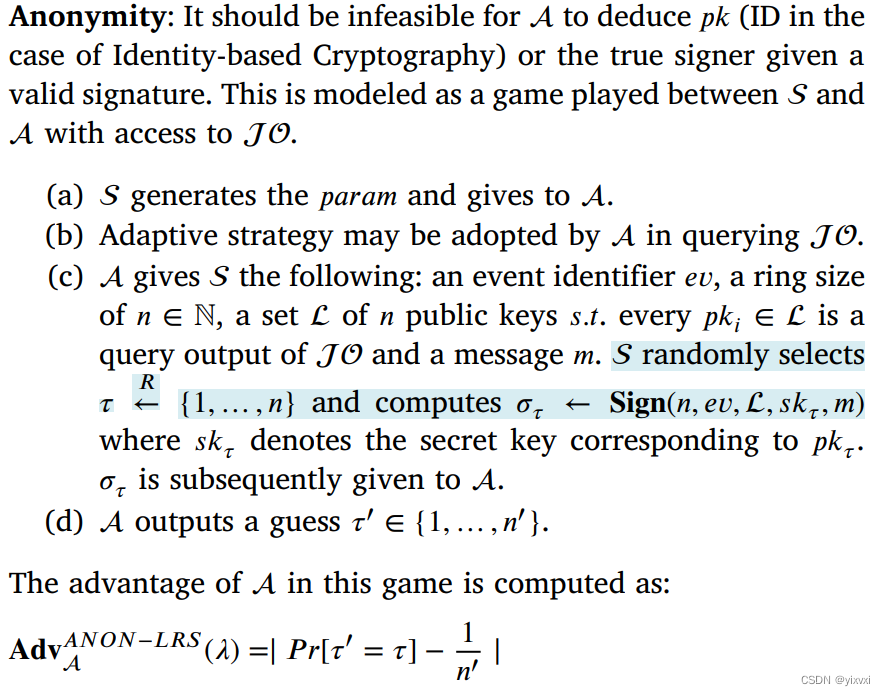

匿名性

(这个定义与目前常见的匿名性定义稍有不同?挑战阶段返回的不是index为

i

0

,

i

1

i_0,i_1

i0,i1的环成员签署的签名,而是随机选取的任意一个环成员,guess阶段猜测的也是环中的某个值而不是

b

b

b)

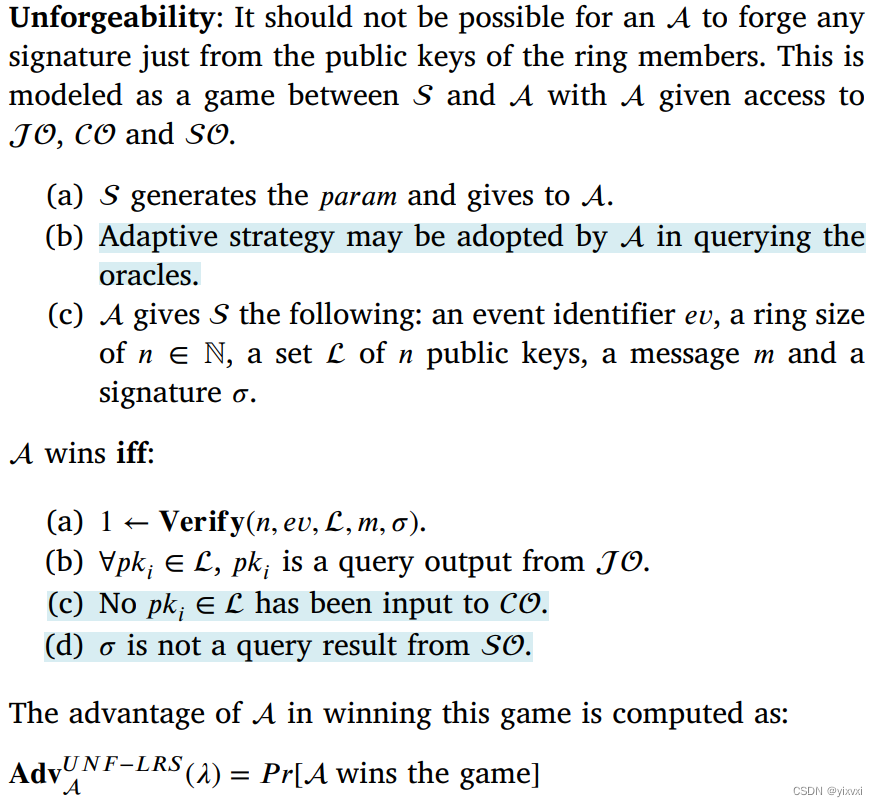

不可伪造性

(不可伪造性中提到了腐化谕言机

C

O

\mathcal{CO}

CO,是否表示这个是内部敌手不可伪造性?)

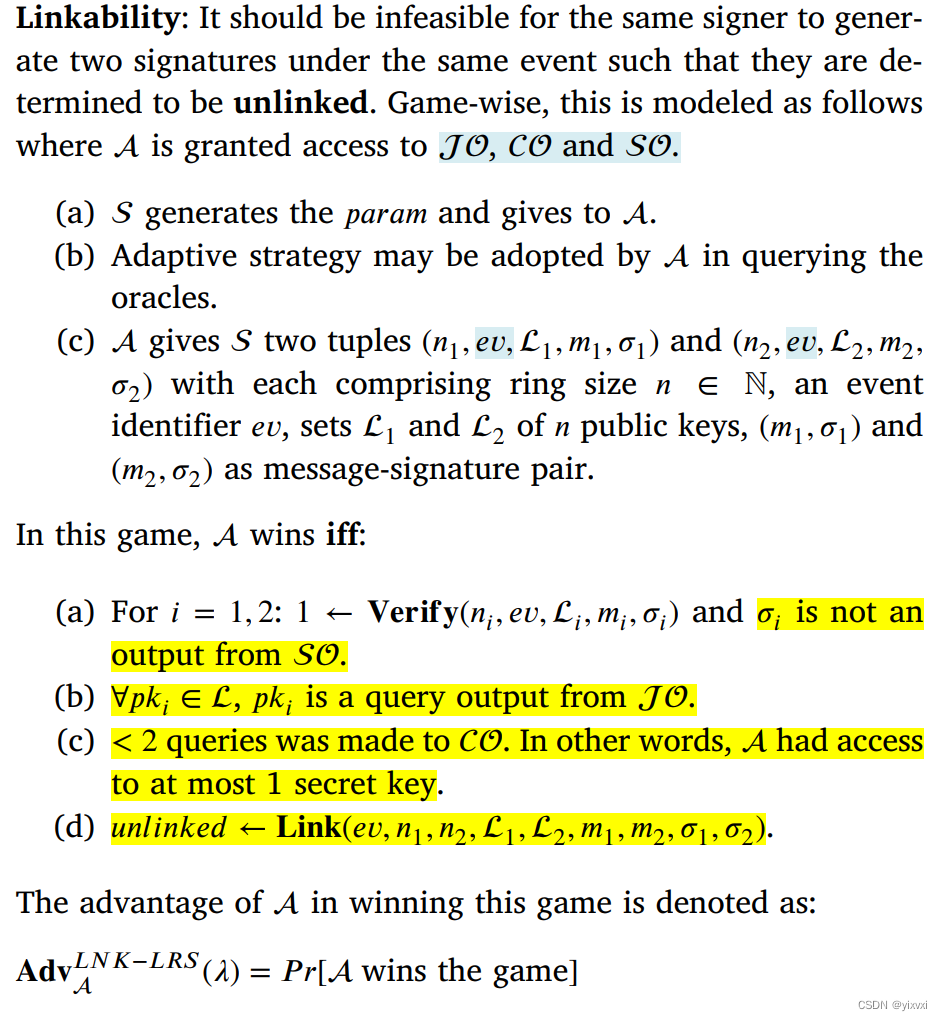

可链接性

思路:同一签名者在同一事件下生成两个签名,从而确定它们是不链接的。

敌手条件:

- 敌手给出的签名都合法,且不是查询oracle得到的

- 任意环成员公钥都是合法生成的

- 腐化谕言机被查询的次数小于2次,即敌手获得的私钥不超过1个

- 这俩个同事件同签名者的生成的合法签名是不链接的

注意event的定义是" the specified condition or event identifier",所以可以将“条件”或者“事件”视为例如“真实签名者是 s k sk sk”。

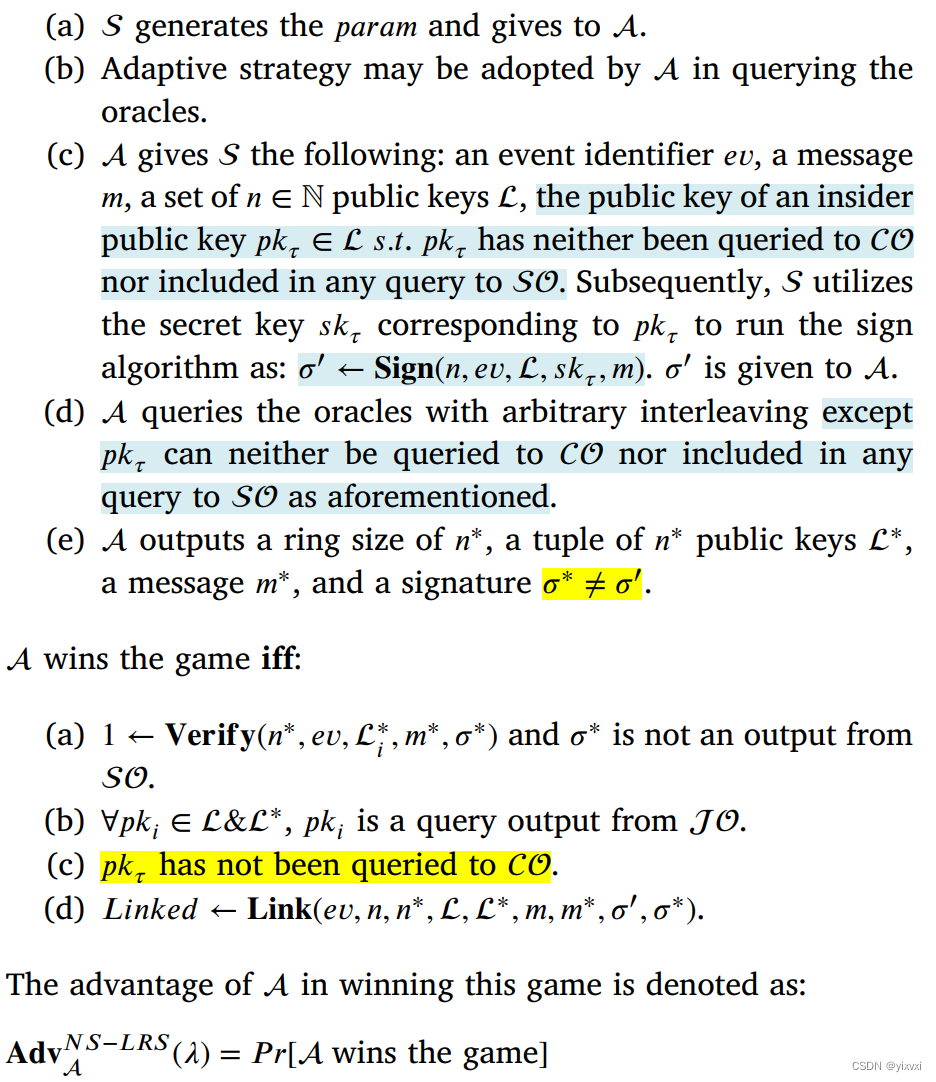

不可诽谤性

任何签名者都不可能生成一个稍后被确定与另一个不是由签名者生成的签名相链接的签名。

注意两次的query时间,敌手给出的环成员其中有一个未被查询签名或腐化过,挑战者生成这个成员在

(

e

v

)

(ev)

(ev)的签名;而敌手生成在同一个事件下的新签名,这个签名与前一个签名是可链接的。

(实际上因为敌手不知道也没腐化

σ

\sigma

σ的真正签名者

s

k

τ

sk_{\tau}

skτ,它生成的签名不可能能链接到

σ

\sigma

σ,因为这意味着这是由同一个签名者在同一个事件上的签名)

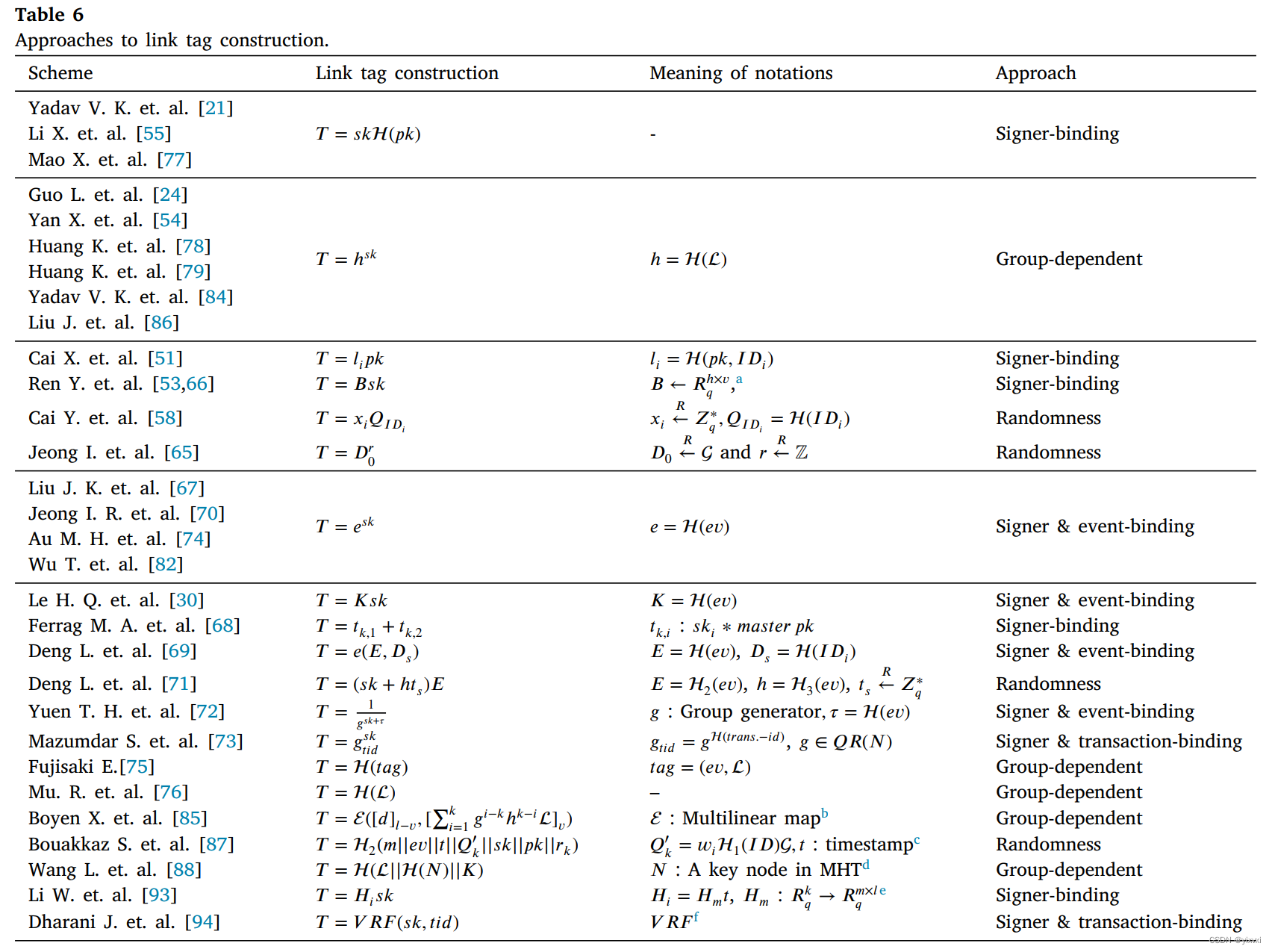

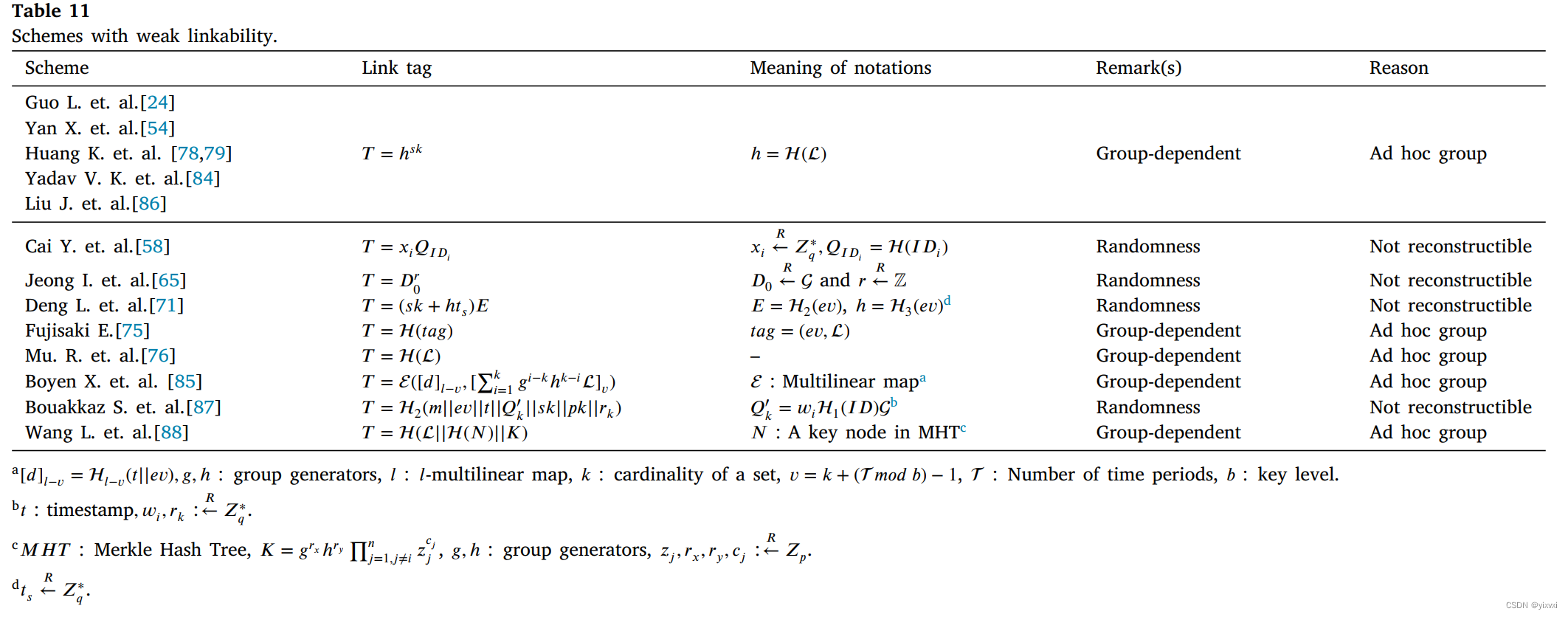

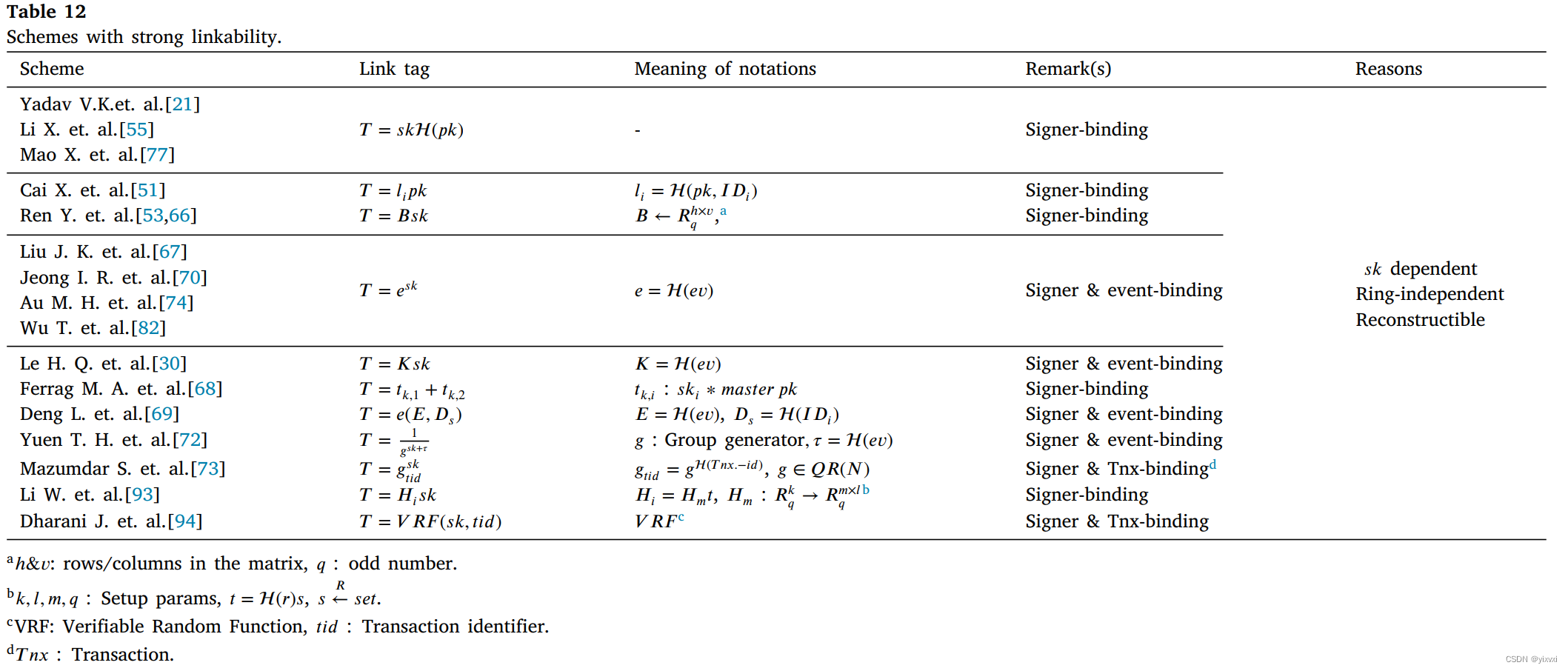

链接标签

现存的作品采用了无数的方法来构建链接标签。链接标签的结构没有一致性。一些研究人员采用随机性,而另一些研究人员则使用环(group依赖)。event描述虽然被广泛采用,但并不是所有的研究者都采用。然而,所有方案的一个共同特点是利用签名者的私钥将链接标记某种程度上绑定到签名者。使用的主要加密原语是加密哈希函数。

链接方式:

L

\mathcal{L}

L表示公钥环

思考:链接方式的设计思路是什么?除了最基础的Signer-Binding,其他方案的设计思路是什么?有什么优缺点?

- Signer-binding:绑定到签名者

- group-dependent:依赖于环公钥集合

- randomness:绑定到随机值

- Signer & event-binding:绑定到签名者和事件

- Signer & transaction-binding:绑定到签名者和交易id

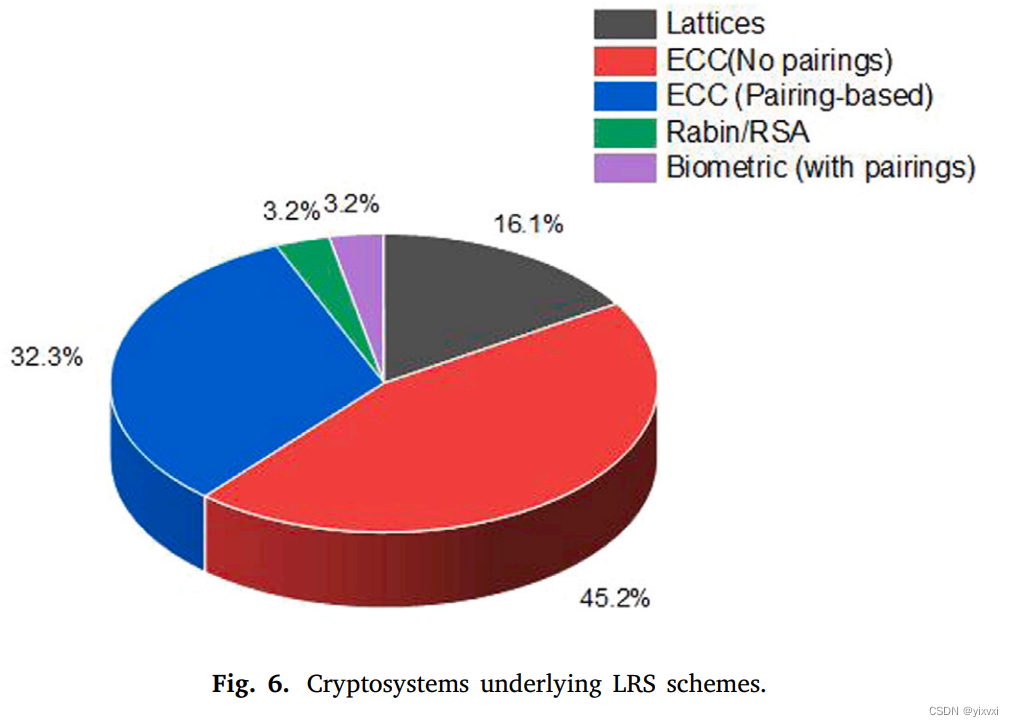

密码系统

使用椭圆曲线离散对数的方案最多,但无法抗后量子攻击

扩展的安全保证和环变体

- 现有的LRS提供了culpability:如果他/她的私钥是已知的,那么实际的签名者就不可能否认他/她做了环签名)。

- 选择性链接性:签名者能够证明已经生成的签名的链接性,即使在生成时链接性并不理想。这允许事后证明签名的可链接性。

- TRS中的可链接性:多个签名者能够代表一个组签署相同的消息。

- 可编辑RS设置下的LRS

- revocable-iff-linked :利用可链接性属性来执行撤销。

匿名性

相比无条件匿名性,计算匿名性是主流

签名规模

恒定规模,线性规模(大部分)

用例场景

- 区块链和加密货币

LRS已被用于设计各种加密货币,包括CryptoNote、Monero、AEON和Bytecoin。其他LRS已应用于各种区块链驱动的应用程序。 - 电子投票

考虑到电子投票必须是匿名的,但同时又能抵抗双重投票,LRS以其匿名性、可链接性和公共可验证性保证满足了这些特征。 - ad-hoc网络中的身份验证

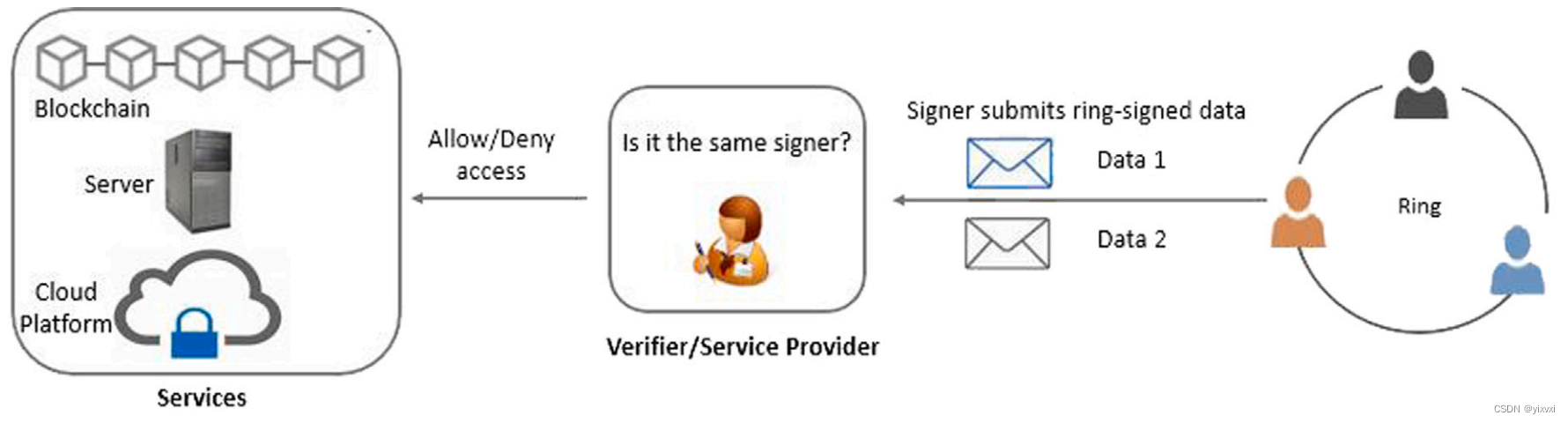

确定通信消息是否来自与身份验证机制相同的设备,LRS支持这一功能,同时保护设备免受任何去匿名化的影响。 - 云计算

访问控制机制在云计算范例中扮演着重要的角色。LRS提供了更高的安全控制,同时保证对这些平台的匿名访问,从而允许云服务提供商(csp)在每次访问资源时链接用户,同时保证匿名。 - 智慧城市

- 电子商务

Discussion and implications

Linkability computations

这篇文章提出的链接标签结构有两种范式:弱链接和强链接。

- 弱链接性的特点是可以灵活地生成可链接或不可链接的环签名,而签名者无法生成与环中其他签名者生成的环签名可链接的环签名。

- 强链接性强制链接

- 我们的链接性范式基于现有作品的发现,是基于链接标签的签名者绑定和确定性/静态特征或“可重构性”。

弱可链接性

弱链接性:在签名生成阶段根据非静态或动态参数构建链接标签。这种构造主要依赖于公钥列表(在某些情况下是有序列表)、指定事件𝑒𝑣和签名者生成的随机数。这一类别的现存作品中采用的流行风格是group-dependent结构(占这一类别所有文章的71%)。

请注意,只要签名者在生成多个签名时保持相同的环成员,这种可链接性就足够了。在某些情况下,链接标签的构造是signer unbinding(和签名者不绑定)。

弱链接性不适合加密货币,因为它们不能提供防止双重支出的完全保证,但适用于其他领域。候选实例是组成员跟踪,其重点是确定指定组中的成员关系。

根据实例理解一下弱可链接性。像group-dependent的构造依赖于非静态的签名环或动态随机值,注意使用随机值造成链接tag不可重构。而不是准确绑定签名者(独立于签名环)并且可以重构(这是强可链接性)。

最常见(71%):group-dependent

强可链接性

强链接性:强链接性标签的构造使得它们既与签名者绑定,又与环设置或组解耦。以这种范式为特征的作品都使用签名者的签名密钥以及其他可公开验证的属性,如事件标识符,签名者的公钥,交易号等。

最常见(41%):event identifier

安全性证明

大部分证明使用的是random oracle model

与ROM中的安全证明不同,SM (standard model)准确地提供了足以保证安全属性的假设或假设,因为ROM中的证明只是表明,不破坏证明假设的攻击必须利用安全证明的底层随机oracle模拟不满足的属性。因此,方案可能在ROM中是安全的,而在SM中是不安全的。

ROM的特点是两个基本问题:(1)不考虑具有量子能力的对手。(2)无法捕获能够执行预处理的非均匀敌手

鉴于加密货币的双花问题,并基于对上述两种可链接性范式的研究结果,文章制定了一份清单,其中每个回答都应该是肯定的,以指导未来的研究人员和开发人员实现强链接性。

- key image是从可公开验证的值计算的吗?

- key image是否全部绑定到签名者?

- 在相同的、可公开验证的值和签名者属性下,key image是否可重构?

- key image是否从一个环到另一个环保持静态?换句话说,key image与环隶属无关吗?

- 签名者能否仅用key image签名一次而不被拒绝?

该文是关于LinkableRingSignatures的综述,探讨了其在匿名性、安全性和可链接性方面的特性。签名者绑定、事件标识符和随机性在构建链接标签中的作用被详细分析,同时讨论了弱链接和强链接的差异,以及它们在应用场景如区块链、电子投票和云计算中的重要性。文章还强调了标准模型中的安全性证明和加密货币中防止双重支付的需求。

该文是关于LinkableRingSignatures的综述,探讨了其在匿名性、安全性和可链接性方面的特性。签名者绑定、事件标识符和随机性在构建链接标签中的作用被详细分析,同时讨论了弱链接和强链接的差异,以及它们在应用场景如区块链、电子投票和云计算中的重要性。文章还强调了标准模型中的安全性证明和加密货币中防止双重支付的需求。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?