华为园区交换机就是S系列交换机,即Sx700系列。包括S1700、S2700、S3700、S5700、S6700、S7700和S9700。S9300系列是目前主流高端交换机系列。

一、华为园区交换机基础

Sx700系列,其中“7”代表产品大系号,“x”代表不同的产品系列。

S1700、S2700属于百兆二层交换机,主用于中小型网络的接入层;S3700及以上各大系均属于三层交换机系列,S3700属于百兆三层交换机(支持千兆上行);S5700属于全千兆三层交换机(支持万兆上行),定位于大中型网络的汇聚层,实现多业务的汇聚与转发;S6700属于万兆三层交换机,定位于中型网络的核心层、大中型网络的汇聚层,实现多业务的汇聚与转发,高性能服务器的万兆接入等;S7700、S9300和S9700属于T比特路由交换机,提供极高性能的业务数据处理和路由性能,借助于CSS(Cluster Switch System,集群交换系统)实现业界最高性能的交换机集群。同一系列交换机可能分为“精简版(LI)”、“标准版(SI)”、“增强版(EI)”和“高级版(HI)”。这里的版本不是指交换机的软件版本,而是指不同的硬件型号。各系交换机均采用统一的VRP平台。

用户定位:1、数据中心交换机;2、核心交换机;3、汇聚交换机;4、接入交换机。

华为园区交换机的命名规则

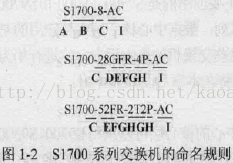

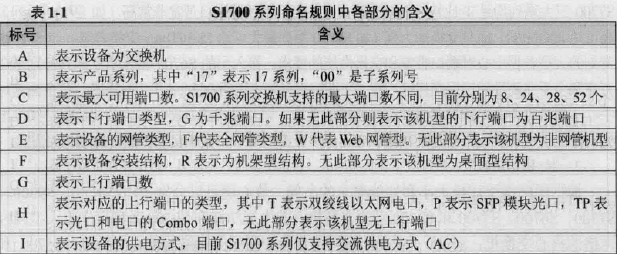

1、S1700系列机型的命名规则

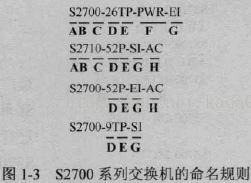

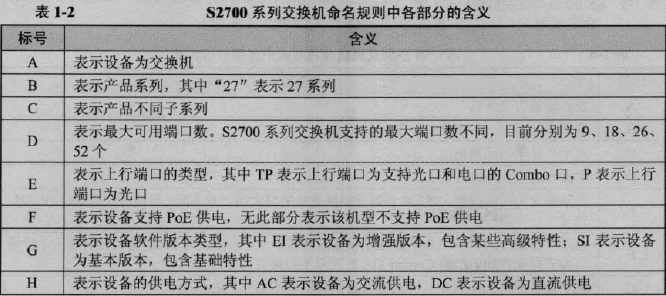

2、S2700系列机型的命名规则

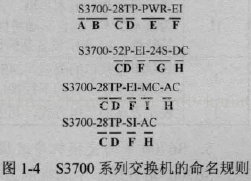

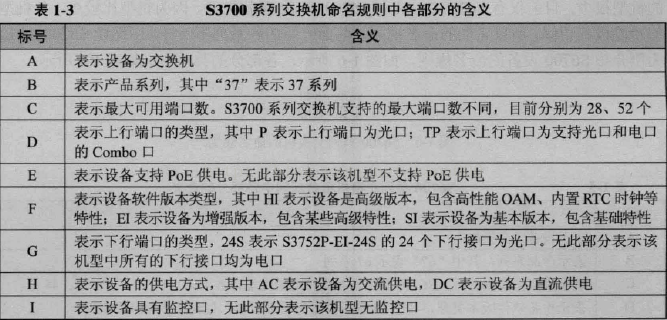

3、S3700系列机型的命名规则

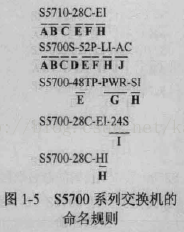

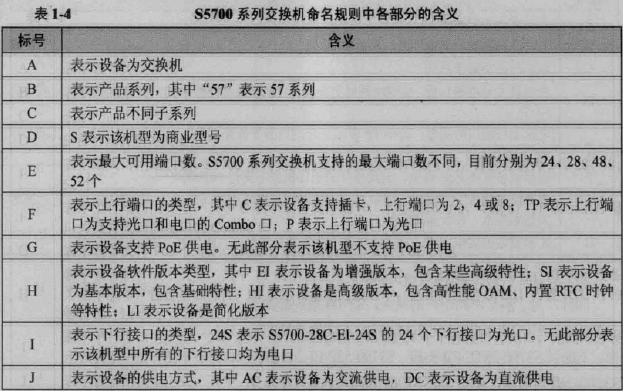

4、S5700系列机型的命名规则

5、S6700系列机型的命名规则

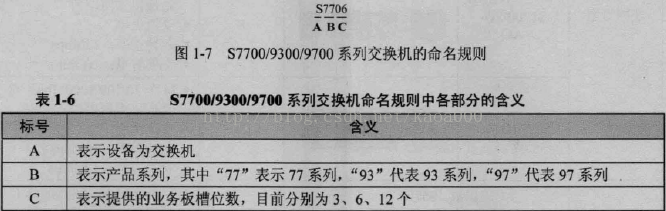

6、S7700/S9300/S9700系列机型的命名规则

都是机箱式结构的交换机,高端系列。

VRP系统基础及基本使用

对于一个新认识的网络交换机,首先要学习的就是该交换机的网络操作系统。S系列园区交换机操作系统——VRP(当前主要是VRP 5.x)。

一、VRP系统基础

VRP(VersatileRouting Platform,通用路由平台)。

1、VRP系统概述

目前主要有5.x版本和8.x版本,8.x应用于数据交换机CE系列和集群路由器NE5000E。

VRP以TCP/IP协议栈为核心,在操作系统中集成了路由、组播、QoS、VPN、安全和IP话音等数据通信要件。

VRP提供命令行界面——CommandLine Interface,CLI配置与管理设备。

2、VRP命令行视图

“视图”是VRP命令接口界面,不同的VRP命令需要在不同的视图下才能执行,不同的视图下配置有不同功能的命令。在VRP系统中,有的视图又是分层次的,在系统视图下可以进入各种功能视图,在一些功能视图下还可以进入对应的子功能视图。

3、VRP命令级别与用户级别

VRP系统把所有命令分成了许多个不同的级别,使不同权限的用户可以使用不同级别的命令。这也就确定了对应的不同用户级别。不同级别的用户登录后,只能使用等于或低于自己级别的命令。

(1)用户级别与命令级别

命令级别分为0~3共4级,用户级别分成0~15共16个级别。

(2)命令级别修改

使用command-privilege level rearrange命令(用户级别应为15级,否则无法执行该命令)将所有缺省注册为2、3级的命令,分别批量提升到10和15级。

使用command-privilege level level viewview-namecommand-key

(3)用户级别的密码设置

用户级别指登录用户的分类,共划分为16个级别(0~15),与命令级别对应。

为防止未授权用户的非法入侵,可以为各个用户级别设置对应的密码,但高级别用户访问低级别用户时不需要切换用户级别,也就不需要输入低级别的密码。

在系统视图下使用super password [level user-level] [cipherpassword]为对应的命令级别设置保护密码。

(4)切换用户级别

在系统视图下使用super [level]命令进行操作切换。不带参数默认切换到用户级别3。

4、VRP命令行的通用错误提示

5、VRP undo命令行

几乎所有的配置命令(不包括管理类的命令)都有对应的undo命令格式。一般用来恢复缺省情况、禁用某个功能或删除某项设置。

二、查看命令行显示信息

1、查看当前生效的配置信息

Display current-configuration [ configuration [ configuration-type [configuration-instance]] | interface[interface-type [interface-number]]] [feature feature-name [filterfilter-expression] | filter filter-expression] 或displaycurrent-configuration [all | inactive]

2、查看当前视图下正在运行的配置信息

Display this

3、控制命令行显示方式

命令行的回显模式(就是在屏幕上的显示模式)分为字符模式和行模式,可通过terminal echo-mode{character | line}设置。

通过screen-length screen-length temporary设置当前终端屏幕的临时显示行数。

4、过滤命令行显示信息

使用正则表达式来过滤显示信息。

(1)在命令中指定过滤方式:在命令行中通过输入begin、exclude或include关键字加正则表达式的凡是来过滤显示。Begin关键字是显示特定行和其以后的所有行,该特定行必须包含指定正则表达式;exclude关键字用来显示不包含指定正则表达式的所有行;include关键字用来指定只显示包含指定正则表达式的所有行。

(2)在分屏显示时指定过滤方式:在分屏显示时,使用“/”、“-”或“+”符号加正则表达式的方式,可以对还未显示的信息进行过滤显示。“/”等同begin;“-”等同exclude;“+”等同include。

三、VRP文件系统管理

可通过命令行对文件或目录进行创建、移动、复制、删除等操作,并可对交换机存储器进行管理。都是在用户视图下进行的。

1、VRP文件系统概述

VRP文件系统实现两类功能:管理存储器(包括flash:和cfcard:存储器)和管理保存在存储器中的文件。

(1)VRP系统文件名格式:文件名、路径+文件名,直接使用文件名,表示当前工作路径下的文件。不在当前路径时,为drive+path+filename,drive是交换机中的存储器,命名为flash:或cfcard:。如果交换机在堆叠情况下,则drive的命名如下:

Flash:堆叠系统中主交换机Flash存储器根目录。

槽位号#flash:堆叠系统中某槽位号的Flash存储器根目录。

2、目录管理

Mkdir directory、rmdir directory、pwd、cddirectory、dir [/all] [filename |flash:]

闪存flash:分为主——主控板闪存flash:和备用板闪存——slave#flash:,还有主控板CF卡——cfcard:和备用主控板CF卡——slave#cfcard:。如果堆叠交换机,驱动器名为“框号/槽位号#cfcard:”或“框号/槽位号#flash:”

3、文件管理

More filename、copy source-filenamedestination-filename [all]、move source-filename destination-filename、rename old-name new-name、zip source-filenamedestination-filename、unzip source-filename destination-filename、delete [/unreserved] filename [all]、delete [/unreserved] [/quiet]{filename | devicename}、undelete filename、reset recycle-bin [filename]、execute batch-filename、file prompt {alert | quiet}

4、存储器管理

格式化存储器:format devicename,如formatflash:

修复文件系统:fixdisk devicename

四、VRP系统的组成

VRP系统在启动时需要加载“系统软件”和“配置文件”两部分。

修改VRP系统启动的场景有以下几种:

①对交换机进行升级操作,即系统软件从低版本升级至高版本。

②对交换机进行降级操作(版本回退),即系统软件从高版本降至低版本。

③对一个新交换机加载已有的满足用户需求的配置文件。

④对交换机指定升级后的补丁文件。

1、VRP系统软件

VRP系统包括“软件系统”和“配置文件”两大部分。软件系统包括“BootROM软件”和“系统软件”。交换机加电后先运行BootROM软件,初始化硬件并显示交换机的硬件参数,在运行系统软件。

交换机在升级时包括升级BootROM软件和系统软件。

(1)VRP系统软件版本

VRP系统软件版本分为“核心版本”(或内核版本)和“发行版本”两种。核心版本是用来开发具体交换机VRP系统的基础版本,即通常说的VRP5.x和8.x版本;发行版本则是在核心版本基础上针对具体产品系列而发布的VRP系统版本。

VRP系统的核心版本是由一个小数来表示,小数点前面的数字表示主版本号,小数点后第一位数字表示次版本号,后面1~2位数字为修订版本号。如VRP 5.120

VRP系统的发行版本是以V、R、C三个字母(代表三种不同的版本号)进行标识的,基本格式为VxxxRxxxCxx,x是一些具体数字。V、R部分为必须部分。

①V版本是指产品所基于的软件或硬件平台版本。Xxx从100开始,并以100为单位递增编号。当产品的平台发生变化,V版本号才会发生变化。

②R版本是面向客户发布的通用特性集合,是产品在特定 的具体体现形式。Rxxx标识面向所有客户发布的通用版本,xxx从001开始以1为单位递增编号。

③C版本是基于R版本开发的快速满足不同类型客户需求的客户化版本。

可通过display version查询。

(2)VRP系统软件名称

文件扩展名为“.CC”

2、VRP系统配置文件

配置文件为文本文件,规则如下

①以命令格式保存

②为节省空间,只保存非缺省的参数

③以命令视图为基本框架,同一命令视图的命令组织在一起,形成一节,节与节之间通常用空行或注释行隔开(以“#”开始的为注释行)。空行或注释行可以是一行或多行。

④文件中各节的顺序安排通常为全局配置、接口配置、各种协议配置和用户界面配置。

⑤配置文件必须以“.cfg”或“.zip”作为扩展名,而且必须存放在存储交换机的根目录下。

3、VRP系统补丁文件

产品补丁仅适用于特定交换机的补丁软件:VRC版本后加上SPCxxx,如V200R001C00SPC300。公共补丁是可适用于某个VR版本的VRP系统通用补丁:在VR版本后加上SPHxxx,如V200R001SPH002。

热补丁HP(Hot Patch)和冷补丁CP(Cold Patch)

增量型补丁和非增量型补丁。

补丁的状态有空闲态Idle、去激活Deactive、激活Active、运行Running。

4、启动BootROM软件

BootROM软件又分为基本BootROM软件和扩展BootLoad软件。交换机上电后,先运行基本BootROM软件,并负责引导运行BootLoad软件,BootLoad软件负责引导运行系统软件。

在启动BootLoad软件时,按下<Ctrl+B>,提示输入进入扩展BootROM菜单的密码(默认Admin@hauwei.com),此密码在系统视图下可通过reset boot password重置为缺省密码。BootLoad菜单的界面:

通过BootLoad菜单,用户指定交换机启动时加载的系统软件,修改进入基本BootROM菜单密码,清除Console用户密码等。

5、管理VRP配置文件

VRP系统有“配置文件”(已以文件形式保存的配置)和“当前配置”(正在运行、生效的配置,仅指没有以文件形式保存的配置)两种配置文件。用户可以进行保存配置文件(即把当前配置以文件形式保存起来)、备份配置文件(备份已有的配置文件)、恢复配置文件(恢复使用其他配置文件),指定下次启动的启动文件(包括配置文件)等。

(1)保存配置文件

采用“自动保存配置”和“手动保存配置”。

自动保存分为:本地自动保存配置文件和远程自动保存配置文件。

本地自动保存配置文件的方法:先在系统视图下使用set save-configuration [intervalinterval | cpu-limit cpu-usage | delay delay-interval]*配置系统定时保存配置文件。配置文件保存在下次启动配置文件中。

远程自动保存配置文件:先通过set save-configuration backup-to-server server server-ip transport-type { ftp | sftp }user user-name password password [path folder] 或set save-configuration backup-to-server serverserver-ip transport-type tftp [ path folder ]

手动保存配置文件:save [all] [configuration-file]

当前配置保存到指定文件时,文件必须以“.zip”或“.cfg”作为扩展名,而且系统启动配置文件必须存放在存储交换机的根目录下。

(2)备份配置文件

A、直接屏幕复制

执行displaycurrent-configuration命令并复制所有显示信息到TXT文本文件中。

B、备份配置文件到flash:或cfcard:存储器中

先save config.cfg,然后copyconfig.cfg backup.cfg

C、通过TFTP备份配置文件

将交换机作为TFTP客户端,与TFTP服务器相连,保存配置文件到TFTP服务器。要先设置好下载配置文件的传输路径、TFTP服务器IP、端口号。在本地交换机用户视图下执行tftp [-a source-ip-address | -i interface-type interface-number]tftp-server put source-filename [destination-filename]命令备份指定的配置文件。

<Huawei>tftp 10.1.1.1 putcfcard:/config.cfg backup.cfg

D、通过FTP备份配置文件

两种方式:一种是把交换机当做FTP服务器,PC作为FTP客户端,从PC上主动下载备份配置文件;二是将交换机当做FTP客户端,PC作为服务器,交换机主动连接服务器上传配置文件进行备份。

<Huawei>system-view

[Huawei]ftp server enable #----启动FTP服务器功能

[Huawei]aaa #---起送AAA认证,进入AAA视图

[Huawei-aaa]local-user huawei passwordcipher huawei@123 #---配置用户huawei,加密密码huawei@123

[Huawei-aaa]local-user huawei ftp-directorycfcard: #---设置用户huawei可访问的目录为cfcard:

[Huawei-aaa]local-user hauwei service-typeftp #---配置用户huawie可使用FTP服务

[Huawei-aaa]local-user huawei privilegelevel 15 #---配置用户的级别为15级。

(3)恢复配置文件

从存储器上备份的配置文件中恢复配置文件;通过TFTP恢复备份在PC上的配置文件;通过FTP恢复备份在PC上的配置文件。

恢复配置文件后,使用startupsaved-configuration configuration-file命令指定重新启动使用的配置文件。

(4)比较配置文件

系统视图下执行compareconfiguration [configuration-file] [current-line-number save-line-number]命令。

(5)清除配置文件

系统视图下执行resetsaved-configuration,清除当前加载的配置文件。

Clearconfiguration interface interface-type interface-number,清除指定接口下配置信息或将其配置恢复到缺省值,clear configuration this命令清除该接口下配置。

6、交换机启动管理

(1)配置系统启动文件

使用display startup查看当前交换机指定的下次启动时加载的文件。

Startupsystem-software system-file

Startupsaved-configuration configuration-name

Startup patchfile-name [slave-board]

Display startup

Display saved-configuration[last | time | configuration]

(2)重新启动交换机

Reboot [fast |save diagnostic-information] 配置立即重新启动

Schedule reboot{at time | delay interval [force]}定时重新启动

VRP系统登录及远程文件管理

VRP是一个多用户网络操作系统,不仅可以创建多个用户,通过“用户界面”区分不同的用户类型,且可以通过用户级别为具体用户配置不同的服务和权限。用户访问交换机VRP系统有多种不同的登录防范,包括Console口本地登录和Telnet、STelnet、HTTP和HTTPS协议远程登录。还可通过各种文件传输协议(如FTP、SFTP、SCP、FTPS)进行远程文件管理。

一、VRP系统首次登录

必须采用本地登录方式,通过Console口或MiniUSB口登录

二、交换机基本配置的而配置

1、配置交换机时间和日期

Clock timezonetime-zone-name {add | minus} offset

Clock datetimeHH:MM:SS YYYY-MM-DD

2、配置交换机名称和IP地址

这里所配置IP可看成管理IP,专为Telnet之类的远程登录使用。在华为交换机中除了一些交换机提供的专门管理口(通常为Ethernet0/0/0接口)外,不能直接在物理接口上配置IP地址,仅可在VLAN接口、Loopback、Tunnel、子接口等这些逻辑接口上配置IP地址。管理IP地址通常是在管理接口,或VLAN接口上配置。通常在VLAN接口上配置,可直接在缺省的VLAN1接口上配置。

System-view

Sysnamehost-name

Interfaceinterface-type interface-number

Ip addressip-address {mask | mask-length} [sub]

3、设置标题文本

通常不需要进行配置。

Header login {informationtext | file file-name} 设置用户登录时显示的标题文本(但需要用户设置通过验证方式登录到交换机上,否则系统不会显示)。

Header shell{information text | file file-name}设置用户登录成功后显示的标题文本。

三、用户界面

当用户通过Console口、Telnet或SSH方式登录交换机时,VRP系统会为登录用户分配相应的用户界面(User-interface)管理当前用户与交换机之间的会话。VRP系统支持“Console用户界面”和“VTY用户界面”两大类。

1、用户界面概述

用户界面视图是VRP系统提供的一种命令行视图,用来配置和管理所有工作在异步交互方式下的物理接口(Console或MiniUSB口)和逻辑接口(VTY虚拟接口),从而达到统一管理各种用户界面的目的。

用户与用户界面的关系,用户与用户界面并没有固定的对应关系,Console类型的用户界面只有一个,VTY类型的用户界面有多个,每个用户界面可以分配给一个用户使用。用户界面的管理和监控对象是使用某种方式登录的用户。

用户登录时,系统会根据用户的登录方式自动给用户分配一个当前空闲的、编号最小的某类型的用户界面,整个登录过程将受该用户界面视图下的配置约束。

2、用户界面的编号

Console类型的用户界面只有一个,VTY类型的用户界面有多个。

相对编号:针对具体类型用户界面进行的编号方式,其格式:用户界面类型+编号。

Console编号:固定为CON0,且只有这一个编号。

VTY编号:第一个为VTY0,第二个为VTY1,最高VTY14。

绝对编号:可用displayuser-interface查看。每个主控板上Console口只有一个,VTY类型的用户界面最多有20个(其中0~14提供给普通Telnet/SSH用户的用户接口,16~20预留给网管用户的接口)

3、用户界面的用户验证和优先级

为安全需要为不同用户界面配置相应的安全保护措施,那就是配置用户界面下的用户验证。配置用户界面的用户验证方式后,用户登录交换机时VRP系统会对用户的身份进行验证。

(1)用户界面的用户验证方式

VRP系统中对用户的验证方式有两种:Password验证和AAA验证:

Password验证:只需进行密码验证,不需要进行用户名验证,所以不需要配置本地用户。

AAA验证:需要同时进行用户名验证和密码验证,需要创建本地用户,并配置对应的密码。

(2)用户界面优先级

VRP系统支持对登录用户进行分级管理,用户级别分为0~15共16个级别。用户所能访问命令的级别由其所使用的用户界面配置的优先级(当采用不验证或密码验证方式时)或者为用户自身配置的用户优先级别(当采用AAA验证方式时)决定。就是在AAA验证方式下,用户级别不是由所使用的用户界面级别确定,而是由具体的用户账户优先级别确定,更加灵活,这也决定了在AAA验证方式下,必须为具体的用户配置具体的用户优先级。

4、Console用户界面配置与管理

(1)配置Console用户界面的物理属性

包括Console口的传输速率、流控方式、校验位、停止位和数据位。

System-view

User-interface consoleinterface-number

Speedspeed-value

Flow-control{hardware | none | software}

Parity {even |mark | none | odd | space}

Stopbits {1.5 |1 | 2}

Databits {5 | 6| 7| 8}

(2)配置Console用户界面的终端属性

终端属性也就是终端控制台窗口属性,包括用户超时断连功能、终端屏幕的显示行数或列数以及历史命令缓冲区大小。

System-view

User-interface console interface-number

Idle-timeout minutes [seconds]

Screen-length screen-length [temporary]

Screen-width screen-width

History-command max-size size-value

(3)配置Console用户界面的用户优先级

(4)配置Console用户界面的用户验证方式

Console用户界面提供AAA验证、密码验证和不验证3种用户验证方式。

System-view

User-interface console interface-number

Authentication-mode {aaa | password | none}

Set authentication password cipher password

Quit

Aaa

Local-user user-name {password cipherpassword | privilege level level}*

Local-user user-name service-type terminal

(5)Console用户界面管理

Display users[all]

Displayuser-interface console ui-number [summary]

Displaylocal-user

Killuser-interface 0 或 kill user-interface console 0

5、VTY用户界面配置与管理

(1)配置VTY用户界面的最大个数

VTY用户界面最大个数是指登录交换机的Telnet用户和SSH用户的总和。

User-interfacemaximum-vty number

当配置VTY用户界面最大个数为0时,任何用户(包括网管用户)都无法通过VTY登录到交换机。

(2)配置VTY用户界面的基于ACL的登录限制

可以通过访问控制列表(ACL)实现对通过VTY用户界面的登录进行限制。先在系统视图下执行acl命令创建一个访问控制列表并进入ACL视图,然后执行rule命令增加相应访问控制列表的规则。

用户界面支持通过基本ACL(200~2999)来限制源IP地址(即访问用户的主机或网段IP地址),支持高级ACL(3000~3999)同时限制源IP地址和目的IP地址(要访问的主机或网段IP地址),以及源端口和目的端口。

当ACL的规则配置为permit(允许)时:

①如果该ACL应用在inbound(入)方向,则允许指定源IP地址的其他交换机访问本地交换机。

②如果该ACL应用在outbound(出)方向,则允许本地交换机访问指定源IP地址的其他交换机。

当ACL的规则配置为deny(拒绝)时:

①如果该ACL应用在inbound(入)方向,则拒绝其他交换机访问本地交换机

②如果该ACL应用在outbound(出)方向,则拒绝本地交换机访问其他交换机

当ACL未配置规则时:

①如果该ACL应用在inbound(入)方向,则允许任何其他交换机访问本地交换机

②如果该ACL应用在outbound(出)方向,则允许本地交换机访问任何其他交换机。

System-view

User-interface vty first-ui-number[last-ui-number]

Acl acl-number {inbound | outbound}

(3)配置VTY用户界面的终端属性

包括用户超时断连功能、终端屏幕显示行数或列数以及历史命令缓冲区。

System-view

User-interface vty first-ui-number[last-ui-number]

Shell

Idle-timeout minutes [seconds]

Screen-length screen-length

Screen-width screen-width

History-command max-size size-value

Protocolinbound {all | ssh | telnet}

(4)配置VTY用户界面的用户优先级

VTY用户界面优先级的配置方法是使用user-interface vty first-ui-number [last-ui-number]命令进入对应的VTY用户界面,然后userprivilege level level,VTY用户界面对应的缺省命令访问级别是0(即最低的访问级别,仅具浏览权限)

(5)配置VTY用户界面的用户验证方式

VTY用户界面也提供AAA验证、密码验证和不验证3种。配制方法是user-interfacevty first-ui-number [last-ui-number]命令进入对应的VTY用户界面,然后Authentication-mode{aaa | password | none}

6、用户登录配置与管理

(1)用户登录概述

用户可通过Console口、Telnet、STelnet(安全Telnet,即SSH)或Web方式登录交换机。分为命令行登录方式(包括Console口、Telnet和STelnet),Web网管方式登录包括HTTP或HTTPS方式登录。

(2)配置用户通过Telnet登录交换机

●配置Telnet服务器功能和参数:包括使能Telnet服务器功能和Telnet服务器参数配置

●配置Telnet用户登录的VTY用户界面:知道那个可用于Telnet登录的VTY用户界面,并配置相关VTY用户界面属性,包括VTY用户界面的用户优先级、验证方式、呼入限制、呼出限制等。

●配置Telnet类型的本地用户AAA验证方式:包括平配置验证方式为AAA时的用户名和密码,并支持Telnet服务。

●从终端通过Telnet登录交换机:从终端通过Telnet客户端软件登录到交换机VRP系统。

System-view

telnet server enable

telnet server port port-number

登录成功后,可通过displayusers [all]查看用户界面连接情况;通过display tcp status查看当前建立的所有TCP连接情况;通过display telnet server status查看服务器的状态和配置信息。

示例:配置telnet登录

<Huawei>system-view

[Huawei]user-interface vty 0 7

[Huawei-ui-vty-0-7]shell

[Huawei-ui-vty-0-7]idle-timeout 20

[Huawei-ui-vty-0-7]screen-length 30

[Huawei-ui-vty-0-7]history-command max-size20

[Huawei-ui-vty-0-7]authentication-mode aaa

[Huawei-ui-vty-0-7]user privilege level 15

[Huawei-ui-vty-0-7]quit

[Huawei]user-interface maximum-vty 8

[Huawei]acl 2001

[Huawei-acl-basic-2001]rule permit source10.1.1.1 0

[Huawei-acl-basic-2001]quit

[Huawei]user-interface vty 0 7

[Huawei-ui-vty-0-7]acl 2001 inbound

[Huawei]aaa

[Huawei-aaa]local-user huawei passwordcipher hello@123

[Huawei-aaa]local-user hauwei service-typetelnet

[Huawei-aaa]local-user hauwei privilegelevel 3

[Huawei-aaa]quit

[Huawei]telnet server enable

[Huawei]telnet server port 1025

(3)配置用户通过STelnet登录交换机

STelnet(SecureTelnet,安全Telnet)是基于SSH(Secure Shell,安全外壳)协议。

●支持RSA和DSA(DigitalSignature Algorithm,数字签名算法)加密、认证方式,RSA用于对发送的数据进行加密和数字签名,DSA仅用于对数据进行数字签名。

●支持用加密算法DES、3DES、AES128对用户名密码以及传输的数据进行加密。

华为S系列交换机支持SSH服务器功能,可接收多个SSH客户端的连接。同时还支持SSH客户端功能,可以与支持SSH服务器功能的交换机建立SSH连接,实现从本地交换机通过SSH登录到远程交换机。交换机作为SSH服务器支持SSH2和SSH1两个版本,作为客户端只支持SSH2。

STelnet登录配置步骤:

●配置STelnet服务器功能及参数:包括服务器本地秘钥对生成、STelnet服务器功能的开启以及服务器参数的配置,如监听端口号、秘钥对更新时间、SSH验证超时时间或SSH验证重试次数等。

●配置SSH用户登录的用户界面:包括VTY用户界面的用户优先级、用户验证方式(仅可选择AAA验证方式)、支持SSH协议及其他VTY用户界面属性。

●配置SSH用户:包括SSH用户名和密码、验证方式和服务方式等

●用户通过STelnet登录交换机:通过SSH客户端软件登录到交换机VRP系统。

配置SSH用户:

S系列交换机支持RSA、DSA、password、password-rsa、password-dsa和all六种用户验证方式。其中password-rsa验证需要同时满足password验证和RSA验证;password-dsa验证需要同时满足password验证和DSA验证;all验证是指password验证、RSA或DSA验证方式满足其中一种即可。

这里的password验证要依靠AAA实现,所以当用户使用password、password-rsa、password-dsa验证方式登录时,需要在AAA视图下创建同名的本地用户。

如果SSH用户使用password验证,则只需在SSH服务器端生成本地RSA或DSA秘钥;如果SSH用户使用RSA或DSA验证,则在服务器端和客户端都需要生成本地RSA或DSA秘钥对,并且服务器端和客户端都需要将对方的公钥配置到本地。

如果对SSH用户进行password验证(password、password-rsa、password-dsa验证),还需进行3-18表的配置;如果对SSH用户进行rsa或dsa验证(dsa、rsa、password-dsa、password-rsa)还需进行3-19表配置;如果对SSH用户进行password-rsa或password-dsa验证,则AAA用户和RSA或DSA公钥都需要进行配置。

(4)通过STelnet登录交换机的配置示例

PC1使用client001用户通过password验证方式登录SSH服务器,PC2使用client002用户通过RSA验证方式登录SSH服务器。

配置步骤:

<Huawei>system-view

[Huawei]sysname SSH Server

[SSH Server]user-interface vty 0 4

[SSH Server-ui-vty-0-4]authentication-modeaaa

[SSH Server-ui-vty-0-4]protocol inbound ssh

[SSH Server-ui-vty-0-4]user privilege level5

[SSH Server-ui-vty-0-4]quit

[SSH Server]ssh user client001authentication-type password

[SSH Server]aaa

[SSH Server-aaa]local-user client001password cipher huawei@123

[SSH Server-aaa]local-user client001privilege level 3

[SSH Server-aaa]local-user service-type ssh

[SSH Server-aaa]quit

[SSH Server]ssh user client002 authentication-typersa

[SSH Server]rsa local-key-pair create

[SSH Server]rsa peer-public-key rsakey001

[SSH Server-rsa-public-key]public-key-codebegin

[SSH Server-rsa-key-code]312321438782194321432183CDE3232323

……

[SSH Server-rsa-key-code]public-key-codeend

[SSH Server-rsa-public-key]peer-public-keyend

[SSH Server]ssh user client002 assignrsa-key rsakey001

[SSH Server]stelnet server enable

[SSH Server]ssh user client001 service-typestelnet

[SSH Server]ssh user client002 service-typestelnet

使用rsa验证方式的,需要使用客户端工具(Puttygen.exe)产生客户端的rsa秘钥对,其中的公钥需要通过public-key-code begin和public-key-code end配置到交换机中。

四、配置用户通过HTTP Web网管登录交换机

(1)上传和加载Web网页文件:在使能HTTP服务功能前,需要确保交换机上已经加载了Web网页文件。

(2)配置SSL策略并加载数字证书:仅在需重新加载SSL证书时才执行此项配置。

(3)配置HTTP服务功能:包括HTTPS及HTTP服务的使能、端口号、会话超时等。

(4)配置HTTP用户:包括HTTP用户名及密码、用户级别、接入类型等。

(5)配置HTTP访问控制:包括配置ACL规则及HTTP基本访问控制列表,提高HTTP访问的安全性。

(6)用户通过HTTP登录

1、上传和加载web网页文件

出厂存储交换机中已保存web网页文件,不需上传,只要加载就行。系统视图下http server load file-name加载指定的web网页文件。Web网页文件必须保存在存储器根目录下,且必须是“*.web.zip”或“*.web.7z”格式。

2、(可选)配置SSL策略并加载数字证书

通过HTTP登录时也会跳转至通过HTTPS登录(保证登录时用户信息的安全)。服务器数字证书文件即私钥文件必须保存在flash:存储器根目录的security目录下。

3、配置HTTP服务功能

配置的是HTTP服务属性和基本的管理操作,包括启用HTTP、HTTPS服务功能,配置SSL策略、HTTP服务端口、HTTP会话超时和释放HTTP连接。

4、(可选)配置HTTP访问控制

可通过基本ACL允许指定的客户端通过HTTP方式登录到交换机。

五、配置用户通过HTTPS Web网管方式登录交换机

(1)上传和加载Web网页文件

(2)上传服务器数字证书文件及私钥文件:

(3)配置SSL策略并加载数字证书:仅在需重新加载SSL证书时才执行此项配置。

(4)配置HTTPS服务功能:包括HTTPS服务的使能、端口号、会话超时等。

(5)配置HTTP用户:包括HTTP用户名及密码、用户级别、接入类型等。

(6)配置HTTP访问控制:包括配置ACL规则及HTTP基本访问控制列表,提高HTTP访问的安全性。

(7)用户通过HTTPS登录

1、上传服务器数字证书文件及私钥文件

必须保存在flash:存储器根目录的security目录中。

2、配置SSL策略并加载数字证书文件

加载数字证书文件的同时要指定私钥文件。

3、配置HTTPS服务功能

httpsecure-server enable

httpsecure-server port port-number

4、通过HTTPS登录交换机

具体配置步骤:

(1)上传数字证书和web网页文件,以FTP方式上传

<Huawei>system-view

[Huawei]sysnameHTTPS-Server

[HTTPS-Server]ftpserver enable

[HTTPS-Server]aaa

[HTTPS-Server-aaa]local-userhuawei password cipher hello@123

[HTTPS-Server-aaa]local-userhuawei service-type ftp

[HTTPS-Server-aaa]local-userhuawei privilege level 15

[HTTPS-Server-aaa]local-userhuawei ftp-directory flash:

[HTTPS-Server-aaa]quit

上传数字证书文件和密钥文件:1_servercert_pem_rsa.pem和1_serverkey_pem_rsa.pem。

(2)配置SSL策略并加载数字证书

[HTTPS-Server]mkdirsecurity/

[HTTPS-Server]copy1_servercert_pem_rsa.pem security/

[HTTPS-Server]copy1_serverkey_pem_rsa.pem security/

创建HTTPS服务器SSL策略,并通过certificateload pem-cert命令加载PEM格式的数字证书,包括服务器证书和服务器密钥两个文件。

[HTTPS-Server]sslpolicy http_server

[HTTPS-Server-ssl-policy-http_server]certificateload pem-cert 1_servercert_pem_rsa.pem key-pair rsa key-file1_serverkey_pem_rsa.pem auth-code cipher 123456

[HTTPS-Server-ssl-policy-http_server]quit

(3)加载新上传的web网页文件(如使用交换机自带的web文件,则不需配置此步)

[HTTPS-Server]http server load web001.7z

(4)使能HTTPS服务器功能,并创建HTTP用户,配置用户级别和对HTTP服务的支持

[HTTPS-Server]http secure-server ssl-policy http_server

[HTTPS-Server]http secure-server enable

[HTTPS-Server]aaa

[HTTPS-Server-aaa]local-user admin password cipher huawei

[HTTPS-Server-aaa]local-user admin privilege level 15

[HTTPS-Server-aaa]local-user admin service-type http

[HTTPS-Server-aaa]quit

六、登录后的常用管理操作

1、显示在线用户

Display users [all]

2、清除在线用户

Killuser-interface {ui-number | ui-type ui-number}

3、设置用户级别的切换密码

Supper password[level user-level] [cipher password]

4、切换用户级别

Super [level]

5、锁定用户配置权限

Configurationexclusive

锁定配置权限给当前操作用户。锁定用户配置权限后,可以明确的获取独享的配置权限,其他用户无法在获取到配置权限,解决多用户同时配置出现冲突的问题。

Configuration-occupiedtimeout timeout-value命令设置自行解锁时间间隔

Displayconfiguration-occupied user 查看当前锁定配置的用户信息。

6、发送消息给其他用户界面

Send {all |ui-type ui-number | ui-number1}

7、undo自动匹配上一级视图

Matchedupper-view,允许undo命令到上一级视图执行。

8、锁定用户界面

Lock

9、允许在系统视图下执行用户视图命令

Runcommand-line

10、设置交换机允许的明文密码最小长度

系统视图下执行Set passwordmin-length length

七、常见配置错误分析与排除

1、Telnet登录失败的故障分析与排除

(1)查看VTY用户界面视图是否允许支持Telnet服务

User-interfacevty

Display this

查看protocol inbound命令配置项是否为telnet或 all

(2)查看登录交换机的用户数是否到达上限

Display users

Displayuser-interface maximum-vty

(3)查看交换机上VTY用户界面视图下是否正确配置了ACL

User-interfacevty

Display this 查看是否配置了ACL,如配置

Display aclacl-number

(4)查看VTY用户界面视图下是否正确设置登录验证

如使用authentication-modepassword命令配置了VTY登录验证方式,必须在登录时正确输入正确密码;使用authentication-mode aaa,则必须使用aaa的local-useruser-name password创建AAA本地用户。

2、STelnet登录失败

(1)查看VTY用户界面是否支持SSH服务

User-interfacevty

display this查看protocolinbound {ssh | all}

(2)查看登录SSH服务器端的用户数是否到达上限

Displayusers display user-interfacemaximum-vty

(3)查看SSH上VTY用户界面下是否绑定了ACL

User-interfacevty display this display acl acl-number

(4)查看SSH客户端和服务器上SSH版本是否兼容

Display sshserver status查看版本,如是SSHv1,则执行ssh server compatible-ssh1x enable

(5)查看SSH服务器端的SSH服务是否启动

Display sshserver status 如没使能,stelentserver enable

(6)查看在SSH服务器端是否配置了RSA或DSA公钥

Display rsalocal-key-pair public 或display dsa local-key-pair public,如果显示信息为空,执行rsalocal-key-pair create 或dsa local-key-pair create

(7)查看SSH服务器上是否配置了SSH用户

Display sshuser-information,如果不存在,执行

Ssh user 、ssh userauthentication-type和ssh user service-type建立新SSH用户。

(8)查看SSH客户端是否使能了首次验证功能。

Ssh clientfirst-time enable

远程文件管理

交换机在进行文件管理时,可以充当服务器和客户端两种角色

一、通过FTP进行文件操作

二、通过SFTP进行文件操作

SFTP是SSH协议的一部分,需要通过VTY用户界面进行连接(而FTP协议不需要通过VTY用户界面连接)。终端上需要已安全SSH客户端软件。配置任务如下:

(1)配置SFTP服务器功能和参数:包括服务器本地密钥对生成、SFTP服务器功能使能即服务器参数的配置:监听端口号、密钥对更新时间、SSH验证超时时间、SSH验证重试次数。

(2)配置SSH用户登录的用户界面:包括用户验证方式、VTY用户界面支持SSH协议及其他基本属性。

(3)配置SSH用户:包括SSH用户的创建、验证方式、服务方式、SFTP服务授权目录等。

一个具体的配置示例:

<Huawei>system-view

[Huawei]sysnameSSH Server

[SSH Server]rsalocal-key-pair create

…

[SSH Server]sftpserver enable

[SSH Server]user-interfacevty 0 4

[SSH Server-ui-vty-0-4]authentication-modeaaa

[SSHServer-ui-vty-0-4]protocol inbound ssh

[SSHServer-ui-vty-0-4]quit

[SSH Server]sshuser client001 authentication-type password

[SSH Server]sshuser client001 service-type sftp

[SSH Server]sshuser client001 sftp-directory flash:

[SSH Server]aaa

[SSH Server-aaa]local-userclient001 password cipher hauwei@123

[SSHServer-aaa]local-user client001 privilege level 15

[SSH Server-aaa]local-userclient001 service-type ssh

[SSHServer-aaa]quit

三、通过SCP进行文件操作

配置任务如下:

(1)配置SCP服务器功能和参数:包括服务器本地密钥对生成、SCP服务器功能使能即服务器参数的配置:监听端口号、密钥对更新时间、SSH验证超时时间、SSH验证重试次数。

(2)配置SSH用户登录的用户界面:包括用户验证方式、VTY用户界面支持SSH协议及其他基本属性。

(3)配置SSH用户:包括SSH用户的创建、验证方式、服务方式等。

客户端需要使用OpenSSH进行,在终端的命令提示符下执行:scp [-port port-number | -a sourceaddress | -I interface-typeinterface-number | -r | -cipher {des | 3des | aes128} | -c]* sourcefiledestinationfile命令直接上传文件至服务器或从服务器下载文件至本地。

四、通过FTPS进行文件操作

配置任务:

(1)上传服务器数字证书文件及私钥文件。

(2)配置SSL策略并加载数字证书:包括配置SSL策略及在服务器上加载数字证书。

(3)配置FTPS服务器功能及FTP服务参数:包括为FTPS服务器配置SSL策略、FTPS服务器的使能及FTP服务参数的配置:端口号、源地址、超时断连时间。

(4)配置FTP本地用户:

(5)通过FTPS访问交换机:

具体配置示例步骤:

<Huawei>system-view

[Huawei]sysname FTPS-Server

[FTPS-Server]ftp server enable

[FTPS-Server]aaa

[FTPS-Server-aaa]local-user admin passwordcipher hauwei@123

[FTPS-Server-aaa]local-user admin privilegelevel 3

[FTPS-Server-aaa]local-user admin service-typeftp

[FTPS-Server-aaa]local-user adminftp-directory flash:

[FTPS-Server-aaa]quit

[FTPS-Server]ssl policy ftp_server

[FTPS-Server-ssl-policy-ftp_server]certificateload ans1-cert servercert.der key-pair rsa key-file serverkey.der

[FTPS-Server-ssl-policy-ftp_server]quit

[FTPS-Server]undo ftp server

[FTPS-Server]ftp secure-server ssl-policyftp_server

[FTPS-Server]ftp secure-server enable

1019

1019

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?