MAC地址是网络设备中不变的物理地址,所以基于MAC地址的接入控制就成了最直接,甚至可能是大多数情况下最有效的控制手段。在二层交换网络中,是通过依靠保存在交换机中的MAC地址表来进行寻址的,这时如果控制交换机中存储的MAC地址表就可以控制一些非法设备的接入,让其他设备不能与他进行通信。

在华为S系列交换机中,为了实现这个目的提供了多种基于MAC地址的安全手段,如限制接口学习MAC地址表项的数量,限制交换机中MAC地址表项的总数,关闭端口的MAC地址学习功能,使能端口安全功能(包括安全动态MAC地址和Sticky MAC地址)、MAC地址防漂移、MAC地址漂移检测、MAC-spoofing-defend、丢弃源MAC地址为全0或全1的报文和端口桥功能(丢弃源MAC地址和目的MAC地址均在设备的同一端口上学习到的报文)等。

这些安全特性更适用于小型网络,或对一些特定的非法用户进行控制,大型网络中更多采用AAA控制方案和802.1x认证、MAC地址认证和Portal认证方式。

MAC地址表概述

MAC地址表记录了与交换机相连的设备的MAC地址、接口号以及所属的VLAN ID的对应关系,也就是通常所说的CAM(Content Addressable Memory,内容可寻址内存)表。在转发数据时,设备根据报文中的目的MAC地址查询MAC地址表,快速定位出接口,从而减少广播。

MAC地址表与ARP表是不同的,ARP表中描述的是IP地址与MAC地址的对应关系,用来通过IP地址解析MAC地址的,在局域网内部最终又是通过MAC地址表查找对应的出接口,进行数据帧转发的。

一、MAC地址表项

MAC地址表中的一个个映射项就是MAC地址表项,但它们有几种形成方式,对应就形成了几种MAC地址表项类型和老化方式。

1、MAC地址表的分类

MAC地址表项分为动态表项、静态表项和黑洞表项。

动态表项由接口通过对报文中的源MAC地址学习方式动态获得的,这类MAC地址表项有老化时间。静态MAC地址表项则是由用户手工配置的,这类MAC地址表项不会被老化。

黑洞MAC地址表项是一种特殊的静态MAC地址表项,用于丢弃含有特定源MAC地址或目的MAC地址的数据帧。为防止无用MAC地址表项占用MAC地址表,同时为了防止黑客通过MAC地址攻击用户设备或网络,可将非信任用户的MAC地址配置为黑洞MAC地址,当设备收到目的MAC或源MAC地址为黑洞MAC地址的报文时,直接丢弃。黑洞MAC地址表项也是由用户手工配置的,这类MAC地址表项也不会被老化。

在系统复位后,动态MAC地址表项会丢失,而保存的静态MAC地址表项和黑洞MAC地址表项都不会丢失。

2、MAC地址表项的生成方式

MAC地址表项有两种生成方式:动态学习方式下的自动生成方式和手工配置方式。

(1)自动生成的MAC地址表项

一般情况下,MAC地址表项是由设备通过对报文中源MAC地址的学习而自动建立的。例如,当与SwitchA连接的SwitchB向SwitchA发送数据时,SwitchA从数据帧中解析出源MAC地址(即SwitchB的MAC地址),连同接口号添加到MAC地址表中。以后SwitchA接收到发送给SwitchB的数据,通过查询MAC表就可以得到正确的发送接口。

为适应网络的变化,MAC地址表项需要不断更新。MAC地址表项中自动生成的表项并非永久有效,每一条表项都有一个生存周期(也就是通常所说的“老化时间”),到达生存周期仍得不到刷新的表项将被删除,如果在到达生存周期前记录被刷新,则该表项的老化时间重新计算。

(2)手工配置的MAC地址表项

设备在通过报文中源MAC地址学习而自动建立MAC地址表项时无法区分合法用户和黑客用户的报文,带来了安全隐患。如果黑客用户将攻击报文的源MAC地址伪装成合法用户的MAC地址,并从设备的其他接口进入,设备就会学习到错误的MAC地址表项,于是就会将本应转发给合法用户的报文转发给黑客用户。

为了提高接口安全性,网络管理员可手工在MAC地址表中加入静态MAC地址表项,相当于将用户MAC地址与所连接的设备接口绑定,从而防止假冒身份的非法用户骗取数据。通过手工配置黑洞MAC地址表项,可以限制指定用户的流量不能从设备通过,防止非法用户的攻击。

手工配置的MAC表项优先级高于自动生成的表项。

3、基于MAC地址表的报文转发

设备在转发报文时,根据MAC地址表项信息,会采取以下两种转发方式:

(1)单播转发:当MAC地址表中包含与报文目的MAC地址对应的表项时,设备直接将报文从该表项中的转发出接口发送。

(2)广播转发:当设备收到的报文为广播报文(目的MAC地址为广播MAC地址ffff-ffff-ffff)、组播报文(目的MAC地址为组播MAC地址)或MAC地址表中没有包含对应报文目的MAC地址的表项时,设备将采取广播方式将报文向除接收接口外同一VLAN内的所有接口转发。

二、MAC地址表特性及产品支持

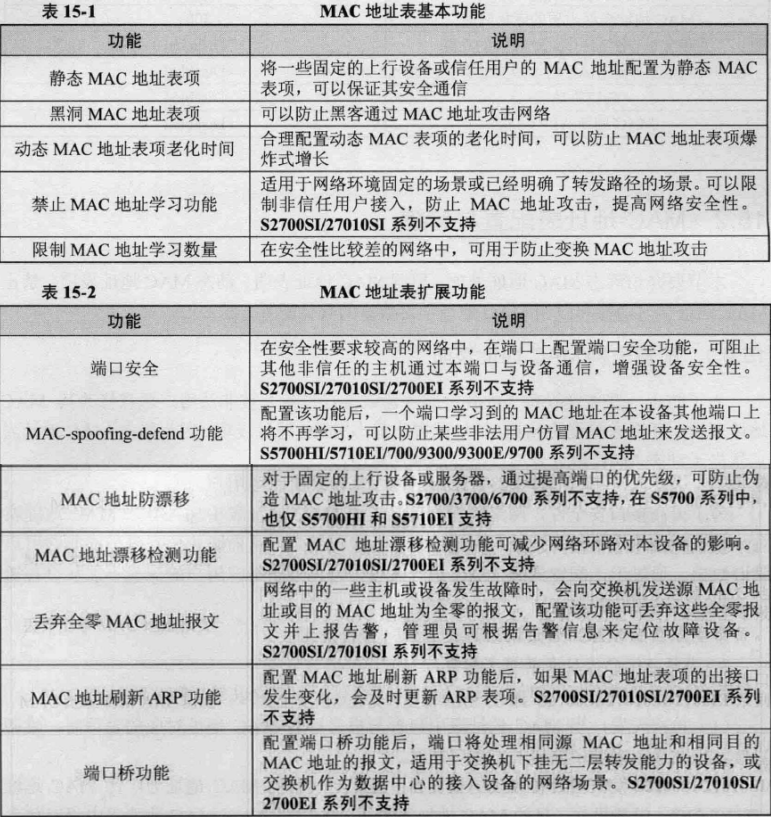

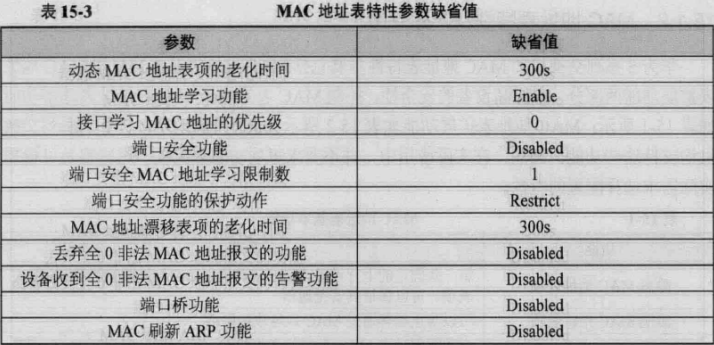

华为S系列交换机的MAC地址表特性主要包括MAC地址表基本功能和MAC地址表扩展功能两部分,来提高设备的安全性,控制MAC表的规模。

MAC地址表配置与管理

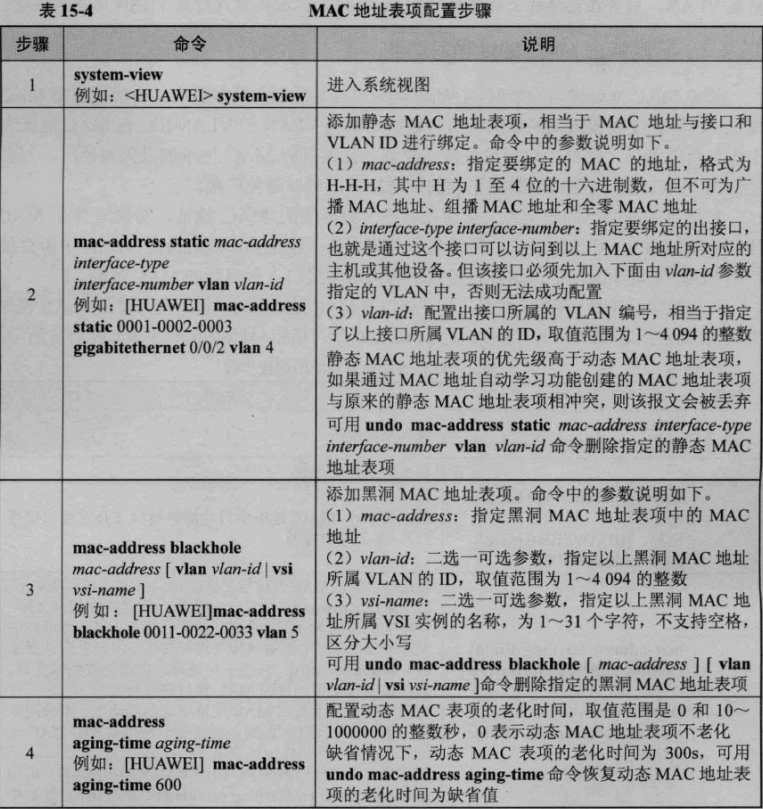

一、配置三种MAC地址表项

为了防止一些关键设备(如各种服务器或上行设备)被非法用户恶意修改其MAC地址表项,可将这些设备的MAC地址配置为静态MAC地址表项,因为静态MAC地址表项优先于动态MAC地址表项,不易被非法修改。

为了防止无用MAC地址表项占用MAC地址表,同时为了防止黑客通过MAC地址攻击用户设备或网络,可将那些有着恶意历史的非信任MAC地址配置为黑洞MAC地址,使设备在收到目的MAC或源MAC地址为这些黑洞MAC地址的报文时,直接予以丢弃,不修改原有的MAC地址表项,也不增加新的MAC地址表项。

为了减轻手工配置静态MAC地址表项,华为S系列交换机缺省已使能了动态MAC地址表项学习功能。但为了避免MAC地址表项爆炸式增长,可合理配置动态MAC表项的老化时间,以便及时删除MAC地址表中的废弃MAC地址表项。老化时间越短,交换机对周边的网络变化越敏感,适合在网络拓扑变化比较频繁的环境;老化时间越长,越适合在网络拓扑比较稳定的环境。

在MAC地址表已满的情况下,继续配置静态或黑洞MAC表,则系统的处理方式如下:

(1)如果MAC地址表中存在对应MAC地址的动态MAC地址表项,则添加的静态或黑洞MAC地址表项时自动覆盖原来对应的动态MAC地址表项。

(2)如果MAC地址表中不存在对应MAC地址的动态MAC地址表项,将无法添加静态或黑洞MAC地址表项。

在删除静态MAC地址表项、动态MAC地址表项和黑洞MAC地址表项时,如果不指定接口参数,将删除全部接口下对应的MAC地址表项;如果不指定VLAN参数,将删除全部VLAN下对应的MAC地址表项。正常情况下,一个MAC地址只可能对应一个MAC地址表项,但有时可能由于所连接的设备移动到其他接口上,或者重新划分了接口所属VLAN,则会在交换机上创建相同MAC地址,但出接口或所属VLAN不同的表项。

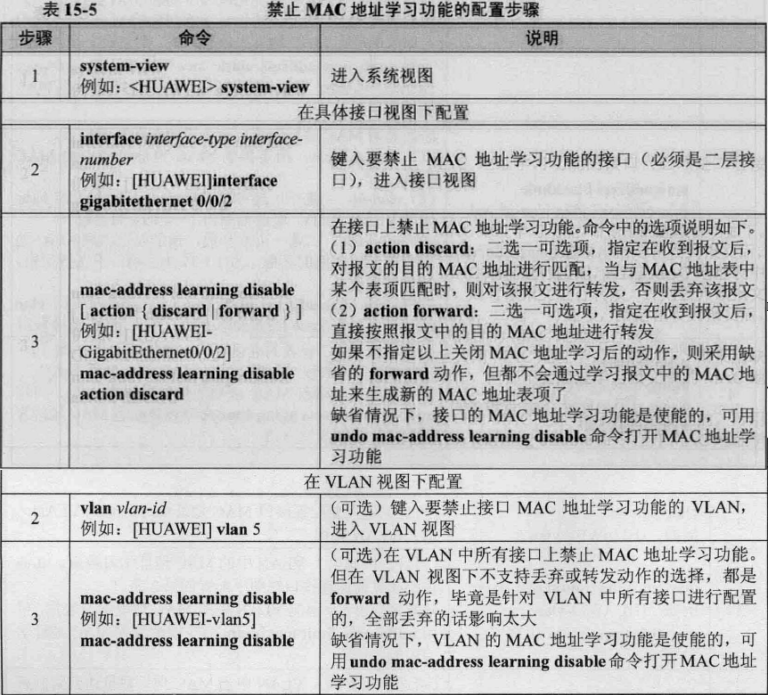

二、配置禁止MAC地址学习功能

使能MAC地址学习功能时,收到来自周边设备的以太网帧后会从中解析出源MAC地址,再结合接收该以太网的接口和该接口所属VLAN的VLAN ID,在MAC地址表中添加新的表项。这样,以后设备接收到去往该目的MAC地址的以太网帧时,则直接查询MAC地址表就可以得到正确的发送接口,可以避免广播。

如果想提高网络的安全性,防止设备学习到非法的MAC地址,错误地修改MAC地址表中的原MAC地址表项,可以选择关闭设备上指定接口或指定VLAN中所有接口的MAC地址学习功能,这样设备将不再从这些接口上学习新的MAC地址。

可以在接口视图下配置,仅禁止指定接口的MAC地址学习功能,也可以在VLAN视图下配置,禁止指定VLAN下所有接口的MAC地址学习功能。

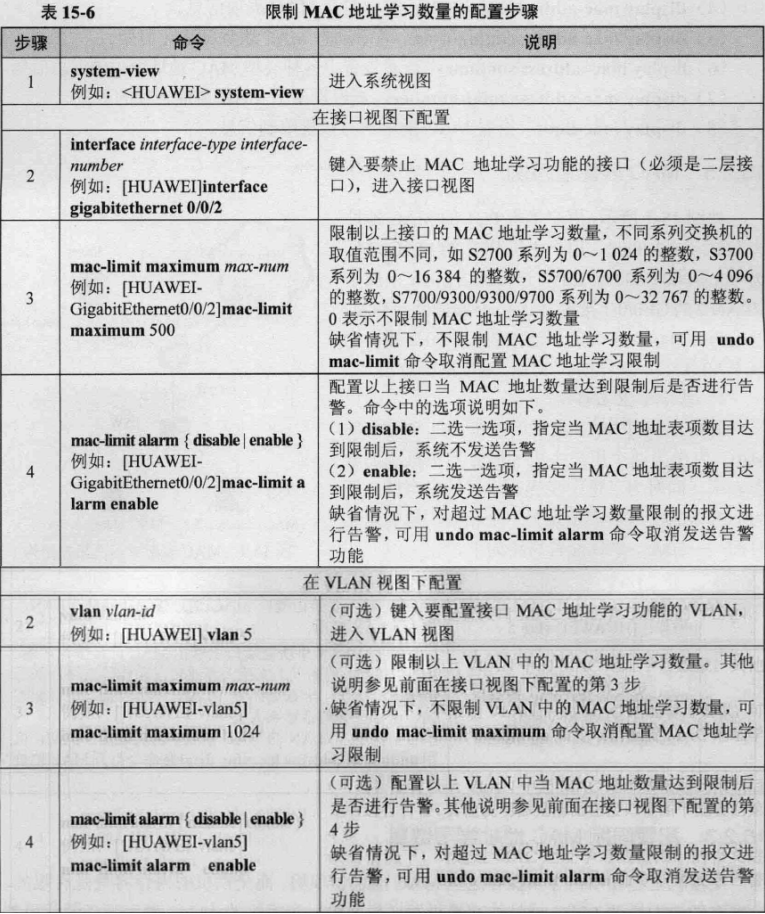

三、配置限制MAC地址学习数量

交换机上是使用内存来保存这些MAC地址表项的,而交换机的内存容量是有限的,当黑客伪造大量源MAC地址给交换机发送报文时,交换机的MAC表空间资源就可能被耗尽,这样后面再收到合法用户的报文也无法学习新的源MAC地址,也不能创建新的MAC地址表项了。

为解决以上问题,可以基于接口或者VLAN来限制对一些频繁遭到攻击的接口或者VLAN限制接口可以学习的MAC地址数量,当超过限制数量时,源MAC地址为新MAC地址的报文继续被转发,但是MAC地址表项不记录。还可配置发送告警动作,上报网管,从而防止MAC地址攻击,提高网络安全。

四、MAC地址表配置管理

(1)displaymac-address:查看所有MAC表项信息。

(2)displaymac-address static:查看静态MAC表项信息。

(3)displaymac-address dynamic:查看动态MAC表项信息。

(4)displaymac-address blackhold:查看黑洞MAC表项信息。

(5)displaymac-address aging-time:查看动态MAC表项的老化时间。

(6)displaymac-address summary:查看设备上各种类型MAC地址表项的汇总信息。

(7)displaymac-address total-number:查看设备上MAC地址表项的数量。

(8)displaymac-limit:查看MAC地址学习数量限制信息。

五、MAC表配置示例

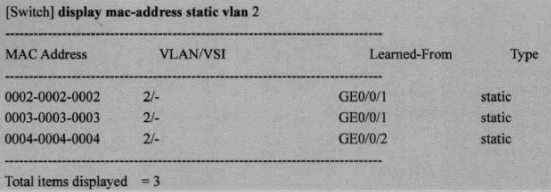

如上图,用户主机PC1的MAC地址为0002-0002-0002,用户主机PC2的MAC地址为0003-0003-0003。LSW连接到Switch上属于VLAN2的GE0/0/1接口上。Server服务器的MAC地址为0004-0004-0004,连接的GE0/0/2接口也属于VLAN2.现在防止MAC地址欺骗攻击。

1、基本配置思路

为防止仿冒MAC地址的攻击,在Switch的MAC表中为两个用户主机和服务器主机添加静态表项。同时为了进一步提高设备的安全性,还为动态MAC地址表项设置一个相对较短的老化时间——500s。具体配置思路:

(1)创建所需的VLAN,并将接口加入对应的VLAN中,实现二层转发功能。

(2)添加静态MAC表项,实现防止MAC地址攻击。

(3)配置动态MAC表项的老化时间,以进一步提高网络的安全性。

2、具体配置步骤

(1)创建VLAN2,配置Gigabitethernet0/0/1和Gigabitethernet0/0/2接口为不带VLAN标签的Hybrid类型(因为主机不能识别VLAN标签),然后加入VLAN2中。

<Switch>system-view

[Switch]vlan 2

[Switch-Vlan2]quit

[Switch]interface gigabitethernet 0/0/1

[Switch-GigabitEthernet0/0/1]port hybridpvid vlan 2

[Switch-GigabitEthernet0/0/1]port hybriduntagged vlan 2

[Switch-GigabitEthernet0/0/1]quit

[Switch]interface gigabitethernet 0/0/2

[Switch-GigabitEthernet0/0/2]port hybridpvid vlan 2

[Switch-GigabitEthernet0/0/2]port hybriduntagged vlan 2

[Switch-GigabitEthernet0/0/2]quit

(2)位PC1、PC2和Server配置静态MAC地址表项,与它们对应的出接口和所属的VLAN的ID进行关联。

[Switch]mac-address static 2-2-2Gigabitethernet 0/0/1 vlan 2

[Switch]mac-address static 3-3-3Gigabitethernet 0/0/1 vlan 2

[Switch]mac-address static 4-4-4Gigabitethernet 0/0/2 vlan 2

(3)配置动态表项老化时间。

[Switch]mac-address aging-time 500

配置好后,验证:

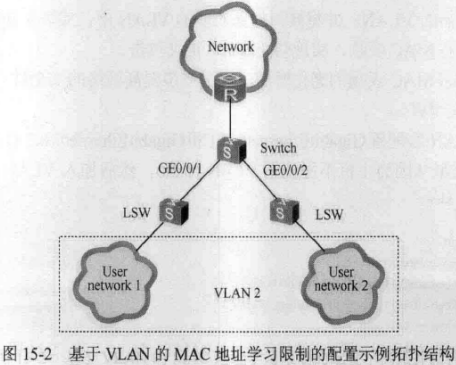

六、基于VLAN的MAC地址学习限制配置示例

如上图,用户网络1 和用户网络2通过两台LSW与Switch相连,连接的接口分别为同属于VLAN2的Gigabitethernet0/0/1和GIgabitethernet0/0/2接口。现在为防止MAC地址欺骗攻击,控制接入用户数量,在Switch上配置对VLAN2限制MAC地址学习功能。

1、基本配置思路

(1)创建VLAN2,并将对应接口加入VLAN2,实现二层转发功能。

(2)配置VLAN2的MAC地址学习限制,实现防止MAC地址攻击,控制接入用户数量。

2、具体配置步骤

(1)创建VLAN2,配置Gigabitethernet0/0/1和Gigabitethernet0/0/2接口为带VLAN标签的Hybrid类型(因为交换机间的连接线必须带有VLAN标签)或Trunk类型,然后加入VLAN2中。

<Switch>system-view

[Switch]vlan 2

[Switch-Vlan2]quit

[Switch]interface gigabitethernet 0/0/1

[Switch-GigabitEthernet0/0/1]port hybridpvid vlan 2

[Switch-GigabitEthernet0/0/1]port hybridtagged vlan 2

[Switch-GigabitEthernet0/0/1]quit

[Switch]interface gigabitethernet 0/0/2

[Switch-GigabitEthernet0/0/2]port hybridpvid vlan 2

[Switch-GigabitEthernet0/0/2]port hybridtagged vlan 2

[Switch-GigabitEthernet0/0/2]quit

(2)在VLAN2上配置MAC地址学习限制规则:最多可以学习100个MAC地址,超过最大MAC地址学习数量的报文进行告警提示。

[Switch]vlan 2

[Switch-Vlan2]mac-limit maximum 100 alertenable

[Switch-Vlan2]quit

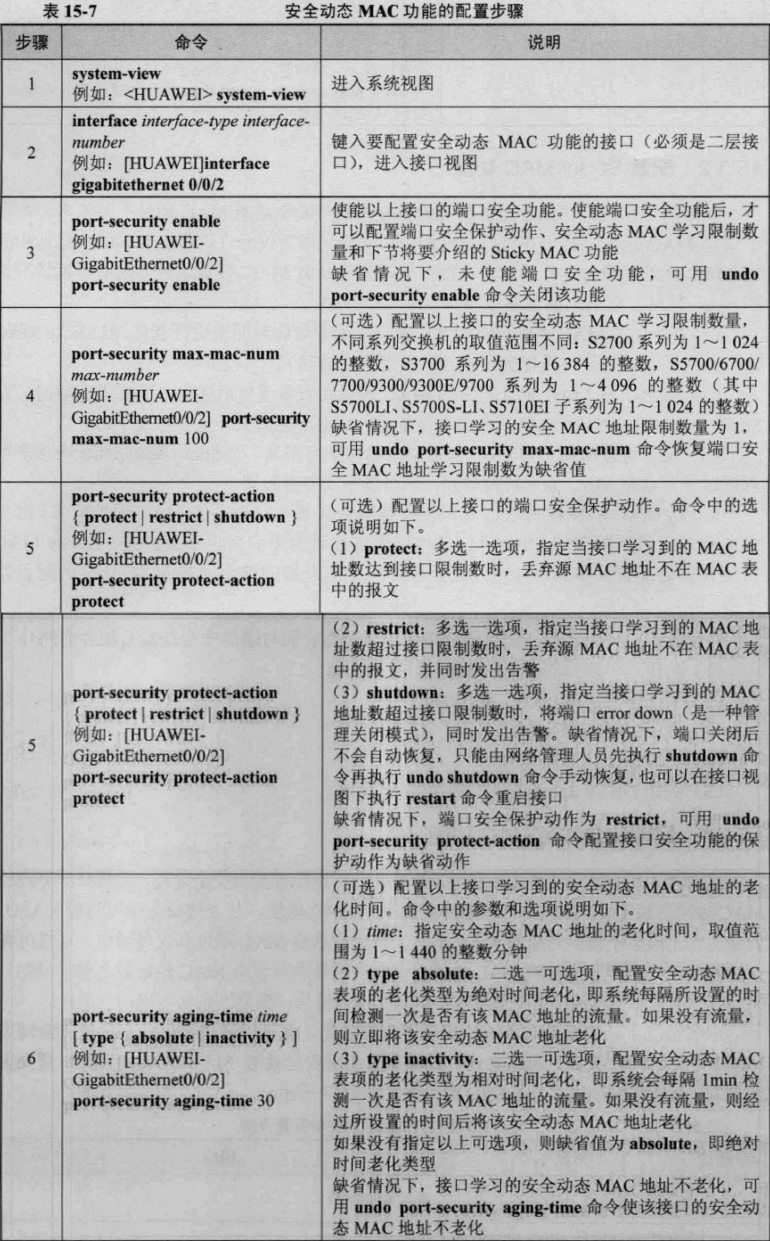

端口安全配置与管理

端口安全(Port Security)功能是将设备端口学习到的MAC地址变为安全MAC地址(包括安全动态MAC地址和Sticky MAC地址,是设备信任的MAC地址),以阻止除安全MAC和静态MAC之外的主机通过本接口和交换机通信,从而增强设备安全性。

在配置端口安全之前,需要完成以下任务(因为它们与端口安全功能是相冲突的):

(1)关闭基于端口的MAC地址学习限制功能。

(2)关闭配置的MUXVLAN功能。

(3)关闭MAC认证功能。

(4)关闭802.1x认证功能。

(5)关闭DHCPSnooping的MAC安全功能。

一、配置安全动态MAC功能

在对接入用户的安全性要求较高的网络中,可以配置端口安全功能,将接口学习到的MAC地址转换为安全动态MAC地址或Sticky MAC地址,且当接口上学习的最大MAC数量达到上限后不再学习新的MAC地址,只允许这些MAC地址和设备通信。这样可在一定程度上(因为非信任的MAC地址也可在达到最大可学习MAC地址数量之前学习到)阻止其他非信任的MAC主机通过本接口和交换机通信,提高设备与网络的安全性。

缺省情况下,安全动态MAC表项不会被老化,但可以通过在接口上配置安全动态MAC老化时间使其变为可以老化,且设备重启后安全动态MAC地址会丢失,需要重新学习。

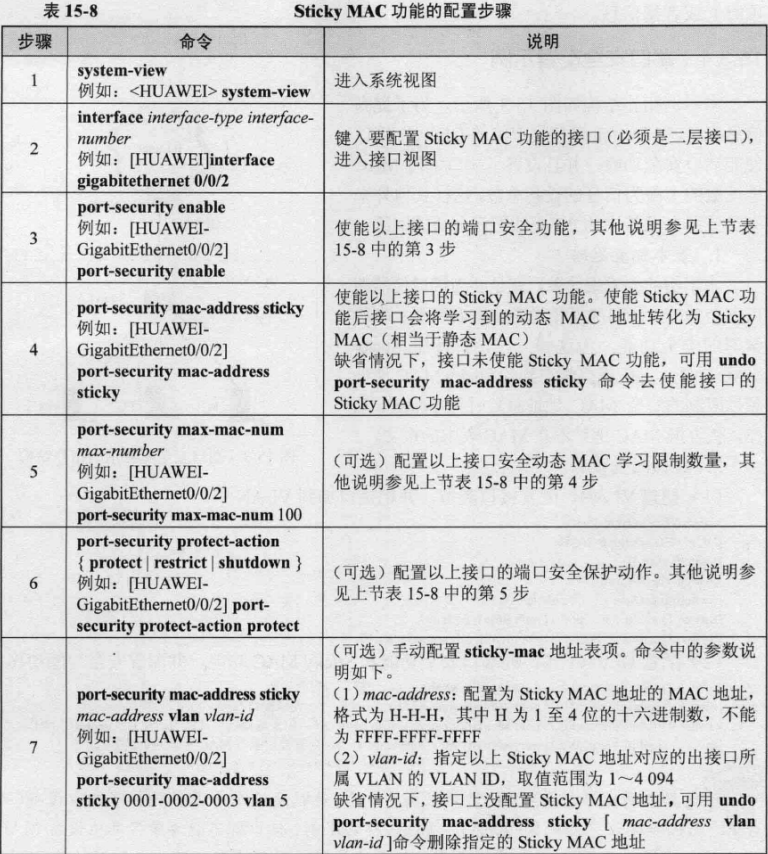

二、配置Sticky MAC功能

“Sticky(粘性)MAC地址”与“安全动态MAC地址”差不多,都属于安全MAC地址,都可在接口上使能端口安全功能后仅允许这些安全MAC地址和静态MAC地址与设备进行通信,在接口学习到的最大MAC数量达到上限后不再学习新的MAC地址。二者之间主要不同的方面:

(1)安全动态MAC地址可以通过在接口上配置老化时间来进行老化,但Sticky MAC地址永远不会被老化(不能通过在接口配置老化时间)。

(2)安全动态MAC地址对应的MAC表项在设备重启后丢失,需要重新学习,但Sticky MAC地址对应的MAC表项在设备重启后也不会丢失,无需重新学习。

(3)安全动态MAC地址表项只能通过动态学习得到,而Sticky MAC地址表项既可以通过安全动态MAC地址转换得到,又可以手工静态配置。

Sticky MAC功能特别适合为那些关键服务器或上行设备的MAC地址配置,因为永久有效,且所配置的Sticky MAC地址表项在设备重启后也不会丢失。

三、端口安全配置管理

(1)displaycurrent-configuration interface interface-type interface-number:查看接口上的配置信息(包括端口安全配置信息)。

(2)display mac-addresssecurity [vlan vlan-id | interface-type interface-number]* [verbose]:查看指定VLAN或指定接口,或所有安全动态MAC表项的详细(选择verbose可选项时)或摘要信息。

(3)displaymac-address sticky [vlan vlan-id | interface-type interface-number]*[verbose]:查看指定VLAN或指定接口,或所有StickyMAC表项的详细或摘要信息。

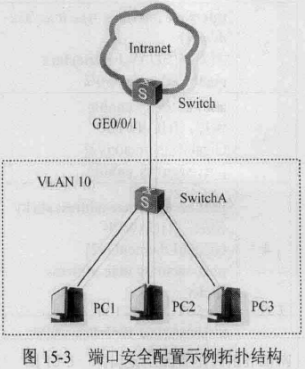

四、端口安全配置示例

如上拓扑,为了提高信息安全,将Switch连接用户侧的GE0/0/1接口使能端口安全功能,并且设置了端口学习MAC地址数的上限为信任的设备总数,这样其他外来人员使用自己带来的PC无法访问公司网络。

1、基本配置思路

本例就是要为接口使能端口安全功能。还可为了使设备在重启后不丢失所学习的安全功能,为这些信任设备使能Sticky MAC功能,并配置当学习到Sticky MAC地址超过限制的安全MAC地址总数时为protect动作,丢弃源MAC地址不在MAC表中的报文。

2、具体配置步骤

(1)创建VLAN,配置接口类型,并把接口加入到VLAN中。

<Huawei>system-view

[Huawei]sysname Switch

[Switch]vlan 10

[Switch-Vlan10]quit

[Switch]interface gigabitethernet0/0/1

[Switch-GigabitEthernet0/0/1]port link-typetrunk

[Switch-GigabitEthernet0/0/1]port trunkallow-pass vlan 10

(2)配置GE0/0/1接口的端口安全功能和StickyMAC功能,并配置安全功能动作。

[Switch-GigabitEthernet0/0/1]port-securityenable

[Switch-GigabitEthernet0/0/1]port-securitymac-address Sticky

[Switch-GigabitEthernet0/0/1]port-securityprotect-action protect

[Switch-GigabitEthernet0/0/1]port-securitymax-mac-num 4

这里之所以限制学习MAC地址数为4个,是假设Switch用户侧接了四台设备(三台PC主机和接入交换机SwitchA)

其他基于MAC地址的安全功能配置

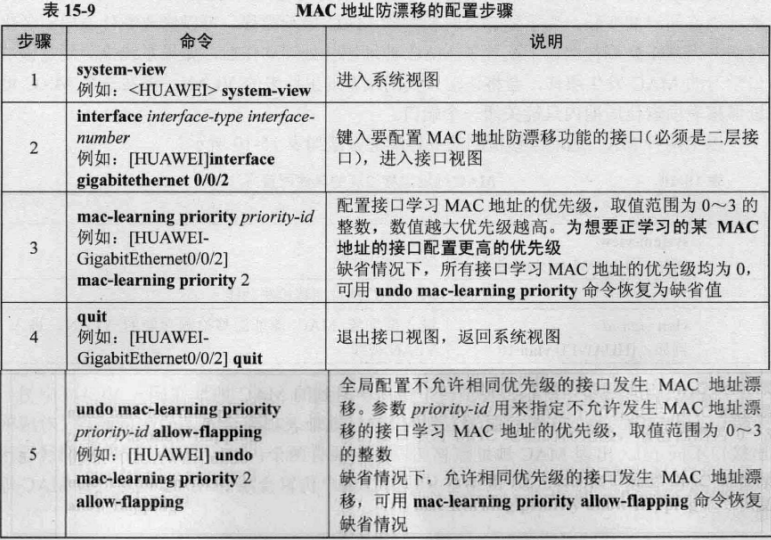

一、配置MAC地址防漂移

“MAC地址漂移”就是设备上一个接口学习到的MAC地址在同一VLAN中另一个接口上也被学习到,这样后面学习到的MAC地址表项就会覆盖原来的表项(对应的出接口不同了)。出现MAC地址漂移的原因主要有两个:(1)网络中交换机网线误接或配置错误形成了环网;(2)网络中某些非法用户仿冒合法的MAC地址进行MAC地址攻击。

配置MAC地址防漂移功能后,可以保证一个MAC地址的表项仅可在一个正确的接口上学习到,防止仿冒合法主机的MAC地址的入侵而改变该MAC地址原来正确的MAC地址表项。

MAC地址漂移功能的配置,只需配置以下两项任务:

(1)配置接口MAC地址学习优先级

在接口上配置不同的MAC地址学习优先级后,如果不同接口学到相同的MAC地址表项,那么高优先级接口学到的MAC地址表项可以覆盖低优先级接口学到的MAC地址表项,防止MAC地址发生漂移。

(2)配置不允许相同优先级接口MAC地址漂移

配置不允许相同优先级(缺省都是相同优先级)的接口发生MAC地址表项覆盖,也可防止MAC地址漂移,提高网络的安全性。如果设备的上行接口连接服务器,下行接口连接用户。为防止非法用户伪造服务器的MAC地址入侵,可以配置不允许相同优先级的接口发生MAC地址漂移。这样接口将不再学习相同的MAC地址,非法用户将无法使用网络设备MAC地址干扰设备与其他网络设备的正常通信。

但配置不允许相同优先级接口MAC地址漂移功能后也有负面的影响,如设备的接口连接的网络设备(如:服务器)关机后,而设备的另外一个优先级相同的接口学习到与该网络设备同样的MAC地址(可能是伪造的),这时当原来关闭的网络设备再次上电后就不能再次正确学习这个设备的MAC地址,造成与该网络设备通信的中断。

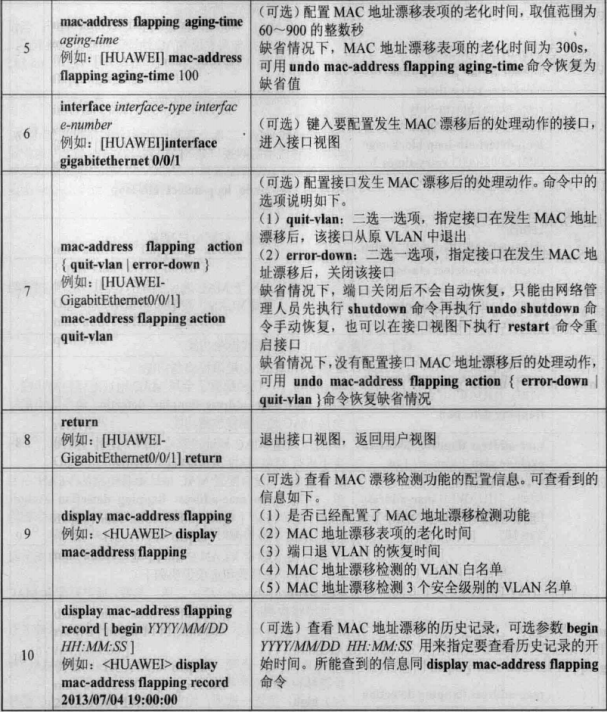

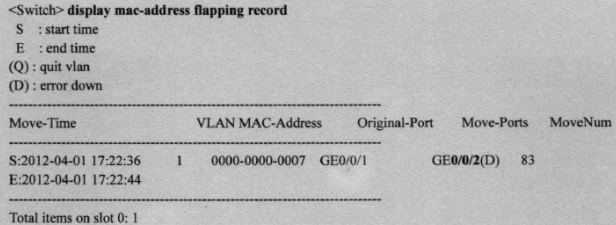

二、MAC地址漂移检测配置与管理

通过MAC地址漂移检测功能可以检测设备上所有的MAC地址是否发生了漂移,是一种早期预防功能。如果发生漂移,设备会上报告警到网管系统。

MAC地址漂移检测功能可以分为基于VLAN和全局配置,用户选择其一即可。

1、基于VLAN的MAC地址漂移检测

当基于VLAN配置MAC地址漂移检测后,系统将检测该VLAN内所有MAC地址是否发生漂移,若出现MAC地址漂移则执行阻断动作,阻断时间到达后放开并重新进行检测。若20s内没有再次检测到MAC地址漂移,则接口阻塞被完全解除,重新开始一轮检测;若在20s内再次检测到MAC地址漂移,则再次开始阻塞,如此反复,直到达到设定的重试次数,若依然能够检测到MAC地址漂移,则永久阻断该接口。

当系统检测到某VLAN内有MAC地址发生漂移且发生漂移的接口或MAC地址被永久阻断时,只能通过配置解除指定VLAN下的接口阻断或MAC地址阻断来恢复到正常状态。

2、基于全局的MAC地址漂移检测

当基于配置全局MAC地址漂移检测功能,就可以检测到设备上所有的MAC地址是否发生了漂移。如果用户修改动态MAC表项的老化时间变长,会导致观测到MAC地址漂移的时间变长,为了能够及时检测到MAC地址漂移,可以修改漂移表项的老化时间。当基于全局在端口上配置了MAC地址漂移处理动作后,如果系统检测到是该端口学习的MAC发生漂移,会将该端口关闭或退出原来的VLAN。但在一个MAC地址漂移表项老化周期内只能关闭一个端口。

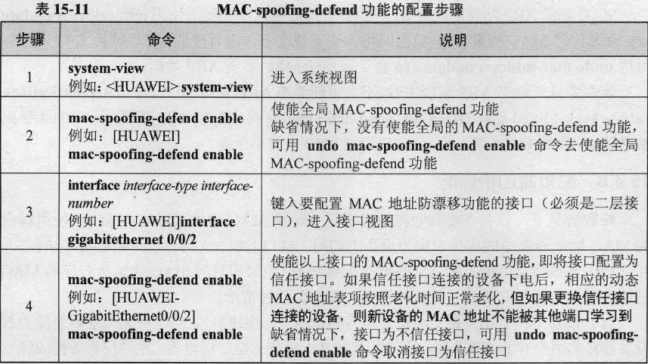

三、配置MAC-spoofing-defend功能

这个“MAC-spoofing-defend”功能与MAC地址防漂移一样,最终的目的也是在一个接口学习到的MAC地址不允许再在其他接口上学习到,也可以防止某些非法用户仿冒MAC地址发送报文,只是所采用的方法不同而已。MAC-spoofing-defend功能是通过将接口配置为信任接口,以使该接口学习到的MAC地址在其他接口将不会再学习到。

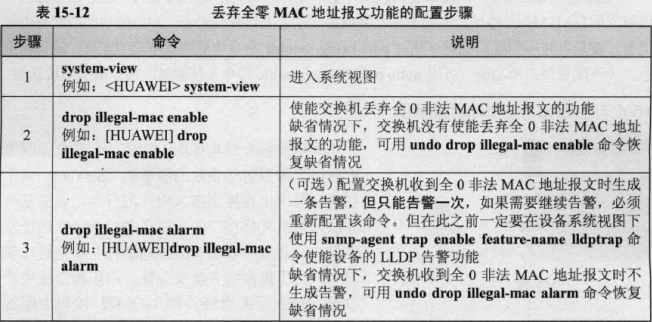

四、配置丢弃全零MAC地址报文功能

网络中的一些主机或设备在发生故障时,往往会向交换机发送源MAC地址或目的MAC地址为全0的报文。可配置交换机丢弃这些报文,还可配置在收到这些报文时上报告警。

五、配置MAC刷新ARP功能

如果用户更换某主机位置,使主机连接到设备的另一个接口上,该主机的MAC地址将在另一个接口上被学习到,其对应的MAC表项的出接口将会变化,但是原来ARP表项在到达老化时间后才会更新表项中的出接口。在到达老化时间之前,设备将使用错误的ARP表项来进行通信。配置MAC刷新ARP功能后,当MAC表项的出接口变化时即可即时更新ARP表项。

MAC刷新ARP功能的配置,只需在系统视图下使用mac-address update arp命令即可。

该命令只对动态ARP表项生效,不会更新静态ARP表项。

六、配置端口桥功能

缺省情况下,设备在收到同源同宿报文(即源MAC地址和目的MAC地址所对应的MAC地址表项中的出接口均为设备上的同一接口的报文)时,设备判断为非法报文,并直接丢弃该报文。但有时,又的确存在源MAC地址和目的MAC地址所对应的MAC地址表项中的出接口为同一接口的情况,如下面情况:

(1)设备下挂有不具备二层转发能力的设备(如集线器)。当这些无二层转发能力的设备连接的用户有互通需求时,会直接将报文上送到上层二层设备,由二层设备完成转发功能。此时报文中的源MAC地址和目的MAC地址都会在二层设备的同一端口学习到。

(2)设备下连接一台启用了多个虚拟机的服务器。如果采用在服务器内部完成虚拟机之间的数据交换,会大大影响数据交换速度和服务器性能。为了提高数据交换速度和服务器性能,可由二层设备来进行数据交换。这样在设备的同一端口也会同时学习到报文中的源地址和目的MAC地址。

配置端口桥功能后,当端口收到同源同宿报文时,如果设备上的MAC地址表中存在与该报文的目的MAC地址对应的表项,则将报文从本端口转发出去。端口桥功能的配置就是在对应的接口视图下使用port bridge enable命令使能端口桥功能即可。

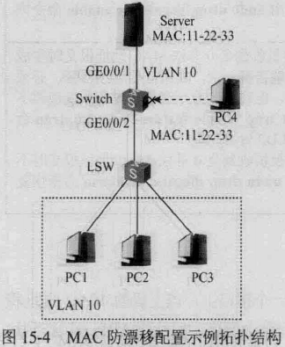

七、MAC防漂移配置示例

如上拓扑,某企业网络中的用户需要访问企业的服务器(Server)。由于在企业网中很难控制接入用户的行为,如果某些非法用户从其他接口假冒服务器的MAC地址发送报文,则服务器的MAC地址将在其他接口学习到。为了提高服务器安全性,防止被非法用户攻击,可在服务器连接的GE0/0/1接口上配置MAC防漂移功能。

(1)创建VLAN,配置接口类型,并将接口加入VLAN中。

<Switch>system-view

[Switch]vlan 10

[Switch-Vlan10]quit

[Switch]interface gigabitethernet0/0/2

[Switch-GigabitEthernet0/0/2]port link-typetrunk

[Switch-GigabitEthernet0/0/2]port trunkallow-pass vlan 10

[Switch-GigabitEthernet0/0/2]quit

[Switch]interface gigabitethernet0/0/1

[Switch-GigabitEthernet0/0/1]port hybridpvid vlan 10

[Switch-GigabitEthernet0/0/1]port hybriduntagged vlan 10

[Switch-GigabitEthernet0/0/1]quit

(2)在Gigabitethernet0/0/1接口上配置MAC地址学习的优先级为2,高于其他接口所采用的缺省值0,可以防止非法覆盖服务器的MAC地址表项。

[Switch-GigabitEthernet0/0/1]mac-learningpriority 2

[Switch-GigabitEthernet0/0/1]quit

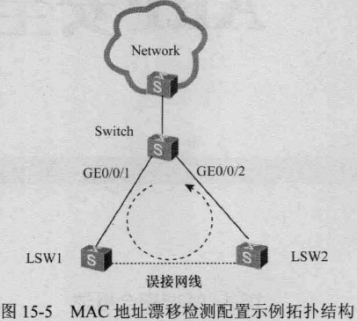

八、MAC地址漂移检测配置示例

如上拓扑,网络中两台LSW间网线可能因误接形成了网络环路,这样会引起MAC地址发生漂移、MAC地址表震荡。为了能够及时检测网络中出现的环路,可以在Switch上配置MAC地址漂移检测功能。

(1)开启MAC地址漂移检测功能

<Switch>system-view

[Switch]mac-address flapping detection

(2)配置MAC地址漂移表项的老化时间为500s。

[Switch]mac-address flapping aging-time 500

(3)配置GE0/0/1和GE0/0/2接口MAC地址漂移后关闭

[Switch]interface gigabitethernet0/0/1

[Switch-GigabitEthernet0/0/1]mac-addressflapping action error-down

[Switch-GigabitEthernet0/0/1]quit

[Switch]interface gigabitethernet0/0/2

[Switch-GigabitEthernet0/0/2]mac-addressflapping action error-down

[Switch-GigabitEthernet0/0/2]quit

(4)配置被Shutdown接口的自动恢复功能、自动恢复时间为500s。

[Switch]error-down auto-recovery causemac-address-flapping interval 500

配置完成后,当GE0/0/1接口的MAC地址漂移到接口GE0/0/2后,接口GE0/0/2关闭;

1918

1918

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?