前些日子,学长和我们开了个会,其中提到一点说一定要自己写博客,于是现在开始第一次着手尝试写写看(PS:本博客纯属记录个人的学习历程,不带任何学术成分,甚至部分内容可能摘自他人的文章,如有侵权,告知我后一定会及时删除。)

第一题 view_source

获取场景后会出现这样的画面:

说实话,看到的第一眼,我是这个表情的。

FLAG不在这那你让我上哪里去找?

但是毕竟题目描述里说了要去看网页的源代码,那也别管那么多了,直接F12吧。

结果FLAG就直接出现了! 虽然我不理解是怎么做到的,但我还是大为震撼,希望以后理解之后可以回来解释明白。

虽然我不理解是怎么做到的,但我还是大为震撼,希望以后理解之后可以回来解释明白。

第二题 robots

获取场景后会出现这样的画面:

???怎么什么都没有???

看一眼题目描述,robots协议又是什么???

得了去百度搜搜吧.....

简单来看,就是一个你可以在这个txt中写你不想让别人看到的东西。

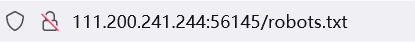

既然说在根目录下,那就试试看呗。

结尾加上robots.txt(PS:第一次打的时候没注意,只打了一个robot.txt愣是给我卡半天)

之后便得到了这个玩意

(说实话我也看不懂这个是什么.....)

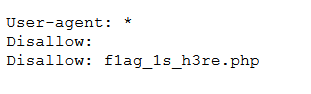

但根据百度对这个文件写法的解释如下:

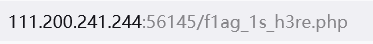

应该可以理解为是禁止爬寻f1ag_1s_h3re.php这个php文件,讲实话到这里我就不知道该怎么做了,无奈再次去看了眼别人写的攻略(在此感谢随风kali大佬的攻略),大佬的文章中说要把f1ag_1s_h3re.php加到根目录后面,但我没明白为什么,希望以后可以解决。

如上方式添加后便能得到flag啦!

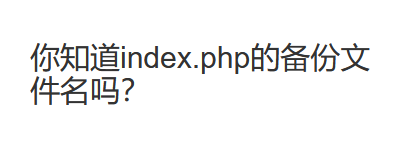

第三题 backup

获取场景后会出现这样的画面:

我: 备份文件名?啥玩意吖?

备份文件名?啥玩意吖?

行吧,再次百度去吧。

根据大佬们的说法:如果网站存在备份文件,常见的备份文件后缀名有:“.git” 、“.svn”、“ .swp”“.~”、“.bak”、“.bash_history”、“.bkf” 尝试在URL后面,依次输入常见的文件备份扩展名。

那么下面的过程就是在根目录下一个个试了(格式是/index.php.~,例:/index.php.bat等)

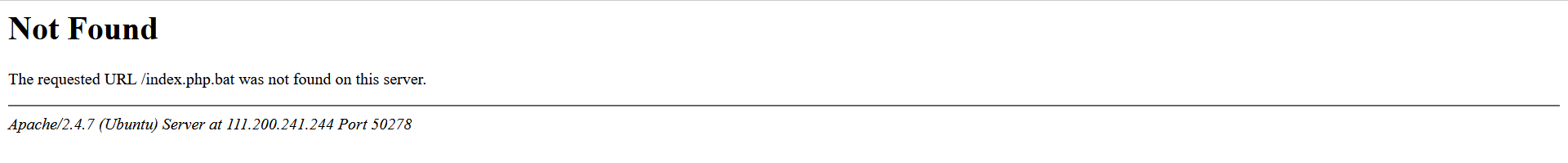

如果不是正确的后缀名会出现这样的画面:

最后试出来.bak是正确结果,此时会有一个下载文件,当时我都惊呆了!

打开之后就有想要的flag啦

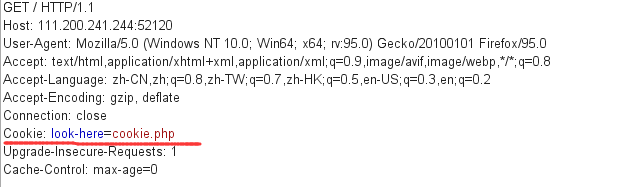

第四题 cookie

获取场景后会出现这样的画面:

下面是对百度对cookie的解释:

其实写到这里我开始逐渐接触到burp suite这个软件,但我现在还处在一个摸索阶段,也就是所谓的大佬说这个题要用这个软件去抓包,那OK我就用,但我不知道为什么要用?,什么时候用?,用了可以得到什么?,很疑惑。

抓包后得到:

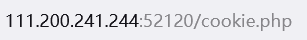

告诉我们要想得到cookie,就去看这个叫cookie.php的文件 ,于是我们在根目录下添加一行指令如下:

之后会得到:

此处可以叫为http响应,此时再次抓包,会得到和之前一样的画面,但这时我们要去查看http响应

神奇的是,做完这一系列操作后你会发现,什么都没有发生 。

。

然而这时只要终止拦截,我们就会得到我们所想要的:

歇会歇会。。

322

322

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?