IIS 解析漏洞

IIS6

目录解析

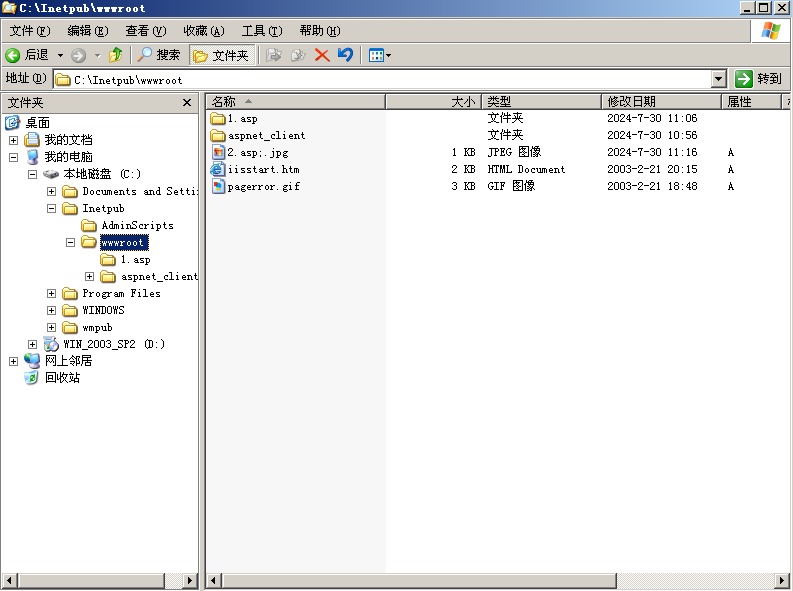

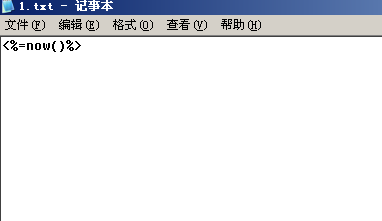

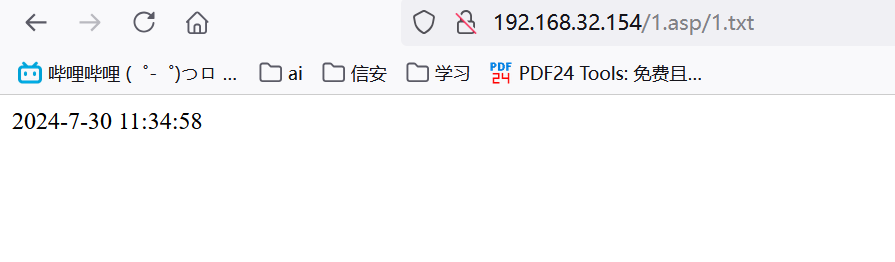

打开windows——server2003,在 wwwroot 目录下创建 1.asp ,在其中创建的所有文件都会在访问时以 asp 解析出来

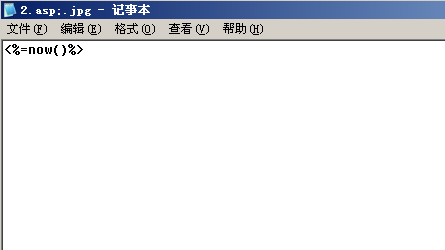

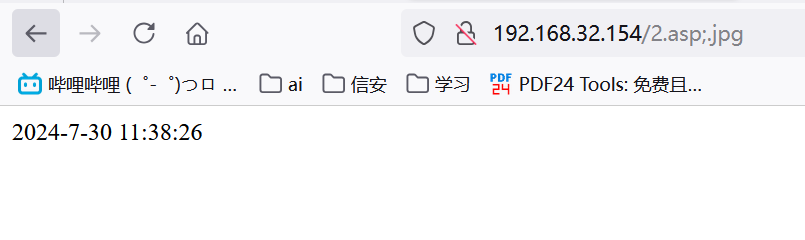

畸形文件解析

在wwwroot目录下创建 2.asp;.jpg ,此文件上传时是 .jpg 后缀,但解析时由于 iis6 文件解析漏洞, ; 及其后的 .jpg 不被解析,只会解析 2.asp

IIS7

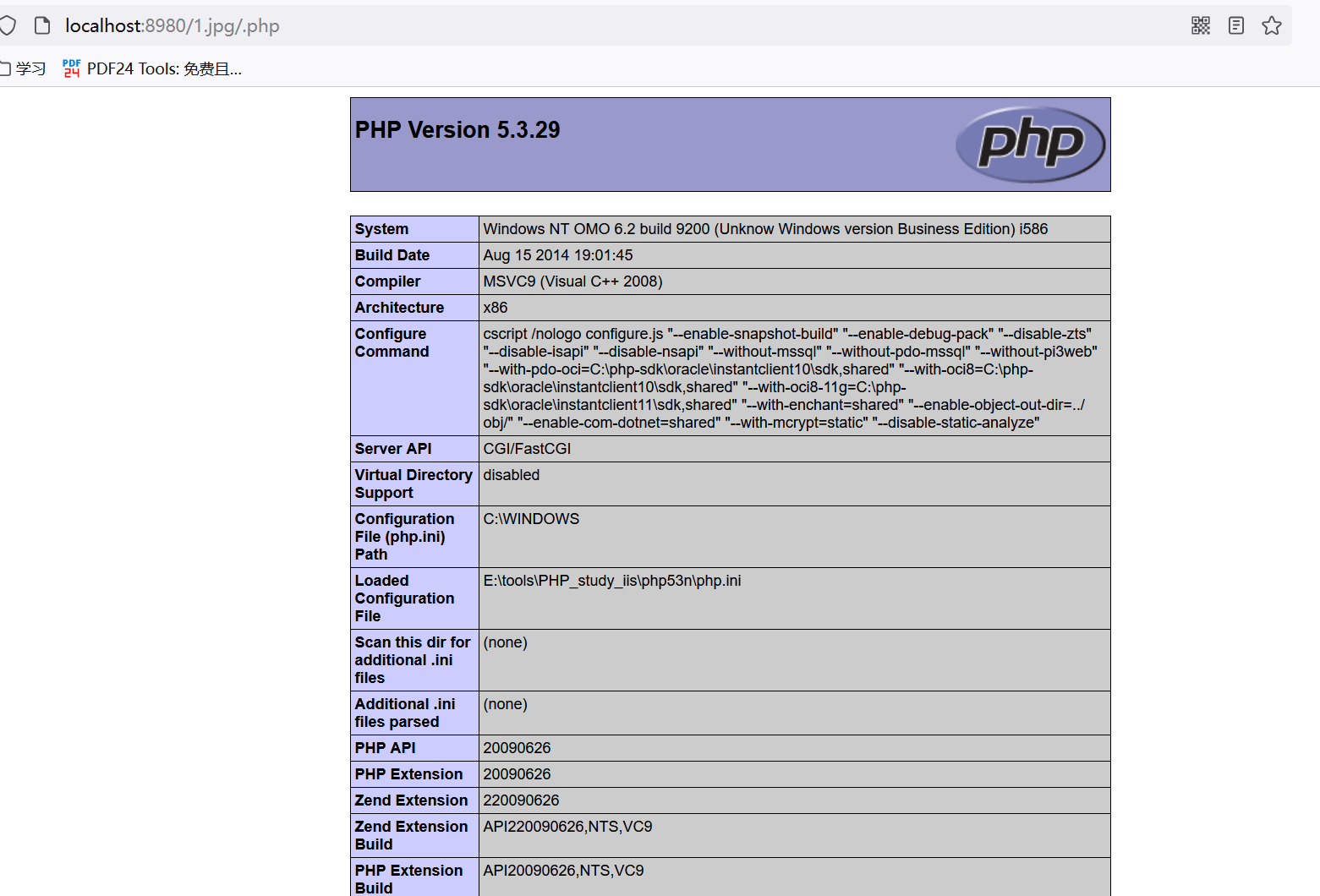

1.运行 phpStudy for iis,在其根目录下创建 1.jpg ,用记事本打开,写入 <?php phpinfo(); ?> ,保存并访问,注意添加端口

2.在 url 后添加 /.php 代表用 php 解析前方的文件

Nginx 解析漏洞

nginx_parsing

本题与IIS7漏洞相似,都在访问木马路径时,在后方添加 /.php 使上传的木马可以被解析

CVE-2013-4567

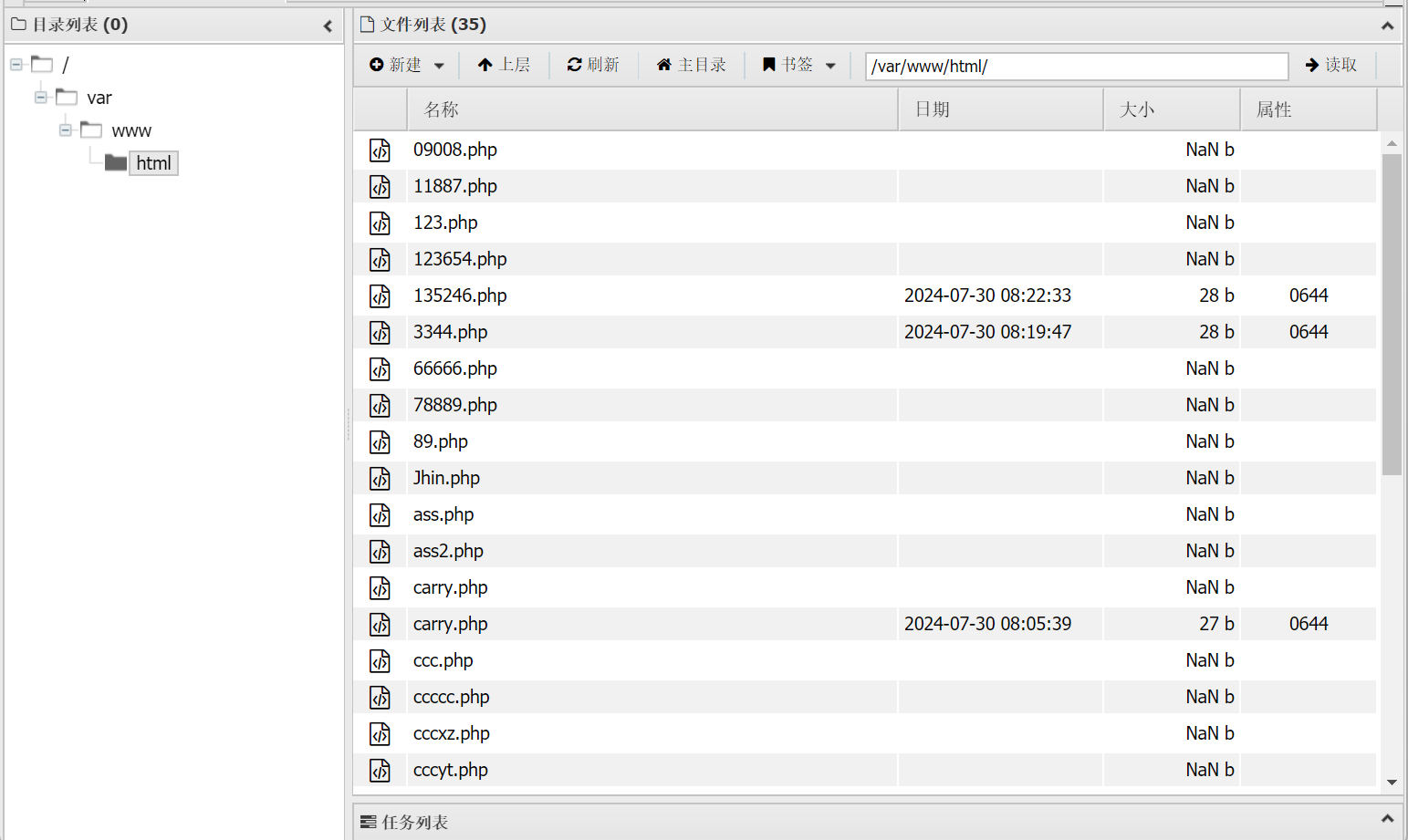

1.上传木马,抓包

2.在 jpg 后加两个空格和 .php ,在 hex 中将第二个空格对应的 20 改为 00 ,放包

3.访问木马路径,需要添加两个空格和 .php ,抓包,将 %20 手动换为两个空格,同上修改 hex![]()

4.连接

Apache 解析漏洞

apache_parsing

1.上传木马,抓包

2.本漏洞会从右往左扫描后缀,扫描到可识别的符合要求的后缀后就会停止,故在 php 后添加 .jpg

3.访问木马,连接

CVE-2017-15715

1.上传木马文件,抓包

2.在文件保存位置后加空格,在 hex 中将 20 换为 0a ,放包

3访问上传的木马文件,需要在文件后加 %0a

4连接

6143

6143

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?