春秋云境:CVE-2022-25411

文章合集:春秋云境系列靶场记录(合集)

关注WX:【小白SEC】查看更多内容……

Maxsite CMS文件上传漏洞:CVE-2022-25411

漏洞介绍

MaxSite CMS是俄国MaxSite CMS开源项目的一款网站内容管理系统。马克斯程序(MaxCMS)以开源、免费、功能强大、安全健壮、性能卓越、超级易用、模板众多、插件齐全等优势,受到众多企业和站长的喜爱。马克斯程序研发团队拥有多年的技术积累和产品开发经验,成立了官方技术支持团队、官方模板团队、官方插件团队。一切立足于站长利益、孜孜不倦的挖掘站长需求、不断提升产品体验,自主创新多项特色技术、提升网站品质!独立开发的管理员管理系统,可以对管理员进行更能人性化的管理网站。 Maxsite CMS存在文件上传漏洞,攻击者可利用该漏洞通过精心制作的PHP文件执行任意代码。账户为弱口令

解题步骤

题外话

这个网站全是俄文,现在google翻译不好用了,所以手动翻译,找到注册用户,题目中有提示是弱口令,但是我没找出来,只能注册一个用户,其实到这里我已经走错了,注册用户进去后还是什么都没有,返回头参考官方的连接,发现有/admin/options这个页面,尝试访问,到这里才正确,开始获取flag,这个网站难在全是俄文,啥也看不懂,这里附上官方的poc:https://github.com/maxsite/cms/issues/487

-

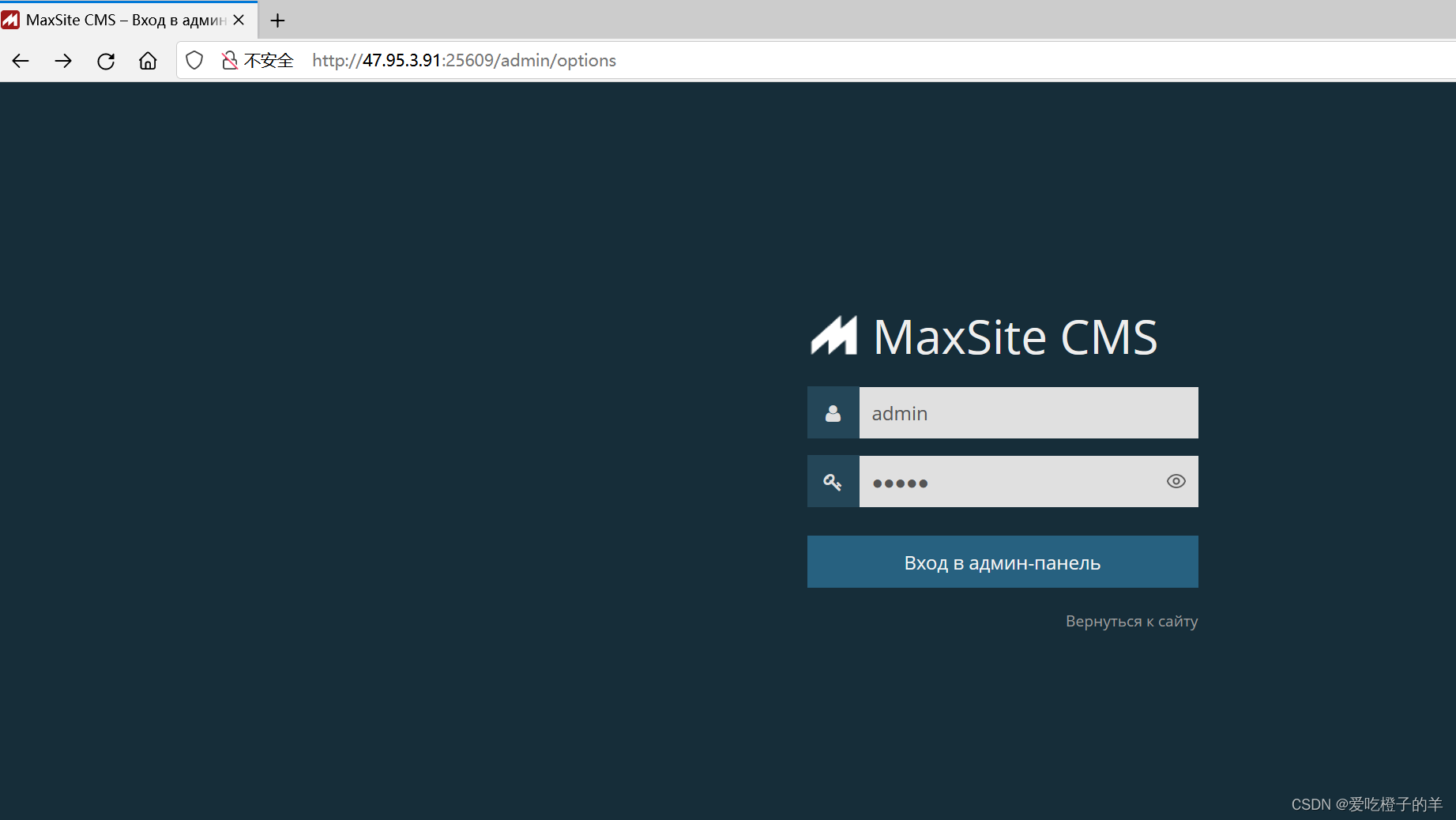

访问url:

http://x.x.x.x/admin/options

-

到了这一步就该登录了,但是我试了好多密码,我以为真是很简单那的弱口令,但是都没试出来,实在没办法还是使用字典跑了一下,还好跑出来了,用户名和密码:

admin/admin888

-

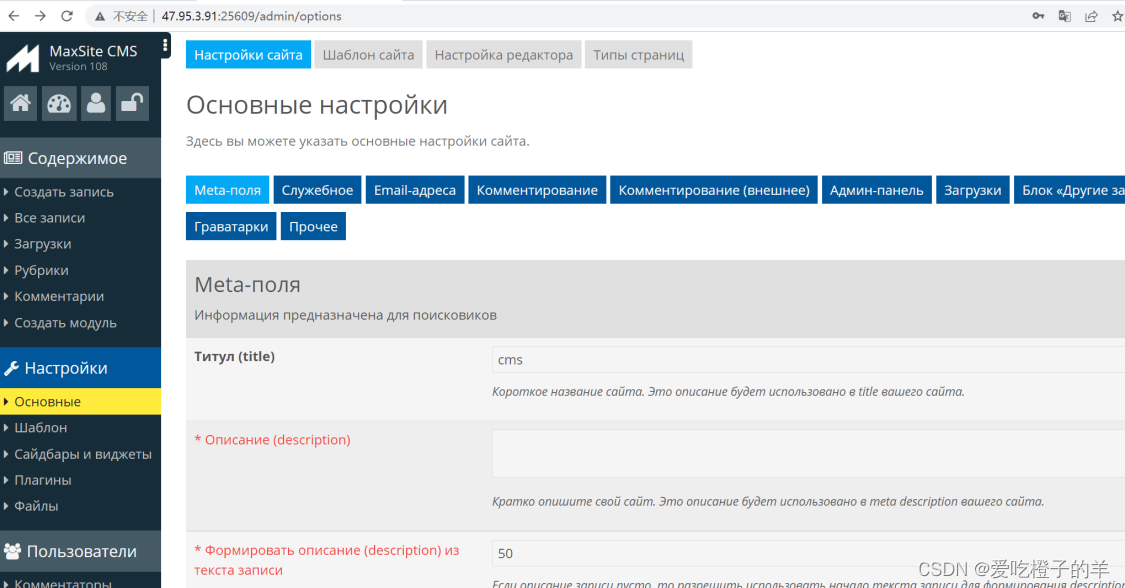

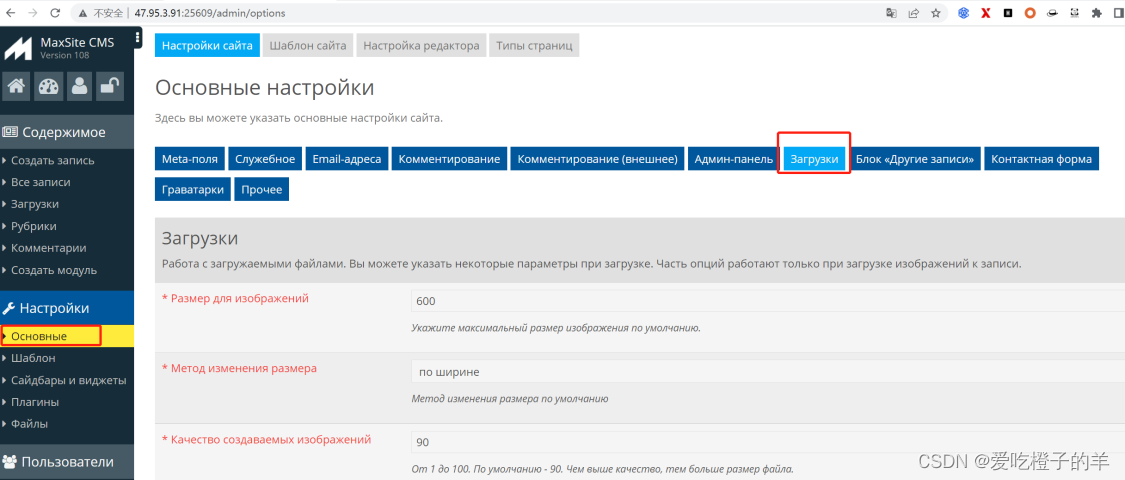

经过翻译和参考官方的poc,确定到了位置:

-

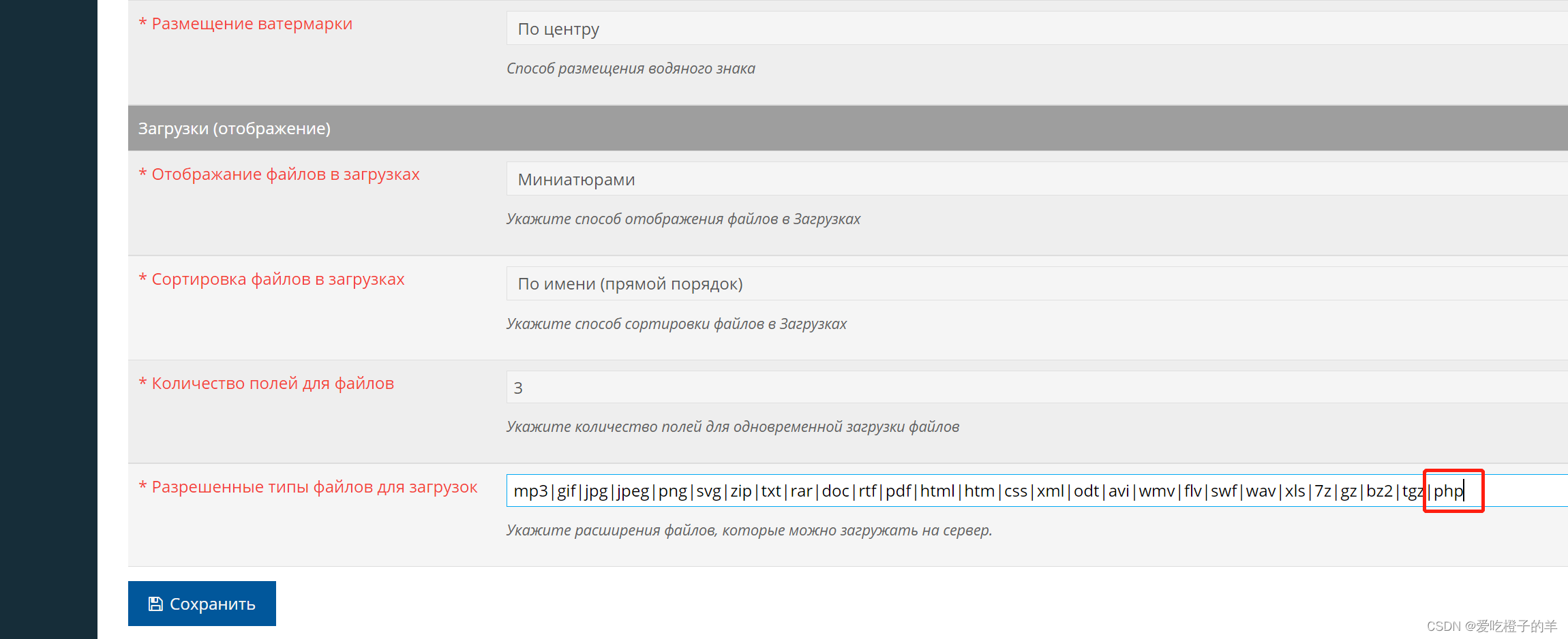

在底部新增允许上传php文件

-

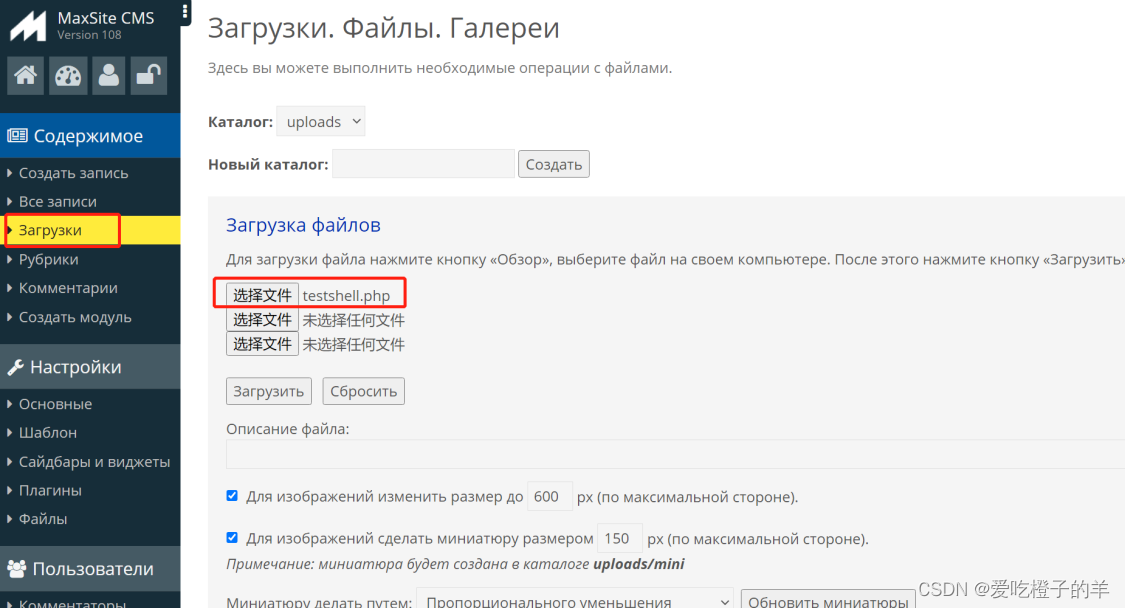

在图中位置选择上传php的shell:

-

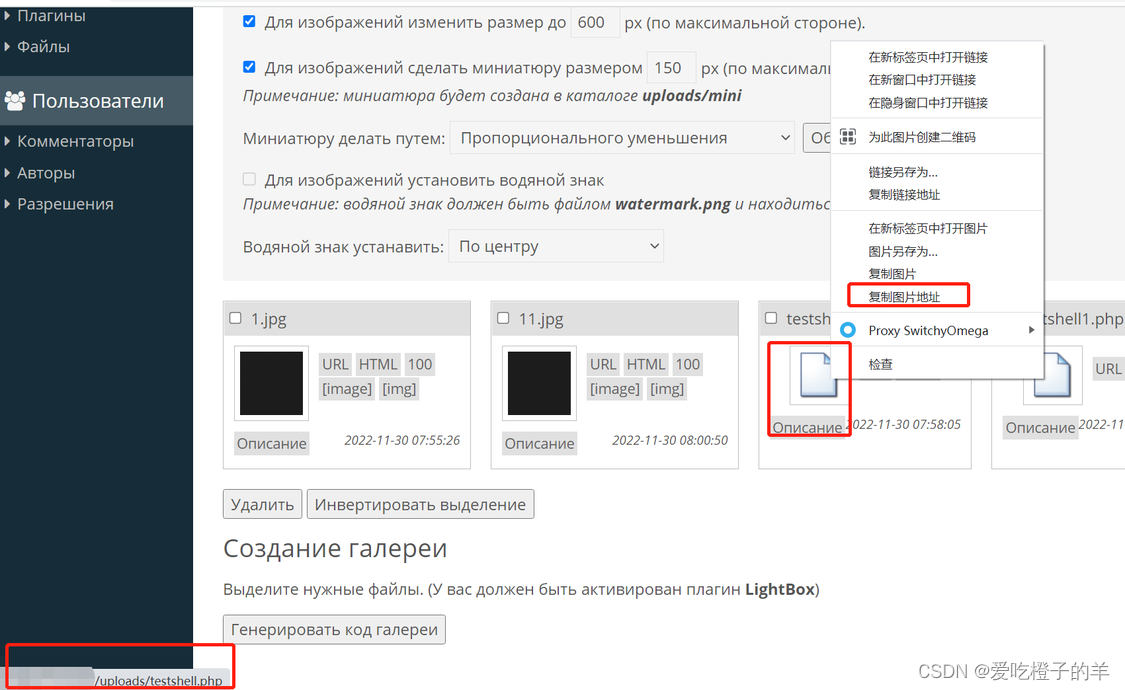

上传成功后页面下滑找到上传的文件获取文件url

-

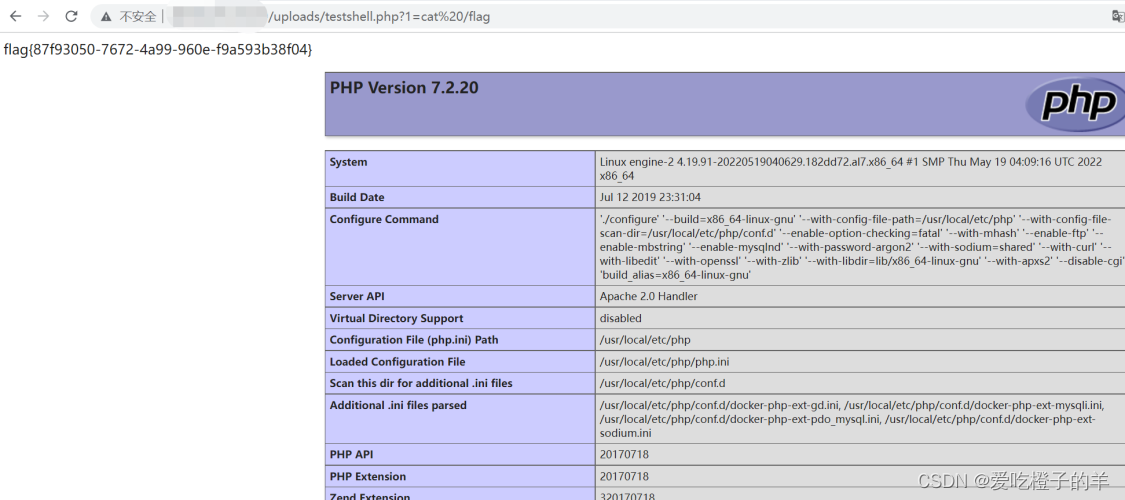

新开页面获取flag:

http://x.x.x.x/uploads/testshell.php?1=cat%20/flag

文章合集:春秋云境系列靶场记录(合集)

1905

1905

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?